CC攻擊(Challenge Collapsar攻擊)是DDoS攻擊的一種,通過持續發送高並發請求,耗盡伺服器的計算資源或資料庫連接,導致業務響應延遲、頁面載入緩慢,典型特徵包括QPS飆升和頻寬佔用增加。為保護暴露在公網的Elastic Compute Service執行個體免受此類攻擊,可為其開啟Web Application Firewall(Web Application Firewall,簡稱WAF)防護,有效抵禦CC攻擊,保障業務穩定運行。

適用範圍

ECS執行個體已部署Web服務,通過公網IP對外提供服務。

ECS執行個體位於以下地區:西南1(成都)、華北2(北京)、華北3(張家口)、華東1(杭州)、華東2(上海)、華南1(深圳)、華北1(青島)、中國(香港)、馬來西亞(吉隆坡)、印尼(雅加達)、新加坡。若不滿足以上要求,請使用CNAME接入。

步驟一:開通隨用隨付WAF執行個體

選擇资产类型為Web应用防火墙3.0,並選擇付費模式為按量付费後,完成如下配置。

配置項

說明

地域

決定WAF防護節點的位置,若部署網站的ECS執行個體位於中國內地,請選擇中国内地,其他情況下,請選擇非中国内地。

WAF版本

預設為按量付费版,無需配置。

流量计费保护阈值

保持預設值即可,後續支援修改。

服务关联角色

為了提供流量存取控制、監控分析等服務,WAF需要訪問您的雲端服務資源,請點擊创建服务关联角色,系統會自動建立角色AliyunServiceRoleForWaf,無需手動對此角色做任何修改。

單擊立即购买並完成下單。

步驟二:接入ECS執行個體

登入Web Application Firewall3.0控制台,在頂部功能表列選擇資源群組和地區(中国内地、非中国内地),然後在左側導覽列單擊接入管理。選擇云产品接入頁簽,在左側雲產品類型列表,選擇云服务器 ECS。

在右側列表,找到目標ECS執行個體,在操作列單擊立即接入。如果找不到目標執行個體,請單擊頁面右上方同步资产,若仍無法找到,說明執行個體不滿足適用範圍。

在选择需要添加的实例&端口地區,單擊操作列的添加端口。

在彈出的添加端口頁面,根據網站的連接埠與協議類型進行配置。

標準 HTTP 網站

若需接入的網站地址為

http://yourdomain.com,請選擇協議類型為HTTP,端口為 80。標準 HTTPS 網站

若需接入的網站地址為

https://yourdomain.com,請選擇協議類型為HTTPS,端口為 443。非標準連接埠網站

若需接入的網站地址明確包含連接埠號碼(格式為

網域名稱:連接埠號碼),則需按實際連接埠填寫。例如:http://yourdomain.com:8080,協議類型:HTTP,端口:8080。https://yourdomain.com:8443,協議類型:HTTPS,端口:8443。

HTTP協議

在端口地區,填寫網站使用的連接埠。

在協議類型地區,選擇HTTP。

HTTPS協議

在端口地區,填寫網站使用的連接埠。

在協議類型地區,選擇HTTPS。

保持HTTP2、TLS协议版本、加密套件、扩展证书配置為預設設定。

在默认证书地區,選擇認證上傳方式:

手動上傳:適用於認證未上傳至阿里雲Certificate Management Service (Original SSL Certificate)的情境。

選擇已有認證:從阿里雲Certificate Management Service (Original SSL Certificate)中選擇已簽發或已上傳的認證。

手動上傳

認證名稱:為認證設定一個唯一的名稱,不能與已上傳的認證名稱重複。

認證檔案:請使用文字編輯器開啟並粘貼 PEM、CER、CRT 格式的認證常值內容。

格式樣本:

-----BEGIN CERTIFICATE-----......-----END CERTIFICATE-----格式轉換:若認證是 PFX、P7B 等格式,請使用認證工具將其轉換為 PEM 格式。

憑證鏈結:若包含中間認證,請按照 “伺服器憑證、中間認證” 的順序拼接後粘貼。

私密金鑰檔案:請使用文字編輯器開啟並粘貼 PEM 格式的私密金鑰常值內容。

格式樣本:

-----BEGIN RSA PRIVATE KEY-----......-----END RSA PRIVATE KEY-----

選擇已有認證

從認證下拉式清單中選擇要上傳到WAF的認證。

說明若WAF控制台提示“证书链完整性校验失败,使用该证书可能会影响您的业务访问”,表示憑證鏈結存在完整性問題。請檢查認證內容的正確性與完整性後,在數位憑證管理服務控制台重新上傳。具體操作,請參見上傳、同步和共用SSL認證。

保持其他配置為預設設定,單擊确定。

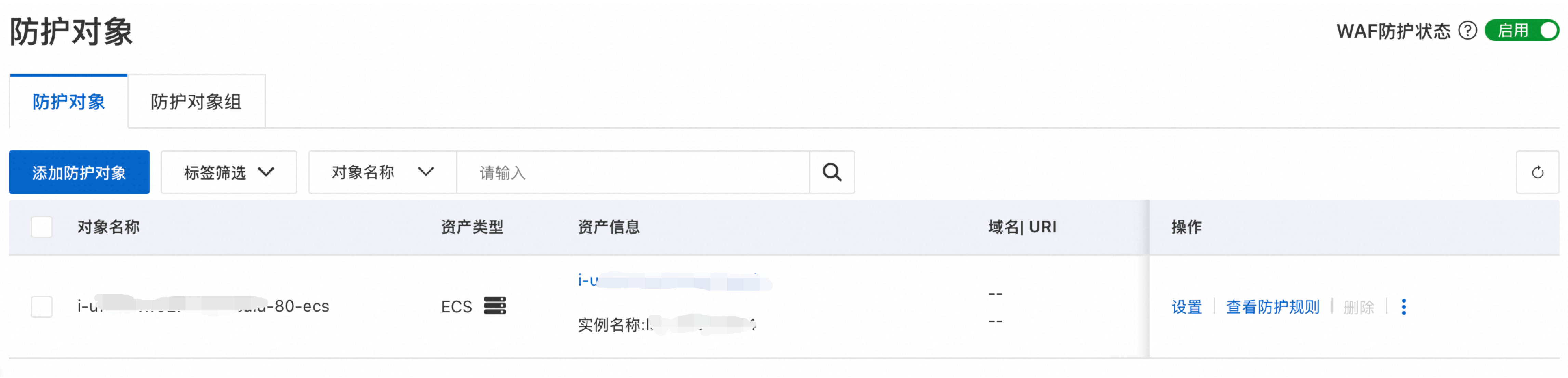

(可選)查看防護對象:此時ECS執行個體已完成接入,WAF已自動建立一個名為

執行個體id-連接埠-資產類型的防護對象,並為該防護對象預設啟用Web核心防護規則等模組的防護規則,可以在頁面查看。

驗證基礎防護效果:在瀏覽器訪問ECS執行個體上託管的網站,並在其URL後附加Web攻擊測試代碼(例如

http://yourdomain.com/alert(xss)),若返回WAF的405攔截提示頁面,表示攻擊被攔截,WAF防護成功。

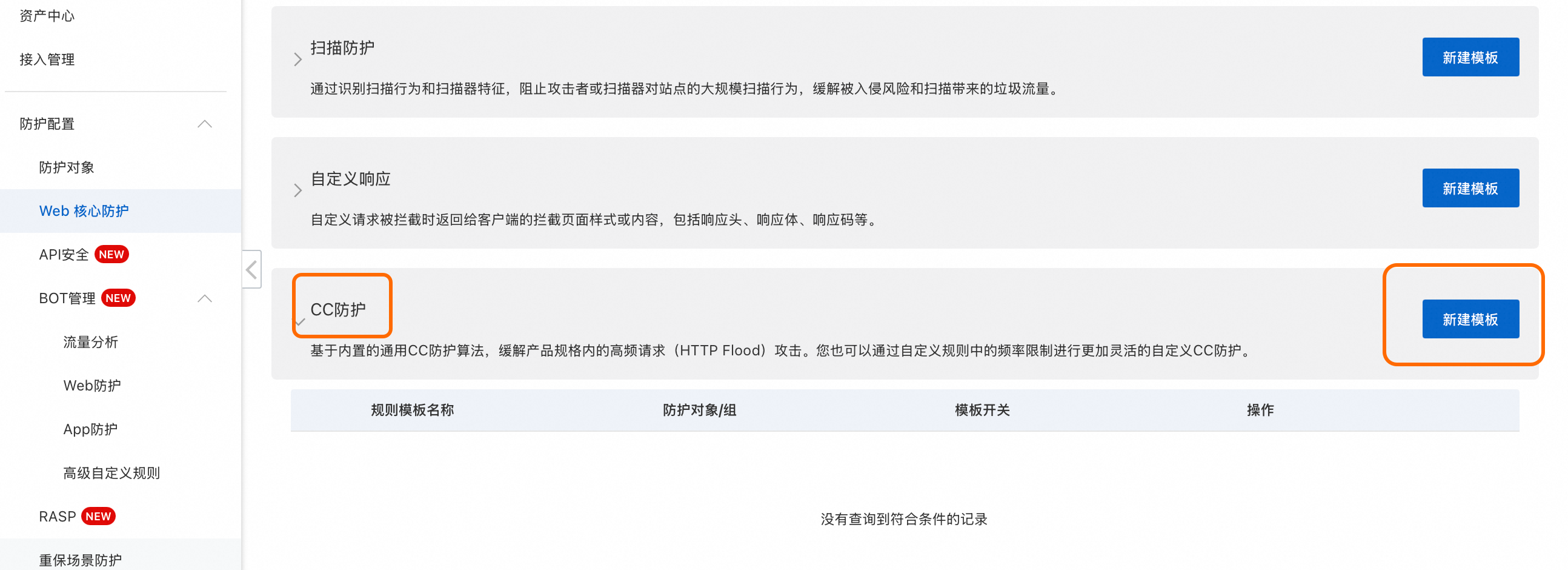

步驟三:配置CC防護規則

在左側導覽列,選擇。

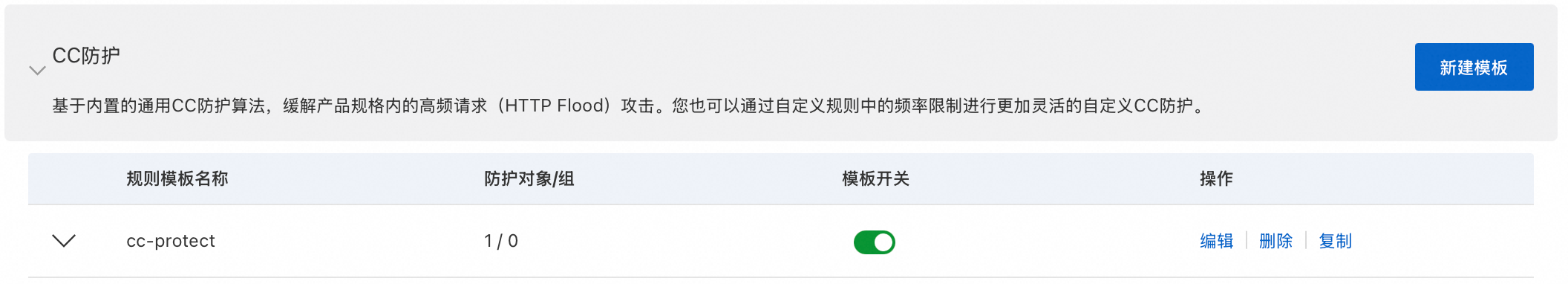

在頁面下方CC防护地區,單擊新建模板。

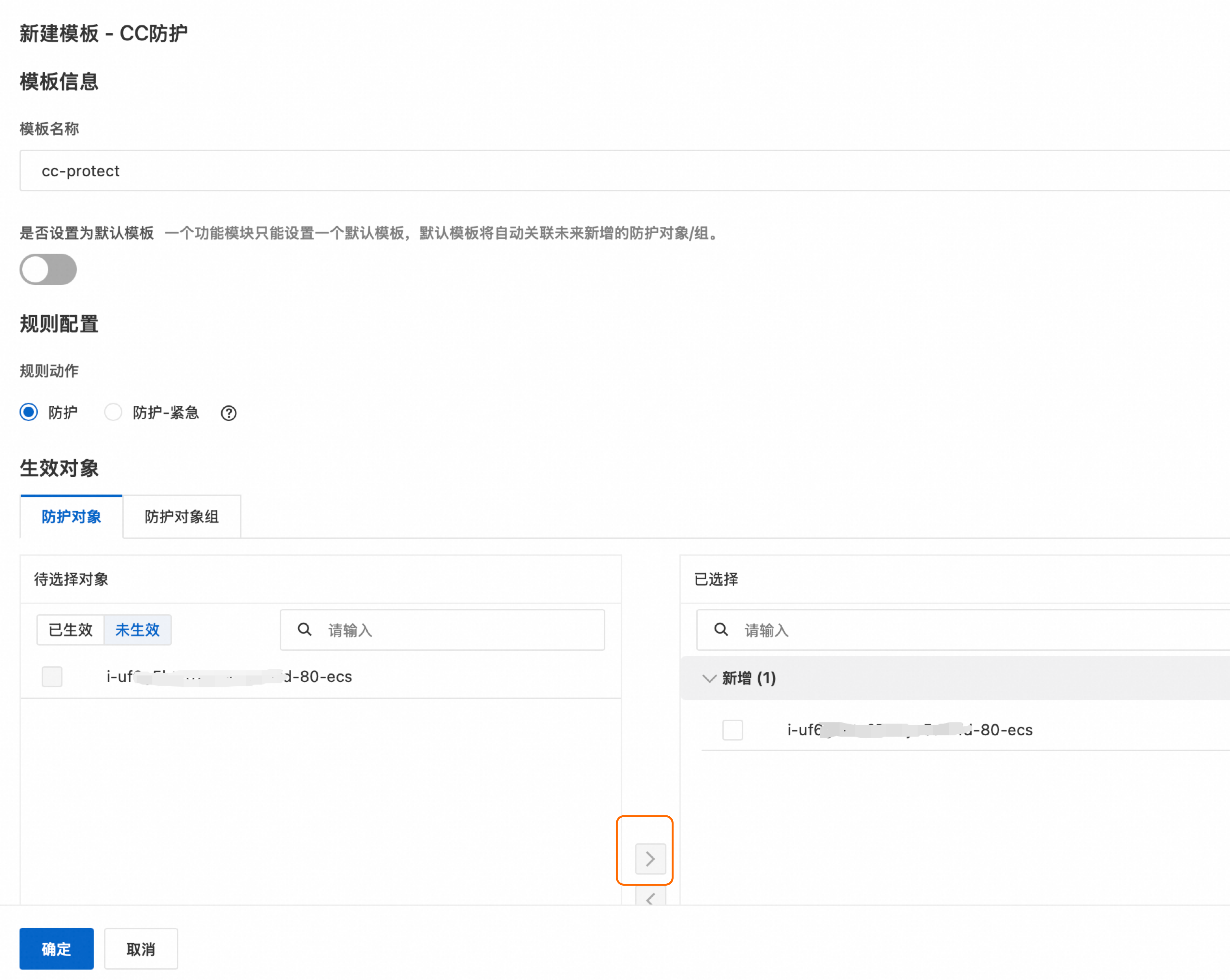

在新建模板面板,完成以下配置。

配置項

說明

模板名称

為該模板設定一個便於識別的名稱。

是否设置为默认模板

保持預設未開啟狀態。

规则动作

選擇當請求命中該規則時,要執行的防護動作。可選項:

防护:適用於日常防護情境,只攔截高度異常的請求,誤攔截率較低。

防护-紧急:適用於高頻CC攻擊導致業務異常的緊急恢複情境,可高效攔截CC攻擊,但可能產生較多誤攔截。當防护模式無法有效阻斷攻擊,且出現網站響應延遲、流量激增、CPU或記憶體使用量率異常等情況時,可啟用此模式。

說明防護-緊急模式適用於網頁或H5頁面,但不適用於API或Native App業務。

生效对象

在待选择对象地區勾選ECS執行個體對應的防護對象,單擊

表徵圖將其移至右側已选择地區。

表徵圖將其移至右側已选择地區。

單擊确定。

步驟四:查看攻擊防護資料

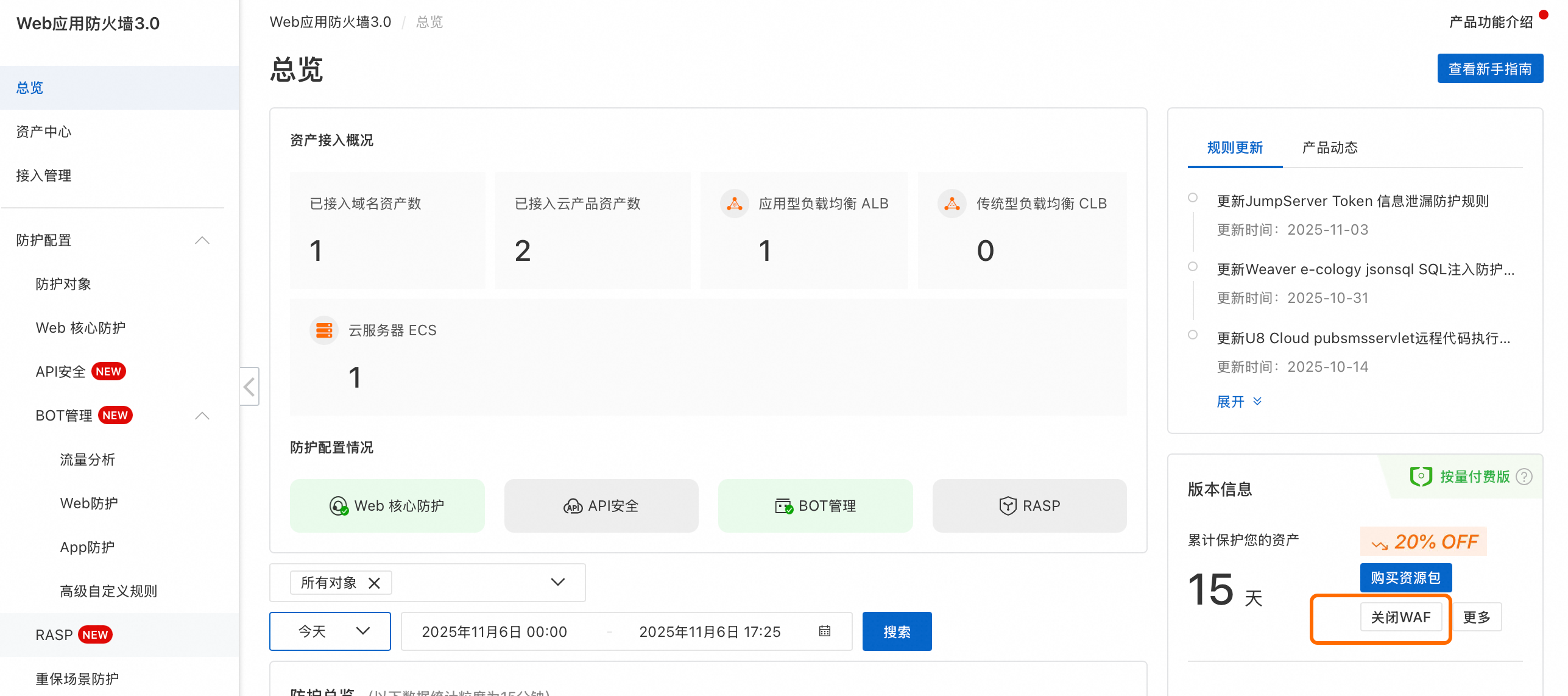

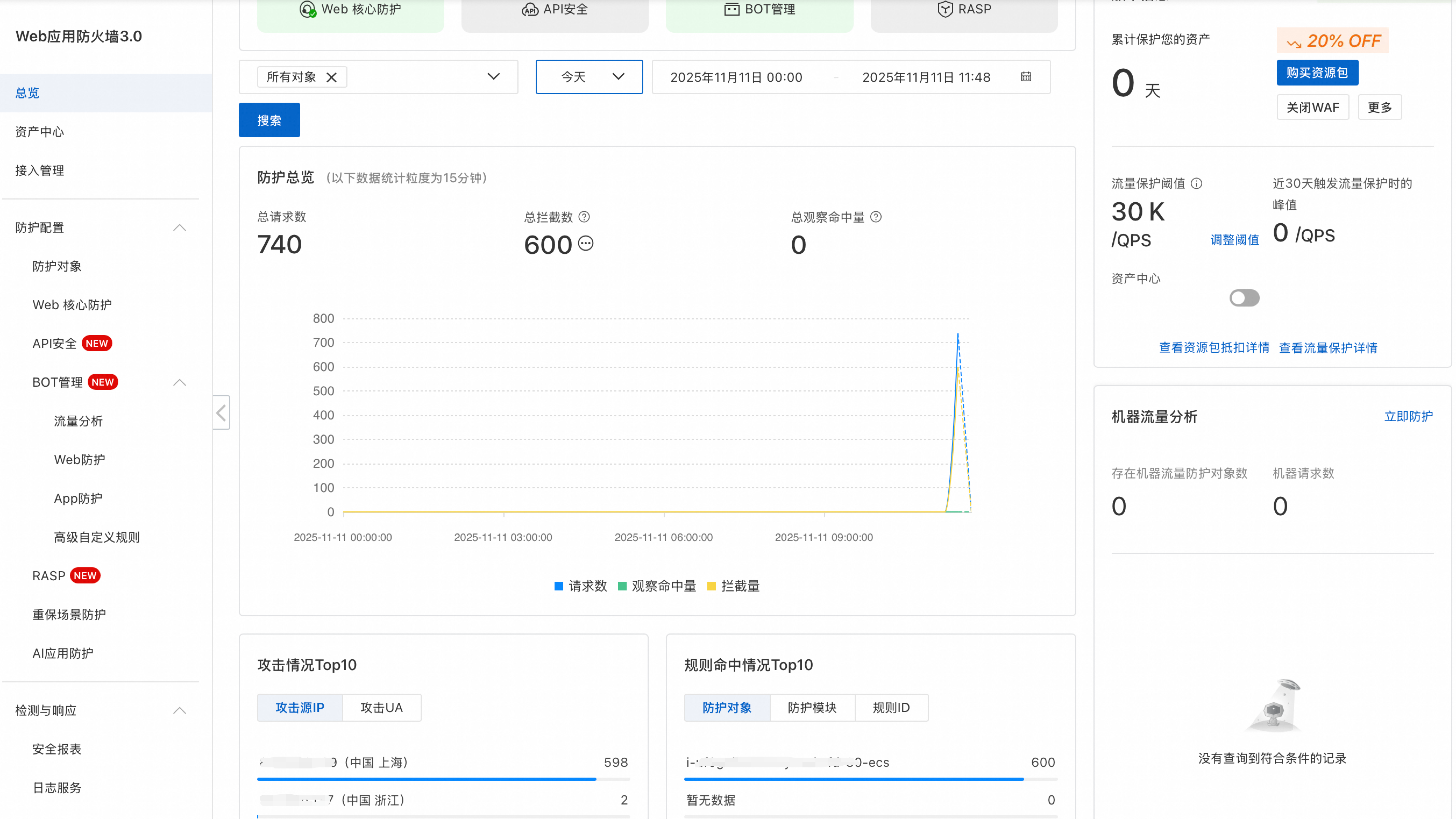

配置完成後,可以前往左側導覽列总览頁面。查看防护总览、攻击情况Top10等資訊,進行業務安全分析。

請根據實際需求選擇後續操作:

進階最佳化:增強防護與成本控制

在本文提供的配置基礎上,若希望繼續使用WAF,可按以下方式進一步調整配置,以適配具體業務特徵,從而擷取更強的安全防護能力與更低的成本。

多模組協同防護:本文僅啟用CC防護模組,可結合以下多個防護模組實現協同防禦。

進階接入配置:WAF提供多種資源接入方式,可根據業務需求進行選擇。

雲產品接入ECS執行個體:本文採用此接入方式,旨在快速接入雲產品執行個體。如存在TLS版本、加密套件、多認證配置需求,請參見增強安全防護等級(HTTPS);如存在WAF前七層代理設定(如CDN)、流量標記等配置需求,請參見擷取真實用戶端資訊。

CNAME接入:通過網域名稱接入,適用情境更廣、使用限制更少、支援功能更多。

成本最佳化建議:

釋放資源停止計費

完成快速入門教程後,若不再需要在教程中開通的WAF,可以參照以下步驟關閉WAF停止計費。

計費提示:隨用隨付版WAF除請求處理費用外,還收取功能費用(包括WAF執行個體本身的費用等)。開通WAF後,無論是否接入資源,均會產生費用。若不再需要使用WAF,請及時關閉WAF執行個體。

CNAME接入注意事項:若僅通過本文所述雲產品方式接入,可忽略本項。若已配置CNAME接入,請在關閉WAF執行個體前,確保相關網站網域名稱的DNS解析已回切至來源站點。

前往左側導覽列总览頁面,在頂部功能表列,選擇WAF執行個體的資源群組和地區(中国内地、非中国内地)。

若顯示如下介面,請單擊右上方访问控制台。若未顯示如下介面,請跳過此步驟。

在頁面右側地區單擊關閉WAF,在頁面彈出的提示框中勾選相關內容後單擊确定。