このトピックでは、Resource Access Management (RAM) を使用して、Alibaba Cloud リソースへのアクセスを許可する IP アドレスを制限する方法について説明します。これにより、データセキュリティのレベルを向上させることができます。

シナリオ

ある企業が複数種類の Alibaba Cloud リソースを購入しています。これらのリソースには、Elastic Compute Service (ECS) インスタンス、ApsaraDB RDS インスタンス、Server Load Balancer (SLB) インスタンス、および Object Storage Service (OSS) バケットが含まれます。サービスおよびデータのセキュリティを確保するため、当該企業は指定された IP アドレスからのみ Alibaba Cloud リソースへのアクセスを許可したいと考えています。

このような場合、ビジネス要件に基づいてカスタムポリシーを作成し、その後 RAM ユーザーを作成して、そのカスタムポリシーを RAM ユーザーにアタッチします。これにより、RAM ユーザーはカスタムポリシーで指定された IP アドレスからのみ Alibaba Cloud リソースにアクセスできるようになります。

操作手順

本例では、RAM ユーザーが ECS インスタンスにアクセスできる IP アドレスを 192.0.2.0/24 および 203.0.113.2 のみに制限します。

管理権限を持つ RAM ユーザーとして、カスタムポリシーを作成します。

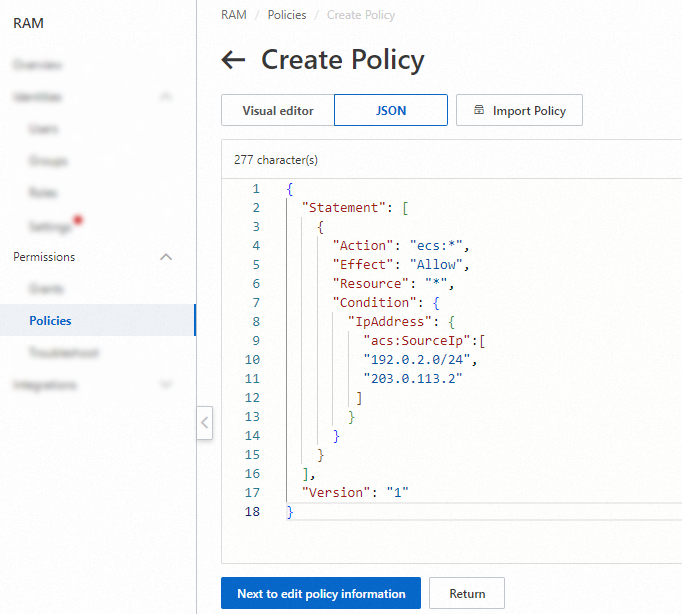

RAM コンソールにログインし、左側のナビゲーションウィンドウで を選択してから、[ポリシーの作成] をクリックします。ポリシーの作成ページで、ビジュアルエディターまたは JSON タブをクリックしてカスタムポリシーを作成します。詳細については、「カスタムポリシーの作成」をご参照ください。

以下のサンプルコードは、ポリシードキュメントの例です:

{ "Statement": [ { "Action": "ecs:*", "Effect": "Allow", "Resource": "*", "Condition": { "IpAddress": { "acs:SourceIp":[ "192.0.2.0/24", "203.0.113.2" ] } } } ], "Version": "1" }説明上記コード内の IP アドレスは参考用です。実際の IP アドレスに応じて、

acs:SourceIp要素の値を変更してください。管理権限を持つ RAM ユーザーとして、RAM ユーザーを作成します。

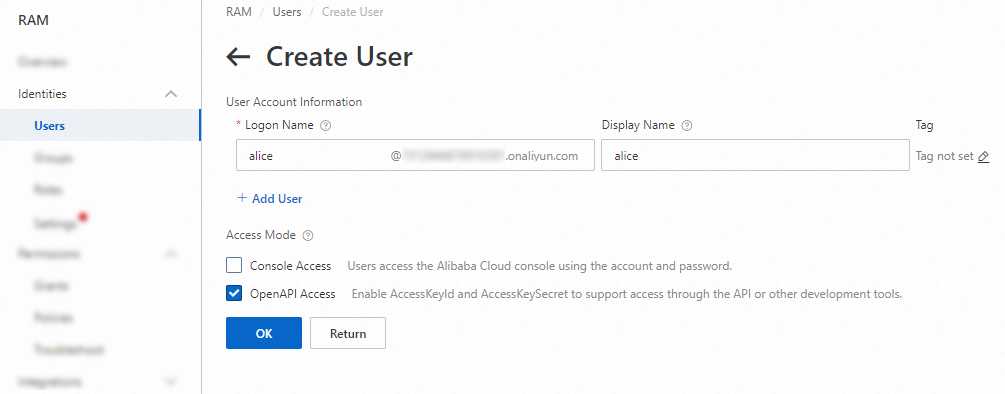

左側のナビゲーションウィンドウで、 を選択し、「[ユーザーの作成]」をクリックして RAM ユーザーを作成します。アカウントのセキュリティを確保するため、RAM ユーザーには 1 つのアクセスモードのみを選択することを推奨します。これにより、個人用の RAM ユーザーとプログラム用の RAM ユーザーが分離されます。詳細については、「RAM ユーザーの作成」をご参照ください。

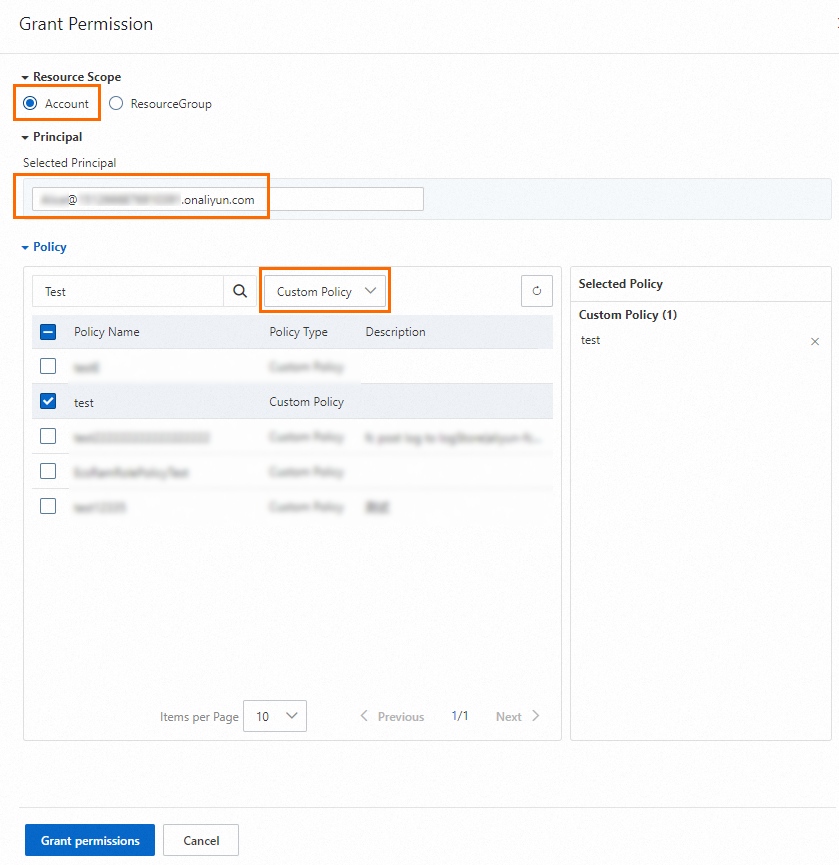

管理権限を持つ RAM ユーザーとして、カスタムポリシーを RAM ユーザーにアタッチします。

[ユーザー]ページで、作成した RAM ユーザーを見つけ、その RAM ユーザーにカスタムポリシーをアタッチします。詳細については、「RAM ユーザーに権限を付与する」をご参照ください。

RAM ユーザーを使用して ECS インスタンスにアクセスし、カスタムポリシーが有効であることを確認します。

RAM ユーザーがカスタムポリシーで指定された IP アドレス

192.0.2.0/24および203.0.113.2からのみ ECS インスタンスにアクセスでき、他の IP アドレスからはアクセスできない場合、カスタムポリシーは正しく適用されています。

よくある質問

ポリシーが有効にならない場合はどうすればよいですか?

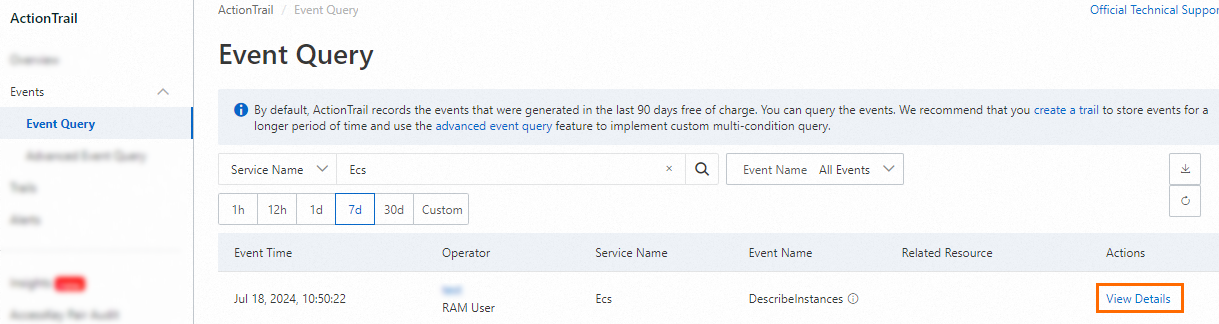

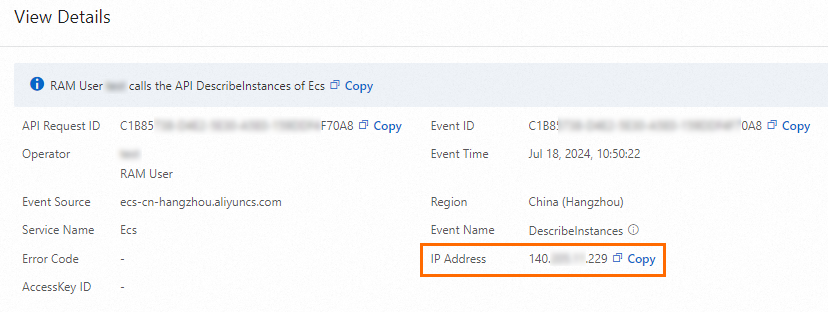

ポリシーを RAM ユーザーにアタッチした後に有効にならない場合、ポリシーで指定された IP アドレスが不正確である可能性があります。ポリシーで指定されたリソースが「ActionTrail と連携する Alibaba Cloud サービス」である場合、ActionTrail コンソール で関連イベントを確認します。イベントの詳細パネルから、RAM ユーザーがリクエストを送信したソース IP アドレスを取得し、ポリシードキュメント内の IP アドレスを修正した後、再度ポリシーが有効になるか確認してください。

関連ドキュメント

本トピックでは、

IpAddress要素の値を指定することで、Allowポリシー内で指定された IP アドレスからのみ Alibaba Cloud リソースへのアクセスを許可する方法について説明しています。また、NotIpAddress要素の値をDenyポリシー内で指定することも可能です。ポリシーのサンプルについては、「IP アドレスに基づく Alibaba Cloud リソースへのアクセス制御」をご参照ください。Effect、Action、Resource、Conditionなどのポリシー要素について詳しくは、「ポリシー要素」をご参照ください。ActionTrail コンソールでイベントを表示する方法については、「イベントクエリ機能を使用したイベントの照会」をご参照ください。

Terraform を使用してアクセス制御を行いたい場合は、Terraform Explorer を利用し、Terraform Explorer からコードを実行できます。詳細については、 Terraform Explorer をご参照ください。