Object Storage Service (OSS) のバケットが攻撃を受けている場合、または違法なコンテンツ配信に使用されている場合、OSS は自動的に当該バケットをサンドボックスへ移行します。サンドボックス化されたバケットは引き続きアクセス可能ですが、サービス低下が発生する可能性があります — ネットワークの可用性が影響を受けるほか、リクエストがタイムアウトする場合があります。

OSS によるバケットのサンドボックス化は自動で実行されます。お客様が実施すべき対応は、サンドボックス化の原因によって異なります。

攻撃関連のサンドボックス化:今後の攻撃を防止し、バケットを復旧させるため、OSS DDoS 保護を構成してください。

違法コンテンツ:法的違反に対する責任はお客様にあります。

注意事項

コスト負担:OSS が攻撃を理由にバケットをサンドボックス化した場合、攻撃期間中に発生したすべてのコストについてお客様が負担します。

法的責任:OSS がポルノ、政治的偏向、テロ関連などの違法コンテンツ(違法なコンテンツ)の配信を理由にバケットをサンドボックス化した場合、法的違反に対する責任はお客様にあります。

バケットへの攻撃からの保護

OSS が DDoS 攻撃または Challenge Collapsar (CC) 攻撃を理由にバケットをサンドボックス化することを防止するため、以下のいずれかのソリューションを構成してください。

ソリューションの選択

| ソリューション 1:OSS DDoS 保護 | ソリューション 2:ECS リバースプロキシ + Anti-DDoS Proxy | |

|---|---|---|

| 仕組み | OSS と Anti-DDoS Proxy を統合するプロキシベースのサービスです。DDoS 攻撃発生時には、トラフィックが Anti-DDoS Proxy インスタンスへ迂回され、不正なトラフィックが除去された後、お客様のバケットへ再送信されます。 | Elastic Compute Service (ECS) インスタンス上で動作する NGINX リバースプロキシを介して、お客様のバケットに静的 IP アドレスが割り当てられます。その後、ECS インスタンスの弾力的 IP アドレス(EIP)を Anti-DDoS Proxy インスタンスに関連付けます。 |

| 推奨利用シーン | パブリックエンドポイントまたはカスタムドメイン名経由でアクセスされるバケット | 静的 IP アドレスによるアクセスが必要なバケット |

| 導入難易度 | 低:OSS コンソールから簡単に構成可能 | 高:NGINX の手動設定が必要 |

| コスト | Anti-DDoS Proxy インスタンス数、保護対象トラフィック量、API リクエスト数に基づき課金 | 高:ECS インスタンスの購入が必要 |

| 制限事項 | Anti-DDoS Proxy インスタンスあたり最大 10 個のバケット、およびリージョンあたり 1 インスタンスのみ | — |

どのソリューションを選択すべきか:

ソリューション 1 から開始してください — パブリックエンドポイントまたはカスタムドメイン名経由でバケットにアクセスする場合。

ソリューション 2 をご利用ください — OSS へのアクセスに静的 IP アドレスが必要な場合。

ソリューション 1:OSS DDoS 保護の構成

ソリューション 1 では、リージョンあたり最大 10 個のバケット(リージョンあたり 1 台の Anti-DDoS Proxy インスタンス)をサポートします。

OSS DDoS 保護は、パブリックエンドポイント(例:oss-cn-hangzhou.aliyuncs.com)およびバケットにマップされたカスタムドメイン名経由のアクセスをカバーします。

OSS DDoS 保護では、以下のエンドポイントタイプは保護できません:

OSS 加速用ドメイン名:

oss-accelerate.aliyuncs.com、oss-accelerate-overseas.aliyuncs.comアクセスポイントエンドポイント:例として、

ap-01-3b00521f653d2b3223680ec39dbbe2****-ossalias.oss-cn-hangzhou.aliyuncs.comオブジェクト FC アクセスポイントエンドポイント:例として、

fc-ap-01-3b00521f653d2b3223680ec39dbbe2****-opapalias.oss-cn-hangzhou.aliyuncs.comIPv6 エンドポイント:例として、

cn-hangzhou.oss.aliyuncs.comAmazon Simple Storage Service (S3) エンドポイント:例として、

s3.oss-cn-hongkong.aliyuncs.com

操作手順:

Anti-DDoS Proxy インスタンスを作成します。

バケットを Anti-DDoS Proxy インスタンスにアタッチします。

バケットのアタッチ後、Anti-DDoS Proxy インスタンスは、当該バケットのパブリックエンドポイント経由のアクセスを保護し始めます。

詳細な構成手順については、「OSS DDoS 保護」をご参照ください。

ソリューション 2:ECS リバースプロキシおよび Anti-DDoS Proxy の構成

OSS バケットのドメイン名は、設計上、各リクエストごとにランダムな IP アドレスに解決されます。Anti-DDoS Proxy との連携に必要な静的 IP アドレスをバケットに割り当てるには、ECS インスタンス上で NGINX リバースプロキシを構成します。

バケットのトラフィックが急増またはアクセスが集中する場合は、ECS インスタンスのハードウェアをスペックアップするか、ECS クラスターを活用して負荷を処理してください。

操作手順:

ECS リバースプロキシの構成:

CentOS または Ubuntu を実行中の ECS インスタンスを作成します。詳細については、「カスタム起動タブでのインスタンス作成」をご参照ください。

ECS インスタンス上で NGINX をバケット向けのリバースプロキシとして構成します。詳細については、「ECS インスタンスを用いた OSS アクセス向けリバースプロキシの構成」をご参照ください。

Anti-DDoS Proxy インスタンスの構成:

Anti-DDoS Proxy インスタンスの購入 を、ビジネス要件に応じて実行します。Anti-DDoS Proxy(中国本土以外)の購入ページ

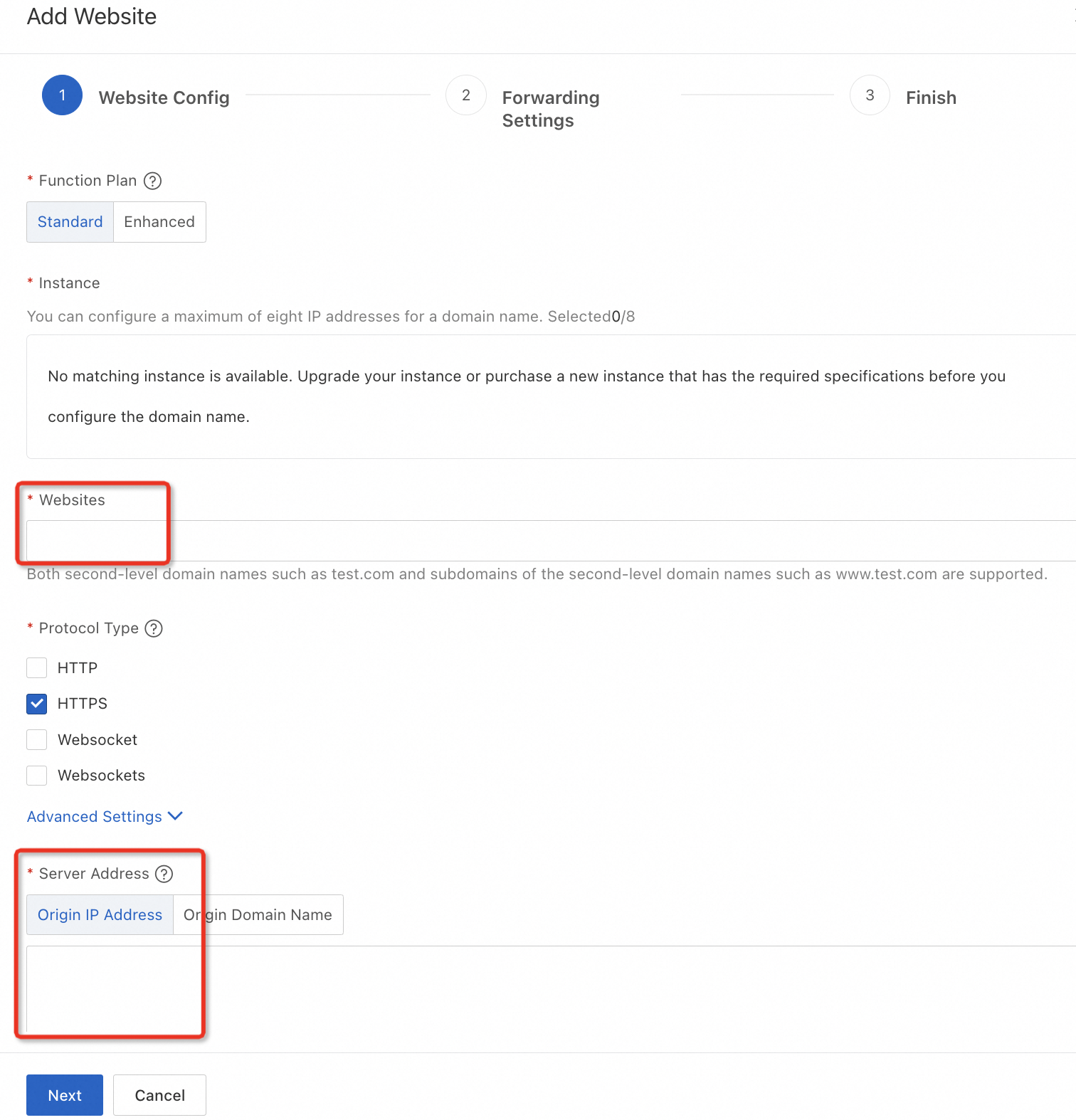

バケットを保護対象サイトとして追加:「ウェブサイト」欄にバケットエンドポイントを入力し、「サーバーアドレス」でオリジン IP アドレスを選択したうえで、ECS インスタンスのパブリック IP アドレスを入力します。

サンドボックスからバケットを削除する

Alibaba Cloud では、攻撃を理由にサンドボックス化されたバケットを直接復旧することはできません。以下のいずれかの理由でサンドボックス化されたバケットを復旧するには、OSS DDoS 保護を構成してください。

バケットは、複数回の攻撃を受けた後でサンドボックス化されました。

同一アカウント内の他のバケットが複数回の攻撃を受けており、その影響で当該バケットがサンドボックス化された場合。

構成手順については、「OSS DDoS 保護の構成」をご参照ください。構成後、サンドボックス化されたバケットは自動的に復元され、元の IP アドレスまたは DDoS 保護付き IP アドレス経由で引き続きアクセス可能です。