Data Security Center (DSC) のデータ検出およびレスポンスサービスを使用して、Object Storage Service (OSS) データ内のプレーンテキストの AccessKey ペアと、AccessKey ペアを使用する異常なアクセスを検出できます。AccessKey ペアは、AccessKey ID と AccessKey シークレットで構成されます。DSC が異常なアクセスイベントを検出すると、警告がトリガーされます。異常な AccessKey ペアとアラートイベントに関する情報を表示して、AccessKey ペアの漏洩と OSS データへの異常なアクセスのリスクを迅速に特定し、処理できます。これにより、AccessKey ペアの漏洩と不正使用を防ぎ、不正アクセスやデータ漏洩につながるのを防ぎます。

概要

このトピックでは、例を使用してデータ検出およびレスポンスサービスの使用方法を示します。この例では、OSS バケットでプレーンテキストの AccessKey ペアが検出され、漏洩した AccessKey ペアが公開読み取り権限を持つファイルへのアクセスに使用されるとアラートが報告されます。このトピックでは、OSS バケットでの AccessKey ペアの漏洩と異常なアクセスに関するアラートイベントを検出および管理して、OSS データのセキュリティを向上させる方法について説明します。

AccessKey ペアを使用する OSS データへの異常なアクセスに対するアラートと処理を実装するには、次の 5 つのステップを実行します。

OSS バケットの作成とファイルのアップロード: OSS バケットを作成し、サンプルファイルをアップロードします。ファイルには、AccessKey ペア情報を含むファイルと、サンプルファイルを含むサンプルフォルダが含まれます。これらのファイルは、AccessKey ペアの漏洩と OSS データへの異常なアクセスをシミュレートするために使用されます。

OSS バケットを DSC に接続する: OSS バケットを DSC のデータ検出およびレスポンスサービスに接続します。これにより、DSC は AccessKey ペアの漏洩と OSS バケットへの異常なアクセスを検出できます。

リスクイベントレベルとアラート通知の構成: アラートイベントを検出し、アラート通知を受信するための設定を構成します。

異常な AccessKey ペア漏洩のアラート通知の表示: OSS バケット内のファイルへの異常なアクセスをシミュレートし、結果のアラートイベントを表示します。アラートイベントを迅速に処理します。

AccessKey ペア漏洩のリスクイベントの表示と処理: 検出された AccessKey ペアの漏洩はリスクイベントを生成します。その後、イベントの詳細を表示し、迅速に処理できます。

前提条件

Alibaba Cloud アカウントで Data Security Center インスタンスを購入し、Data Security Center に他の Alibaba Cloud リソースへのアクセス権限を付与していること。

データ検出およびレスポンスサービスは、Data Security Center の付加価値サービス (VAS) です。AccessKey ペアを使用する OSS バケットへの異常なアクセスのアラートを監査するために、このサービスは OSS 保護容量とログストレージ容量を消費します。この例では、Data Security Center を購入する際に、[エディション] を [付加価値プラン] に設定し、[検出とレスポンス] と [ログストレージ] を有効にし、十分な [検出とレスポンス - OSS 保護容量] と [ログストレージ容量] を購入するだけで済みます。 必要に応じて他のサービスを購入するかどうかを選択できます。

Object Storage Service (OSS) が有効化されていること。詳細については、「OSS の有効化」をご参照ください。

この例では、AccessKey ペアの漏洩と異常なアクセスのアラートをシミュレートします。アカウントで Resource Access Management (RAM) ユーザーとその AccessKey ID と AccessKey シークレット を準備する必要があります。詳細については、「RAM ユーザーの作成」および「RAM ユーザーの AccessKey 情報を表示する」 をご参照ください。

手順 1: OSS バケットを作成してファイルをアップロードする

OSS バケットの作成

OSSコンソールの [バケット] ページで、[バケットの作成] をクリックします。

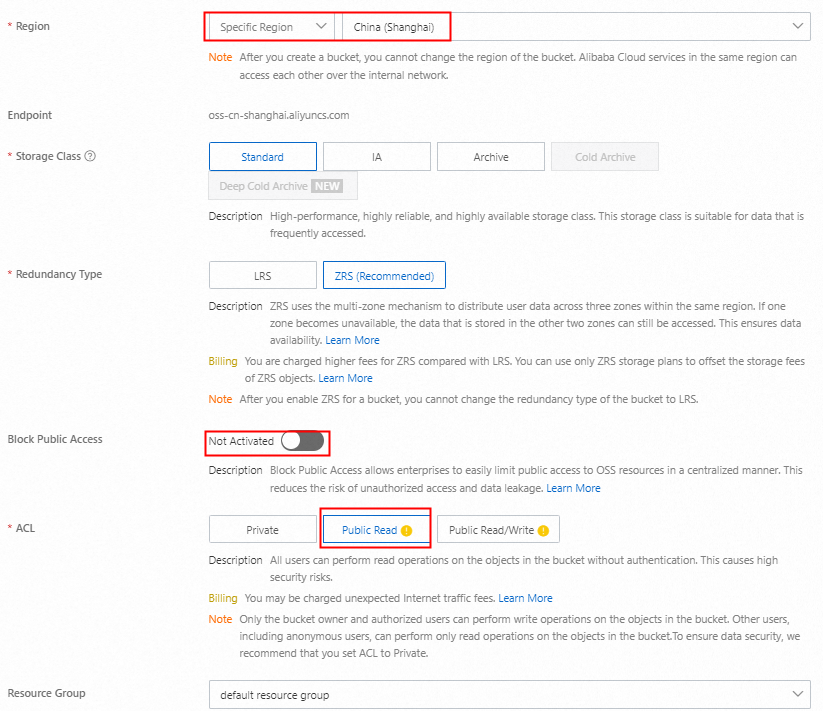

バケットを作成 パネルで、次のパラメーターを構成し、他のパラメーターはデフォルト設定のままにして、作成 をクリックします。

OSS バケットへのファイルのアップロード

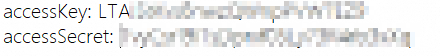

test.txt という名前のファイルを作成し、準備した RAM ユーザーの AccessKey ID と AccessKey シークレット を入力して、ファイルを保存します。

[バケット] ページで、OSSバケットの名前をクリックします。

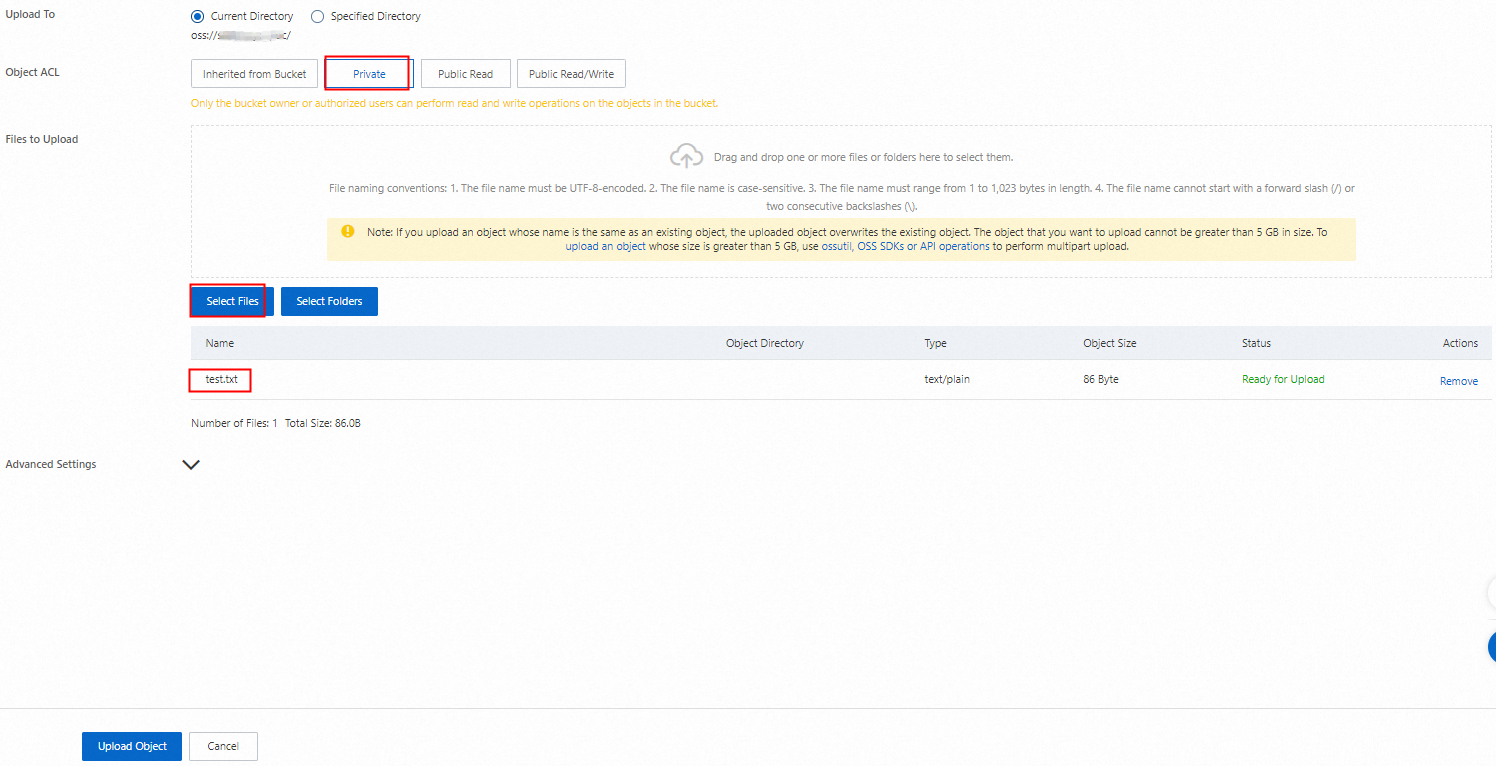

[オブジェクト] タブで、[ファイルのアップロード] をクリックします。

[オブジェクト ACL] を [非公開] に設定し、[ファイルの選択] をクリックして、保存した test.txt ファイルを選択し、[アップロード] をクリックします。ファイルがアップロードされるまで待ちます。

オブジェクト タブで、ディレクトリを作成 をクリックし、ディレクトリ名 に

exampledirなどを入力して、OK をクリックします。exampledirディレクトリに移動し、[ファイルのアップロード] をクリックします。[ファイルの選択] をクリックし、コンピューターから userdata.csv などのサンプルファイルを選択して、[アップロード] をクリックします。ファイルがアップロードされるまで待ちます。

手順 2: OSS バケットを DSC に接続する

Data Security Center コンソールにログオンします。

左側のナビゲーションウィンドウで、 を選択します。

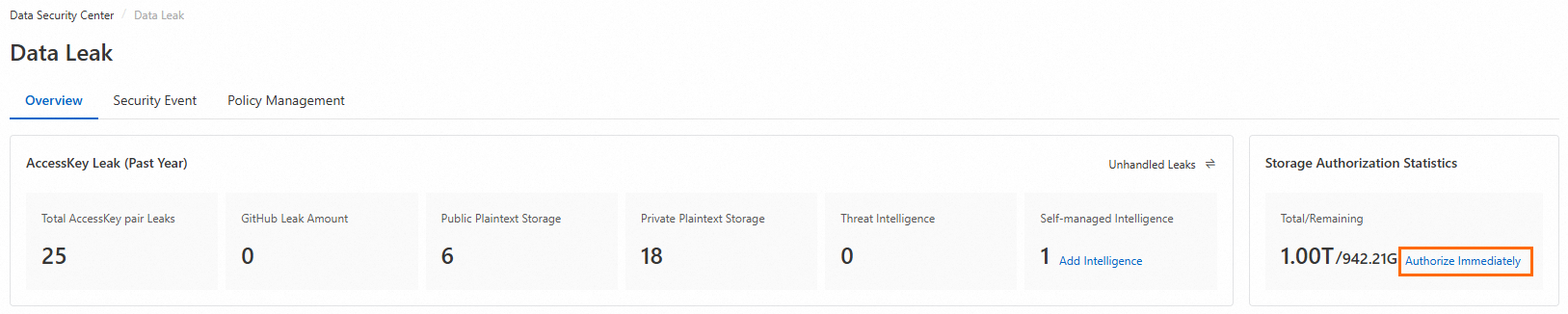

Overview タブの右上隅にある Storage Authorization Statistics セクションで、Authorize をクリックします。

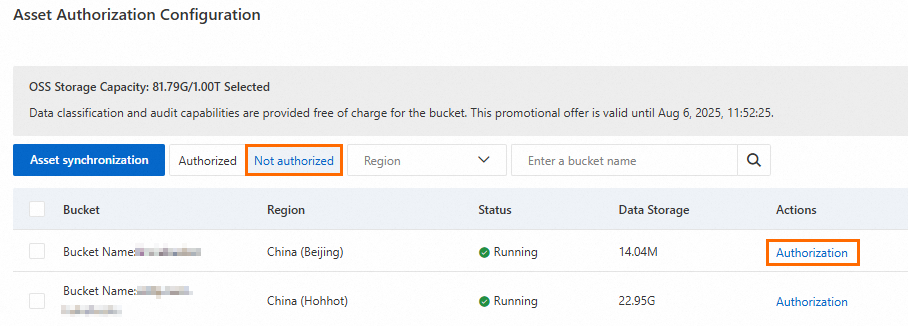

Asset Authorization Configuration パネルで、Asset synchronization をクリックします。

Not authorized タブで、バケットリストからターゲットバケットを見つけ、Actions 列の Authorization をクリックします。

データ検出およびレスポンスサービスを有効にしてから最初の 1 か月間、DSC は機密データ識別スキャンタスクを作成してすぐに実行します。デフォルトのプライマリテンプレートである インターネット業界分類およびカテゴライズテンプレート は、機密情報の分類とカテゴライズに使用されます。

ステップ 3: リスクイベントレベルとアラート通知の構成

ポリシー構成

DSC は、AccessKey ペアの漏洩に関連するリスクイベントを検出します。DSC がこれらのイベントを検出するには、イベントタイプの検出を有効にし、そのリスクレベルを構成する必要があります。

左側のナビゲーションウィンドウで、 を選択します。

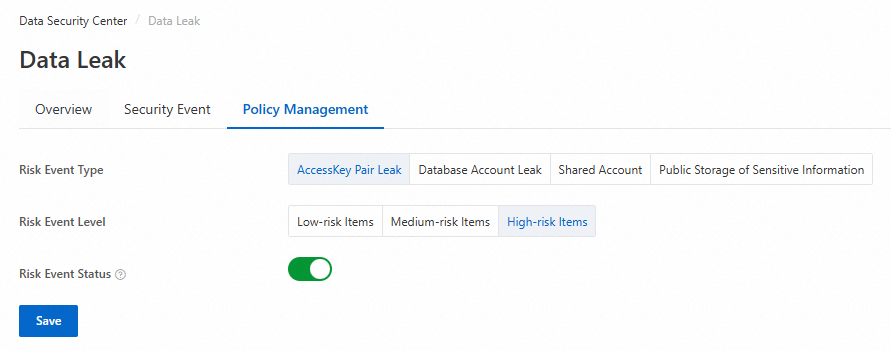

Policy Management タブで、Risk Event Type に AccessKey Pair Leak を選択し、Risk Event Level を設定し、Risk Event Status を有効にしてから、Save をクリックします。

説明

説明リスクイベントはデフォルトで有効になっており、AccessKey Pair Leak イベントのリスクレベルはデフォルトで High-risk Items に設定されています。

リスクイベントを無効にしても、新しいアラートイベントは生成されません。既存のイベントは影響を受けません。

イベントのリスクレベルを変更すると、既存のイベントのリスクレベルが更新されます。

AccessKey ペアベースの異常なアクセスに対するアラート通知の構成

左側のナビゲーションウィンドウで、 を選択します。

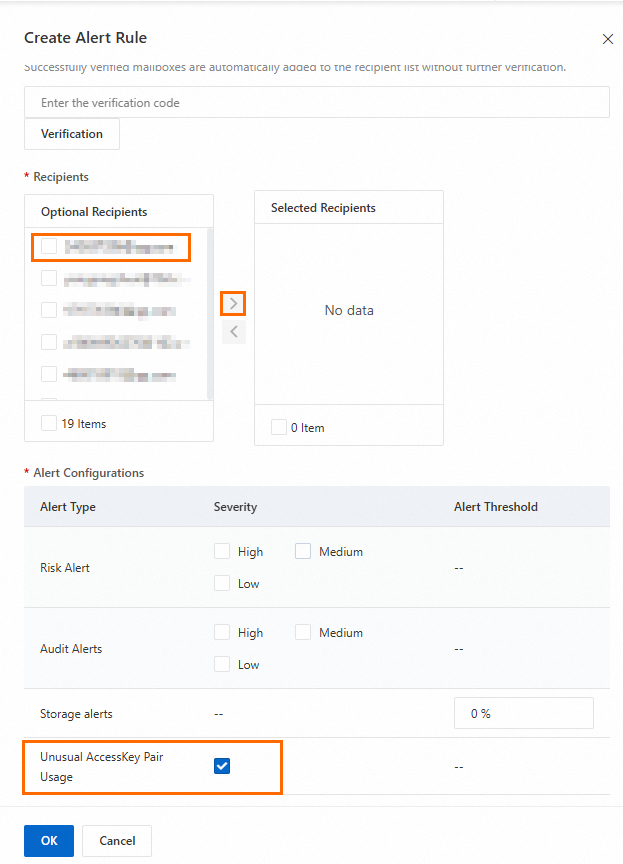

Alert Notification タブで、Create Alert Configuration をクリックします。

Create Alert Rule パネルで、アラートメソッドとして Mailbox または Text Message を選択し、必要に応じてパラメーターを構成してから、OK をクリックします。詳細については、「メール、ショートメッセージ、電話によるアラート通知の構成」をご参照ください。

ステップ 4: 異常な AccessKey ペア漏洩のアラート通知の表示

AccessKey ペアを使用して OSS バケットに正常にアクセスした後、翌日に異常なアクセスに関するアラートイベントと通知を表示および受信できます。

AccessKey ペアを使用して OSS バケットからオブジェクトをダウンロードする

このトピックでは、Linux 環境での ossutil のインストールを例として、ossutil コマンドラインインターフェイス (CLI) を使用して OSS バケット内のオブジェクトにアクセスする方法について説明します。インストールの詳細については、「ossutil のインストール」をご参照ください。

ossutil をインストールして構成します。

Linux オペレーティングシステムで、次のコマンドを実行して ossutil をダウンロードしてインストールします。

sudo -v ; curl https://gosspublic.alicdn.com/ossutil/install.sh | sudo bash説明インストール中に、unzip や 7z などの展開ツールを使用してパッケージを解凍する必要があります。これらのツールのいずれかを事前にインストールしてください。

インストールが完了すると、ossutil は /usr/bin/ ディレクトリにインストールされます。

構成コマンドを実行します:

ossutil config。プロンプトが表示されたら Enter キーを押し、構成ファイルのパスをデフォルトパスに設定し、ツールの言語を EN に設定します。

プロンプトに従って、Endpoint、AccessKey ID、STSToken、および AccessKey シークレットのパラメーターを設定します。

OSS バケットの 概要 ページの [アクセスポート] セクションで、[エンドポイント] を見つけることができます。 AccessKey ID と AccessKey シークレットは、準備した RAM ユーザーの AccessKey 情報です。

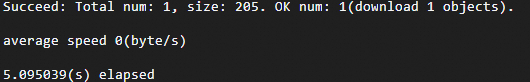

次のコマンドを実行して、ターゲット OSS バケット内の

/exampledir/userdata.csvオブジェクトにアクセスします。ossutil cp oss://examplebucket/exampledir/userdata.csv /opt次の情報が返された場合、オブジェクトは正常にアクセスされ、ダウンロードされました。

メールアラート通知の表示

アラート通知の連絡先は、次の図に示すようなメール通知を受信します。

ステップ 5: AccessKey ペア漏洩のリスクイベントの表示と処理

左側のナビゲーションウィンドウで、 を選択します。

Risk Type セクションで、AccessKey Pair Leak をクリックします。

ターゲットのリスクイベントを見つけ、Actions 列の Details をクリックします。

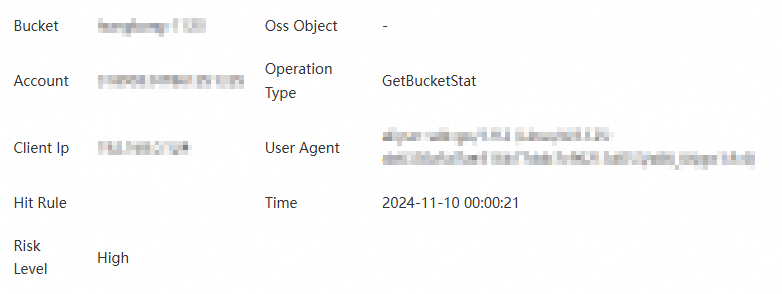

Details ページで、リスクイベントの詳細を表示して処理します。

AccessKey 情報

AccessKey ID、Account of AccessKey Pair、AccessKey Pair Status、First Detection Time、Latest Detection Time、Intelligence Source などの情報を表示します。

Handle をクリックします。

Manage AccessKey Pair パネルで、Disable または Rotate 操作を実行します。

Disable: Resource Access Management (RAM) コンソールにリダイレクトされ、現在のプライマリアカウントとその RAM ユーザーの AccessKey を無効にします。詳細については、「RAM ユーザーの AccessKey ペアを無効にする」をご参照ください。

Rotate:

KMS 統合済み: [確認] をクリックすると、KMS がローテーションを実行し、既存の AccessKey ペアを削除して新しいペアを作成します。

警告この操作は一度実行すると元に戻せません。注意して進めてください。

KMS 未統合: Key Management Service コンソールにリダイレクトされ、KMS で AccessKey 認証情報をホストします。KMS を有効化していない場合は、まず KMS インスタンスを購入して有効化する必要があります。

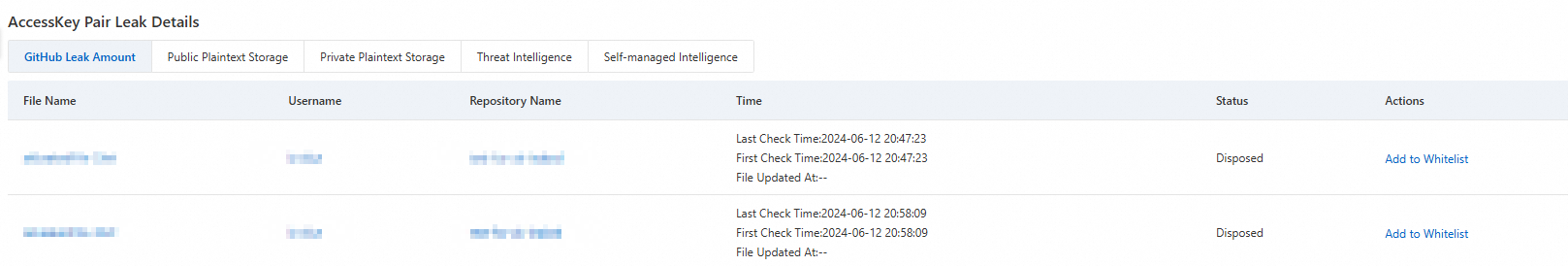

AccessKey 漏洩の詳細

次のインテリジェンスソースから AccessKey 漏洩情報を表示します。さまざまなインテリジェンスソースに基づいて、リスクイベントを処理またはホワイトリストに登録できます。

GitHub Leak Amount: GitHub プラットフォーム上の公開ソースコードに含まれる AccessKey 情報。

File Name、Username、または Repository Name をクリックして GitHub プラットフォームにジャンプし、関連情報を表示します。

Actions 列の Add to Whitelist をクリックして、ターゲットファイルをホワイトリストに登録します。このファイルは今後、AccessKey 漏洩リスクイベントを生成しなくなります。

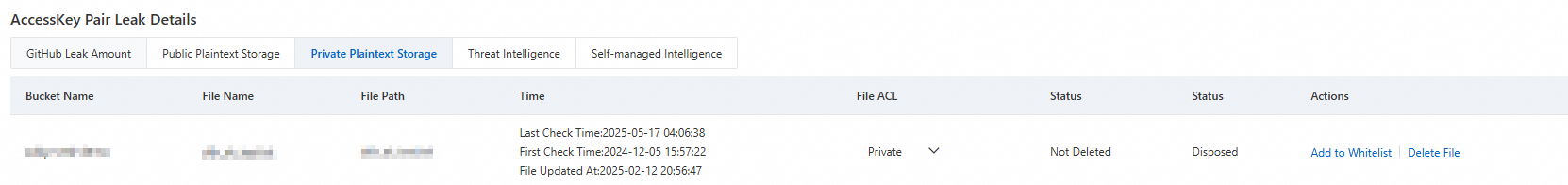

Public Plaintext Storage/Private Plaintext Storage: 権限付与された OSS バケット内の公開/非公開ファイルにプレーンテキストで保存されている AccessKey 情報を検出します。

ACL の変更: File ACL 列のドロップダウンボタンをクリックして、対応するファイルの ACL を変更します。

削除: Actions 列の Delete File をクリックして、対応するバケットからファイルを削除します。

許可リストに追加: Actions 列で Add to Whitelist をクリックして、ターゲットファイルを許可リストに追加します。このファイルは、AccessKey ペア漏洩の脅威イベントを生成しなくなります。

[脅威インテリジェンス]/Self-managed Intelligence: 脅威インテリジェンスまたはカスタムインテリジェンスからの AccessKey 漏洩イベントについては、関連する脅威ソースまたはインテリジェンスエントリユーザーをホワイトリストに登録できます。

説明ファイルが削除されると、T+1 日に Status が自動的に Deleted に更新され、Status は Disposed に更新されます。

ファイルがホワイトリストに登録されると、T+1 日に Status が自動的に Added to Whitelist に更新されます。

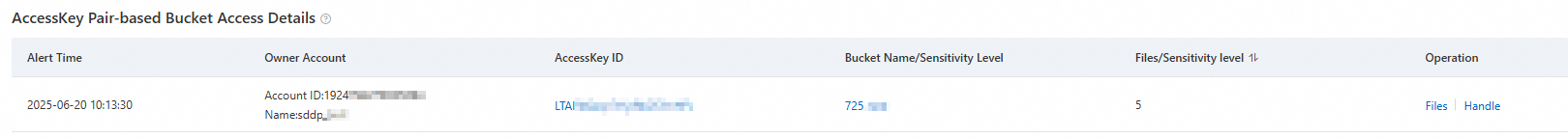

AccessKey バケットアクセス詳細

バケットにアクセスする漏洩した AccessKey については、特定のファイルアクセスリストを表示するだけでなく、バケットのアクセス権限を構成し、POP ゲートウェイのインターセプトポリシーを設定して、データセキュリティを効果的に保護できます。

脅威の追跡: ターゲットの AccessKey ID または Bucket Name/Sensitivity Level をクリックして、AccessKey とバケットのアクセス動作の可視化パスを表示します。

[表示] Files: Actions 列の Files をクリックして、アクセスされたファイルに関する情報を表示します。ファイル ACL を直接変更することもできます。

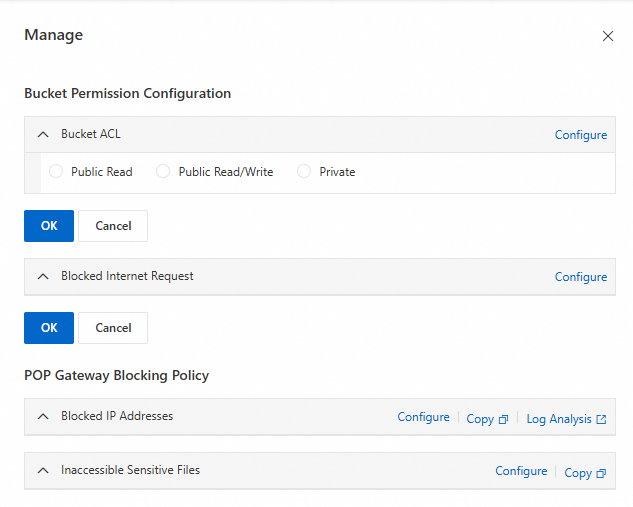

Handle: Actions 列の Handle をクリックして、バケットのアクセス権限を構成し、POP ゲートウェイのインターセプトポリシーを設定します。

Bucket Permission Configuration: Configure をクリックしてバケット ACL とパブリックネットワークリクエストのインターセプトを設定し、OK をクリックします。

POP Gateway Blocking Policy: Configure をクリックして Resource Access Management (RAM) コンソールにジャンプし、IP アクセスと機密ファイルアクセス権限を制限するポリシーを作成します。詳細については、「カスタムポリシーの作成」をご参照ください。

リファレンス

OSS バケットでの AccessKey Pair Leak の検出に加えて、DSC は Database Account Leak、Shared Account、Public Storage of Sensitive Information などのリスクイベントの検出もサポートしています。詳細については、「リスクの概要とカスタムインテリジェンス」をご参照ください。