Cloud Enterprise Network (CEN) を使用して、異なる Alibaba Cloud アカウントに属する Virtual Private Cloud (VPC) を接続できます。

前提条件

重複しない CIDR ブロック:VPC の CIDR ブロックが重複しないようにしてください。

ゾーンの可用性:ゾーンレベルのディザスタリカバリを確保するために、Enterprise Edition トランジットルーターが複数ゾーンをサポートするリージョンで、少なくとも 2 つの異なるゾーンに vSwitch を作成します。

セキュリティグループルール:ご利用の ECS インスタンスに関連付けられているセキュリティグループが、必要なトラフィックを許可していることを確認してください。例えば、ping を使用して接続性をテストするには、ICMP トラフィックを許可するインバウンドルールを追加する必要があります。

シナリオ例

2 つの Alibaba Cloud アカウントがあるとします:

アカウント A:2 つの VPC (

VPC1とVPC2) と 1 つの CEN インスタンス (CEN1) を所有しています。アカウント B:1 つの VPC (

VPC3) を所有しています。

初期状態: VPC1 と VPC2 はすでに CEN1 を介して接続されています (詳細については、「同一リージョン内の VPC 接続」をご参照ください)。VPC3 はアカウント B で分離されています。

目標: 3 つすべての VPC 内のリソースが通信できるように、VPC3 を CEN1 に追加します。

設定項目 | VPC1 | VPC2 | VPC3 |

アカウント | アカウント A | アカウント A | アカウント B |

リージョン | シンガポール | シンガポール | シンガポール |

IPv4 CIDR ブロック | 10.0.0.0/16 | 172.16.0.0/16 | 192.168.0.0/16 |

vSwitch 1 (ゾーン A) | 10.0.0.0/24 | 172.16.0.0/24 | 192.168.0.0/24 |

vSwitch 2 (ゾーン B) | 10.0.1.0/24 | 172.16.1.0/24 | 192.168.1.0/24 |

ECS IP アドレス | ECS1: 10.0.0.1 | ECS2: 172.16.0.1 | ECS3: 192.168.0.1 |

操作手順

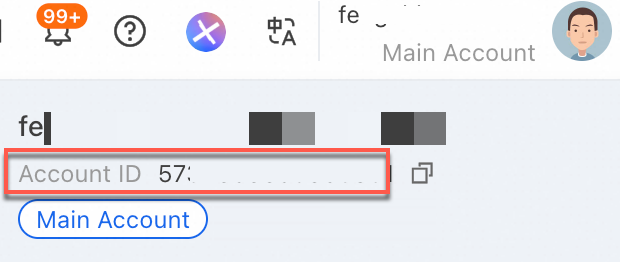

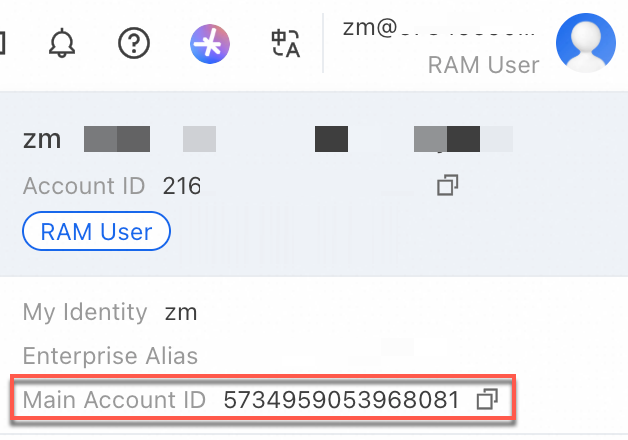

ステップ 1:アカウント A への権限付与 (アカウント B)

|

|

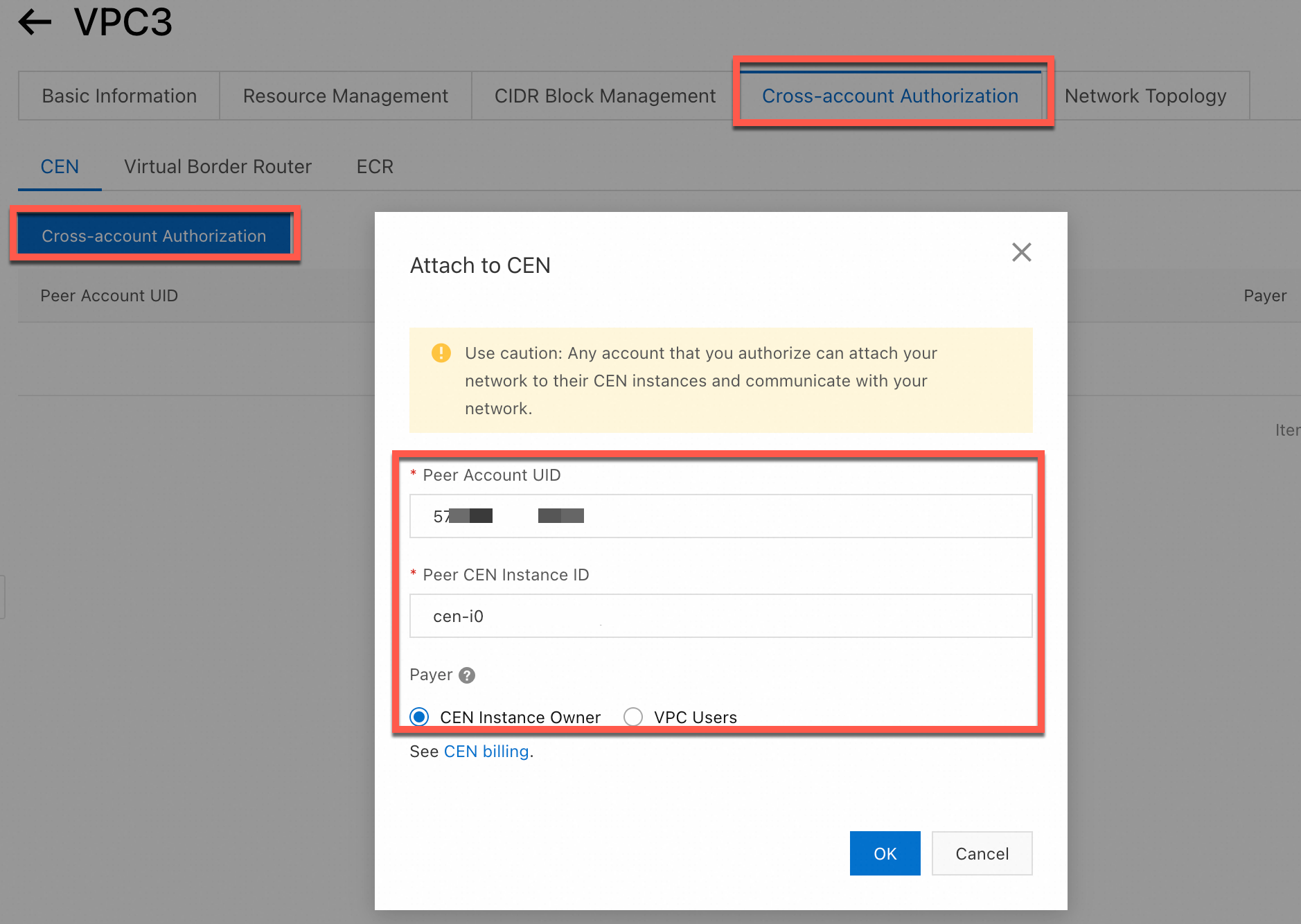

ステップ 2:VPC3 を CEN1 に追加 (アカウント A)

|

|

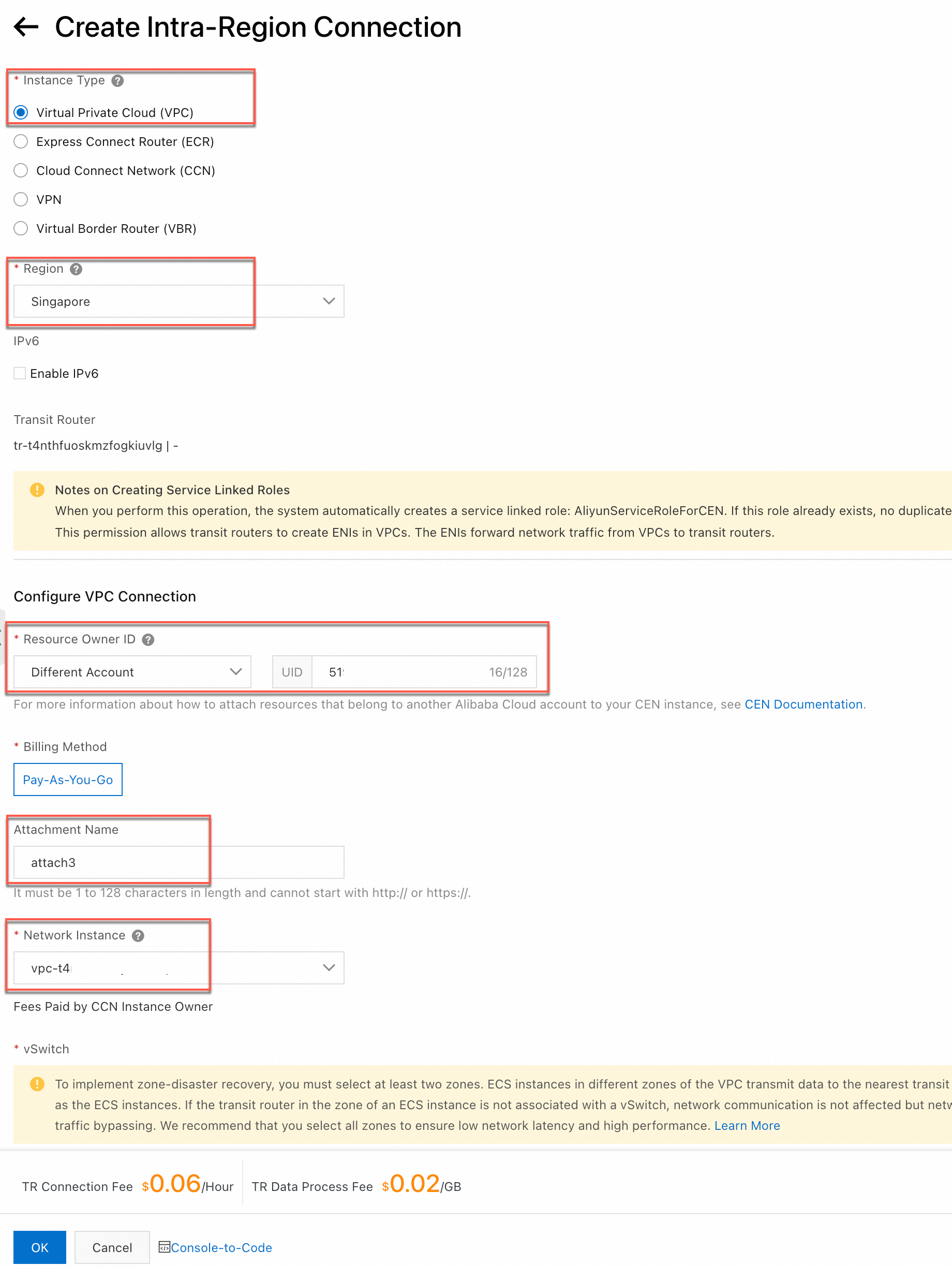

ステップ 3:接続性の確認

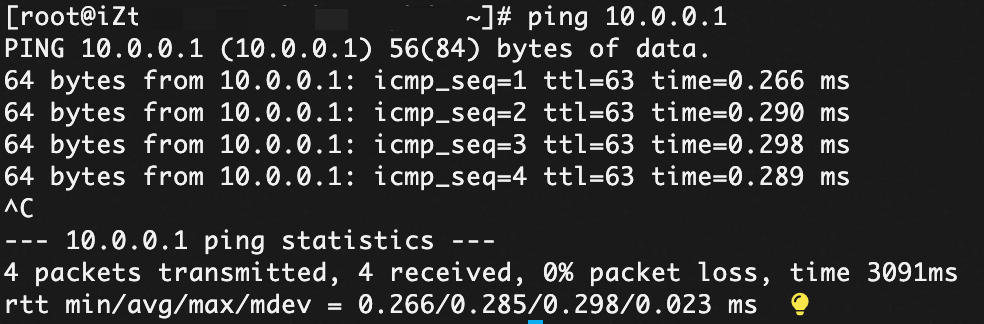

先に進む前に、両方の ECS インスタンスのセキュリティグループルールが ICMP プロトコルへのアクセスを許可していることを確認してください。

ECS3 にログインし、ping 10.0.0.1 を実行して ECS1 にアクセスします:

ルートの説明

VPC 接続を作成すると、CEN はデフォルトで選択されている以下の高度な機能に基づいてルートを自動的に設定します:

トランジットルーターのデフォルトルートテーブルに関連付ける

この機能を有効にすると、VPC 接続はトランジットルーターのデフォルトルートテーブルに自動的に関連付けられます。トランジットルーターは、デフォルトルートテーブルに基づいてトラフィックを転送します。

システムルートをトランジットルーターのデフォルトルートテーブルに伝播する

この機能を有効にすると、VPC のシステムルートがトランジットルーターのデフォルトルートテーブルに公開されます。これにより、VPC はトランジットルーターに接続されている他のネットワークインスタンスと通信できるようになります。

[トランジットルーターを指すルートを自動的に作成し、現在の VPC のすべてのルートテーブルに追加する]

この機能を有効にすると、システムは VPC のすべてのルートテーブルに、10.0.0.0/8、172.16.0.0/12、192.168.0.0/16 の 3 つのルートを自動的に追加します。これらのルートのネクストホップは VPC を指します。これらのルートは、VPC からトランジットルーターに IPv4 トラフィックを転送するために使用されます。デフォルトでは、トランジットルーターは VPC にルートを公開しません。

重要VPC インスタンスで IPv6 通信が必要な場合は、VPC 接続を作成した後、VPC 接続の ルート同期機能を有効にするか、VPC 内で VPC 接続を指す IPv6 ルートエントリを手動で追加する必要があります。これにより、IPv6 トラフィックがトランジットルーターに入ることができます。

設定後、トランジットルーターと VPC のルートテーブルは次のようになります:

TR (シンガポール)

宛先 CIDR ブロック | ネクストホップ | ルートタイプ |

10.0.0.0/24 |

| 伝播されたルート |

10.0.1.0/24 |

| 伝播されたルート |

172.16.0.0/24 |

| 伝播されたルート |

172.16.1.0/24 |

| 伝播されたルート |

192.168.0.0/24 |

| 伝播されたルート |

192.168.1.0/24 |

| 伝播されたルート |

VPC1

宛先 CIDR ブロック | ネクストホップ | ルートタイプ |

10.0.0.0/24 | ローカル | システム |

10.0.1.0/24 | ローカル | システム |

10.0.0.0/8 |

| カスタム |

172.16.0.0/12 |

| カスタム |

192.168.0.0/16 |

| カスタム |

VPC2

宛先 CIDR ブロック | ネクストホップ | ルートタイプ |

172.16.0.0/24 | ローカル | システム |

172.16.1.0/24 | ローカル | システム |

10.0.0.0/8 |

| カスタム |

172.16.0.0/12 |

| カスタム |

192.168.0.0/16 |

| カスタム |

VPC3

宛先 CIDR ブロック | ネクストホップ | ルートタイプ |

192.168.0.0/24 | ローカル | システム |

192.168.1.0/24 | ローカル | システム |

10.0.0.0/8 |

| カスタム |

172.16.0.0/12 |

| カスタム |

192.168.0.0/16 |

| カスタム |

よくある質問

Q:異なるリージョン、異なるアカウントの VPC を接続できますか?

A:はい。クロスアカウント権限付与とクロスリージョン接続を組み合わせることで可能です。

他のアカウントの VPC をアタッチする権限を CEN インスタンスに付与します。

各リージョンにトランジットルーターを作成します。

トランジットルーター間にリージョン間接続を作成します。

各 VPC をローカルのトランジットルーターにアタッチします。

Q:共有アクセスを許可しつつ、VPC を分離するにはどうすればよいですか?

A:トランジットルーターで複数のルートテーブルを使用して、トラフィックフローを制御できます。例えば、VPC1 と VPC2 を互いに分離しつつ、両方が VPC3 (共有サービス) にアクセスできるようにするには、次のようにします:

トランジットルーターに個別のルートテーブルを作成します。

VPC1 と VPC2 を、互いへのルートを持たないルートテーブルに関連付けます。

スポーク VPC (VPC1 & VPC2) とハブ VPC (VPC3) 間のみのトラフィックを許可するようにルート伝播を設定します。

詳細については、「分離された VPC から共有サービスへのアクセスを許可する」をご参照ください。