为保证RAM用户的账号安全,控制台登录或在控制台进行敏感操作时除使用用户名和密码验证外,您还可以绑定本文所述的MFA设备,用于二次身份验证。

背景信息

RAM用户支持多种多因素认证方式,其使用场景及差异请参见多因素认证方式。

您需要先在RAM用户安全设置中,设置允许使用的MFA设备,然后按照本文所述的方法绑定对应的MFA设备,才能使多因素认证生效。更多信息,请参见管理RAM用户安全设置。

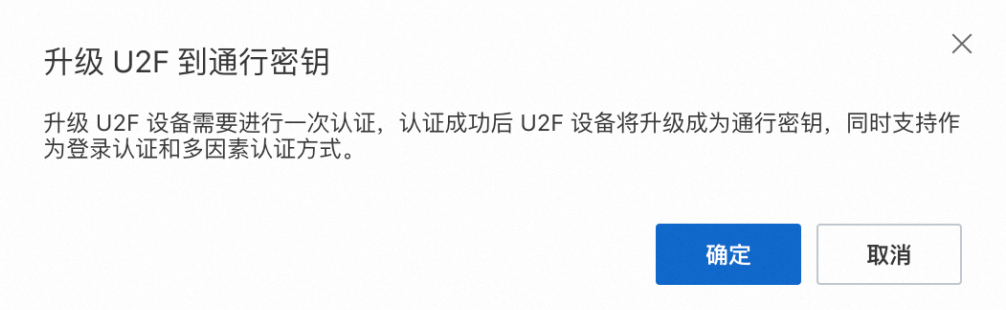

原U2F设备已经升级为通行密钥。如果您已绑定U2F设备,推荐您将其升级为通行密钥。具体操作,请参见U2F安全密钥升级为通行密钥。

绑定虚拟MFA

前提条件

操作前,请在移动端下载并安装支持虚拟MFA认证的应用。以下以Google Authenticator为例,其下载方式如下:

iOS:在App Store中搜索Google Authenticator。

Android:在Google Play中搜索Google Authenticator。

说明Android系统的Google Authenticator还依赖外部二维码扫描组件,所以您还需要在应用市场中搜索并安装条行码扫描器。

操作步骤

在RAM用户登录页面绑定

RAM用户登录时,可按如下操作自行绑定虚拟MFA设备。

RAM用户访问RAM用户登录页面,然后输入RAM用户名和登录密码。

选择虚拟MFA设备。

在移动端,添加虚拟MFA设备。

说明如下以iOS系统上的Google Authenticator应用为例。

登录Google Authenticator应用。

点击开始使用,选择合适的方式添加虚拟MFA设备。

扫码添加(推荐):点击扫描二维码,然后扫描阿里云控制台绑定虚拟MFA页面上的二维码。

手动添加:先点击输入设置密钥,然后填写阿里云控制台绑定虚拟MFA页面上的账号和密钥,最后点击添加。

在阿里云控制台,输入移动端显示的动态验证码,然后单击确定。

在RAM控制台绑定

您可以使用阿里云账号(主账号)或RAM管理员在RAM控制台主动为RAM用户绑定虚拟MFA。

阿里云账号(主账号)或RAM管理员登录RAM控制台。

在左侧导航栏,选择。

在用户登录名称/显示名称列,单击目标RAM用户名称。

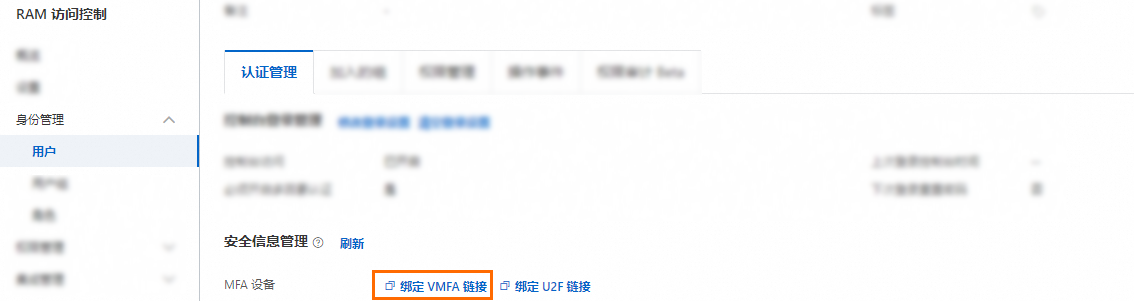

在认证管理页签下的安全信息管理区域,复制绑定VMFA链接,然后在浏览器中打开该链接。

在移动端,添加虚拟MFA设备。

说明如下以iOS系统上的Google Authenticator应用为例。

登录Google Authenticator应用。

点击开始使用,选择合适的方式添加虚拟MFA设备。

扫码添加(推荐):点击扫描二维码,然后扫描阿里云控制台绑定虚拟MFA页面上的二维码。

手动添加:先点击输入设置密钥,然后填写阿里云控制台绑定虚拟MFA页面上的账号和密钥,最后点击添加。

在阿里云控制台,输入移动端显示的动态验证码,然后单击确定。

在RAM用户安全信息页面绑定

允许自主管理MFA设备的RAM用户,可按如下操作自行绑定虚拟MFA设备。关于如何设置RAM用户自主管理MFA设备,请参见全局安全设置。

RAM用户访问RAM用户登录页面,完成登录。

鼠标悬停在右上角头像的位置,单击安全信息。

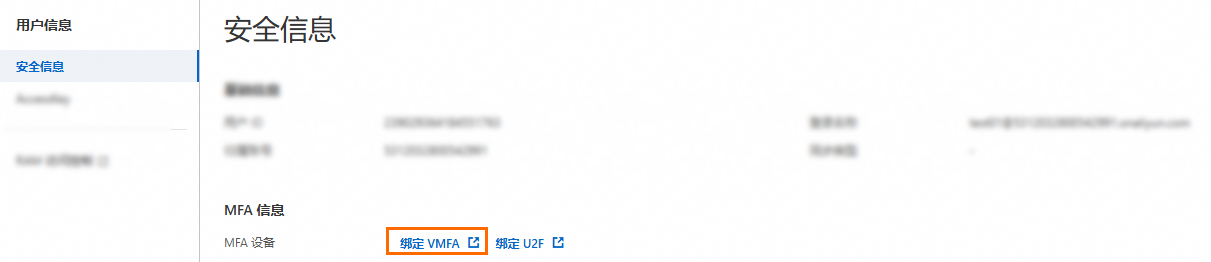

在MFA信息区域,单击MFA设备右侧的绑定VMFA。

在移动端,添加虚拟MFA设备。

说明如下以iOS系统上的Google Authenticator应用为例。

登录Google Authenticator应用。

点击开始使用,选择合适的方式添加虚拟MFA设备。

扫码添加(推荐):点击扫描二维码,然后扫描阿里云控制台绑定虚拟MFA页面上的二维码。

手动添加:先点击输入设置密钥,然后填写阿里云控制台绑定虚拟MFA页面上的账号和密钥,最后点击添加。

在阿里云控制台,输入移动端显示的动态验证码,然后单击确定。

您还可以设置是否允许RAM用户记住MFA验证状态7天,如果为允许,则RAM用户登录进行MFA验证时,可以选中记住这台机器,7天内无需再次验证。选中后,同一个RAM用户7天内无需再次验证MFA,但是,更换RAM用户登录记录将失效。关于具体的设置方法,请参见管理RAM用户安全设置。

绑定通行密钥

RAM用户可以在电脑设备、移动设备上绑定和存储通行密钥(Passkey),或绑定和使用安全密钥(Security Key)设备。绑定成功后,可以使用通行密钥登录阿里云或进行MFA验证。通行密钥认证首先会认证设备绑定关系,确认设备的合法性,然后使用设备自带的指纹、人脸、PIN码验证设备持有者身份。绑定通行密钥前,请您务必了解通行密钥的使用限制和支持的设备类型,详情请参见什么是通行密钥。

在RAM用户登录页面绑定

RAM用户登录时,可按如下操作自行绑定通行密钥。

RAM用户访问RAM用户登录页面,然后输入RAM用户名和登录密码。

选择通行密钥。

在绑定通行密钥页面,绑定通行密钥。

在RAM用户安全信息页面绑定

RAM用户访问RAM用户登录页面,完成登录。

鼠标悬停在右上角头像的位置,单击安全信息。

在通行密钥区域,单击创建通行密钥。

在绑定通行密钥页面,绑定通行密钥。

U2F安全密钥升级为通行密钥

如果RAM用户之前已绑定了U2F安全密钥,该U2F安全密钥可以正常使用,但是推荐您将其升级为通行密钥。

后续步骤

启用多因素认证并绑定多因素认证设备后,RAM用户再次登录阿里云或在控制台进行敏感操作时,系统将要求输入两层安全要素:

第一层安全要素:输入用户名和密码。

第二层安全要素:输入虚拟MFA设备生成的验证码或通过通行密钥认证。

如果您要为RAM用户更换新的MFA设备,请先解绑当前的MFA设备,再绑定新的MFA设备。具体操作,请参见为RAM用户解绑MFA设备。

如果RAM用户在未解绑MFA设备的状态下卸载了MFA应用(Google Authenticator)或RAM用户的U2F安全密钥丢失,RAM用户将无法正常登录阿里云。此时RAM用户需要联系阿里云账号(主账号)或RAM管理员,前往RAM控制台解绑MFA设备。具体操作,请参见为RAM用户解绑MFA设备。