如果Elastic Desktop Service已經對接企業AD,您可以參考本文配置AD FS和Elastic Desktop Service之間的SSO。配置SSO後,當終端使用者使用AD帳號登入Elastic Desktop Service時,在AD FS頁面通過驗證AD使用者資訊方可成功登入。

準備工作

已完成企業AD和Elastic Desktop Service對接並建立企業AD辦公網路。關於如何建立企業AD辦公網路,請參見建立和管理基於企業AD帳號的辦公網路。

操作步驟

本文以Windows Server 2012 R2的AD FS為例指導您如何配置SSO。

步驟一:在Elastic Desktop Service將AD FS配置為可信SAML IdP

擷取IdP中繼資料檔案。

在瀏覽器中輸入以下地址擷取IdP中繼資料檔案。

IdP中繼資料檔案的擷取地址為:https://<AD server>/FederationMetadata/2007-06/FederationMetadata.xml。其中<AD Server>為AD FS的網域名稱或者IP地址。

下載中繼資料檔案到本地。

在Elastic Desktop Service控制台上傳IdP中繼資料檔案。

登入無影雲電控制台。

在左側導覽列,選擇網路與儲存 > 辦公網路。

在辦公網路頁面,找到目標開啟SSO的AD辦公網路並單擊辦公網路ID。

在辦公網路詳情頁面的左側導覽列,選擇其他資訊。

在其他資訊地區,開啟SSO並上傳IdP中繼資料檔案。

SSO設定:按需開啟SSO功能的開關。

此功能預設為關閉,此時SSO配置不生效。

IdP中繼資料:單擊上傳檔案,上傳企業IdP提供的中繼資料檔案。

IdP中繼資料的狀態顯示為完成,則說明企業IdP配置為可信的SAML IdP。

步驟二:在AD FS側將Elastic Desktop Service配置為可信SAML SP

在Elastic Desktop Service下載中繼資料檔案。

登入無影雲電控制台。

在左側導覽列,選擇網路與儲存 > 辦公網路。

在辦公網路頁面,找到目標開啟SSO的AD辦公網路並單擊辦公網路ID。

在辦公網路詳情頁面的左側導覽列,選擇其他資訊。

在其他資訊地區,應用中繼資料後單擊下載應用中繼資料檔案下載中繼資料檔案到本地。

在AD FS中上傳中繼資料檔案。

登入AD FS所在伺服器,開啟伺服器管理。

在右上方選擇。

在AD FS對話方塊的左側導覽列中,選擇。

添加信賴方依賴。

在右側操作地區,單擊添加信賴方信任。

按照嚮導完成添加信賴方信任。

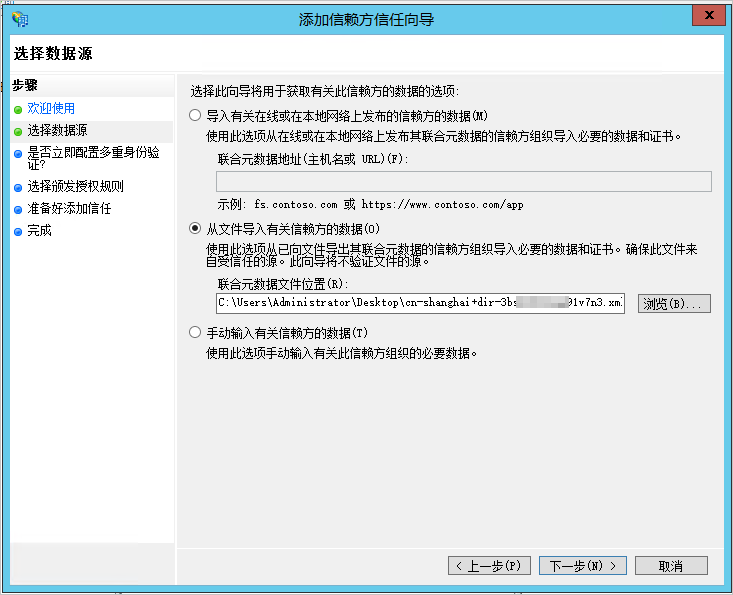

選擇資料來源時請選擇從檔案匯入有關信賴方的資料,匯入第1步擷取的SP中繼資料檔案。

編輯聲明規則。

在信賴方信任清單中,按右鍵上一步添加的信賴方依賴,選擇編輯聲明規則。

在彈出的對話方塊中,單擊添加規則。

按照嚮導完成規則配置。

配置說明如下:

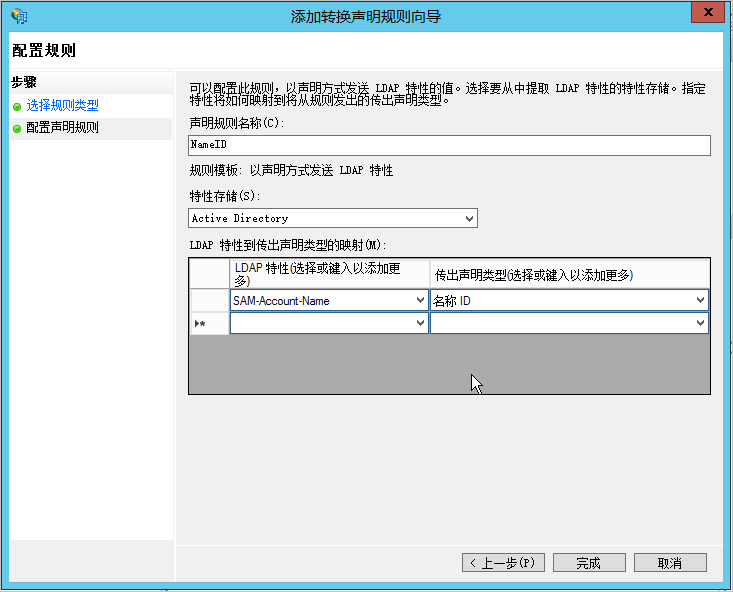

選擇規則類型時,聲明規則模板請選擇以聲明方式發送LADP特性。

配置聲明規則時,特性儲存請選擇Active Directory,LDAP特性到傳出宣告類型的映射中添加一條SAM-Account-Name到名稱 ID的映射,或者UPN到名稱 ID的映射。

後續步驟

使用SSO功能登入用戶端前,請確保您本地可以訪問AD FS的網域名稱地址。

配置完SSO後,終端使用者使用企業AD帳號登入無影終端時,輸入辦公網路ID後,將自動開啟AD FS頁面,終端使用者需輸入企業AD使用者的使用者名稱和密碼,驗證身份資訊通過後,方可成功登入。

FAQ

如果在輸入AD使用者名稱和密碼時,一直無法登入,則表示在AD FS登入驗證失敗。可能原因和解決方案如下:

AD使用者名稱或者密碼不正確

此時您需要登入AD網域服務器查看AD使用者名稱或者重設密碼。

AD FS配置錯誤。請登入AD FS伺服器檢查信賴方信任和規則配置。

重設密碼時,建議不要設定下次登入時需更改密碼。如果建立使用者或者重設使用者密碼時,設定了下次登入時需更改密碼,請按照提示修改密碼後再使用SSO,輸入AD使用者的使用者名稱和密碼登入無影終端。