本文介紹如何組合使用IPsec-VPN(其中IPsec串連綁定VPN網關執行個體)和雲企業網產品實現多地區本機資料中心IDC(Internet Data Center)和VPC之間的任意通訊,搭建高品質、低成本的跨國商業網路。

情境說明

如果您的阿里雲帳號下不存在公網網路類型的VPN網關執行個體,對於實現全球任意網站網路互連的情境,推薦您使用IPsec串連綁定轉寄路由器的方式。

如果您的阿里雲帳號下已經建立了公網網路類型的VPN網關執行個體,您可以參見本文瞭解在IPsec串連綁定VPN網關執行個體方式下如何?全球任意網站網路互連。

企業在全球範圍內部署了多個本地網站和VPC,在企業通過IPsec-VPN串連(其中IPsec串連綁定VPN網關執行個體)將本地網站接入VPC後,本地網站僅能與VPN網關執行個體關聯的VPC互連。跨地區的VPC之間、跨地區的多個本地網站之間預設無法互連。以下圖為例,各個網站間的網路互連情況如下:

VPC1和VPC2之間不支援互連。

資料中心1與VPC1互連。資料中心1和資料中心2與同一個VPN網關執行個體建立IPsec-VPN串連後支援互連。資料中心1與資料中心3、資料中心4、VPC2不支援互連。

資料中心2與VPC1互連。資料中心1和資料中心2與同一個VPN網關執行個體建立IPsec-VPN串連後支援互連。資料中心2與資料中心3、資料中心4、VPC2不支援互連。

資料中心3與VPC2互連。資料中心3和資料中心4與同一個VPN網關執行個體建立IPsec-VPN串連後支援互連。資料中心3與資料中心1、資料中心2、VPC1不支援互連。

資料中心4與VPC2互連。資料中心3和資料中心4與同一個VPN網關執行個體建立IPsec-VPN串連後支援互連。資料中心4與資料中心1、資料中心2、VPC1不支援互連。

如果企業需要實現全球範圍內任意網站的相互連信,可以結合使用雲企業網產品。雲企業網產品可以在VPC之間搭建高品質、低時延的私網通訊通道,並支援路由的自動分發和學習,能快速實現跨地區VPC的網路互連,簡化路由配置。多個地區的本地網站基於互連的VPC和雲企業網也可以快速實現相互連信,從而實現全球任意網站網路互連。

在實現網路互連過程中,本地網站和VPN網關執行個體之間建立IPsec-VPN串連時推薦使用靜態路由方式。

情境樣本

本文以下圖情境為例介紹如何組合使用IPsec-VPN(其中IPsec串連綁定VPN網關執行個體)和雲企業網產品實現全球任意網站互相通訊。某跨國公司在中國上海和美國矽谷各有兩個資料中心,且該公司在阿里雲華東2(上海)和美國(矽谷)地區分別建立了VPC1和VPC2,兩個VPC中均使用Elastic Compute Service(Elastic Compute Service)部署了應用系統。因業務發展,該公司需要中國上海的資料中心1、資料中心2、美國矽谷的資料中心3、資料中心4、VPC1、VPC2六個網站之間可以任意通訊。

網段規劃

在您規劃網段時,請確保各個網站之間要互連的網段沒有重疊。

VPC網段規劃

VPC執行個體名稱 | VPC執行個體所屬地區 | VPC執行個體網段 | ECS執行個體IP地址 |

VPC1 | 華東2(上海) |

| ECS1 IP地址:192.168.99.48 |

VPC2 | 美國(矽谷) |

| ECS2 IP地址:10.0.10.33 |

本機資料中心網段規劃

資料中心名稱 | 資料中心所屬地區 | 資料中心側需和VPC互連的網段 | 本地網關裝置公網IP地址 | 需要與其他網站互連的用戶端地址 |

資料中心1 | 中國上海 | 172.16.10.0/24 |

| 172.16.10.207 |

資料中心2 | 中國上海 | 172.16.40.0/24 |

| 172.16.40.60 |

資料中心3 | 美國矽谷 | 10.10.10.0/24 |

| 10.10.10.201 |

資料中心4 | 美國矽谷 | 10.30.66.0/24 |

| 10.30.66.11 |

準備工作

您已經在阿里雲華東2(上海)、美國(矽谷)地區分別建立了VPC1和VPC2,兩個VPC中均使用ECS部署了相關業務。具體操作,請參見搭建IPv4專用網路。

您已經在阿里雲華東2(上海)、美國(矽谷)地區分別建立了一個公網網路類型的VPN網關執行個體,並確保2個VPN網關執行個體的IPsec-VPN功能均已開啟。具體操作,請參見開啟IPsec-VPN。

說明本文將以支援雙隧道模式IPsec-VPN串連的VPN網關執行個體作為樣本。如果您擁有的VPN網關執行個體僅支援單隧道模式的IPsec-VPN串連,推薦您進行升級,雙隧道模式的IPsec-VPN串連擁有可用性區域層級的容災能力。具體操作,請參見升級IPsec-VPN串連為雙隧道模式。

本情境中,VPN網關執行個體關聯的VPC執行個體資訊,以及系統為VPN網關執行個體分配的IP地址如下表所示。VPN網關執行個體IP地址後續將用於建立IPsec-VPN串連。

VPN網關執行個體的名稱

VPN網關執行個體所屬地區

網關類型

網路類型

隧道

VPN網關執行個體關聯的VPC執行個體

VPN網關IP地址

VPN網關1

華東2(上海)

普通型

公網

雙隧道

VPC1

IPsec地址1:47.XX.XX.87

IPsec地址2:47.XX.XX.78

VPN網關2

美國(矽谷)

普通型

公網

雙隧道

VPC2

IPsec地址1:47.XX.XX.207

IPsec地址2:47.XX.XX.15

操作步驟

步驟一:建立使用者網關

您需要建立使用者網關將資料中心本地網關裝置的公網IP地址註冊到阿里雲上,VPN網關執行個體僅能通過註冊過的IP地址(使用者網關)與本機資料中心建立IPsec-VPN串連。

登入VPN網關管理主控台。

在左側導覽列,選擇。

在頂部功能表列,選擇使用者網關執行個體的地區。

說明使用者網關執行個體的地區必須和待串連的VPN網關執行個體的地區相同。

在使用者網關頁面,單擊建立使用者網關。

在建立使用者網關面板,根據以下資訊配置使用者網關執行個體,然後單擊確定。

您需要建立8個使用者網關執行個體,將4個本地網關裝置的8個公網IP地址註冊到阿里雲上。使用者網關執行個體的配置請參見下表,其餘配置項保持預設狀態。更多資訊,請參見建立和系統管理使用者網關。

使用者網關所屬地區

使用者網關的名稱

使用者網關的IP地址

華東2(上海)

使用者網關1

本文輸入本地網關裝置1的公網IP地址147.XX.XX.23。

使用者網關2

本文輸入本地網關裝置1的公網IP地址247.XX.XX.32。

使用者網關3

本文輸入本地網關裝置2的公網IP地址147.XX.XX.69。

使用者網關4

本文輸入本地網關裝置2的公網IP地址247.XX.XX.71。

美國(矽谷)

使用者網關5

本文輸入本地網關裝置3的公網IP地址157.XX.XX.11。

使用者網關6

本文輸入本地網關裝置3的公網IP地址247.XX.XX.191。

使用者網關7

本文輸入本地網關裝置4的公網IP地址157.XX.XX.22。

使用者網關8

本文輸入本地網關裝置4的公網IP地址247.XX.XX.234。

步驟二:建立IPsec串連

您需要在兩個VPN網關執行個體下各建立2個IPsec串連,建立IPsec串連時指定隧道的密碼編譯演算法以及要對接的資料中心,每個IPsec串連對接一個資料中心。

在左側導覽列,選擇。

在IPsec串連頁面,單擊綁定VPN網關。

在建立IPsec串連(VPN)頁面,根據以下資訊配置IPsec串連,然後單擊確定。

IPsec串連的主要配置請參見下表,其餘配置項保持預設狀態。更多資訊,請參見建立和管理IPsec串連(雙隧道模式)。

配置項

IPsec串連1

IPsec串連2

IPsec串連3

IPsec串連4

IPsec串連名稱

定義為IPsec串連1。

定義為IPsec串連2。

定義為IPsec串連3。

定義為IPsec串連4。

地區

選擇華東2(上海)。

選擇華東2(上海)。

選擇美國(矽谷)。

選擇美國(矽谷)。

綁定VPN網關

選擇VPN網關1。

選擇VPN網關1。

選擇VPN網關2。

選擇VPN網關2。

路由模式

當前情境待互連網段較多,本文使用目的路由模式。

立即生效

保持預設值是,在IPsec串連配置完成後,會立即開始IPsec-VPN串連協商。

Tunnel 1

使用者網關

關聯使用者網關1。

關聯使用者網關3。

關聯使用者網關5。

關聯使用者網關7。

預先共用金鑰

重要IPsec串連及其對端網關裝置配置的預先共用金鑰需一致,否則系統無法正常建立IPsec-VPN串連。

fddsFF111****。

fddsFF333****。

fddsFF555****。

fddsFF777****。

加密配置

除以下參數外,其餘配置項保持預設值。

IKE配置的DH分組選擇group14。

IPsec配置的DH分組選擇group14。

說明您需要根據本地網關裝置的支援情況選擇加密配置參數,確保IPsec串連和本地網關裝置的加密配置保持一致。

Tunnel 2

使用者網關

關聯使用者網關2。

關聯使用者網關4。

關聯使用者網關6。

關聯使用者網關8。

預先共用金鑰

fddsFF222****。

fddsFF444****。

fddsFF666****。

fddsFF888****。

加密配置

除以下參數外,其餘配置項保持預設值。

IKE配置的DH分組選擇group14。

IPsec配置的DH分組選擇group14。

說明您需要根據本地網關裝置的支援情況選擇加密配置參數,確保IPsec串連和本地網關裝置的加密配置保持一致。

在建立成功對話方塊中,單擊取消。

保持在IPsec串連頁面,找到建立的IPsec串連,在操作列單擊產生對端配置。

對端配置是指需要在IPsec串連對端添加的VPN配置。本文情境中您需要將這些配置添加在本地網關裝置上。

在IPsec串連配置對話方塊,複製配置並儲存在您的本地,用於後續配置本地網關裝置。

配置完成後,VPC執行個體、VPN網關執行個體、IPsec串連、使用者網關執行個體、資料中心之間的對應關係如下表所示。

VPC執行個體名稱

VPN網關執行個體名稱

IPsec串連名稱

隧道

隧道關聯的使用者網關執行個體名稱

對接的資料中心

VPC1

VPN網關1

IPsec串連1

主隧道

使用者網關1

資料中心1

備隧道

使用者網關2

IPsec串連2

主隧道

使用者網關3

資料中心2

備隧道

使用者網關4

VPC2

VPN網關2

IPsec串連3

主隧道

使用者網關5

資料中心3

備隧道

使用者網關6

IPsec串連4

主隧道

使用者網關7

資料中心4

備隧道

使用者網關8

步驟三:配置VPN網關路由

建立IPsec串連後,您需要在VPN網關執行個體中添加去往資料中心的路由。本文以目的路由為例,更多路由配置方式,請參見配置VPN網關路由。

在左側導覽列,選擇。

在頂部功能表列,選擇VPN網關執行個體的地區。

在VPN網關頁面,找到目標VPN網關執行個體,單擊執行個體ID。

單擊目的路由表頁簽,單擊添加路由條目。

在添加路由條目面板,根據以下資訊配置目的路由,然後單擊確定。

在VPN網關1中添加去往資料中心1和資料中心2的路由。在VPN網關2中添加去往資料中心3和資料中心4的路由。

配置項

VPN網關1

VPN網關2

目標網段

輸入資料中心1的網段172.16.10.0/24。

輸入資料中心2的網段172.16.40.0/24。

輸入資料中心3的網段10.10.0.0/16。

輸入資料中心4的網段10.30.0.0/16。

下一跳類型

選擇IPsec串連。

選擇IPsec串連。

選擇IPsec串連。

選擇IPsec串連。

下一跳

選擇IPsec串連1。

選擇IPsec串連2。

選擇IPsec串連3。

選擇IPsec串連4。

發布到VPC

保持預設值是。

目的路由條目添加完成後,VPN網關會自動將資料中心1和資料中心2的路由發布到VPC1的系統路由表中。

保持預設值是。

目的路由條目添加完成後,VPN網關會自動將資料中心3和資料中心4的路由發布到VPC2的系統路由表中。

步驟四:配置本地網關裝置

完成上述配置後,您需要在本地網關裝置上添加VPN配置和路由配置,使本地網關裝置與VPN網關之間成功建立IPsec-VPN串連,同時使資料中心去往其他網站的流量優先通過主隧道進行傳出,在主隧道中斷後自動切換至備隧道進行傳輸。

本文以思科防火牆ASA(軟體版本9.19.1)作為配置樣本。不同軟體版本的配置命令可能會有所差異,操作時請根據您的實際環境查詢對應文檔或諮詢相關廠商。更多本地網關裝置配置樣本,請參見本地網關裝置配置樣本。

以下內容包含的第三方產品資訊僅供參考。阿里雲對第三方產品的效能、可靠性以及操作可能帶來的潛在影響,不做任何暗示或其他形式的承諾。

本地網關裝置1配置樣本

登入思科防火牆的命令列視窗並進入配置模式。

ciscoasa> enable Password: ******** #輸入進入enable模式的密碼。 ciscoasa# configure terminal #進入配置模式。 ciscoasa(config)#查看介面配置和公網路由配置。

思科防火牆已完成了介面配置,並已開啟介面。以下為本文的介面配置樣本。

ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 nameif outside1 #GigabitEthernet0/0介面名稱。 security-level 0 ip address 47.XX.XX.23 255.255.255.255 #GigabitEthernet0/0介面配置的公網IP地址。 ! interface GigabitEthernet0/1 #串連本機資料中心的介面。 nameif private #GigabitEthernet0/1介面名稱。 security-level 100 #指定串連本機資料中心介面(私網介面)的security-level低於公網介面。 ip address 172.16.10.217 255.255.255.0 #GigabitEthernet0/1介面配置的IP地址。 ! interface GigabitEthernet0/2 nameif outside2 #GigabitEthernet0/2介面名稱。 security-level 0 ip address 47.XX.XX.32 255.255.255.255 #GigabitEthernet0/2介面配置的公網IP地址。 ! route outside1 47.XX.XX.87 255.255.255.255 192.XX.XX.172 #配置訪問阿里雲側隧道1公網IP地址的路由,下一跳為公網地址。 route outside2 47.XX.XX.78 255.255.255.255 192.XX.XX.158 #配置訪問阿里雲側隧道2公網IP地址的路由,下一跳為公網地址。 route private 172.16.10.0 255.255.255.0 172.16.10.216 #配置去往本機資料中心的路由。為公網介面開啟IKEv2功能。

crypto ikev2 enable outside1 crypto ikev2 enable outside2建立IKEv2 Policy,指定IKE階段認證演算法、密碼編譯演算法、DH分組和SA生存周期,需和阿里雲側保持一致。

重要阿里雲側配置IPsec串連時,IKE配置階段的密碼編譯演算法、認證演算法和DH分組均只支援指定一個值,不支援指定多個值。建議在思科防火牆中IKE設定階段的密碼編譯演算法、認證演算法和DH分組也均只指定一個值,該值需與阿里雲側保持一致。

crypto ikev2 policy 10 encryption aes #指定密碼編譯演算法。 integrity sha #指定認證演算法。 group 14 #指定DH分組。 prf sha #prf和integrity保持一致,阿里雲側prf與認證演算法預設保持一致。 lifetime seconds 86400 #指定SA生存周期。建立IPsec proposal和profile,指定思科防火牆側的IPsec階段密碼編譯演算法、認證演算法、DH分組和SA生存周期,需和阿里雲側保持一致。

重要阿里雲側配置IPsec串連時,IPsec配置階段的密碼編譯演算法、認證演算法和DH分組均只支援指定一個值,不支援指定多個值。建議在思科防火牆中IPsec設定階段的密碼編譯演算法、認證演算法和DH分組也均只指定一個值,該值需與阿里雲側保持一致。

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL #建立ipsec proposal。 protocol esp encryption aes #指定密碼編譯演算法,協議使用ESP,阿里雲側固定使用ESP協議。 protocol esp integrity sha-1 #指定認證演算法,協議使用ESP,阿里雲側固定使用ESP協議。 crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL #建立ipsec profile並應用已建立的proposal。 set ikev2 local-identity address #指定本端ID使用IP地址格式,與阿里雲側RemoteId格式保持一致。 set pfs group14 #指定pfs和DH分組。 set security-association lifetime seconds 86400 #指定基於時間的SA生存周期。 set security-association lifetime kilobytes unlimited #關閉基於流量的SA生存周期。建立tunnel group,指定隧道的預先共用金鑰,需和阿里雲側保持一致。

tunnel-group 47.XX.XX.87 type ipsec-l2l #指定隧道1的封裝模式為l2l。 tunnel-group 47.XX.XX.87 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF111**** #指定隧道1對端的預先共用金鑰,即阿里雲側的預先共用金鑰。 ikev2 local-authentication pre-shared-key fddsFF111**** #指定隧道1本段的預先共用金鑰,需和阿里雲側的保持一致。 ! tunnel-group 47.XX.XX.78 type ipsec-l2l #指定隧道2的封裝模式為l2l。 tunnel-group 47.XX.XX.78 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF222**** #指定隧道2對端的預先共用金鑰,即阿里雲側的預先共用金鑰。 ikev2 local-authentication pre-shared-key fddsFF222**** #指定隧道2本段的預先共用金鑰,需和阿里雲側的保持一致。 !建立tunnel介面。

interface Tunnel1 #建立隧道1的介面。 nameif ALIYUN1 ip address 169.254.10.2 255.255.255.252 #指定介面的IP地址。 tunnel source interface outside1 #指定隧道1源地址為公網介面GigabitEthernet0/0。 tunnel destination 47.XX.XX.87 #指定隧道1目的地址為阿里雲側隧道1的公網IP地址。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE #指定隧道1應用ipsec profile ALIYUN-PROFILE。 no shutdown #開啟隧道1介面。 ! interface Tunnel2 #建立隧道2的介面。 nameif ALIYUN2 ip address 169.254.20.2 255.255.255.252 #指定介面的IP地址。 tunnel source interface outside2 #指定隧道2源地址為公網介面GigabitEthernet0/2。 tunnel destination 47.XX.XX.78 #指定隧道2目的地址為阿里雲側隧道2的公網IP地址。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE #指定隧道2應用ipsec profile ALIYUN-PROFILE。 no shutdown #開啟隧道2介面。 !配置去往其他網站的靜態路由。

指定資料中心1去往其他網站的流量優先通過隧道1介面傳輸,該路由優先順序較高。 route ALIYUN1 172.16.40.0 255.255.255.0 47.XX.XX.87 4 #配置去往資料中心2的路由。 route ALIYUN1 10.30.0.0 255.255.0.0 47.XX.XX.87 4 #配置去往資料中心4的路由。 route ALIYUN1 10.10.0.0 255.255.0.0 47.XX.XX.87 4 #配置去往資料中心3的路由。 route ALIYUN1 10.0.0.0 255.255.0.0 47.XX.XX.87 4 #配置去往阿里雲VPC2的路由。 route ALIYUN1 192.168.99.0 255.255.255.0 47.XX.XX.87 4 #配置去往阿里雲VPC1的路由。 指定資料中心1去往其他網站的流量通過隧道2介面傳輸,該路由優先順序低於指向隧道1介面的路由。 route ALIYUN2 172.16.40.0 255.255.255.0 47.XX.XX.78 5 route ALIYUN2 10.30.0.0 255.255.0.0 47.XX.XX.78 5 route ALIYUN2 10.10.0.0 255.255.0.0 47.XX.XX.78 5 route ALIYUN2 10.0.0.0 255.255.0.0 47.XX.XX.78 5 route ALIYUN2 192.168.99.0 255.255.255.0 47.XX.XX.78 5請根據您的實際網路環境按需在資料中心1添加路由配置,使資料中心1中的用戶端可以通過思科防火牆訪問其他網站。

本地網關裝置2配置樣本

登入思科防火牆的命令列視窗並進入配置模式。

ciscoasa> enable Password: ******** #輸入進入enable模式的密碼。 ciscoasa# configure terminal #進入配置模式。 ciscoasa(config)#查看介面配置和公網路由配置。

思科防火牆已完成了介面配置,並已開啟介面。以下為本文的介面配置樣本。

ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 nameif outside1 #GigabitEthernet0/0介面名稱。 security-level 0 ip address 47.XX.XX.69 255.255.255.255 #GigabitEthernet0/0介面配置的公網IP地址。 ! interface GigabitEthernet0/1 #串連本機資料中心的介面。 nameif private #GigabitEthernet0/1介面名稱。 security-level 100 #指定串連本機資料中心介面(私網介面)的security-level低於公網介面。 ip address 172.16.40.217 255.255.255.0 #GigabitEthernet0/1介面配置的IP地址。 ! interface GigabitEthernet0/2 nameif outside2 #GigabitEthernet0/2介面名稱。 security-level 0 ip address 47.XX.XX.71 255.255.255.255 #GigabitEthernet0/2介面配置的公網IP地址。 ! route outside1 47.XX.XX.87 255.255.255.255 192.XX.XX.172 #配置訪問阿里雲側隧道1公網IP地址的路由,下一跳為公網地址。 route outside2 47.XX.XX.78 255.255.255.255 192.XX.XX.158 #配置訪問阿里雲側隧道2公網IP地址的路由,下一跳為公網地址。 route private 172.16.40.0 255.255.255.0 172.16.40.216 #配置去往本機資料中心的路由。為公網介面開啟IKEv2功能。

crypto ikev2 enable outside1 crypto ikev2 enable outside2建立IKEv2 Policy,指定IKE階段認證演算法、密碼編譯演算法、DH分組和SA生存周期,需和阿里雲側保持一致。

重要阿里雲側配置IPsec串連時,IKE配置階段的密碼編譯演算法、認證演算法和DH分組均只支援指定一個值,不支援指定多個值。建議在思科防火牆中IKE設定階段的密碼編譯演算法、認證演算法和DH分組也均只指定一個值,該值需與阿里雲側保持一致。

crypto ikev2 policy 10 encryption aes #指定密碼編譯演算法。 integrity sha #指定認證演算法。 group 14 #指定DH分組。 prf sha #prf和integrity保持一致,阿里雲側prf與認證演算法預設保持一致。 lifetime seconds 86400 #指定SA生存周期。建立IPsec proposal和profile,指定思科防火牆側的IPsec階段密碼編譯演算法、認證演算法、DH分組和SA生存周期,需和阿里雲側保持一致。

重要阿里雲側配置IPsec串連時,IPsec配置階段的密碼編譯演算法、認證演算法和DH分組均只支援指定一個值,不支援指定多個值。建議在思科防火牆中IPsec設定階段的密碼編譯演算法、認證演算法和DH分組也均只指定一個值,該值需與阿里雲側保持一致。

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL #建立ipsec proposal。 protocol esp encryption aes #指定密碼編譯演算法,協議使用ESP,阿里雲側固定使用ESP協議。 protocol esp integrity sha-1 #指定認證演算法,協議使用ESP,阿里雲側固定使用ESP協議。 crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL #建立ipsec profile並應用已建立的proposal。 set ikev2 local-identity address #指定本端ID使用IP地址格式,與阿里雲側RemoteId格式保持一致。 set pfs group14 #指定pfs和DH分組。 set security-association lifetime seconds 86400 #指定基於時間的SA生存周期。 set security-association lifetime kilobytes unlimited #關閉基於流量的SA生存周期。建立tunnel group,指定隧道的預先共用金鑰,需和阿里雲側保持一致。

tunnel-group 47.XX.XX.87 type ipsec-l2l #指定隧道1的封裝模式為l2l。 tunnel-group 47.XX.XX.87 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF333**** #指定隧道1對端的預先共用金鑰,即阿里雲側的預先共用金鑰。 ikev2 local-authentication pre-shared-key fddsFF333**** #指定隧道1本段的預先共用金鑰,需和阿里雲側的保持一致。 ! tunnel-group 47.XX.XX.78 type ipsec-l2l #指定隧道2的封裝模式為l2l。 tunnel-group 47.XX.XX.78 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF444**** #指定隧道2對端的預先共用金鑰,即阿里雲側的預先共用金鑰。 ikev2 local-authentication pre-shared-key fddsFF444**** #指定隧道2本段的預先共用金鑰,需和阿里雲側的保持一致。 !建立tunnel介面。

interface Tunnel1 #建立隧道1的介面。 nameif ALIYUN1 ip address 169.254.11.2 255.255.255.252 #指定介面的IP地址。 tunnel source interface outside1 #指定隧道1源地址為公網介面GigabitEthernet0/0。 tunnel destination 47.XX.XX.87 #指定隧道1目的地址為阿里雲側隧道1的公網IP地址。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE #指定隧道1應用ipsec profile ALIYUN-PROFILE。 no shutdown #開啟隧道1介面。 ! interface Tunnel2 #建立隧道2的介面。 nameif ALIYUN2 ip address 169.254.21.2 255.255.255.252 #指定介面的IP地址。 tunnel source interface outside2 #指定隧道2源地址為公網介面GigabitEthernet0/2。 tunnel destination 47.XX.XX.78 #指定隧道2目的地址為阿里雲側隧道2的公網IP地址。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE #指定隧道2應用ipsec profile ALIYUN-PROFILE。 no shutdown #開啟隧道2介面。 !配置去往其他網站的靜態路由。

指定資料中心2去往其他網站的流量優先通過隧道1介面傳輸,該路由優先順序較高。 route ALIYUN1 172.16.10.0 255.255.255.0 47.XX.XX.87 4 #配置去往資料中心1的路由。 route ALIYUN1 10.30.0.0 255.255.0.0 47.XX.XX.87 4 #配置去往資料中心4的路由。 route ALIYUN1 10.10.0.0 255.255.0.0 47.XX.XX.87 4 #配置去往資料中心3的路由。 route ALIYUN1 10.0.0.0 255.255.0.0 47.XX.XX.87 4 #配置去往阿里雲VPC2的路由。 route ALIYUN1 192.168.99.0 255.255.255.0 47.XX.XX.87 4 #配置去往阿里雲VPC1的路由。 指定資料中心2去往其他網站的流量通過隧道2介面傳輸,該路由優先順序低於指向隧道1介面的路由。 route ALIYUN2 172.16.10.0 255.255.255.0 47.XX.XX.78 5 route ALIYUN2 10.30.0.0 255.255.0.0 47.XX.XX.78 5 route ALIYUN2 10.10.0.0 255.255.0.0 47.XX.XX.78 5 route ALIYUN2 10.0.0.0 255.255.0.0 47.XX.XX.78 5 route ALIYUN2 192.168.99.0 255.255.255.0 47.XX.XX.78 5請根據您的實際網路環境按需在資料中心2添加路由配置,使資料中心2中的用戶端可以通過思科防火牆訪問其他網站。

本地網關裝置3配置樣本

登入思科防火牆的命令列視窗並進入配置模式。

ciscoasa> enable Password: ******** #輸入進入enable模式的密碼。 ciscoasa# configure terminal #進入配置模式。 ciscoasa(config)#查看介面配置和公網路由配置。

思科防火牆已完成了介面配置,並已開啟介面。以下為本文的介面配置樣本。

ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 nameif outside1 #GigabitEthernet0/0介面名稱。 security-level 0 ip address 57.XX.XX.11 255.255.255.255 #GigabitEthernet0/0介面配置的公網IP地址。 ! interface GigabitEthernet0/1 #串連本機資料中心的介面。 nameif private #GigabitEthernet0/1介面名稱。 security-level 100 #指定串連本機資料中心介面(私網介面)的security-level低於公網介面。 ip address 10.10.10.217 255.255.255.0 #GigabitEthernet0/1介面配置的IP地址。 ! interface GigabitEthernet0/2 nameif outside2 #GigabitEthernet0/2介面名稱。 security-level 0 ip address 57.XX.XX.191 255.255.255.255 #GigabitEthernet0/2介面配置的公網IP地址。 ! route outside1 47.XX.XX.207 255.255.255.255 192.XX.XX.172 #配置訪問阿里雲側隧道1公網IP地址的路由,下一跳為公網地址。 route outside2 47.XX.XX.15 255.255.255.255 192.XX.XX.158 #配置訪問阿里雲側隧道2公網IP地址的路由,下一跳為公網地址。 route private 10.10.10.0 255.255.255.0 10.10.10.216 #配置去往本機資料中心的路由。為公網介面開啟IKEv2功能。

crypto ikev2 enable outside1 crypto ikev2 enable outside2建立IKEv2 Policy,指定IKE階段認證演算法、密碼編譯演算法、DH分組和SA生存周期,需和阿里雲側保持一致。

重要阿里雲側配置IPsec串連時,IKE配置階段的密碼編譯演算法、認證演算法和DH分組均只支援指定一個值,不支援指定多個值。建議在思科防火牆中IKE設定階段的密碼編譯演算法、認證演算法和DH分組也均只指定一個值,該值需與阿里雲側保持一致。

crypto ikev2 policy 10 encryption aes #指定密碼編譯演算法。 integrity sha #指定認證演算法。 group 14 #指定DH分組。 prf sha #prf和integrity保持一致,阿里雲側prf與認證演算法預設保持一致。 lifetime seconds 86400 #指定SA生存周期。建立IPsec proposal和profile,指定思科防火牆側的IPsec階段密碼編譯演算法、認證演算法、DH分組和SA生存周期,需和阿里雲側保持一致。

重要阿里雲側配置IPsec串連時,IPsec配置階段的密碼編譯演算法、認證演算法和DH分組均只支援指定一個值,不支援指定多個值。建議在思科防火牆中IPsec設定階段的密碼編譯演算法、認證演算法和DH分組也均只指定一個值,該值需與阿里雲側保持一致。

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL #建立ipsec proposal。 protocol esp encryption aes #指定密碼編譯演算法,協議使用ESP,阿里雲側固定使用ESP協議。 protocol esp integrity sha-1 #指定認證演算法,協議使用ESP,阿里雲側固定使用ESP協議。 crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL #建立ipsec profile並應用已建立的proposal。 set ikev2 local-identity address #指定本端ID使用IP地址格式,與阿里雲側RemoteId格式保持一致。 set pfs group14 #指定pfs和DH分組。 set security-association lifetime seconds 86400 #指定基於時間的SA生存周期。 set security-association lifetime kilobytes unlimited #關閉基於流量的SA生存周期。建立tunnel group,指定隧道的預先共用金鑰,需和阿里雲側保持一致。

tunnel-group 47.XX.XX.207 type ipsec-l2l #指定隧道1的封裝模式為l2l。 tunnel-group 47.XX.XX.207 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF555**** #指定隧道1對端的預先共用金鑰,即阿里雲側的預先共用金鑰。 ikev2 local-authentication pre-shared-key fddsFF555**** #指定隧道1本段的預先共用金鑰,需和阿里雲側的保持一致。 ! tunnel-group 47.XX.XX.15 type ipsec-l2l #指定隧道2的封裝模式為l2l。 tunnel-group 47.XX.XX.15 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF666**** #指定隧道2對端的預先共用金鑰,即阿里雲側的預先共用金鑰。 ikev2 local-authentication pre-shared-key fddsFF666**** #指定隧道2本段的預先共用金鑰,需和阿里雲側的保持一致。 !建立tunnel介面。

interface Tunnel1 #建立隧道1的介面。 nameif ALIYUN1 ip address 169.254.12.2 255.255.255.252 #指定介面的IP地址。 tunnel source interface outside1 #指定隧道1源地址為公網介面GigabitEthernet0/0。 tunnel destination 47.XX.XX.207 #指定隧道1目的地址為阿里雲側隧道1的公網IP地址。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE #指定隧道1應用ipsec profile ALIYUN-PROFILE。 no shutdown #開啟隧道1介面。 ! interface Tunnel2 #建立隧道2的介面。 nameif ALIYUN2 ip address 169.254.22.2 255.255.255.252 #指定介面的IP地址。 tunnel source interface outside2 #指定隧道2源地址為公網介面GigabitEthernet0/2。 tunnel destination 47.XX.XX.15 #指定隧道2目的地址為阿里雲側隧道2的公網IP地址。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE #指定隧道2應用ipsec profile ALIYUN-PROFILE。 no shutdown #開啟隧道2介面。 !配置去往其他網站的靜態路由。

指定資料中心3去往其他網站的流量優先通過隧道1介面傳輸,該路由優先順序較高。 route ALIYUN1 172.16.40.0 255.255.255.0 47.XX.XX.207 4 #配置去往資料中心2的路由。 route ALIYUN1 10.30.0.0 255.255.0.0 47.XX.XX.207 4 #配置去往資料中心4的路由。 route ALIYUN1 172.16.10.0 255.255.255.0 47.XX.XX.207 4 #配置去往資料中心1的路由。 route ALIYUN1 10.0.0.0 255.255.0.0 47.XX.XX.207 4 #配置去往阿里雲VPC2的路由。 route ALIYUN1 192.168.99.0 255.255.255.0 47.XX.XX.207 4 #配置去往阿里雲VPC1的路由。 指定資料中心3去往其他網站的流量通過隧道2介面傳輸,該路由優先順序低於指向隧道1介面的路由。 route ALIYUN2 172.16.40.0 255.255.255.0 47.XX.XX.15 5 route ALIYUN2 10.30.0.0 255.255.0.0 47.XX.XX.15 5 route ALIYUN2 172.16.10.0 255.255.255.0 47.XX.XX.15 5 route ALIYUN2 10.0.0.0 255.255.0.0 47.XX.XX.15 5 route ALIYUN2 192.168.99.0 255.255.255.0 47.XX.XX.15 5請根據您的實際網路環境按需在資料中心3添加路由配置,使資料中心3中的用戶端可以通過思科防火牆訪問其他網站。

本地網關裝置4配置樣本

登入思科防火牆的命令列視窗並進入配置模式。

ciscoasa> enable Password: ******** #輸入進入enable模式的密碼。 ciscoasa# configure terminal #進入配置模式。 ciscoasa(config)#查看介面配置和公網路由配置。

思科防火牆已完成了介面配置,並已開啟介面。以下為本文的介面配置樣本。

ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 nameif outside1 #GigabitEthernet0/0介面名稱。 security-level 0 ip address 57.XX.XX.22 255.255.255.255 #GigabitEthernet0/0介面配置的公網IP地址。 ! interface GigabitEthernet0/1 #串連本機資料中心的介面。 nameif private #GigabitEthernet0/1介面名稱。 security-level 100 #指定串連本機資料中心介面(私網介面)的security-level低於公網介面。 ip address 10.30.66.217 255.255.255.0 #GigabitEthernet0/1介面配置的IP地址。 ! interface GigabitEthernet0/2 nameif outside2 #GigabitEthernet0/2介面名稱。 security-level 0 ip address 57.XX.XX.234 255.255.255.255 #GigabitEthernet0/2介面配置的公網IP地址。 ! route outside1 47.XX.XX.207 255.255.255.255 192.XX.XX.172 #配置訪問阿里雲側隧道1公網IP地址的路由,下一跳為公網地址。 route outside2 47.XX.XX.15 255.255.255.255 192.XX.XX.158 #配置訪問阿里雲側隧道2公網IP地址的路由,下一跳為公網地址。 route private 10.30.66.0 255.255.255.0 10.30.66.216 #配置去往本機資料中心的路由。為公網介面開啟IKEv2功能。

crypto ikev2 enable outside1 crypto ikev2 enable outside2建立IKEv2 Policy,指定IKE階段認證演算法、密碼編譯演算法、DH分組和SA生存周期,需和阿里雲側保持一致。

重要阿里雲側配置IPsec串連時,IKE配置階段的密碼編譯演算法、認證演算法和DH分組均只支援指定一個值,不支援指定多個值。建議在思科防火牆中IKE設定階段的密碼編譯演算法、認證演算法和DH分組也均只指定一個值,該值需與阿里雲側保持一致。

crypto ikev2 policy 10 encryption aes #指定密碼編譯演算法。 integrity sha #指定認證演算法。 group 14 #指定DH分組。 prf sha #prf和integrity保持一致,阿里雲側prf與認證演算法預設保持一致。 lifetime seconds 86400 #指定SA生存周期。建立IPsec proposal和profile,指定思科防火牆側的IPsec階段密碼編譯演算法、認證演算法、DH分組和SA生存周期,需和阿里雲側保持一致。

重要阿里雲側配置IPsec串連時,IPsec配置階段的密碼編譯演算法、認證演算法和DH分組均只支援指定一個值,不支援指定多個值。建議在思科防火牆中IPsec設定階段的密碼編譯演算法、認證演算法和DH分組也均只指定一個值,該值需與阿里雲側保持一致。

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL #建立ipsec proposal。 protocol esp encryption aes #指定密碼編譯演算法,協議使用ESP,阿里雲側固定使用ESP協議。 protocol esp integrity sha-1 #指定認證演算法,協議使用ESP,阿里雲側固定使用ESP協議。 crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL #建立ipsec profile並應用已建立的proposal。 set ikev2 local-identity address #指定本端ID使用IP地址格式,與阿里雲側RemoteId格式保持一致。 set pfs group14 #指定pfs和DH分組。 set security-association lifetime seconds 86400 #指定基於時間的SA生存周期。 set security-association lifetime kilobytes unlimited #關閉基於流量的SA生存周期。建立tunnel group,指定隧道的預先共用金鑰,需和阿里雲側保持一致。

tunnel-group 47.XX.XX.207 type ipsec-l2l #指定隧道1的封裝模式為l2l。 tunnel-group 47.XX.XX.207 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF777**** #指定隧道1對端的預先共用金鑰,即阿里雲側的預先共用金鑰。 ikev2 local-authentication pre-shared-key fddsFF777**** #指定隧道1本段的預先共用金鑰,需和阿里雲側的保持一致。 ! tunnel-group 47.XX.XX.15 type ipsec-l2l #指定隧道2的封裝模式為l2l。 tunnel-group 47.XX.XX.15 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF888**** #指定隧道2對端的預先共用金鑰,即阿里雲側的預先共用金鑰。 ikev2 local-authentication pre-shared-key fddsFF888**** #指定隧道2本段的預先共用金鑰,需和阿里雲側的保持一致。 !建立tunnel介面。

interface Tunnel1 #建立隧道1的介面。 nameif ALIYUN1 ip address 169.254.13.2 255.255.255.252 #指定介面的IP地址。 tunnel source interface outside1 #指定隧道1源地址為公網介面GigabitEthernet0/0。 tunnel destination 47.XX.XX.207 #指定隧道1目的地址為阿里雲側隧道1的公網IP地址。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE #指定隧道1應用ipsec profile ALIYUN-PROFILE。 no shutdown #開啟隧道1介面。 ! interface Tunnel2 #建立隧道2的介面。 nameif ALIYUN2 ip address 169.254.23.2 255.255.255.252 #指定介面的IP地址。 tunnel source interface outside2 #指定隧道2源地址為公網介面GigabitEthernet0/2。 tunnel destination 47.XX.XX.15 #指定隧道2目的地址為阿里雲側隧道2的公網IP地址。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE #指定隧道2應用ipsec profile ALIYUN-PROFILE。 no shutdown #開啟隧道2介面。 !配置去往其他網站的靜態路由。

指定資料中心4去往其他網站的流量優先通過隧道1介面傳輸,該路由優先順序較高。 route ALIYUN1 172.16.40.0 255.255.255.0 47.XX.XX.207 4 #配置去往資料中心2的路由。 route ALIYUN1 10.10.0.0 255.255.0.0 47.XX.XX.207 4 #配置去往資料中心3的路由。 route ALIYUN1 172.16.10.0 255.255.255.0 47.XX.XX.207 4 #配置去往資料中心1的路由。 route ALIYUN1 10.0.0.0 255.255.0.0 47.XX.XX.207 4 #配置去往阿里雲VPC2的路由。 route ALIYUN1 192.168.99.0 255.255.255.0 47.XX.XX.207 4 #配置去往阿里雲VPC1的路由。 指定資料中心4去往其他網站的流量通過隧道2介面傳輸,該路由優先順序低於指向隧道1介面的路由。 route ALIYUN2 172.16.40.0 255.255.255.0 47.XX.XX.15 5 route ALIYUN2 10.10.0.0 255.255.0.0 47.XX.XX.15 5 route ALIYUN2 172.16.10.0 255.255.255.0 47.XX.XX.15 5 route ALIYUN2 10.0.0.0 255.255.0.0 47.XX.XX.15 5 route ALIYUN2 192.168.99.0 255.255.255.0 47.XX.XX.15 5請根據您的實際網路環境按需在資料中心4添加路由配置,使資料中心4中的用戶端可以通過思科防火牆訪問其他網站。

完成本地網關裝置的配置後,資料中心1、資料中心2、VPC1之間可以互相通訊,資料中心3、資料中心4、VPC2之間可以互相通訊;資料中心1、資料中心2、VPC1依舊無法與資料中心3、資料中心4、VPC2互相通訊。

步驟五:配置雲企業網

使用雲企業網產品,實現資料中心1、資料中心2、VPC1、資料中心3、資料中心4、VPC2全互連。

建立雲企業網執行個體。具體操作,請參見雲企業網執行個體。

分別在華東2(上海)和美國(矽谷)地區各建立一個轉寄路由器執行個體。具體操作,請參見建立轉寄路由器執行個體。

建立轉寄路由器執行個體時使用預設配置即可。

建立VPC串連。

將VPC1接入至華東2(上海)地區的轉寄路由器,VPC2接入至美國(矽谷)地區的轉寄路由器。

在雲企業網執行個體詳情頁面的頁簽,找到華東2(上海)地區的轉寄路由器執行個體,在操作列單擊建立網路執行個體串連。

在串連網路執行個體頁面,根據以下資訊進行配置,然後單擊確定建立。

建立VPC串連的主要配置下表所示,其餘配置項保持預設狀態。更多資訊,請參見使用企業版轉寄路由器建立VPC串連。

配置項

VPC1串連

VPC2串連

執行個體類型

選擇Virtual Private Cloud。

地區

選擇華東2(上海)。

本文選擇美國(矽谷)。

資源歸屬UID

選擇同帳號。

串連名稱

定義為VPC1串連。

定義為VPC2串連。

網路執行個體

選擇VPC1。

選擇VPC2。

交換器

本文在可用性區域E下選擇交換器1、在可用性區域F選擇交換器2。

請確保選擇的每個交換器執行個體下擁有一個閒置IP地址。如果VPC執行個體在轉寄路由器支援的可用性區域中並沒有交換器執行個體或者交換器執行個體下沒有閒置IP地址,您需要建立一個交換器執行個體。 具體操作,請參見建立和管理交換器。

本文在可用性區域A下選擇交換器1、在可用性區域B選擇交換器2。

請確保選擇的每個交換器執行個體下擁有一個閒置IP地址。如果VPC執行個體在轉寄路由器支援的可用性區域中並沒有交換器執行個體或者交換器執行個體下沒有閒置IP地址,您需要建立一個交換器執行個體。 具體操作,請參見建立和管理交換器。

進階配置

保持預設配置,即開啟所有進階配置選項。

建立跨地區串連。

由於VPC1和VPC2位於不同的地區,您還需要建立跨地區串連,實現VPC1和VPC2跨地區互連。

在雲企業網執行個體詳情頁面的頁簽,單擊設定跨地區頻寬。

在串連網路執行個體頁面,根據以下資訊配置跨地區串連,然後單擊確定建立。

配置項

說明

執行個體類型

選擇跨地區串連。

地區

選擇華東2(上海)。

對端地區

選擇美國(矽谷)。

頻寬分配方式

選擇按流量付費,該頻寬分配方式產生的費用由CDT產品計費。

頻寬

輸入跨地區串連的頻寬值。單位:Mbps。

預設鏈路類型

鏈路類型預設為金。本文保持預設值。

進階配置

保持預設配置,即選中全部進階配置選項。

發布資料中心的路由至轉寄路由器。

建立跨地區串連後,僅VPC1和VPC2可以實現互相通訊,還需要將資料中心的路由發布至轉寄路由器才能實現資料中心1、資料中心2、資料中心3、資料中心4的跨地區互連。

在雲企業網執行個體詳情頁面的頁簽,找到華東2(上海)的轉寄路由器執行個體,單擊目標執行個體ID。

在轉寄路由器執行個體詳情頁面,單擊網路執行個體路由資訊頁簽。

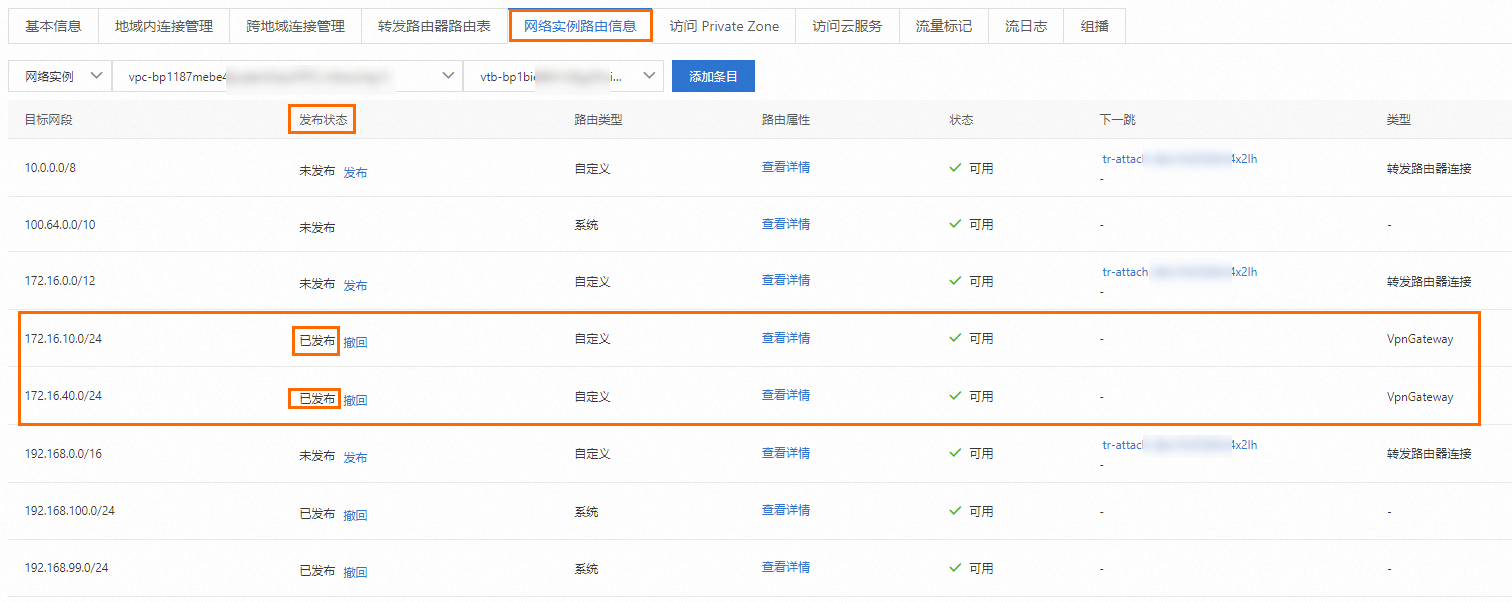

在網路執行個體路由資訊頁簽下,找到VPC1執行個體,然後找到指向資料中心1和資料中心2的路由條目。

在路由條目的發布狀態列單擊發布,在發布路由對話方塊,確認路由資訊後,單擊確認。

重複上述操作,進入美國(矽谷)地區轉寄路由器執行個體詳情頁面,在VPC2執行個體下,將指向資料中心3和資料中心4的路由發布至轉寄路由器。

發布資料中心1和資料中心2的路由

發布資料中心3和資料中心4的路由

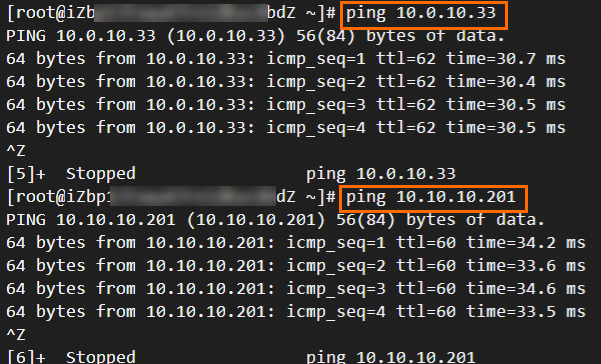

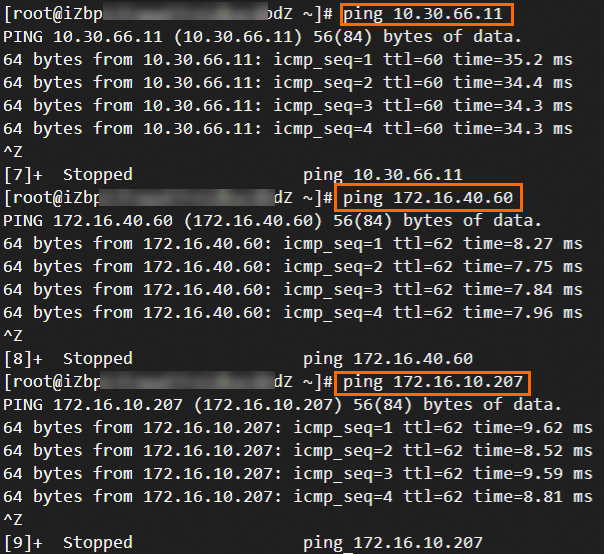

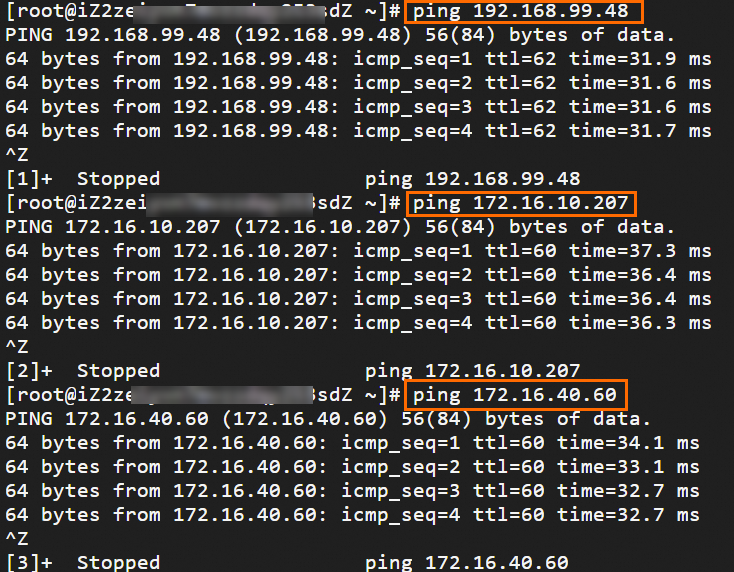

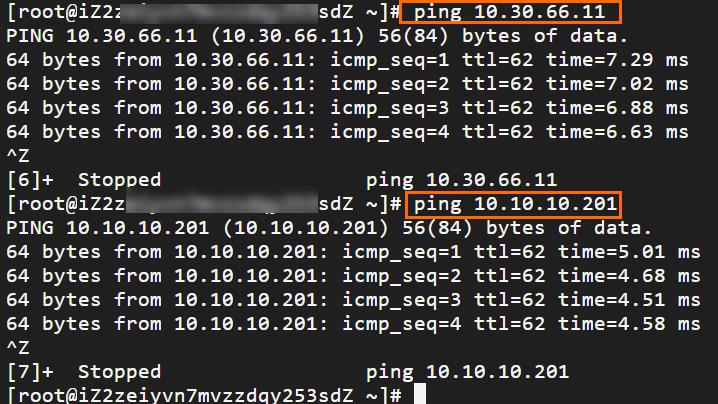

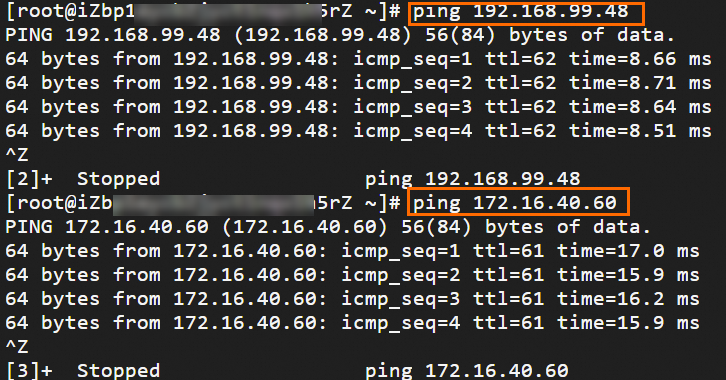

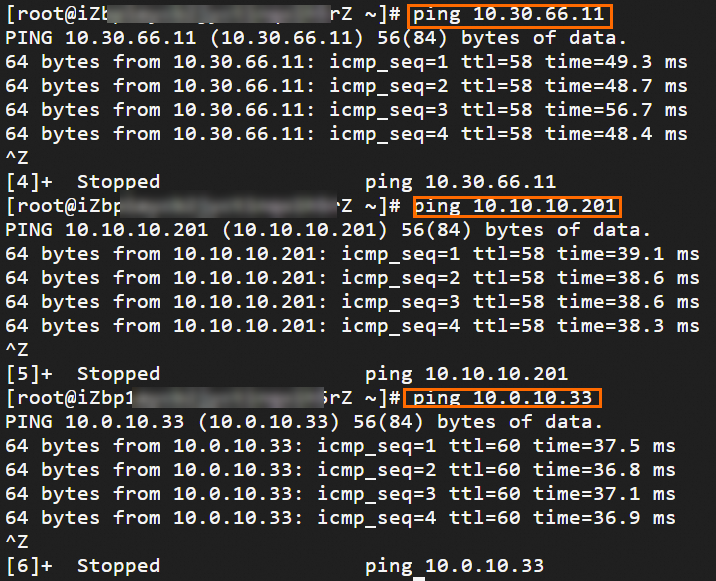

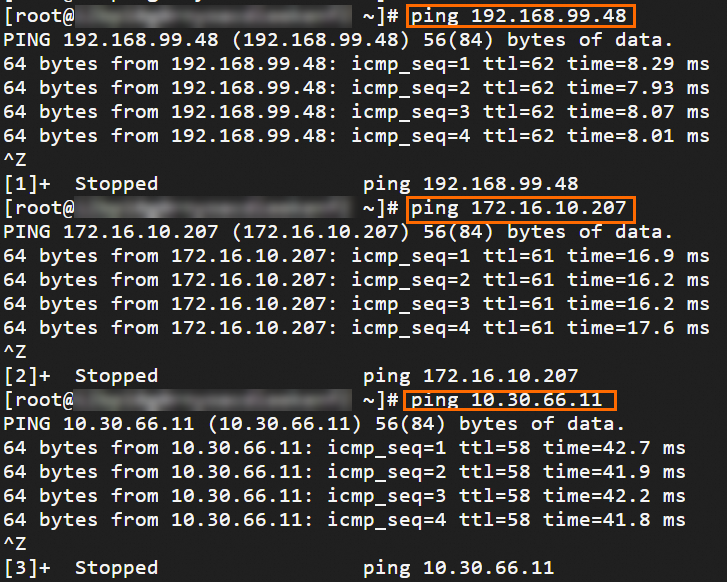

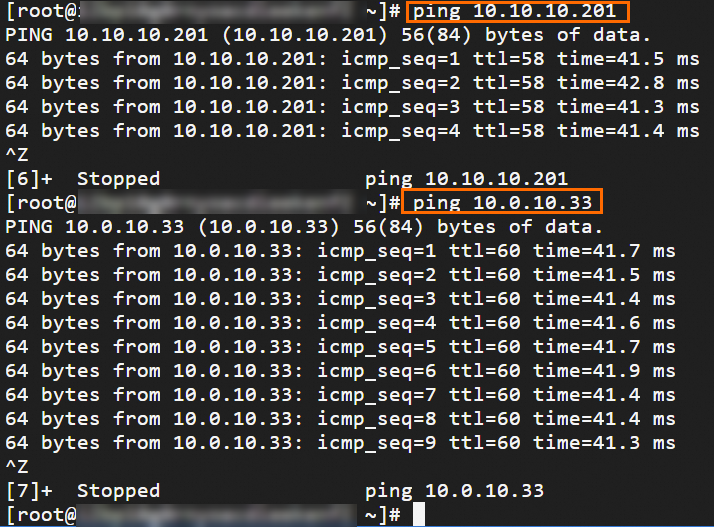

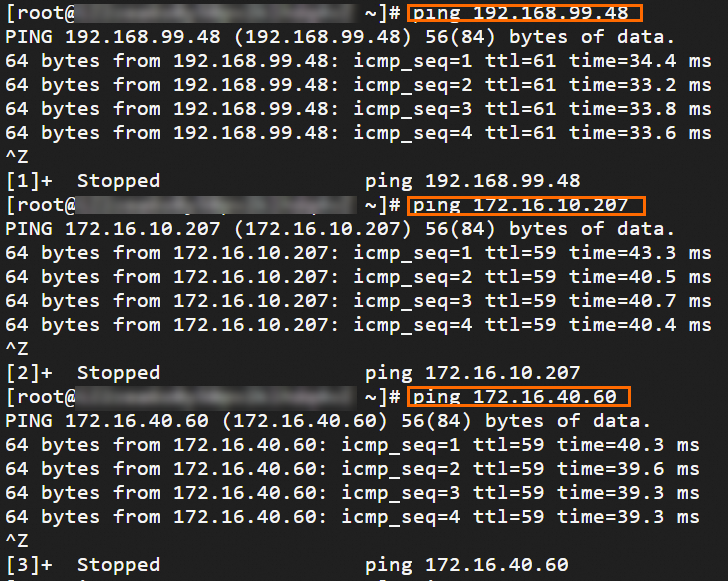

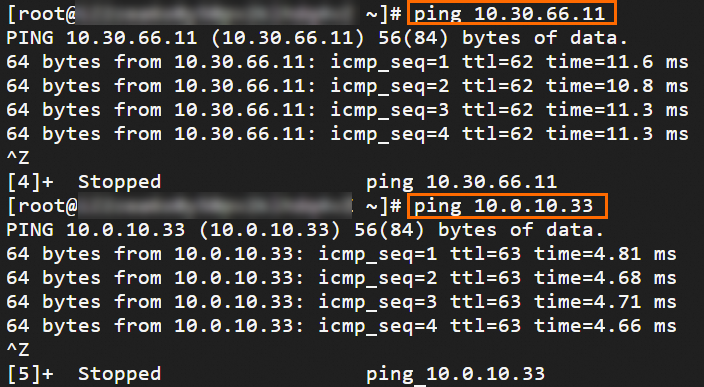

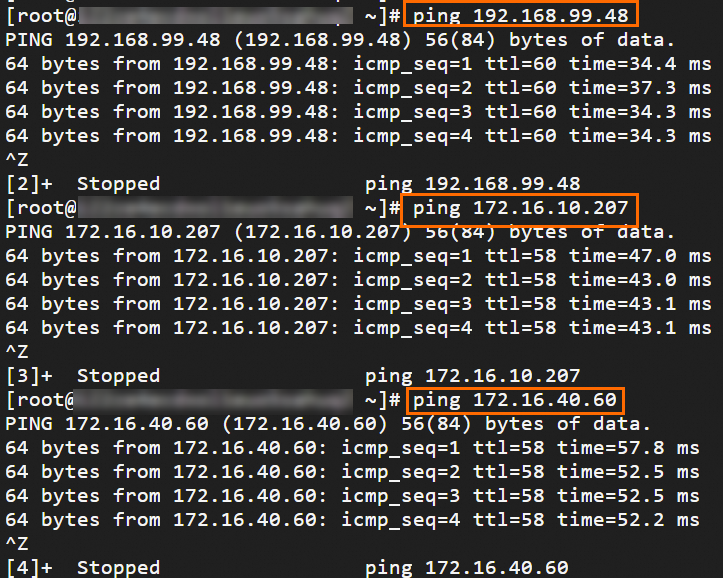

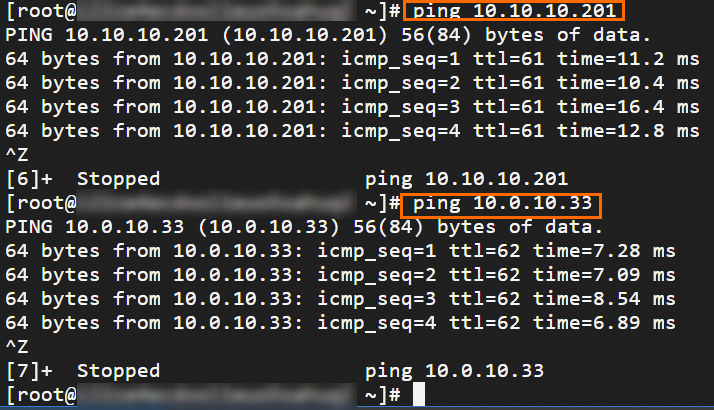

步驟六:測試連通性

完成上述步驟後,多個地區的本機資料中心和VPC之間可以實現任意通訊。以下內容介紹如何測試連通性。