1.服務概述

1.1.服務說明

Landing Zone服務是在客戶系統在上雲的過程中,提供基於阿里雲產品體系的雲化IT治理方案設計與方案技術驗證。通過該服務協助客戶進行賬戶管理方案設計、網路規劃方案設計、財務管理方案設計、資源管理方案設計、合規審計方案設計、安全防護方案設計與方案技術驗證服務。通過該服務指導客戶根據阿里雲最佳實務更快地設定安全的多賬戶阿里雲環境。

Landing Zone服務包含3項子服務,客戶可以結合自身業務需求進行購買:

Landing Zone服務(必選,以下3選1)

基礎版

輕量級諮詢服務:包含賬戶管理方案和網路規劃方案/安全防護方案,基於客戶的需求進行方案設計、技術諮詢服務

包含基於以上方案的技術驗證服務,對所用到的技術選型進行技術驗證

標準版

標準諮詢服務:包含賬戶管理方案、網路規劃方案、財務管理方案、資源管理方案、合規審計方案和安全防護方案,基於客戶的需求進行方案設計、技術諮詢服務

包含基於以上方案的技術驗證服務,對所用到的技術選型進行技術驗證

包含客戶自建系統的對接方案,包含SSO、CMDB、計費系統

進階版

進階諮詢服務:包含賬戶管理方案、網路規劃方案、財務管理方案、資源管理方案、合規審計方案和安全防護方案,基於客戶的需求進行方案設計、技術諮詢服務、方案實施

包含基於以上方案的技術驗證服務,對所用到的技術選型進行技術驗證並進行方案實施包含客戶自建系統的對接方案,包含SSO、CMDB、計費系統

任何未在本SOW中定義的工作或方案均在本專案的範圍之外。

2.服務涵蓋範圍

以下服務涵蓋範圍按照3個類別進行分類,分別是Landing Zone基礎版,Landing Zone標準版,Landing Zone進階版,不同客戶類型可按照不同需求進行交付。

2.1.Landing Zone基礎版服務涵蓋範圍

Landing Zone基礎版內容如下:

Landing Zone調研與評估

以調研表、訪談等多種方式快速調研和分析應用技術棧現狀,企業實施雲化IT治理可行性評估。確定Landing Zone流程。

基於評估的結果,給出Landing Zone技術路線選型。

賬戶管理方案

基於Landing Zone調研與評估的結果,為客戶設計賬戶管理方案,包含:

帳號:規劃阿里雲上帳號、許可權劃分方案,RAM賬戶使用規範等

MFA:加入MFA支援方案

SSO接入:與客戶現有的SSO統一登入與身份整合,打通使用者鑒權體系

身份認證:梳理身份使用情境,根據情境設計聯邦認證整合方案

網路規劃方案(網路規劃方案/安全防護方案二選一)

基於Landing Zone調研與評估的結果,為客戶設計網路規劃方案,包含:

網路接入方案:主要規劃IDC通過VPN接入雲平台網路的方案,包括接入層防火牆設計、應用程式層防火牆設計,跳板機方案。

雲內部網路方案:定義網路架構規劃方案,包括VPC的劃分、網段及IP地址規劃、雲上DMZ地區劃分。

雲間互聯方案:通過CEN,在不同的地區、不同的帳號、不同的本機資料中心建立VPC互聯。可根據客戶需求通過帳號進行互聯授權。

安全防護方案(網路規劃方案/安全防護方案二選一)

基於Landing Zone調研與評估的結果,為客戶設計安全防護方案,包含:

網路安全:主要指安全性群組配置,設計雲上網路安全域劃分方案,通過網路安全區域進行應用的隔離,同時針對應用的具體需求進行聯通配置。

資料安全:包括密鑰管理、資料庫存取控制、儲存存取控制,根據客戶需求設計滿足客戶安全要求的資料安全方案。

需要注意的是,安全方案僅包含雲平台本身涉及到的安全,並遵循企業安全管理規範,不涉及客戶應用及其它安全需求。

技術驗證

根據以上賬戶管理方案、網路規劃方案或安全防護方案進行技術驗證,該階段的目標是為了對方案中所用的技術選型進行技術驗證。技術驗證範圍包括:

使用者帳號、許可權、身份管理驗證

網路分配、網段劃分、網路連通驗證

2.2.Landing Zone標準版服務涵蓋範圍

Landing Zone標準版內容如下:

Landing Zone調研與評估

以調研表、訪談等多種方式快速調研和分析應用技術棧現狀,企業實施雲化IT治理可行性評估。確定Landing Zone流程。

基於評估的結果,給出Landing Zone工作範圍。

賬戶管理方案

基於Landing Zone調研與評估的結果,為客戶設計賬戶管理方案,包含:

帳號:規劃阿里雲上帳號、許可權劃分方案,RAM賬戶使用規範等

MFA:加入MFA支援方案

SSO接入:與客戶現有的SSO統一登入與身份整合,打通使用者鑒權體系

身份認證:梳理身份使用情境,根據情境設計聯邦認證整合方案

網路規劃方案

基於Landing Zone調研與評估的結果,為客戶設計網路規劃方案,包含:

網路接入方案:主要規劃IDC接入雲平台網路的方案,包括接入層防火牆設計、應用程式層防火牆設計,跳板機方案

雲內部網路方案:定義網路架構規劃方案,包括VPC的劃分、網段及IP地址規劃、雲上DMZ地區劃分

雲間互聯方案:通過CEN,在不同的地區、不同的帳號、不同的本機資料中心建立VPC互聯。可根據客戶需求通過帳號進行互聯授權

財務管理方案

基於Landing Zone調研與評估的結果,為客戶設計財務管理方案,包含:

成本分賬:設計成本會計模型,對雲上支出進行基於成本中心的賬單分析方案

成本分析:設計客戶的財務分析方案,提供阿里雲計費能力對接方案,協助客戶接入企業內部財務分析平台,擷取賬單、費用明細等費用資料

成本最佳化:根據所採用的雲端服務成本最佳化的最佳實務、部署方案和審計方案

資源管理方案

基於Landing Zone調研與評估的結果,為客戶設計資源管理方案,包含:

提供阿里雲計費能力對接方案,協助客戶接入企業內部計費平台,擷取賬單、發票等費用資料

對於沒有標準計費模式和平台的企業,提供基於資來源目錄的費用管理方案,提供分賬設計方案

合規審計方案

基於Landing Zone調研與評估的結果,為客戶設計合規審計方案,包含:

提供企業防火牆配置規範,滿足等保合規對於安全區域邊界防護的要求

企業級多層次防護,包括服務端加密、用戶端加密、防盜鏈、IP黑白名單配置規範

包含Action Trail、帳號審計、日誌審計等,結合企業審計要求定製服務企業要求的審計方案

安全防護方案

基於Landing Zone調研與評估的結果,為客戶設計安全防護方案,包含:

網路安全:主要指安全性群組配置,設計雲上網路安全域劃分方案,通過網路安全區域進行應用的隔離,同時針對應用的具體需求進行聯通配置。

資料安全:包括密鑰管理、資料庫存取控制、儲存存取控制,根據客戶需求設計滿足客戶安全要求的資料安全方案。

需要注意的是,安全方案僅包含雲平台本身涉及到的安全,並遵循企業安全管理規範,不涉及客戶應用及其它安全需求。

技術驗證

根據以上賬戶管理方案、網路規劃方案、財務管理方案、資源管理方案、合規審計方案、安全防護方案進行技術驗證,該階段的目標是為了對方案中所用的技術選型進行技術驗證。技術驗證範圍包括:

使用者帳號、許可權、身份管理驗證

網路分配、網段劃分、網路連通驗證

費用分賬驗證

IP白名單、網路安全性群組、Action Trail驗證

安全域隔離性、資料訪問白名單驗證

企業IT基礎設施接入驗證:SSO、CMDB、計費平台

2.3.Landing Zone進階版服務涵蓋範圍

Landing Zone進階版內容如下:

Landing Zone調研與評估

以調研表、訪談等多種方式快速調研和分析應用技術棧現狀,企業實施雲化IT治理可行性評估。確定Landing Zone流程。

基於評估的結果,給出Landing Zone工作範圍。

賬戶管理方案

基於Landing Zone調研與評估的結果,為客戶設計賬戶管理方案,包含:

帳號:規劃阿里雲上帳號、許可權劃分方案,RAM賬戶使用規範等

MFA:加入MFA支援方案

SSO接入:與客戶現有的SSO統一登入與身份整合,打通使用者鑒權體系

身份認證:梳理身份使用情境,根據情境設計聯邦認證整合方案

網路規劃方案

基於Landing Zone調研與評估的結果,為客戶設計網路規劃方案,包含:

網路接入方案:主要規劃IDC接入雲平台網路的方案,包括接入層防火牆設計、應用程式層防火牆設計,跳板機方案

雲內部網路方案:定義網路架構規劃方案,包括VPC的劃分、網段及IP地址規劃、雲上DMZ地區劃分

雲間互聯方案:通過CEN,在不同的地區、不同的帳號、不同的本機資料中心建立VPC互聯。可根據客戶需求通過帳號進行互聯授權。

財務管理方案

基於Landing Zone調研與評估的結果,為客戶設計財務管理方案,包含:

成本分賬:設計成本會計模型,對雲上支出進行基於成本中心的賬單分析方案

成本分析:設計客戶的財務分析方案,提供阿里雲計費能力對接方案,協助客戶接入企業內部財務分析平台,擷取賬單、費用明細等費用資料

成本最佳化:根據所採用的雲端服務成本最佳化的最佳實務、部署方案和審計方案

資源管理方案

基於Landing Zone調研與評估的結果,為客戶設計資源管理方案,包含:

提供阿里雲計費能力對接方案,協助客戶接入企業內部計費平台,擷取賬單、發票等費用資料

對於沒有標準計費模式和平台的企業,提供基於資來源目錄的費用管理方案,提供分賬設計方案

合規審計方案

基於Landing Zone調研與評估的結果,為客戶設計合規審計方案,包含:

提供企業防火牆配置規範,滿足等保合規對於安全區域邊界防護的要求

企業級多層次防護,包括服務端加密、用戶端加密、防盜鏈、IP黑白名單配置規範

包含Action Trail、帳號審計、日誌審計等,結合企業審計要求定製服務企業要求的審計方案

安全防護方案

基於Landing Zone調研與評估的結果,為客戶設計安全防護方案,包含:

網路安全:主要指安全性群組配置,設計雲上網路安全域劃分方案,通過網路安全區域進行應用的隔離,同時針對應用的具體需求進行聯通配置。

資料安全:包括密鑰管理、資料庫存取控制、儲存存取控制,根據客戶需求設計滿足客戶安全要求的資料安全方案。

需要注意的是,安全方案僅包含雲平台本身涉及到的安全,並遵循企業安全管理規範,不涉及客戶應用及其它安全需求。

技術驗證

根據以上賬戶管理方案、網路規劃方案、財務管理方案、資源管理方案、合規審計方案、安全防護方案進行技術驗證,該階段的目標是為了對方案中所用的技術選型進行技術驗證。技術驗證範圍包括:

使用者帳號、許可權、身份管理驗證

網路分配、網段劃分、網路連通驗證

費用分賬驗證

IP白名單、網路安全性群組、Action Trail驗證

安全域隔離性、資料訪問白名單驗證

企業IT基礎設施接入驗證:SSO、CMDB、計費平台

方案實施

根據以上賬戶管理方案、網路規劃方案、財務管理方案、資源管理方案、合規審計方案、安全防護方案的技術驗證結果進行方案實施,該階段的目標是為了對方案中所用的技術方案進行實施。

本服務不包含:

Landing Zone僅包含客戶雲上的IT治理內容,不提供企業級IT治理諮詢,如有需求請單獨購買相關服務

方案涉及到安全治理僅包括雲平台層面的安全審計治理相關設計,不涉及客戶業務系統本身的應用安全、Alibaba Content Security Service,不包含客戶的等保要求等。

方案涉及到對接客戶自有平台,如SSO、CMDB、計費平台等,均只提供對接方案,不負責處理客戶自有平台本身的技術問題以及不負責具體的對接實現。

由甲方原因導致的進度不符合預期,乙方不承擔延期責任。

甲方不應限制服務方式,乙方按照專案需要通過現場或遠程方式進行詳細調研以及諮詢方案設計,併產出最終結果。

乙方不負責提供除阿里雲官方文檔、專案交付範圍內文檔之外的任何技術文檔。

乙方不負責甲方業務系統規劃、架構設計、上雲改造、應用過程中的任何實施與維護責任。

乙方不負責非阿里雲平台(第三方軟體、應用系統)問題處理、技術的支援和答疑工作。

3.前提條件

客戶應提前至少15個工作日申請該服務,以便於阿里雲評估客戶營運目標及時間計劃可行,確認是否承接該服務申請。

如客戶的申請涉及大批量資源需求,建議客戶提前一個月申請,具體視供應鏈評估情況協商。

客戶應及時向乙方提供所有需要的合理的文檔、資訊、資料、圖表以及必要的系統許可權、遠端存取通道以使乙方可以提供服務。且所有這些資料將受到本協議項下的保密條款的約束。甲方同意向乙方已披露的或將要披露的所有資訊是真實、準確並且不會產生誤導。

Landing Zone基礎版、標準版及進階版,乙方的辦公地點不受專案約束,服務的提供方式主要以:電話、DingTalk、郵件等方式。

本專案交付過程中,實施主體為甲方,乙方主要提供方案設計以及實施過程中的問題處理,具體的IT治理實施動作需要由甲方進行。

乙方將在正常業務時間,即星期一到星期五的正常業務時間,即北京時間上午 9:00 到下午 6:00(國家法定節假日除外)提供本專案的交付服務。

雙方在專案實施期間採用雙方同意的通訊方式,由雙方的專案經理負責傳遞本專案所需的書面資訊,可選擇的通訊方式包括:DingTalk,互連網、FAX、電子郵件等。

所有專案交付物為中文(簡體),工作語言為中文。所有交付作品採用MicrosoftOffice(包括PPT,WORD,Excel,Visio)格式,並以電子拷貝方式提交。

甲方與乙方應須按雙方事先達成一致的工作計劃、人員資源計劃與系統確定的工作起止日期投入專案工作。如遇到甲方相關業務系統迭代延期上線,相關項目進度將會產生順延,乙方對此不承擔責任。

如需引入第三方,甲乙雙方應分別負責同各自第三方簽訂合約。乙方不對甲方的其他分包商或廠商(除乙方的分包商外)的行為負責、亦不對由其造成的延遲負責;甲方不對乙方的其他分包商或廠商(除甲方的分包商外)的行為負責、亦不對由其造成的延遲負責。

任何一方均不對本合約項下的特殊、附帶、或間接損害或後果性經濟損害(包括利潤或節省金額損失)負責,即便該方已被告知該等損害賠償的可能性。

4.分工介面

4.1.客戶與阿里雲

客戶購買Landing Zone(基礎版+標準版+進階版),經過阿里雲審核後確認服務成立

針對該服務期限內,雙方商定並確認具體營運目標及範圍。

服務類型 | 階段 | 任務名稱 | 任務明細 | 客戶 | 阿里雲 |

|---|---|---|---|---|---|

Landing Zone | 現狀調研 | 基礎設施調研 | 分析使用者的部署架構,收集當前運行收集當前計算、儲存、中介軟體與應用之間的關係,並對這些節點進行資料上的統計和分析 | A/S/C/I | R/I |

業務現狀與應用系統調研 | 通過遠程資訊收集+現場溝通討論的方式,摸清客戶當前IT治理現狀,對於雲上IT治理的需求情況。 | A/S/C/I | R/I | ||

Landing Zone規範調研 | 收集使用者IT治理規範,如安全規範、網路規範、帳號管理規範、計費分賬規範的等,摸清企業IT治理架構。 | A/S/C/I | R/I | ||

方案設計 | 賬戶管理方案設計 | 針對企業使用者帳號設計管理方案,包含SSO對接、MFA、許可權管理等 | A/S/C/I | R/I | |

網路規劃方案設計 | 基於客戶網路規劃,設計網路規劃方案,滿足客戶系統對於網路的需求 | A/S/C/I | R/I | ||

財務管理方案設計 | 基於分賬標籤設計企業的雲成本管理方案,為後續成本最佳化及業務決策,提供資料支撐 | A/S/C/I | R/I | ||

資源管理方案設計 | 根據評估系統對於雲上資源的需求進行資源管理設計,滿足應用對於雲資源的需求 | A/S/C/I | R/I | ||

合規審計方案設計 | 基於企業合規審計規範,結合雲上產品制定合規與審計方案,滿足企業訴求 | A/S/C/I | R/I | ||

安全防護方案設計 | 基於企業安全規範,結合雲上產品制定安全防護方案,滿足企業訴求。僅包含雲上安全 | A/S/C/I | R/I | ||

技術驗證 | Landing Zone方案技術驗證 | 方案技術驗證,協助解決方案驗證過程中遇到的問題 | A/S/C/I/R | S/C/I | |

方案實施 | Landing Zone方案實施 | 方案實施,協助進行技術方案實施 | A/S/C/I | R/S/C/I |

責任簡稱:R-Responsible執行人,A-Accountable負責人,C-Consulted徵求意見人,I-Informed被告知人,S-Support負責配合“R”完成指標的工作

4.1.1.客戶

客戶指定一名具備合適技能和經驗的專案經理作為與阿里雲溝通的主要連絡人,代表客戶直接負責專案實施的計劃、協調、監督與控制以及升級問題與風險,同時全權代表客戶在本專案的各個方面做出決策。

根據專案情況,由甲方專案經理協調各方資源主導Landing Zone調研以及技術驗證工作。

專案開始由甲方提供企業內部IT治理相關的資料和規範文檔,並明確說明執行要求。

4.1.2.阿里雲

指派一名有經驗的技術經理執行Landing Zone專案管理,並引入、管理乙方專案組人員,與甲方專案經理溝通。

通過現狀調研瞭解客戶系統的基本架構、業務使用情境、技術組件和開發架構等資訊,並對Landing Zone規範進行評估。

基於現狀調研設計Landing Zone方案。

配合甲方進行Landing Zone方案技術驗證,協助解決技術驗證過程中遇到的各類問題。

4.1.3.完工標準

Landing Zone基礎版完工標準

Landing Zone方案設計完成並經過甲方確認,需包含賬戶管理和網路規劃/安全防護兩部分

產出交付物

《Landing Zone基礎治理方案》

Landing Zone標準版完工標準

Landing Zone方案設計完成並經過甲方確認,需包含賬戶管理、網路規劃、財務管理、資源管理、合規審計、安全防護。

產出交付物

《Landing Zone標準治理方案》

Landing Zone進階版完工標準

Landing Zone方案完成設計與實施並經過甲方確認,需包含賬戶管理、網路規劃、財務管理、資源管理、合規審計、安全防護。

產出交付物

《Landing Zone進階治理方案》

4.2.服務類別目錄

服務內容:Landing Zone服務針對客戶的營運目標,包含以下服務:

階段名稱 | 服務類別目錄 | Landing Zone基礎版 | Landing Zone標準版 | Landing Zone進階版 |

|---|---|---|---|---|

現狀調研 | 基礎設施調研 | 支援 | 支援 | 支援 |

業務現狀與應用系統調研 | 支援 | 支援 | 支援 | |

Landing Zone規範調研 | 支援 | 支援 | 支援 | |

方案設計 | 賬戶管理 | 支援 | 支援 | 支援 |

網路規劃 | 支援(網路規劃/安全防護二選一) | 支援 | 支援 | |

財務管理 | 支援 | 支援 | ||

資源管理 | 支援 | 支援 | ||

合規審計 | 支援 | 支援 | ||

安全防護 | 支援(網路規劃/安全防護二選一) | 支援 | 支援 | |

技術驗證 | Landing Zone方案技術驗證 | 支援 | 支援 | 支援 |

方案實施 | Landing Zone方案實施 | 支援 |

5.服務SLA

提供Landing Zone服務

在服務期間內向客戶提供方案技術驗證以及按需的現場保障

按對應服務規格提供《Landing Zone基礎治理方案》、《Landing Zone標準治理方案》、《Landing Zone進階治理方案》

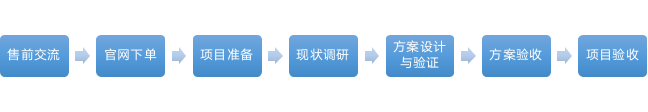

6.服務流程

Landing Zone服務流程

7.驗收標準

7.1.驗收分項清單

編號 | 交付階段 | 交付明細 | 交付物 | 交付物類型 |

|---|---|---|---|---|

1 | 現狀調研階段 | 基礎設施調研 | 《LandingZone現狀調研報告》 | 文檔 |

業務現狀和應用系統調研 | ||||

LandingZone規範調研 | ||||

2 | 方案設計階段 | 賬戶管理 | 《LandingZone基礎治理方案》 網路治理《LandingZone標準治理方案》 資源治理《LandingZone進階治理方案》 | |

網路規劃 | ||||

財務管理 | ||||

資源管理 | ||||

合規審計 | ||||

安全防護 | ||||

3 | 技術驗證 | 方案技術驗證 | 無 | |

4 | 方案實施 | 方案技術實施 | 無 |

7.2.驗收標準

乙方專案交付過程中提供LandingZone諮詢,並將關鍵資訊記錄在文檔內,因此文檔類交付成果應著重文檔實質內容的驗收,確認乙方提交內容符合甲方需求。

若甲方商務程序要求在乙方提交交付成果前需進行各類內部評審,甲方應在約定的驗收時點前推動並及時完成其內部所需評審和彙報。

文檔內容經過評審會,若需要修改,乙方修改後提請甲方進行驗收,由甲方指定的代表進行簽收確認。驗收在公用雲端服務系統頁面上點擊驗收確認按鈕。

LandingZone基礎版驗收標準

《LandingZone基礎治理方案》滿足預期

LandingZone標準版驗收標準

《LandingZone標準治理方案》滿足預期

LandingZone進階版驗收標準

《LandingZone標準治理方案》滿足預期

7.3.驗收計劃

根據《7.1驗收分項清單》所列示各階段的交付內容與交付物,本專案將按照以下驗收計划進行專案驗收,甲方同意根據此驗收計劃對乙方的交付物進行驗收。

LandingZone基礎版驗收計劃

編號 | 驗收裡程碑 | 驗收內容 | 驗收完成標誌 |

|---|---|---|---|

1 | 《LandingZone基礎治理方案》設計與驗證完成 | 《LandingZone基礎治理方案》 | 甲方確認驗收方案 |

LandingZone標準版驗收計劃

編號 | 驗收裡程碑 | 驗收內容 | 驗收完成標誌 |

|---|---|---|---|

1 | 《LandingZone標準治理方案》設計與驗證完成 | 《LandingZone標準治理方案》 | 甲方確認驗收方案 |

LandingZone進階版驗收計劃

編號 | 驗收裡程碑 | ||

|---|---|---|---|

1 | 《LandingZone進階治理方案》設計、驗證與實施完成 | 《LandingZone進階治理方案》 | 甲方確認驗收方案 |

8.完成標誌

客戶驗收完成