Elastic Compute Service進入黑洞後,阿里雲會將流向該IP的資料包全部丟棄,您將無法通過公網訪問到該IP。您可以先預估黑洞自動解除時間,等待到期後自動解除。如果業務緊急,也可以通過更換ECS執行個體的公網IP或者將業務遷移到其他ECS執行個體,快速恢複業務。本文介紹Elastic Compute Service進入黑洞後如何快速恢複業務。

更換ECS執行個體的公網IP或者更換商務服務器後,攻擊者仍可以通過ping網域名稱等手段擷取到新的IP,從而再次發起攻擊,因此要解除根本問題,請購買DDoS原生防護或DDoS高防。

預估黑洞自動解除時間

如果您未購買DDoS原生防護或DDoS高防,只能等黑洞到期後自動解除。如果您已經購買DDoS原生防護或DDoS高防,業務接入防護後,可以手動解除黑洞,無需等待自動解除。具體操作,請參見解除黑洞(DDoS原生防護)、解除黑洞(DDoS高防)。

查看ECS執行個體最後遭受攻擊的時間。

登入流量安全產品控制台,在事件中心頁面定位到ECS執行個體的公網IP,單擊查看详情,查看最後遭受攻擊的時間。

說明資產遭受多次DDoS攻擊時,黑洞解除時間從最後一次DDoS攻擊結束的時間開始計算。

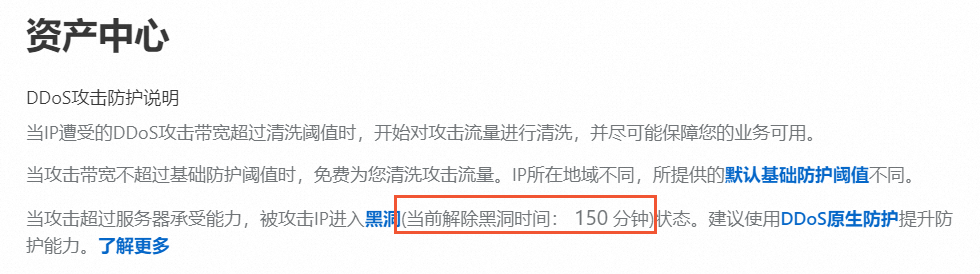

查看當前黑洞解除時間。

在資產中心頁面查看當前黑洞解除時間,該時間為黑洞的總時間長度。預設黑洞時間長度為2.5小時,實際會根據資產被攻擊頻率有差異,從30分鐘到24小時不等,少數情況下可能會更久。

預估黑洞自動解除時間。

例如,您最後遭受攻擊的時間為12:30,當前解除黑洞時間為150分鐘,則預計黑洞在15:00解除。

說明該時間僅為預估時間,如果您的公網IP仍持續遭受DDoS攻擊,則該時間可能會延長。

您可以等待黑洞到期後自動解除,如果業務緊急,可以通過如下方式快速恢複業務。

更換ECS執行個體的公網IP或者商務服務器後,您需要根據實際業務及時修改DNS解析配置、修改資料庫連接配置等。

方案一:更換ECS執行個體的公網IP

如果黑洞後頻繁更換ECS執行個體的公網IP,由於雲端服務器一直遭受攻擊,攻擊流量可能會導致雲平颱風險,從而引起平台對阿里雲帳號的限制措施,包括但不局限於停止新購執行個體。

更換Elastic IP Address(EIP)

(可選)申請新的Elastic IP Address。

具體操作,請參見申請EIP。

解除綁定已綁定到ECS執行個體上的Elastic IP Address。

具體操作,請參見將EIP與雲資源解除綁定。

重要隨用隨付EIP解除綁定後,仍需支付EIP配置費,如果不再使用請自行釋放EIP。

關於EIP配置費,請參見隨用隨付。

釋放隨用隨付EIP,請參見釋放隨用隨付EIP執行個體。

訂用帳戶EIP解除綁定後,如果不再使用,可以直接退訂該EIP執行個體。更多資訊,請參見國際站退訂規則說明。

綁定新的Elastic IP Address至ECS執行個體上。

具體操作,請參見將EIP綁定至ECS執行個體。

更換固定公網IP

執行個體建立時間不足6小時

登入ECS管理主控台,在左側導覽列,單擊執行個體。

在ECS執行個體的操作列,選擇。

執行個體建立時間超過6小時

(條件可選)按固定頻寬計費的訂用帳戶執行個體,需將按固定頻寬計費轉換為按使用流量計費。

具體操作,請參見按固定頻寬轉按使用流量。

將ECS執行個體的固定公網IP地址轉換為Elastic IP Address(EIP)。

具體操作,請參見專用網路類型ECS固定公網IP轉為Elastic IP Address。

解除綁定已綁定到ECS執行個體上的Elastic IP Address。

具體操作,請參見將EIP與雲資源解除綁定。

重要隨用隨付EIP解除綁定後,仍需支付EIP配置費,如果不再使用請自行釋放EIP。

關於EIP配置費,請參見隨用隨付。

釋放隨用隨付EIP,請參見釋放隨用隨付EIP執行個體。

訂用帳戶EIP解除綁定後,如果不再使用,可以直接退訂該EIP執行個體。更多資訊,請參見國際站退訂規則說明。

通過調整ECS公網頻寬大小(大於1 Mbps),從而分配一個新的固定公網IP地址。

具體操作,請參見修改固定公網頻寬或隨用隨付執行個體修改頻寬。

方案二:利用鏡像建立配置相同的ECS執行個體,更換商務服務器

為黑洞中的ECS執行個體建立自訂鏡像。具體操作,請參見建立自訂鏡像。

說明建議您在營運過程中,為ECS執行個體定期建立快照,在需要快速恢複業務時,通過快照建立自訂鏡像以恢複業務。具體操作,請參見建立自動快照策略、使用快照建立自訂鏡像。

使用自訂鏡像,快速建立相同配置的ECS執行個體。具體操作,請參見使用自訂鏡像建立執行個體。

方案三:通過Server Migration Center,更換商務服務器

Server Migration Center (SMC)是阿里雲提供的遷移平台,建議您先通過SMC將黑洞中的ECS執行個體遷移為自訂鏡像,然後再通過自訂鏡像建立新的ECS執行個體。

將黑洞中的ECS執行個體匯入到SMC的遷移源。具體操作,請參見步驟一:匯入遷移源。

建立遷移任務,將系統配置、業務資料等遷移為自訂鏡像。具體操作,請參見步驟二:建立並啟動遷移任務。

使用自訂鏡像,快速建立相同配置的ECS執行個體。具體操作,請參見使用自訂鏡像建立執行個體。

方案四:登入黑洞中的ECS執行個體,遷移業務資料

黑洞中的ECS執行個體無法通過公網遠端連線,但您可以嘗試通過Workbench、會話管理、VNC,或者通過同VPC內的ECS執行個體進行串連。

通過Workbench、會話管理、VNC串連ECS執行個體的詳細操作,請參見串連執行個體。本文以通過同VPC內的ECS執行個體串連為例。

注意事項

ECS執行個體需要與黑洞中的ECS執行個體屬於同一地區、同一VPC、同一安全性群組內,並確保網路是連通的。安全性群組的詳細介紹,請參見安全性群組概述。

操作步驟

登入狀態正常的ECS執行個體的私網IP或者公網IP。

在狀態正常的ECS執行個體中,通過命令或工具串連黑洞ECS執行個體的私網IP或者公網IP。

下表中列出了常用的串連方式。

黑洞ECS執行個體的作業系統

狀態正常的ECS執行個體的作業系統

串連方式

參考文檔

Windows

Windows

通過遠端桌面連線(MSTSC)串連。

Linux

通過rdesktop工具。

Linux

Windows

通過PuTTY工具。

Linux

通過SSH命令。

ssh root@<執行個體的固定公網IP或EIP>將檔案轉移至正常訪問的ECS執行個體。

相關文檔

瞭解阿里雲黑洞策略的詳細介紹,請參見阿里雲黑洞策略。

關於Elastic Compute Service等雲產品的黑洞閾值,請參見DDoS基礎防護黑洞閾值。

瞭解DDoS防護產品,請參見什麼是DDoS原生防護、什麼是DDoS高防。

> 網路和安全性群組 > 更換公網IP

> 網路和安全性群組 > 更換公網IP