CNAME レコードモードで Web Application Firewall(WAF) に Web サイトを追加するには、Web サイトのドメイン名を WAF に追加します。このトピックでは、WAF にドメイン名を追加する方法について説明します。

前提条件

WAF インスタンスが購入済みであり、WAF インスタンスに追加されるドメイン名の数が上限より少ないこと。

説明WAF インスタンスに追加できるドメイン名の最大数は、インスタンスの仕様と購入した追加ドメイン名の数によって異なります。詳細については、「追加ドメインパッケージ」をご参照ください。

Web サイトのドメイン名が 中国本土 のサーバーでホストされている場合は、Web サイトが WAF によって保護されているときに、ドメイン名の ICP 登録が完了し、ICP 登録情報が有効であることを確認してください。

説明中国本土 リージョンにデプロイされた WAF インスタンスは、ドメイン名の ICP 登録情報が有効かどうかを定期的にチェックします。ドメイン名の ICP 登録情報が無効になった場合、WAF は関連する法律および規制に基づいてドメイン名を管理します。たとえば、WAF はドメイン名へのリクエストの転送を停止したり、ドメイン名の構成を削除したりすることがあります。

Web サイトが Alibaba Cloud でホストされている場合は、Alibaba Cloud ICP 登録システムを使用して、ドメイン名の ICP 登録を申請してください。詳細については、「シナリオ」をご参照ください。

Web サイトが Alibaba Cloud にデプロイされていない場合は、Alibaba Cloud または別のクラウドサービスプロバイダーに連絡して、ICP 登録を申請してください。

WAF へのドメイン名の追加

WAF コンソール にログインします。 上部のナビゲーションバーで、リソースグループと WAF インスタンスがデプロイされているリージョンを選択します。 リージョンは、[中国本土] または [中国本土以外] を選択できます。

左側のナビゲーションウィンドウで、 を選択します。

[ドメイン名] タブで、[Web サイトアクセス] をクリックします。

説明[ドメイン名の追加] ページで、[アクセスモード] パラメーターはデフォルトで [CNAME レコード] に設定されています。

パラメーターを構成し、[次へ] をクリックします。 次の表にパラメーターを示します。

パラメーター

説明

[ドメイン名]

Web サイトのドメイン名を入力します。 www.aliyundoc.com などの完全一致ドメイン名、または *.aliyundoc.com などのワイルドカードドメイン名を入力できます。入力できるドメイン名は 1 つだけです。

WAF に初めてドメイン名を追加する場合は、ドメイン名の所有権を確認する必要があります。ドメイン名の所有権を証明した後、WAF にドメイン名を追加できます。詳細については、「ドメイン名の所有権の確認」をご参照ください。

説明ワイルドカードドメイン名を使用して、ワイルドカードドメイン名と同じレベルおよび異なるレベルのすべてのサブドメインをカバーできます。たとえば、

*.aliyundoc.comを使用して、www.aliyundoc.com、example.aliyundoc.com、www.example.aliyundoc.comをカバーできます。第 2 レベルのワイルドカードドメイン名を使用して、ワイルドカードドメイン名の第 2 レベルの親ドメイン名をカバーできます。たとえば、

*.aliyundoc.comを使用して、aliyundoc.comをカバーできます。第 3 レベルのワイルドカードドメイン名を使用して、ワイルドカードドメイン名の第 3 レベルの親ドメイン名をカバーすることはできません。たとえば、

*.example.aliyundoc.comを使用して、example.aliyundoc.comをカバーすることはできません。完全一致ドメイン名と、完全一致ドメイン名をカバーするワイルドカードドメイン名を追加すると、完全一致ドメイン名の保護ルールが優先されます。

[保護リソース]

使用する保護リソースの種類を選択します。有効な値:

[共有クラスター]:これはデフォルト値です。

[専用クラスター]:このオプションは、Exclusive エディションの WAF インスタンスを使用している場合にのみ使用できます。専用クラスターを使用して、サービス固有の保護を提供できます。詳細については、「WAF 専用クラスターのベストプラクティス」をご参照ください。

[ハイブリッドクラウドクラスター]:ハイブリッドクラウド WAF を使用している場合は、このオプションを選択します。詳細については、「ハイブリッドクラウド WAF への Web サイトの追加」をご参照ください。

[プロトコルタイプ]

Web サイトのプロトコルを選択します。有効な値:

HTTP

HTTPS

重要Webサイトが HTTPS をサポートしている場合は、[HTTPS] を選択します。HTTPS を選択した場合は、WAF にドメイン名を追加した後、必要な証明書ファイルと秘密鍵ファイルをアップロードします。詳細については、この Topic の「HTTPS 証明書をアップロードする」セクションをご参照ください。

[HTTPS] を選択すると、次の機能を有効にできます。

HTTP2: [HTTPS] を選択した後でのみ、このオプションを選択できます。

ドメイン名が HTTP/2 をサポートしている場合は、HTTP2 を選択します。 HTTP/2 ポートと HTTPS ポートは同じです。 HTTP2 を選択した後は、HTTPS ポートのみを指定する必要があります。詳細については、「WAF に HTTP/2 サービスを追加した後、オリジンサーバーは影響を受けますか?」をご参照ください。

説明WAF インスタンスが Business、Enterprise、または Exclusive エディションの場合にのみ、[HTTP2] を選択できます。

オリジンサーバーアドレス

オリジンサーバーのアドレスを入力します。有効な値: [IP] および [ドメイン名 (CNAME など)]。WAF は悪意のあるリクエストをフィルタリングし、正常なリクエストをこのアドレスに転送します。オリジンサーバーのアドレスを入力するには、次の項目に注意してください。

[IP]: オリジンサーバーのパブリック IP アドレスを入力します。IP アドレスはインターネット経由でアクセスできる必要があります。

IP アドレスを入力するたびに、Enter キーを押します。最大 20 個の IP アドレスを入力できます。

説明複数の IP アドレスを入力すると、WAF は IP アドレスに対してヘルスチェックと負荷分散を自動的に実行します。

WAF インスタンスが中国本土以外にある場合は、IPv4 アドレスのみを入力できます。WAF インスタンスが中国本土にある場合は、IPv4 アドレスまたは IPv6 アドレス、あるいはその両方を入力できます。

IPv4 アドレスと IPv6 アドレスを指定する

[同じプロトコルを使用する] を選択すると、WAF は IPv4 アドレスからのリクエストを IPv4 経由でオリジンサーバーに転送し、IPv6 アドレスからのリクエストを IPv6 経由でオリジンサーバーに転送します。[同じプロトコルを使用する] を選択しない場合、WAF はリクエストを IPv4 または IPv6 経由でランダムにオリジンサーバーに転送します。

重要WAF でリクエストを IPv6 経由で転送する場合は、[Web サイトアクセス] ページで、ドメイン名に対して [IPV6] が有効になっていることを確認してください。詳細については、「IPv6 トラフィック保護を有効にする」をご参照ください。

IPv4 アドレスのみを指定する

WAF はすべてのリクエストを IPv4 経由でオリジンサーバーに転送します。

IPv6 アドレスのみを指定する

WAF はすべてのリクエストを IPv6 経由でオリジンサーバーに転送します。

[ドメイン名 (CNAME など)]: オリジンサーバーのドメイン名を入力します。たとえば、Object Storage Service (OSS) バケットの CNAME を入力します。

ドメイン名は IPv4 アドレスに解決できます。この場合、WAF はオリジンへのリクエストを IPv4 アドレスに転送します。

重要オリジンサーバーのドメイン名は、保護するドメイン名とは異なる必要があります。

OSS バケットのドメイン名を入力する場合は、保護するドメイン名を OSS コンソールでバケットにマップします。詳細については、「カスタムドメイン名をマップする」をご参照ください。

宛先サーバーポート

リクエストの転送に使用するポートを指定します。

WAF は、指定したポートのみを使用してリクエストを受信および転送します。このようにして、指定されていないポートを有効にするかどうかに関係なく、オリジンサーバーはセキュリティ脅威から保護されます。

重要[プロトコルタイプ] パラメーターと [宛先サーバーポート] パラメーターを、オリジンサーバーが Web サービスの提供に使用するプロトコルとポートに設定する必要があります。WAF はポート変換をサポートしていません。たとえば、オリジンサーバーが HTTP とポート 80 を使用して Web サービスを提供している場合は、[プロトコルタイプ] パラメーターを HTTP に、[宛先サーバーポート] パラメーターを 80 に設定します。

デフォルトポート:

80: デフォルトでは、[HTTP] を選択すると、このポートが使用されます。

443: デフォルトでは、[HTTPS] を選択すると、このポートが使用されます。[HTTP2] は HTTPS と同じポートを使用します。

カスタムポート: [HTTP ポート] フィールドと [HTTPS ポート] フィールドにポート番号を入力します。ポート番号を入力するたびに、Enter キーを押します。許容可能なポート範囲の確認 をクリックして、サポートされているすべてのポートをクエリします。

説明Enterprise エディションまたは Exclusive エディションの WAF インスタンスは、ポート 80、8080、443、8443 を含む最大 50 個のポートをサポートします。Pro エディションまたは Business エディションの WAF インスタンスは、ポート 80、8080、443、8443 を含む最大 10 個のポートをサポートします。

共有クラスターでサポートされているポートの詳細については、「WAF でサポートされているポートを表示する」をご参照ください。

Exclusive エディションの WAF インスタンスを使用している場合は、専用の設定項目 ページの [宛先サーバーポート] セクションからのみポートを選択できます。詳細については、「専用クラスターを構成する」をご参照ください。

負荷分散アルゴリズム

複数のオリジンサーバーのアドレスを入力する場合は、このパラメーターを設定します。有効な値:

[IP ハッシュ](デフォルト):同じクライアントからのリクエストは、負荷分散によって同じオリジンサーバーに転送されます。 このアルゴリズムは、セッションの永続化が必要なシナリオに適していますが、負荷分散が不均一になる可能性があります。

[ラウンドロビン]:クライアントのリクエストは、オリジンサーバーリストからオリジンサーバーに順番に転送されます。 このアルゴリズムは、複数のオリジンサーバー間で均等な負荷分散が必要なシナリオに適しています。

[最短時間]:WAF は、インテリジェント ドメイン ネーム システム(DNS)解決機能とアップグレードされた最短時間バックツーオリジンアルゴリズムを使用して、リクエストがオリジンサーバーに転送されるときの待機時間を短縮します。

説明[最短時間] は、インテリジェント負荷分散が有効になっている場合にのみ選択できます。 詳細については、「インテリジェント負荷分散」をご参照ください。

設定が有効になると、WAF はバックツーオリジンリクエストを複数のオリジンサーバーのアドレスに分散します。

WAF の前に Anti-DDoS Pro、Anti-DDoS Premium、Alibaba Cloud CDN などのレイヤー 7 プロキシがデプロイされているかどうか

WAF の前にレイヤー 7 プロキシがデプロイされているかどうかを指定します。レイヤー 7 プロキシには、Anti-DDoS Proxy と Alibaba Cloud CDN が含まれます。有効な値:

いいえ: WAF の前にレイヤー 7 プロキシはデプロイされていません。WAF はクライアントからリクエストを受信します。WAF は、クライアントが WAF との接続を確立するために使用する IP アドレスを、クライアントの IP アドレスとして使用します。WAF は

REMOTE_ADDRフィールドから IP アドレスを取得します。はい: WAF の前にレイヤー 7 プロキシがデプロイされています。WAF は、レイヤー 7 プロキシからリクエストを受信します。WAF がセキュリティ分析のためにクライアントの実際の IP アドレスを取得できるようにするには、[送信元 IP アドレスの取得] パラメーターを構成します。

デフォルトでは、WAF は

X-Forwarded-Forフィールドの最初の IP アドレスをクライアントの IP アドレスとして使用します。X-Client-IP や X-Real-IP など、実際の IP アドレスをカスタムヘッダーフィールドに含める必要があるプロキシを使用する場合は、[推奨] 指定されたヘッダーフィールドの最初の IP アドレスをクライアントの実際の IP アドレスとして使用して X-Forwarded-For 偽造を防止する を選択し、[ヘッダーフィールド] フィールドにカスタムヘッダーフィールドを入力します。

説明クライアントの IP アドレスを格納するためにカスタムヘッダーフィールドを使用し、WAF でカスタムヘッダーフィールドを構成することをお勧めします。これにより、攻撃者が X-Forwarded-For フィールドを偽造して WAF 保護をバイパスすることを防ぎ、ビジネスのセキュリティを向上させることができます。

複数のヘッダーフィールドを入力できます。複数のヘッダーフィールドはカンマ (,) で区切ります。複数のヘッダーフィールドを入力すると、WAF はクライアントの IP アドレスが取得されるまで、ヘッダーフィールドを順番にスキャンします。WAF がヘッダーフィールドからクライアントの IP アドレスを取得できない場合、WAF は X-Forwarded-For フィールドの最初の IP アドレスをクライアントの IP アドレスとして使用します。

トラフィックマークを有効にする

トラフィックマーキング機能を有効にするかどうかを指定します。

この機能は、WAF のオリジンサーバーへのリクエストにカスタムヘッダーフィールドを追加します。 カスタムヘッダーフィールドを設定または変更して、WAF によって転送されたリクエストをマークしたり、クライアントの実際の IP アドレスまたはポートを記録したりできます。

[トラフィックマークを有効にする] を選択した場合は、カスタムヘッダーフィールドを追加します。

重要User-Agent などの標準 HTTP ヘッダーフィールドを設定しないことをお勧めします。 設定した場合、標準ヘッダーフィールドの元の値はカスタムヘッダーフィールドの値で上書きされます。

攻撃者がドメイン名を WAF に追加する前にオリジンサーバーに関する情報を取得し、別の WAF インスタンスを使用してリクエストをオリジンサーバーに転送する場合、[トラフィックマークを有効にする] を選択し、カスタムヘッダーフィールドを指定できます。 オリジンサーバーは、リクエストが WAF を通過したかどうかを確認します。 指定されたヘッダーフィールドがリクエストに存在する場合、リクエストは WAF を通過し、許可されます。

次のタイプのヘッダーフィールドを追加できます。

[+ マークを追加] をクリックして、ヘッダーフィールドを追加します。 最大 5 つのヘッダーフィールドを追加できます。

オリジンサーバーへのタイムアウト設定

リソースグループ

ドロップダウンリストから、ドメイン名を追加するリソースグループを選択します。

説明Resource Management を使用して、リソースグループを作成し、Alibaba Cloud アカウント内のリソースを部門またはプロジェクトごとに管理できます。詳細については、「リソースグループを作成する」をご参照ください。

ステップ 4 で指定したドメイン名と一致するワイルドカードドメイン名が別のユーザーによって構成されている場合は、[ヒント] ダイアログボックスに表示されているレコードタイプ、ドメイン名、およびレコード値に基づいて TXT レコードを構成します。

たとえば、Alibaba Cloud DNS を使用している場合は、Alibaba Cloud DNS コンソールにログインし、[ヒント] ダイアログボックスに表示されている情報に基づいて TXT レコードを構成できます。詳細については、「DNS レコードを追加する」をご参照ください。

DNS レコードを変更します。

画面の指示に従って DNS レコードを変更し、ドメイン名を WAF にマップします。次に、[次へ] をクリックします。詳細については、「DNS レコードを変更する」をご参照ください。

設定を完了します。

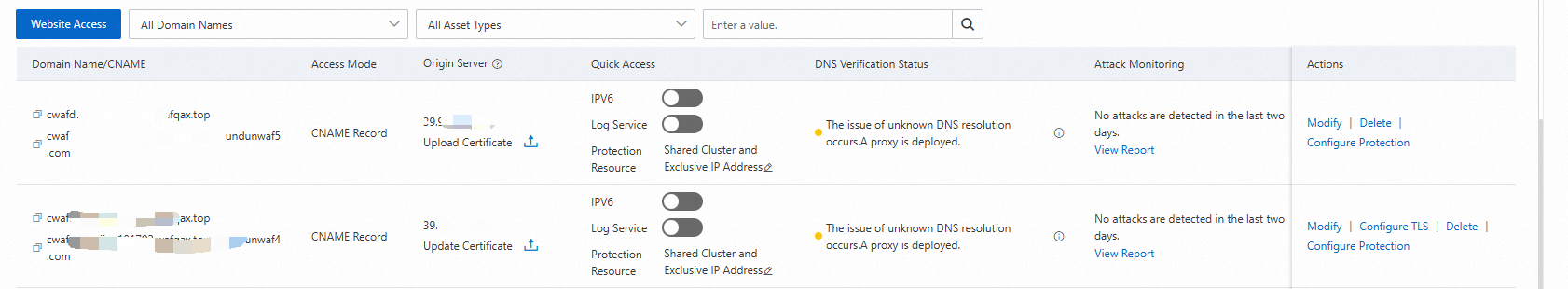

画面の指示に従って WAF のオリジンへの CIDR ブロックを構成し、追加が完了しました。Web サイトリストへ戻ります。 をクリックします。 [Web サイトアクセス] ページが表示されます。詳細については、「WAF のオリジンへの CIDR ブロックからのリクエストを許可する」をご参照ください。

HTTPS 証明書をアップロードする

ドメイン名を追加するときに、[ステップ] 4 で、[プロトコルタイプ] パラメーターに HTTPS を選択した場合は、WAF コンソールで、ドメイン名に関連付けられている有効な HTTPS 証明書をアップロードしてください。そうしないと、WAF は HTTPS リクエストを保護できません。

HTTPS 証明書をアップロードするには、次のいずれかの方法を使用できます。

証明書をアップロードします。

証明書をアップロードする前に、次のファイルを準備し、証明書チェーンが有効であることを確認する必要があります。

CRT または PEM フォーマットの証明書ファイル

KEY フォーマットの秘密鍵ファイル

既存の証明書を選択: 証明書管理サービス コンソールで、ドメイン名に関連付けられている証明書を選択できます。詳細については、「証明書管理サービスとは」をご参照ください。

証明書を購入します。

WAF コンソール にログオンします。トップナビゲーションバーで、WAF インスタンスがデプロイされているリソースグループとリージョンを選択します。リージョンは、[中国本土] または [中国本土以外] を選択できます。

左側のナビゲーションウィンドウで、 を選択します。

[ドメイン名] タブで、管理するドメイン名を見つけ、[オリジンサーバー] 列の

アイコンをクリックします。 説明

アイコンをクリックします。 説明 アイコンは、「Protocol Type」パラメーターで HTTPS を選択した場合にのみ、[オリジンサーバー] 列に表示されます。

アイコンは、「Protocol Type」パラメーターで HTTPS を選択した場合にのみ、[オリジンサーバー] 列に表示されます。証明書のアップロード または 証明書の更新 ダイアログボックスで、アップロード方式 パラメーターを構成して、HTTPS 証明書をアップロードします。

説明証明書をアップロードすると、証明書の更新 ダイアログボックスが表示されます。証明書の更新 ダイアログボックスと 証明書のアップロード ダイアログボックスの設定項目は同じです。

手動でアップロード: [証明書名] パラメーターを構成し、証明書ファイルの内容をコピーして [証明書ファイル] フィールドに貼り付け、秘密鍵ファイルの内容をコピーして [秘密鍵ファイル] フィールドに貼り付けます。

[証明書ファイル] について詳しくは、以下の説明をご覧ください。

証明書ファイルが PEM、CER、または CRT 形式の場合は、テキストエディターを使用して証明書ファイルを開き、テキストの内容をコピーできます。

証明書ファイルが PFX や P7B など別の形式の場合は、証明書ファイルの形式を PEM に変換します。その後、テキストエディターを使用して証明書ファイルを開き、テキストの内容をコピーできます。ファイル形式の変換方法について詳しくは、HTTPS 証明書を PEM 形式に変換する方法 をご参照ください。

証明書チェーンが有効であることを確認します。ドメイン名が複数の証明書ファイルに関連付けられている場合は、証明書ファイルのテキストの内容を結合し、結合した内容をコピーして [証明書ファイル] フィールドに貼り付けます。

既存証明書の選択: [証明書] ドロップダウンリストから証明書を選択します。

[証明書] ドロップダウンリストには、Certificate Management Service コンソールで発行された証明書が含まれています。ドメイン名に関連付けられている証明書を選択します。[Certificate Management Service] をクリックして Certificate Management Service コンソールに移動し、証明書を管理します。

[証明書の購入]: [今すぐ購入] をクリックして、Certificate Management Service コンソールの [証明書の購入] ページに移動します。次に、ドメイン名の証明書を購入します。

証明書を購入して構成すると、証明書は WAF に自動的にアップロードされます。

説明証明書の購入ページで購入できるのは、ドメイン検証 (DV) 証明書のみです。別の種類の証明書を購入する場合は、Certificate Management Service の購入ページにアクセスしてください。詳細については、公式証明書の購入 をご参照ください。

[OK] をクリックします。

後続の構成

ドメイン名を追加した後、そのドメイン名に送信されたリクエストは WAF によって保護されます。 ウェブサイトのセキュリティを向上させるために、ドメイン名の構成を変更できます。

種類 | 説明 | 参照資料 |

Web サイト保護構成 | WAF は、さまざまな種類の攻撃から Web サイトを保護するための複数の機能を提供します。デフォルトでは、[保護ルールエンジン] と [HTTP フラッド防御] 機能のみが有効になっています。保護ルールエンジン機能は、SQL インジェクション、クロスサイトスクリプティング(XSS)攻撃、Web シェルのアップロードなど、一般的な Web 攻撃から Web サイトを保護します。HTTP フラッド防御機能は、HTTP フラッド攻撃から Web サイトを保護します。他の機能を有効にして、保護ルールを構成します。 | |

アラート構成 | アクセスリクエストで攻撃や異常トラフィックが検出されたときに WAF がアラート通知を送信するように、アラートルールを構成できます。これにより、ビジネスのセキュリティステータスをできるだけ早く確認できます。 | |

Simple Log Service 構成 | WAF の Simple Log Service 機能を有効にすると、WAF はドメイン名のログデータを収集して保存できます。ログデータをクエリおよび分析できます。デフォルトでは、WAF の Simple Log Service 機能は、多層防御スキーム(MLPS)の要件を満たすために、完全なログを 180 日間保存します。 |

関連操作

WAF に追加されたドメイン名を表示および管理する

[ドメイン名] タブの Web サイトアクセス ページで、WAF に追加されたドメイン名を表示し、次の操作を実行できます。

HTTPS 証明書をアップロードする: ドメイン名が HTTPS をサポートしている場合は、WAF が HTTPS リクエストを保護できるように、有効な証明書ファイルと秘密鍵ファイルが WAF にアップロードされていることを確認します。[オリジンサーバー] 列の アイコンをクリックして、ドメイン名の証明書ファイルと秘密鍵ファイルをアップロードします。

HTTPS 証明書をアップロードする: ドメイン名が HTTPS をサポートしている場合は、WAF が HTTPS リクエストを保護できるように、有効な証明書ファイルと秘密鍵ファイルが WAF にアップロードされていることを確認します。[オリジンサーバー] 列の アイコンをクリックして、ドメイン名の証明書ファイルと秘密鍵ファイルをアップロードします。詳細については、「HTTPS 証明書をアップロードする」をご参照ください。

IPv6 トラフィック保護を有効にする: ドメイン名に送信される IPv6 トラフィックを保護する場合は、[クイックアクセス] 列で、ドメイン名の [IPV6] をオンにします。

詳細については、「IPv6 トラフィック保護を有効にする」をご参照ください。

[クイックアクセス] 列の [ログサービス] をオンにして、WAF の Simple Log Service 機能を有効にします。この機能を使用して、ドメイン名のログを収集できます。その後、ログをクエリ、分析、ダッシュボードデータの可視化、およびアラートに使用できます。詳細については、「WAF の Simple Log Service 機能の使用を開始する」をご参照ください。

説明WAF の Simple Log Service 機能は、WAF の付加価値機能です。この機能を使用するには、事前に機能を有効にする必要があります。詳細については、「ステップ 1: WAF の Simple Log Service 機能を有効にする」をご参照ください。

列の [保護リソース]クイックアクセス の右側にある アイコンをクリックします。次に、ドメイン名の保護リソースを構成します。

列の [保護リソース]クイックアクセス の右側にある アイコンをクリックします。次に、ドメイン名の保護リソースを構成します。次のタイプの保護リソースがサポートされています。

共有クラスターと共有 IP: これはデフォルト値です。

共有クラスターと専用 IP: 専用 IP アドレスの詳細については、「専用 IP アドレス」をご参照ください。

共有クラスターとインテリジェントロードバランシング: グローバルロードバランシングの詳細については、「インテリジェントロードバランシング」をご参照ください。

専用クラスター: 専用クラスターの詳細については、「専用クラスターを作成する」をご参照ください。

[攻撃の監視] 列の [レポートの表示] をクリックして、[セキュリティレポート] ページに移動します。表示されるページで、ドメイン名の保護レポートを表示できます。詳細については、「セキュリティレポートを表示する」をご参照ください。

[アクション] 列の [保護の構成] をクリックして、Web サイト保護 ページに移動します。表示されるページで、[Web セキュリティ]、[ボット管理]、および [アクセス制御/スロットリング] モジュールを構成できます。詳細については、「Web サイト保護構成の概要」をご参照ください。

[アクション] 列の [変更] をクリックして、プロトコルタイプ、サーバーアドレス、サーバーポートなどのドメイン名構成を変更します。ドメイン名は変更できません。

[アクション] 列の [削除] をクリックします。

警告ドメイン名を削除する前に、DNS レコードを変更して、ドメイン名をオリジンサーバーの IP アドレスにマッピングする必要があります。DNS レコードを変更しないと、ドメイン名に送信されたリクエストは、ドメイン名が削除された後に転送されません。

WAF にドメイン名を追加した後、ICP 登録情報が有効であることを確認します。関連する法律および規制に準拠するために、WAF インスタンスは追加されたドメイン名の有効性を定期的にチェックします。ICP 登録情報が無効なドメイン名は、WAF によって保護されません。ドメイン名の ICP 登録情報が無効な場合は、次の操作を実行します。

ドメイン名の ICP 登録情報を更新します。

Web サイトアクセス ページの [ドメイン名] タブをクリックします。ICP 登録情報が更新されたドメイン名を見つけ、[アクション] 列の [再追加] をクリックします。

ICP 登録情報の有効性を確認する

ドメイン名を WAF に追加した後、ICP 登録情報が有効であることを確認してください。関連する法律および規制に準拠するために、WAF インスタンスは追加されたドメイン名を定期的にチェックします。 ICP 登録情報が無効なドメイン名は、WAF によって保護されません。ドメイン名の ICP 登録情報が無効な場合は、次の操作を実行してください。

ドメイン名の ICP 登録情報を更新します。

Web サイトアクセス ページの [ドメイン名] タブをクリックします。 ICP 登録情報が更新されたドメイン名を見つけ、[アクション] 列の [再追加] をクリックします。

ドメイン名の DNS 解決ステータスを表示する

WAF は、保護対象のドメイン名の DNS 解決ステータスをチェックし、DNS レコードが異常なドメイン名を識別します。 WAF に追加したドメイン名の DNS 解決ステータスをドメイン名リストで表示し、WAF コンソールに表示されるエラーメッセージに基づいて DNS レコードを変更できます。

DNS 確認ステータス | 説明 | 操作 |

DNS 解決は正常です。 | ドメイン名は、WAF によって提供される CNAME を指しています。 | なし。 |

DNS 解決が異常です。 A レコードが使用されています。 | A レコードが使用されているため、サービス中断が発生する可能性があります。 | A レコードを削除し、CNAME レコードを追加して、ドメイン名を WAF によって提供される CNAME に向けます。 詳細については、「ドメイン名の DNS レコードを変更する」をご参照ください。 |

DNS 解決が異常です。 WAF インスタンスの無効な IP アドレスが使用されています。 | A レコードが使用されており、ドメイン名は無効な WAF IP アドレスを指しています。 サービス中断が発生する可能性があります。 | A レコードを削除し、CNAME レコードを追加して、ドメイン名を WAF によって提供される CNAME に向けます。 詳細については、「ドメイン名の DNS レコードを変更する」をご参照ください。 |

DNS 解決が異常です。 無効な CNAME が使用されています。 | CNAME レコードが使用されており、ドメイン名は無効な CNAME を指しています。 サービス中断が発生する可能性があります。 | CNAME レコードを変更して、ドメイン名を WAF によって提供される CNAME に向けます。 詳細については、「ドメイン名の DNS レコードを変更する」をご参照ください。 |

不明な DNS 解決の問題が発生しました。 プロキシがデプロイされています。 | レイヤー 7 プロキシが WAF の前に使用されており、オリジンへのバックアドレスは WAF によって提供される CNAME ではありません。 | オリジンへのバックアドレスが WAF によって提供される CNAME であるかどうかを確認します。 |

検証がタイムアウトしました。 | なし。 |

|

DNS 解決レコードが見つかりません。 DNS レコードが構成されていません。 | ドメイン名に DNS レコードが構成されていません。 ドメイン名を WAF によって提供される CNAME に向けるには、CNAME レコードを追加する必要があります。 | CNAME レコードを追加して、ドメイン名を WAF によって提供される CNAME に向けます。 詳細については、「ドメイン名の DNS レコードを変更する」をご参照ください。 |

WAF へのポイントに失敗しました。 DNS レコードが構成されていません。 | ドメイン名は、WAF によって提供される CNAME を指していません。 ドメイン名を WAF によって提供される CNAME に向けるには、CNAME レコードを追加する必要があります。 | CNAME レコードを変更して、ドメイン名を WAF によって提供される CNAME に向けます。 詳細については、「ドメイン名の DNS レコードを変更する」をご参照ください。 |

よくある質問

詳細については、「よくある質問」の[Web サイトアクセス構成に関する FAQ] をご参照ください。