シンプルアプリケーションサーバーのファイアウォールは、ファイアウォールルールを使用してシンプルアプリケーションサーバーのインバウンドトラフィックを制御する仮想ファイアウォールです。これにより、サーバーのセキュリティが確保されます。このトピックでは、シンプルアプリケーションサーバーのファイアウォールルールを作成、変更、無効化、有効化、および削除する方法について説明します。また、ファイアウォール機能用にプリセットされたポート、ファイアウォールに関する FAQ、および関連ドキュメントについても説明します。

機能説明

デフォルトでは、シンプルアプリケーションサーバーのファイアウォールは、サーバーのオペレーティングシステムに基づいて特定のポートを有効にし、他のポートを無効にします。ビジネス要件に基づいて、ファイアウォールルールを作成してより多くのポートを有効にすることができます。シンプルアプリケーションサーバーで有効になっているデフォルトポートを以下に示します。

TCP プロトコルを使用するサーバー:

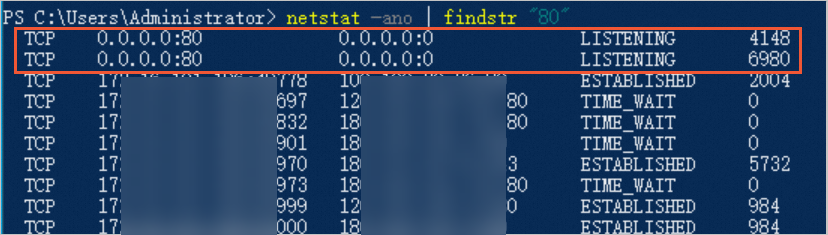

Windows サーバー: ポート 3389、80、および 443。

Linux サーバー: ポート 22、80、および 443。

ICMP プロトコルを使用するサーバー: ポート範囲の値は -1 です。これは、すべてのポートが有効になっており、すべての IP アドレスからのアクセスが許可されていることを示します。

シンプルアプリケーションサーバーコンソールでこれらのデフォルトポートを削除または無効にした場合、[サーバー] ページの [ファイアウォール] タブに You disabled or deleted the default port 22 allow rule on the firewall, which affects the remote connection feature のようなメッセージが表示されます。要件に基づいて、対応するポートを追加または有効にすることができます。

制限

シンプルアプリケーションサーバーには、最大 50 個のファイアウォールルールを作成できます。

ポート 25 はデフォルトの電子メールサービスポートです。セキュリティ上の理由から、このポートはデフォルトでシンプルアプリケーションサーバーに対して無効になっています。電子メールを送信するには、ポート 465 を使用します。

ファイアウォールは、シンプルアプリケーションサーバーのインバウンドトラフィックのみを制御します。シンプルアプリケーションサーバーのすべてのアウトバウンドトラフィックは、デフォルトで許可されます。

説明インバウンドトラフィック: インターネットまたは内部ネットワーク経由でシンプルアプリケーションサーバーにデータが送信されるときに生成されるトラフィック。

アウトバウンドトラフィック: インターネットまたは内部ネットワーク経由でシンプルアプリケーションサーバーからデータが送信されるときに生成されるトラフィック。

ファイアウォールを管理する

ファイアウォールテンプレートを作成済みの場合は、ファイアウォールテンプレートに基づいてファイアウォールルールをすばやく設定できます。詳細については、「ファイアウォールテンプレートの管理」トピックの「ファイアウォールテンプレートに基づいてファイアウォールルールを設定する」セクションをご参照ください。

シンプルアプリケーションサーバーコンソールで [サーバー] ページに移動します。

ファイアウォールルールを作成するシンプルアプリケーションサーバーを見つけ、サーバーのカードでサーバー ID をクリックします。

Firewall タブをクリックします。

[ファイアウォール] タブの左上隅にある [ルールの追加] をクリックします。

[ファイアウォールルールの追加] ダイアログボックスで、ビジネス要件に基づいてパラメーターを設定し、[OK] をクリックします。

警告ファイアウォールルールを作成する場合は、要件に基づいてサーバーへのアクセスを許可するポート範囲と IP アドレスを設定し、ネットワーク攻撃を防ぐために最小権限の原則に従ってください。

ファイアウォールルールに指定したポート、プロトコル、および IP アドレスが既存のルールのポート、プロトコル、および IP アドレスと同じである場合、既存のルールが有効か無効かに関係なく、既存のルールは上書きされます。

プリセットファイアウォールルールを選択する

プリセットファイアウォールルールを選択することで、ファイアウォールルールを簡単に作成できます。次の表でパラメーターについて説明します。

パラメーター

説明

アプリケーションの種類

アプリケーションの種類。ビジネス要件に基づいて、ドロップダウンリストから [RDP]、[FTP]、[TELNET]、[MYSQL]、[すべて TCP を使用する]、[すべて UDP を使用する]、[すべて TCP と UDP を使用する] などのアプリケーションの種類を選択します。詳細については、このトピックの「プリセットポート情報」セクションをご参照ください。

プロトコル

プロトコル。表示されているプロトコルがデフォルトで使用され、値を変更することはできません。

ポート範囲

ポート範囲。表示されているポート範囲がデフォルトで使用され、値を変更することはできません。

送信元 IP アドレス

送信元 IP アドレス。デフォルト値は 0.0.0.0/0 です。これは、すべての IPv4 アドレスを指定します。

重要要件に基づいて IP アドレスを設定し、サーバーへのネットワーク攻撃を防ぐために最小権限の原則に従ってください。

備考

後続の管理のために、ファイアウォールルールの備考を入力します。

カスタムファイアウォールルールを作成する

プリセットファイアウォールルールがビジネス要件を満たしていない場合は、1 つ以上のカスタムファイアウォールルールを作成できます。次の表でパラメーターについて説明します。

パラメーター

説明

アプリケーションの種類

アプリケーションの種類。[カスタム値を指定] を選択します。

プロトコル

プロトコル。TCP、UDP、または ICMP を選択します。

ポート範囲

ポート範囲。有効値: 1 ~ 65535。次のいずれかの方法を使用して、このパラメーターを設定できます。

単一ポートを指定する。

有効にするポートの番号を入力します。たとえば、MySQL リスニングポート 3306 でトラフィックを許可する場合は、[ポート範囲] フィールドに

3306と入力します。ポート範囲を指定する。

スラッシュ (/) を使用して、開始ポート番号と終了ポート番号を区切ります。たとえば、FTP 構成ファイルで指定したポート範囲 20000 ~ 30000 でトラフィックを許可する場合は、[ポート範囲] フィールドに

20000/30000と入力します。

送信元 IP アドレス

送信元 IP アドレス。デフォルト値は 0.0.0.0/0 です。これは、すべての IPv4 アドレスを指定します。サーバーへのアクセスを許可する IPv4 アドレスを指定することもできます。

単一の IPv4 アドレスを指定する。

単一の IPv4 アドレスを入力します。例: 192.168.0.100。

CIDR ブロック内のすべての IPv4 アドレスを指定する。

IPv4 CIDR ブロックを入力します。例: 192.168.0.0/24。

備考

後続の管理のために、ファイアウォールルールの備考を入力します。

[ルールの追加] をクリックしてファイアウォールルールを作成し、必要に応じて

アイコンをクリックしてファイアウォールルールを削除できます。

アイコンをクリックしてファイアウォールルールを削除できます。

ファイアウォールルールを変更、無効化、有効化、および削除する

ファイアウォールルールを作成した後、ビジネス要件に基づいて次の操作を実行できます。

操作 | 説明 | 手順 |

ファイアウォールルールを変更する | 作成または自動作成されたファイアウォールルールがビジネス要件を満たしていない場合は、ファイアウォールルールを変更できます。 |

|

ファイアウォールルールを無効にする | ポートを一時的に無効にすることができます。後でポートでトラフィックを許可する場合は、ファイアウォールルールを再度作成せずに、ポートを直接有効にすることができます。 重要 ファイアウォールルールが無効になっている場合、ルールで指定されたポートにアクセスできません。これはビジネスに影響します。ファイアウォールルールを無効にする場合は注意が必要です。この操作がビジネスに影響を与えないことを確認してください。 |

|

ファイアウォールルールを有効にする | 無効になっているポートを有効にすることができます。 |

|

ファイアウォールルールを削除する | 不要になったファイアウォールルールを削除できます。 説明 ファイアウォールルールの数が上限の 50 に達していない場合は、後で使用するファイアウォールルールを一時的に無効にすることをお勧めします。 | 単一のファイアウォールルールを削除する

複数のファイアウォールルールを一度に削除する

|

プリセットポート情報

次の表に、Alibaba Cloud が提供するファイアウォールにプリセットされている一般的なファイアウォールルールを示します。これらのプリセットファイアウォールルールを使用することで、ファイアウォールルールを簡単に作成できます。一般的なポートの詳細については、「一般的なポート」をご参照ください。

アプリケーションの種類 | プロトコル | ポート範囲 | 送信元 IP アドレス | 説明 |

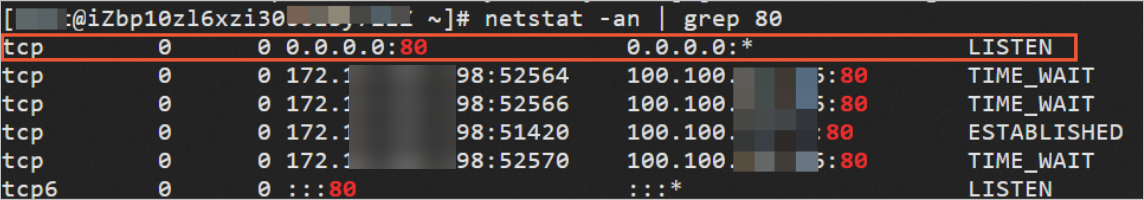

HTTP | TCP | 80 | 0.0.0.0/0 重要

| デフォルトの HTTP ポート。このポートは、インターネットインフォメーションサービス (IIS)、Apache、NGINX などの Web サイトサービスにアクセスするために使用されます。詳細については、「CentOS OS イメージに基づいて Apache をデプロイする」をご参照ください。 |

HTTPS | TCP | 443 | デフォルトの HTTPS ポート。詳細については、「Node.js 環境に SSL 証明書をインストールする」をご参照ください。 | |

RDP | TCP | 3389 | デフォルトの RDP (Remote Desktop Protocol) ポート。このポートは、リモートデスクトップを使用して Windows サーバーに接続するために使用されます。詳細については、「Windows サーバーに接続する」をご参照ください。 | |

FTP | TCP | 21 | デフォルトの FTP ポート。このポートは、ファイルのアップロードとダウンロードに使用されます。詳細については、「FTP サーバーを構築する (Linux)」をご参照ください。 | |

SSH | TCP | 22 | SSH ポート。このポートは、CLI ツールまたは PuTTY、Xshell、SecureCRT などのリモート接続ソフトウェアを使用して Linux シンプルアプリケーションサーバーにログインするために使用されます。詳細については、「Linux サーバーに接続する」をご参照ください。 | |

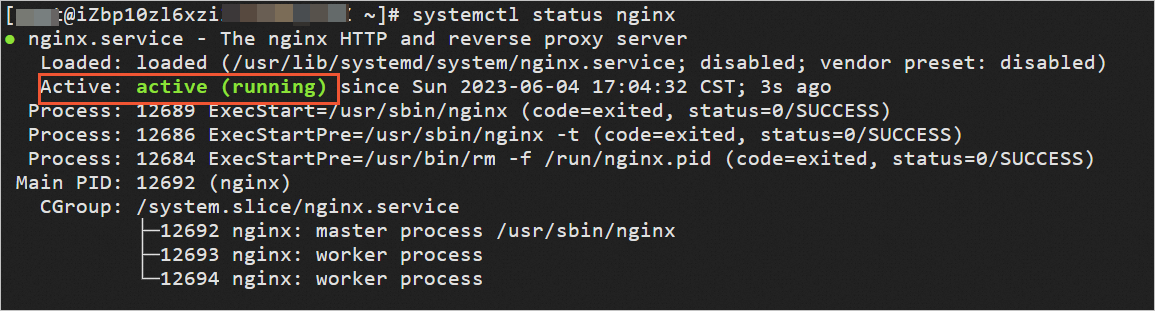

TELNET | TCP | 23 | デフォルトの Telnet ポート。 | |

MySQL | TCP | 3306 | デフォルトの MySQL ポート。詳細については、「DMS を使用してシンプルアプリケーションサーバー上のデータベースに接続する」をご参照ください。 | |

SQLServer | TCP | 1433 | デフォルトの SQL Server ポート。 | |

すべて TCP を使用する | TCP | 1~65535 | すべての TCP ポート。 | |

すべて UDP を使用する | UDP | 1~65535 | すべての UDP ポート。 | |

すべて TCP と UDP を使用する | TCP+UDP | 1~65535 | すべての TCP ポートと UDP ポート。 | |

カスタム値を指定 | TCP、UDP、または ICMP | 1~65535 | カスタムポート範囲。 |

FAQ

関連情報

ファイアウォールルールを設定した後に Web サイトまたはシンプルアプリケーションサーバーにアクセスできない場合、またはサーバーのファイアウォールがビジネス要件を満たしていない場合は、次のトピックをご参照ください。