ApsaraDB RDSのセキュリティグループ機能を使用すると、Elastic Compute Service (ECS) のセキュリティグループをApsaraDB RDS for SQL Serverインスタンスに関連付けたり、カスタムセキュリティグループルールを設定したりできます。 これにより、ECSインスタンスまたは認可エンティティからRDSインスタンスへのアクセスを制御し、RDSインスタンスのきめ細かなアクセス制御を実装し、安全で効率的なデータアクセスを確保できます。 このトピックでは、RDSインスタンスのセキュリティグループ設定を構成する方法について説明します。 セキュリティグループの設定には、セキュリティグループとセキュリティグループルールが含まれます。

シナリオ

作成したRDSインスタンスに接続できません。 この場合、RDSインスタンスのセキュリティグループ設定またはIPアドレスホワイトリストを設定する必要があります。 設定が完了すると、IPアドレスホワイトリストのIPアドレス、セキュリティグループのECSインスタンス、およびセキュリティグループルールのカスタム承認エンティティがRDSインスタンスへのアクセスを許可されます。

RDSインスタンスのIPアドレスホワイトリストとセキュリティグループ設定を設定できます。 詳細については、「IPアドレスホワイトリストの設定」および「セキュリティグループの作成」をご参照ください。

使用上の注意

RDSインスタンスごとに最大10のセキュリティグループを設定できます。 セキュリティグループごとに設定できるルールの数に制限はありません。

設定されたセキュリティグループ内のECSインスタンスの更新はすぐに有効になります。

RDSインスタンス用に設定したセキュリティグループは、RDSインスタンスと同じネットワークタイプである必要があります。 つまり、設定するRDSインスタンスとセキュリティグループのネットワークタイプは、仮想プライベートクラウド (VPC) またはクラシックネットワークである必要があります。

説明RDSインスタンスのネットワークタイプを変更すると、設定したセキュリティグループが無効になります。 必要なネットワークタイプのセキュリティグループを再設定する必要があります。

セキュリティグループの設定

ECSセキュリティグループをRDSインスタンスに関連付けることができます。 これにより、セキュリティグループ内のすべてのECSインスタンスがRDSインスタンスにアクセスできます。

[インスタンス] ページに移動します。 上部のナビゲーションバーで、RDS インスタンスが存在するリージョンを選択します。 次に、RDSインスタンスを見つけ、インスタンスのIDをクリックします。

左側のナビゲーションウィンドウで、[ホワイトリストとSecGroup] をクリックします。 表示されるページで、[セキュリティグループ] タブをクリックします。

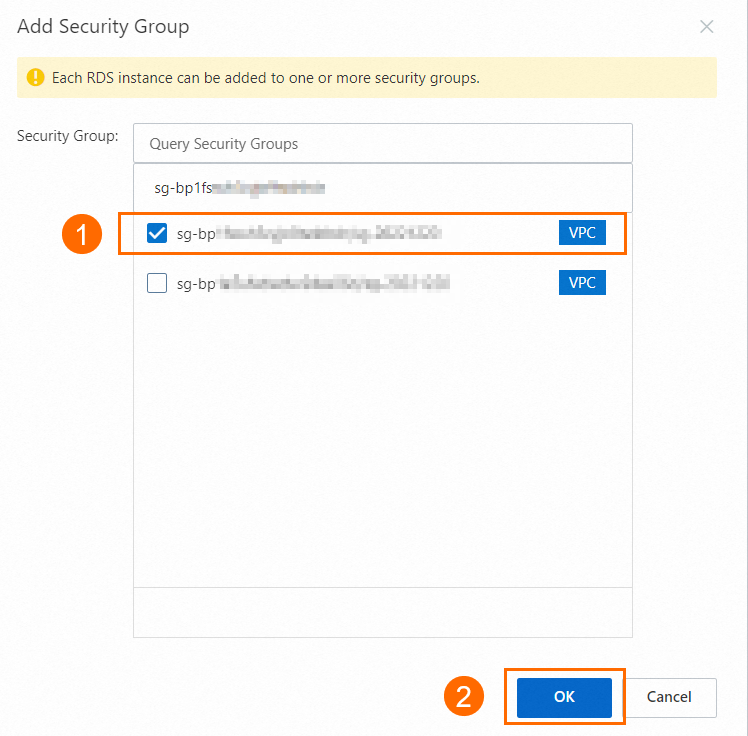

共有インスタンスファミリーに属するRDSインスタンスの場合は [セキュリティグループの追加] をクリックし、汎用インスタンスファミリーまたは専用インスタンスファミリーに属するRDSインスタンスの場合は [セキュリティグループのホワイトリストを関連付ける] をクリックし、関連付けるセキュリティグループを選択して [OK] をクリックします。

説明VPCタグが続くセキュリティグループは、VPCタイプのセキュリティグループです。

セキュリティグループルールの設定

特定の権限付与エンティティのセキュリティグループルールを設定して、権限付与エンティティがRDSインスタンスや、SQL Server Analysis services (SSAS) やSQL Server Reporting Services (SSRS) などの他のサービスにアクセスできるようにすることができます。 セキュリティグループルールは、特定のビジネスシナリオでのネットワーク接続に適しています。

汎用および専用インスタンスファミリーに属するRDSインスタンスのセキュリティグループルールを設定できます。 詳細は、「インスタンスファミリー」をご参照ください。

[インスタンス] ページに移動します。 上部のナビゲーションバーで、RDS インスタンスが存在するリージョンを選択します。 次に、RDSインスタンスを見つけ、インスタンスのIDをクリックします。

左側のナビゲーションウィンドウで、[ホワイトリストとSecGroup] をクリックします。 表示されるページで、[セキュリティグループ] タブをクリックします。

[セキュリティグループルールの追加] をクリックします。 [セキュリティグループルールの追加] ダイアログボックスで、[シナリオベースの追加] または [手動で追加] を選択し、[OK] をクリックします。

説明VPC内のホストは同じセキュリティグループを共有します。 RDSインスタンスのセキュリティグループを変更すると、VPC内の他のRDSインスタンスが直接影響を受けます。

オプション

説明

シナリオベースの追加

次のシナリオがサポートされています。

SSAS: デフォルトのプロトコルはTCP、ポート範囲は

2383/2383、許可オブジェクトは0.0.0.0/0のエントリです。SSRS: デフォルトのプロトコルはTCP、ポート範囲は

443/443、認証オブジェクトは0.0.0.0/0のエントリです。

重要エントリ

0.0.0.0/0を許可オブジェクトとして使用すると、すべてのIPアドレスにRDSインスタンスへのアクセスが許可されます。 できるだけ早い機会にビジネス要件に基づいて、エントリ0.0.0.0/0を特定のCIDRブロックに置き換えることを推奨します。 これはリスクを回避する。手動で追加

次の情報は、セキュリティグループルールを設定するために必要なパラメーターを示しています。

プロトコルタイプ: プロトコルタイプ。 TCPとUDPがサポートされています。 詳細については、「セキュリティグループルール」をご参照ください。

ポート範囲: 宛先ポート範囲。 例:

22/22詳細については、「共通ポート」をご参照ください。許可オブジェクト: 許可された送信元IPアドレス。 例:

192.XX. XX。 100.Description: ルールの説明。

次に何をすべきか

セキュリティグループの関連付け解除

[インスタンス] ページに移動します。 上部のナビゲーションバーで、RDS インスタンスが存在するリージョンを選択します。 次に、RDSインスタンスを見つけ、インスタンスのIDをクリックします。

左側のナビゲーションウィンドウで、[ホワイトリストとSecGroup] をクリックします。 表示されるページで、[セキュリティグループ] タブをクリックします。

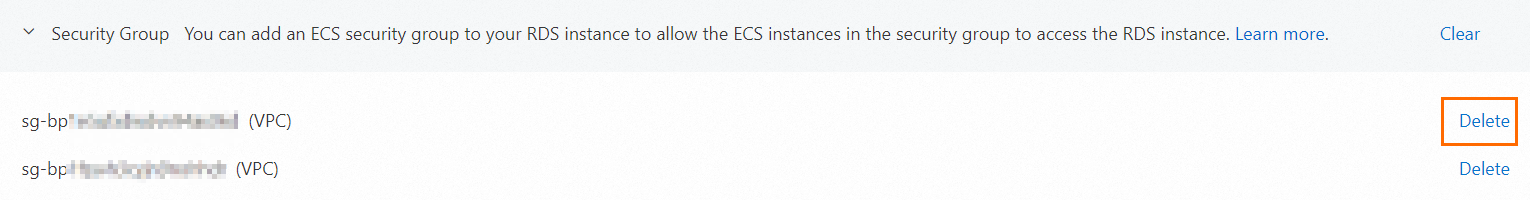

関連付けを解除するセキュリティグループを見つけて、右側の [削除] をクリックします。

説明

説明RDSインスタンスからすべてのECSセキュリティグループの関連付けを解除するには、[クリア] をクリックします。

[OK] をクリックします。

セキュリティグループルールの変更

[インスタンス] ページに移動します。 上部のナビゲーションバーで、RDS インスタンスが存在するリージョンを選択します。 次に、RDSインスタンスを見つけ、インスタンスのIDをクリックします。

左側のナビゲーションウィンドウで、[ホワイトリストとSecGroup] をクリックします。 表示されるページで、[セキュリティグループ] タブをクリックします。

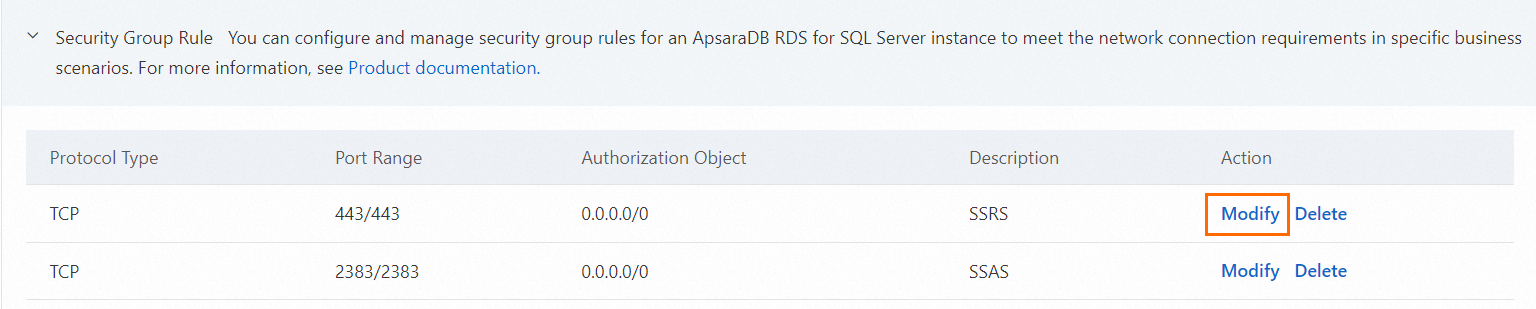

[操作] 列の [変更] をクリックします。

表示されるダイアログボックスで、セキュリティグループルールを変更します。 次のリストに、必要なパラメーターを示します。

プロトコルタイプ: プロトコルタイプ。 TCPとUDPがサポートされています。 詳細については、「セキュリティグループルール」をご参照ください。

ポート範囲: 宛先ポート範囲。 例:

22/22詳細については、「共通ポート」をご参照ください。許可オブジェクト: 許可された送信元IPアドレス。 例:

192.XX. XX。 100.Description: ルールの説明。

[OK] をクリックします。

セキュリティグループルールの削除

[インスタンス] ページに移動します。 上部のナビゲーションバーで、RDS インスタンスが存在するリージョンを選択します。 次に、RDSインスタンスを見つけ、インスタンスのIDをクリックします。

左側のナビゲーションウィンドウで、[ホワイトリストとSecGroup] をクリックします。 表示されるページで、[セキュリティグループ] タブをクリックします。

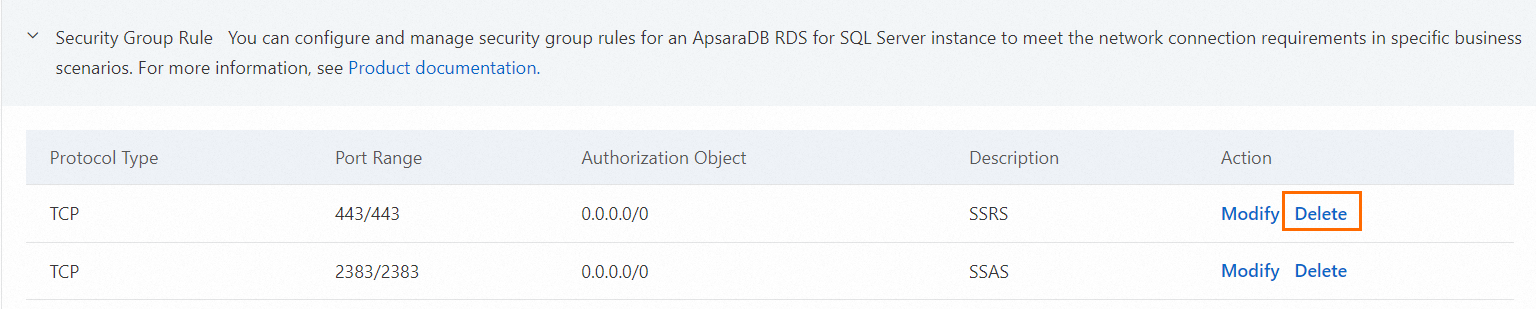

関連付け解除するセキュリティグループルールを見つけて、[操作] 列の [削除] をクリックします。

関連ドキュメント

RDSインスタンスのIPアドレスホワイトリストを設定して、他のデバイスがRDSインスタンスにアクセスできるようにすることもできます。 詳細については、「IPアドレスホワイトリストの設定」をご参照ください。

RDSインスタンスのIPアドレスホワイトリストまたはセキュリティグループ設定を設定した後、RDSインスタンスのデータベースとアカウントを作成できます。 詳細については、「ApsaraDB RDS for SQL Server インスタンスの作成と使用」をご参照ください。

セキュリティグループに関連するAPI操作を次に示します。