透過データ暗号化(TDE)を使用すると、データファイルに対してリアルタイムの I/O 暗号化と復号を実行できます。データはディスクに書き込まれる前に暗号化され、ディスクからメモリに読み取られるときに復号されます。 PolarDB クラスタに対して TDE を有効にすると、PolarDB クラスタ内のデータファイルのサイズは増加しません。 アプリケーションの構成を変更することなく、TDE を使用できます。

前提条件

PolarDB for MySQL クラスタは、次の要件を満たしている必要があります。

エディション

データベースエンジン

リビジョンバージョン

Cluster Edition

MySQL 5.6

5.6.1.0.21 以後

MySQL 5.7

5.7.1.0.3 以後

MySQL 8.0.1 および MySQL 8.0.2

8.0.1.1.1 以後

Standard Edition

MySQL 5.7

5.7.1.0.3 以後

MySQL 8.0.1 および MySQL 8.0.2

8.0.1.1.1 以後

背景情報

PolarDB for MySQL の TDE は、高度暗号化標準(AES)アルゴリズムを採用しています。キーの長さは 256 ビットです。 TDE で使用されるキーは、KMS によって生成および管理されます。 PolarDB for MySQL は、キーまたは証明書を提供しません。一部のゾーンでは、Alibaba Cloud によって自動的に生成されたキーを使用できます。独自のキーマテリアルを使用してキーを生成することもできます。次に、PolarDB for MySQL にこれらのキーを使用する権限を付与します。

注意事項

I/O バウンドのシナリオでは、TDE はデータベースのパフォーマンスに悪影響を与える可能性があります。

Alibaba Cloud によって自動的に作成されたサービスキーを使用する場合、追加料金は発生しません。

KMS によって作成されたカスタムキーを使用する場合、関連費用が発生する可能性があります。 KMS の課金方法の詳細については、「課金」をご参照ください。

TDE は、グローバルデータベースネットワーク(GDN)に参加しているクラスタで有効にすることができます。 GDN 内のプライマリクラスターで TDE が有効になると、デフォルトで GDN 内のセカンダリクラスターで TDE が有効になります。セカンダリクラスターによって使用されるキーとキーが存在するリージョンは、プライマリクラスターと同じである必要があります。キーのリージョンは変更できません。

GDN 内のセカンダリクラスターでは、TDE を有効にすることはできません。

MySQL 8.0.2 を実行する Standard Edition または Enterprise Edition サーバーレスクラスターでは、TDE を有効にすることはできません。

手順

PolarDB for MySQL クラスタの TDE を有効にすると、クラスタは自動的に再起動されます。注意して進めてください。

TDE を有効にした後、TDE を無効にすることはできません。

PolarDB コンソール にログインします。

左上隅で、クラスタがデプロイされているリージョンを選択します。

クラスタを見つけて、その ID をクリックします。

左側のナビゲーションウィンドウで、 を選択します。

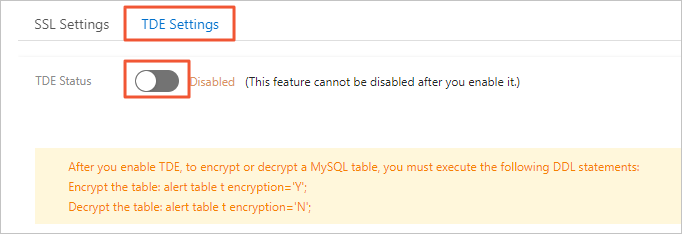

[TDE 設定] タブで、[TDE ステータス] をオンにします。

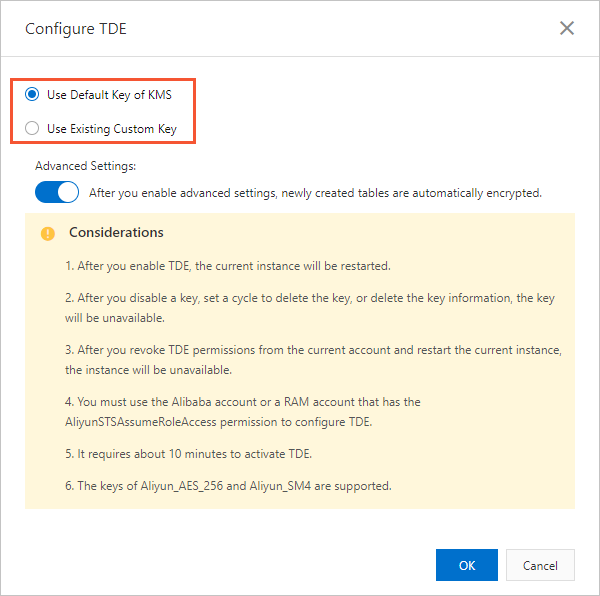

[TDE の構成] ダイアログボックスで、[KMS のデフォルトキーを使用する] または 既存のカスタムキーを使用する を選択します。

説明

説明TDE は、次のキーをサポートしています。

Aliyun_AES_256およびAliyun_SM4。表示されるダイアログボックスで、KMS のデフォルトキーを使用する を選択し、[OK] をクリックします。

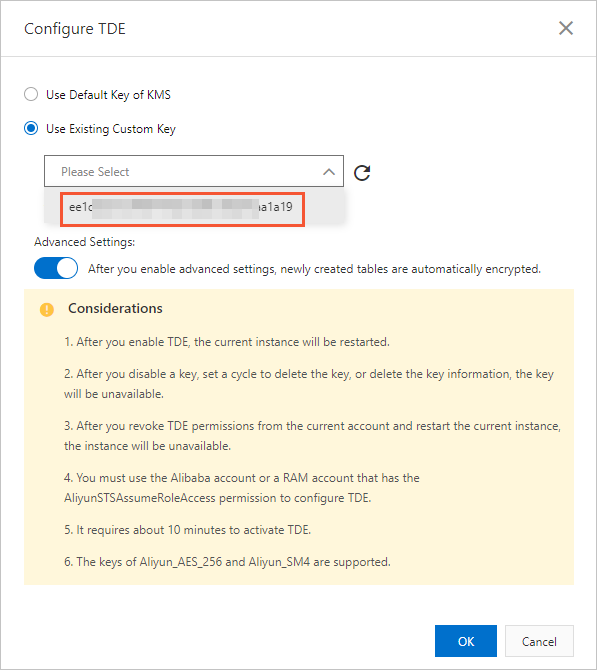

既存のカスタムキーを使用する を選択した場合は、ドロップダウンリストから KMS によって生成されたキーを選択し、[OK] をクリックします。

説明

説明カスタムキーがある場合は、次の要件が満たされていることを確認してください。

Key Management Service(KMS)がアクティブ化されています。 詳細については、「KMS をアクティブ化する」をご参照ください。

PolarDB クラスタには、KMS にアクセスする権限が付与されています。 詳細については、「PolarDB クラスタに KMS へのアクセスを許可する」をご参照ください。

Alibaba Cloud アカウント、または AliyunSTSAssumeRoleAccess 権限を持つアカウントを使用する必要があります。

カスタムキーがない場合は、[KMS コンソールに移動] をクリックする必要があります。 KMS コンソールで、キーを作成し、独自のキーマテリアルをインポートできます。 詳細については、「CMK を作成する」をご参照ください。

カスタムポリシーコンソールで、または API オペレーションを呼び出すことによって、RAM ユーザーがクラスタを作成するときに TDE を有効にすることを要求するために を構成できます。

TDE に既存のカスタムキーを使用する場合は、次の情報に注意してください。

キーを無効にするか、キーを削除する計画を構成するか、またはキーマテリアルを削除すると、キーは使用できなくなります。

PolarDB for MySQL クラスタへの認証を取り消すと、クラスタの再起動後にクラスタが使用できなくなります。

TDE を有効にするには、約 10 分かかります。

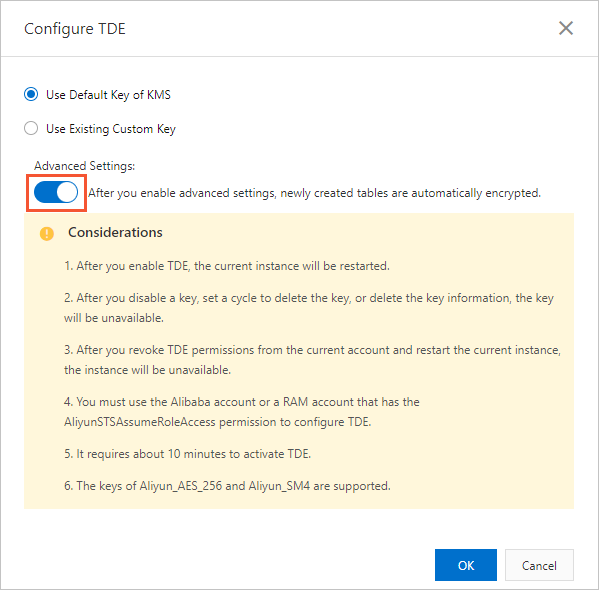

詳細設定

[詳細設定] 機能は、クラスタが次のバージョンの場合にのみ有効にできます。

PolarDB for MySQL 8.0 およびリビジョンバージョン 8.0.1.1.15 以後。

PolarDB for MySQL 5.7 およびリビジョンバージョン 5.7.1.0.35 以後。

TDE を有効にすると、[TDE の構成] ダイアログボックスで [詳細設定] 機能を有効にすることができます。 この機能が有効になると、新しく作成されたすべてのテーブルは自動的に暗号化されます。

テーブルの暗号化と復号

[詳細設定] をオンにすると、作成されたテーブルは自動的に暗号化されるため、作成されたテーブルを手動で暗号化する必要はありません。既存のテーブルの場合、データを暗号化するために特定の操作を実行する必要があります。

TDE を有効にした後にテーブルを暗号化または復号するには、データベースにログインして、関連する DDL 文を実行する必要があります。次の表に、異なる MySQL バージョンの PolarDB for MySQL クラスタでテーブルを暗号化および復号するために実行される DDL 文を示します。

項目 | PolarDB MySQL 5.6 | PolarDB MySQL 5.7 & PolarDB MySQL 8.0 |

暗号化 | | |

復号 | | |

上記の alter table 文を実行してテーブルを暗号化または復号すると、テーブルはロックされます。