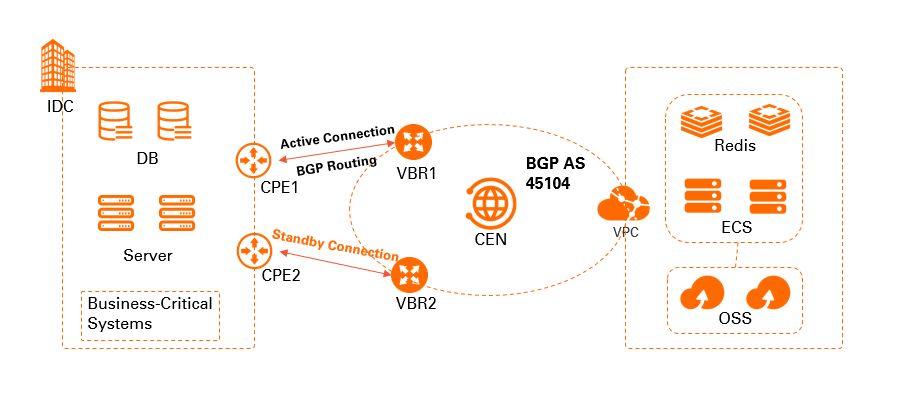

このトピックでは、Express Connect と Cloud Enterprise Network (CEN) を使用してデータセンターを Virtual Private Cloud (VPC) に接続する方法について説明します。この接続では、ボーダーゲートウェイプロトコル (BGP) を使用するアクティブ/スタンバイの Express Connect 回線を活用します。

シナリオ

ある企業は、上海にデータベースクラスターなどの高レベルの業務システムをホストするデータセンターを所有しています。また、中国 (上海) リージョンに VPC を作成し、Elastic Compute Service (ECS) インスタンスなどのアプリケーションをデプロイしています。クラウド環境とオンプレミス環境間の安定した接続を確保するため、同社はデータセンター内の顧客構内設備 (CPE) と Alibaba Cloud 上の仮想ボーダールータ (VBR) に 2 つの Express Connect 回線を購入する必要があります。その後、CEN を使用してデータセンターと VPC を接続します。2 つの Express Connect 回線は、アクティブ/スタンバイペアとして機能します。データセンターと VBR の間では、BGP 動的ルーティングと双方向転送検出 (BFD) が有効になっています。この設定により、高速なルートコンバージェンスと高可用性が保証されます。

前提条件

開始する前に、以下の前提条件を満たしてください:

Alibaba Cloud アカウントを所有していること。お持ちでない場合は、アカウントにサインアップしてください。

中国 (上海) リージョンに VPC を作成し、その VPC 内の ECS インスタンスなどのクラウドリソースにビジネスアプリケーションをデプロイ済みであること。詳細については、「IPv4 CIDR ブロックを持つ VPC の作成」をご参照ください。

説明Enterprise Edition トランジットルーターで VPC 接続を作成する前に、VPC にトランジットルーターがサポートするゾーンに少なくとも 1 つの vSwitch があることを確認してください。vSwitch には、少なくとも 1 つのアイドル IP アドレスが必要です。このトピックでは、トランジットルーターは中国 (上海) リージョンに作成され、サポートされるゾーンは上海ゾーン F と上海ゾーン G です。

VPC 内の ECS インスタンスのセキュリティグループルールを理解していること。ルールが ECS インスタンスとデータセンター間の通信を許可していることを確認してください。詳細については、「セキュリティグループルールの表示」および「セキュリティグループルールの追加」をご参照ください。

CEN インスタンスが作成済みであること。詳細については、「CEN インスタンスの作成」をご参照ください。

VPC が存在するリージョンに Enterprise Edition トランジットルーターが作成済みであること。詳細については、「トランジットルーターの作成」をご参照ください。

次の表に、この例の CIDR ブロック計画を示します。ご自身の CIDR ブロックを計画し、それらが重複しないようにしてください。

インスタンス

CIDR ブロック

サーバーまたはクライアントアドレス

データセンター

10.1.1.0/24

クライアントアドレス:10.1.1.1

VPC

192.168.20.0/24

サーバーアドレス:192.168.20.161

VBR1

VLAN:110

Alibaba Cloud 側 IPv4 ピア IP:172.16.1.2/30

顧客側 IPv4 IP:172.16.1.1/30

該当なし

VBR2

VLAN:120

Alibaba Cloud 側 IPv4 IP:172.16.2.2/30

顧客側 IPv4 IP:172.16.2.1/30

該当なし

ステップ 1:VBR の作成

各 Express Connect 回線に対して VBR を作成し、VPC とデータセンター間のデータを転送します。

Express Connect コンソールにログインします。

上部のメニューバーでリージョンを選択します。左側のナビゲーションウィンドウで、仮想ボーダールータ (VBR) をクリックします。

[VBR の作成] パネルで、次のパラメーターを設定し、[OK] をクリックします。

パラメーター

説明

現在のアカウント

VBR を所有するアカウントのタイプ。

このトピックでは 現在のアカウント を使用します。

名前

VBR の名前を入力します。

このトピックでは VBR1 を使用します。

Express Connect 回線

Express Connect 回線 1 を選択します。

VLAN ID

VBR の VLAN ID を入力します。

このトピックでは 110 を使用します。

VBR 帯域幅値の設定

VBR の帯域幅を設定します。

このトピックでは 200Mb を使用します。

Alibaba Cloud 側 IPv4 アドレス

Alibaba Cloud 上のゲートウェイの IPv4 アドレスを入力します。

このトピックでは 172.16.1.2 を使用します。

データセンター側 IPv4 アドレス

データセンター内のゲートウェイの IPv4 アドレスを入力します。

このトピックでは 172.16.1.1 を使用します。

IPv4 サブネットマスク

Alibaba Cloud 側と顧客側の IPv4 アドレスのサブネットマスク。

このトピックでは 255.255.255.252 を使用します。

上記の手順を繰り返して、2 番目の Express Connect 回線用の VBR を作成します。

次のパラメーターが使用されます:

パラメーター

説明

現在のアカウント

VBR を所有するアカウントのタイプ。

このトピックでは、現在のアカウント を使用します。

名前

VBR の名前を入力します。

このトピックでは VBR2 を使用します。

Express Connect 回線

Express Connect 回線 2 を選択します。

VLAN ID

VBR の VLAN ID を入力します。

このトピックでは 120 を使用します。

VBR 帯域幅値の設定

VBR の帯域幅を設定します。

このトピックでは 200Mb を使用します。

Alibaba Cloud 側 IPv4 アドレス

Alibaba Cloud 上のゲートウェイの IPv4 アドレスを入力します。

このトピックでは 172.16.2.2 を使用します。

データセンター側 IPv4 アドレス

データセンター内のゲートウェイの IPv4 アドレスを入力します。

このトピックでは 172.16.2.1 を使用します。

IPv4 サブネットマスク

Alibaba Cloud 側と顧客側の IPv4 アドレスのサブネットマスク。

このトピックでは 255.255.255.252 を使用します。

ステップ 2:VPC と VBR インスタンスの接続

オンプレミスのデータセンターと VPC 間のプライベート通信を有効にするには、Express Connect 接続を確立した後、中国 (上海) リージョンの Enterprise Edition トランジットルーターで VPC と VBR の接続を作成します。

CEN コンソールにログインします。

インスタンス ページで、管理したい CEN インスタンスの ID をクリックします。

タブに移動し、管理したいトランジットルーターを見つけ、アクション 列の 接続の作成 をクリックします。

[対向ネットワークインスタンスとの接続] ページで、次のパラメーターを設定し、[OK] をクリックします。

説明この操作を初めて実行すると、システムは自動的に AliyunServiceRoleForCEN という名前のサービスリンクロールを作成します。このロールにより、トランジットルーターは VPC の vSwitch に ENI を作成できます。詳細については、「AliyunServiceRoleForCEN」をご参照ください。

パラメーター

説明

インスタンスタイプ

ネットワークインスタンスのタイプ。

この例では、[VPC] が選択されています。

リージョン

VPC がデプロイされているリージョン。

この例では、[中国 (上海)] が選択されています。

トランジットルーター

システムは選択されたリージョンのトランジットルーターを自動的に表示します。

リソース所有者 ID

VPC が属する Alibaba Cloud アカウント。

この例では、[現在のアカウント] が選択されています。

課金方法

デフォルトでは、トランジットルーターは従量課金方式を使用します。

詳細については、「課金」をご参照ください。

ネットワークインスタンス

VPC の ID。

この例では、作成した VPC が選択されています。

VSwitch

トランジットルーターがサポートするゾーンで、少なくとも 2 つの vSwitch を選択します。

詳細設定

デフォルトでは、次の高度な機能が選択されています:[トランジットルーターのデフォルトルートテーブルに関連付け]、[システムルートをトランジットルーターのデフォルトルートテーブルに伝播]、および [トランジットルーターを指すルートを自動的に作成し、現在の VPC のすべてのルートテーブルに追加]。

この例では、デフォルト設定が使用されます。

[対向ネットワークインスタンスとの接続] ページで、[さらに接続を作成] をクリックします。

[対向ネットワークインスタンスとの接続] ページで、次のパラメーターを設定して VBR1 の接続を作成し、[OK] をクリックします。

パラメーター

設定

インスタンスタイプ

このトピックでは [仮想ボーダールータ (VBR)] を使用します。

リージョン

ネットワークインスタンスがデプロイされているリージョンを選択します。

このトピックでは [中国 (上海)] を使用します。

トランジットルーター

システムは現在のリージョンのトランジットルーターを自動的に表示します。

リソース所有者 ID

ネットワークインスタンスを所有するアカウントのタイプを選択します。

このトピックではデフォルト値の [マイアカウント] を使用します。

アタッチメント名

VBR 接続の名前を入力します。

このトピックでは VBR-test を使用します。

ネットワークインスタンス

接続する VBR の ID を選択します。

このトピックでは作成した VBR1 インスタンスを使用します。

詳細設定

デフォルトでは、次の高度な機能が有効になっています:トランジットルーターのデフォルトルートテーブルに関連付ける、システムルートをトランジットルーターのデフォルトルートテーブルに伝播する、および トランジットルーターへのルートを自動的に作成し、現在の VPC のすべてのルートテーブルに追加する。

このトピックではデフォルト設定を使用します。

ステップ 5 と ステップ 6 を繰り返して、VBR2 の接続を作成します。

ネットワーク接続が作成された後、[リージョン内接続] タブで VPC と VBR の接続情報を表示できます。詳細については、「ネットワークインスタンス接続の表示」をご参照ください。

ステップ 3:ルートの設定

データセンターと VBR の間で BGP を設定します。データセンターで AS-Path の長さを設定して、ルートの優先順位を決定します。

データセンターと VBR の間に BGP ピアリングを確立し、ルートを公開します。詳細については、「BGP の設定と管理」をご参照ください。

Alibaba Cloud の BGP の AS 番号 (ASN) は 45104 です。データセンターは 2 バイトまたは 4 バイトの ASN を使用できます。

データセンターから Alibaba Cloud に公開する BGP ルート (10.1.1.0/24) を設定します。AS-Path 属性を使用して重みを設定し、Alibaba Cloud からデータセンターへのルートにアクティブ/スタンバイモードを実装します。

CPE1 に接続された Express Connect 回線をプライマリリンク、CPE2 に接続された回線をスタンバイリンクとして設定します。AS-Path の長さを設定してルートの優先順位を決定でき、AS-Path が短いほど優先度が高くなります。次の表に、データセンター内の 2 つの CPE の BGP 設定を示します。具体的なコマンドについては、ご利用のデバイスベンダーにお問い合わせください。

設定 | CPE1 | CPE2 |

VLAN タグ | 110 | 120 |

ネットワーク | 10.1.1.0/24 | 10.1.1.0/24 |

BGP ASN | 6***3 | 6***4 |

インターフェイス IP | 172.16.1.1/24 | 172.16.2.1/24 |

AS-Path | B, A | C, B, A |

CEN トランジットルーターは、ルートを自動的に学習して配信できます。ルートを設定すると、トランジットルーターは重みやその他の情報に基づいて内部的にルートを同期します。以下に、各ノードでルートがどのように学習されるかを示します。

VBR の BGP ルーティング情報

ルートテーブル項目

VBR1

VBR2

宛先 CIDR ブロック

10.1.1.0/24

10.1.1.0/24

ネクストホップ

172.16.1.1

172.16.2.1

表に示すように、VBR1 と VBR2 でピアから学習したルートとネクストホップを表示できます。トランジットルーターに VBR 接続が作成されているため、VBR はデータセンターから学習した BGP ルート (AS-Path を含む) をトランジットルーターに送信します。

全体的なルート設定

CPE ルート設定

設定

CPE1

CPE2

VLAN タグ

110

120

ネットワーク

10.1.1.0/24

10.1.1.0/24

BGP ASN

6***3

6***4

インターフェイス IP

172.16.1.1/24

172.16.2.1/24

AS-Path

B, A

C, B, A

VBR ルート

設定

VBR1

VBR2

宛先 CIDR ブロック

10.1.1.0/24

10.1.1.0/24

ネクストホップ

172.16.1.1

172.16.2.1

データセンタールート

宛先 CIDR ブロック

192.168.20.0/24

ネクストホップ

インバウンドトラフィックとアウトバウンドトラフィックの対称的なトラフィックパスを作成するには、VBR1 ピアから学習したルートに高い重みを設定します。これにより、クラウドへのトラフィックは優先的に CPE1 を使用するようになります:

172.16.1.2 (高重み)

172.16.2.2 (低重み)

トランジットルータールートエントリ

宛先 CIDR ブロック

10.1.1.0/24

ネクストホップ

VBR1

VBR と VPC の接続がトランジットルーターに作成されているため、VBR から学習した BGP ルートもトランジットルーターに公開されます。トランジットルーターは、重みに基づいて内部的にルートを同期します。

2 つの VBR は、データセンターから同じ宛先 CIDR ブロックへの BGP ルートを学習しますが、ルートの重みは異なります。VBR1 はプライマリリンク (AS-Path が短い) で、VBR2 はスタンバイリンク (AS-Path が長い) です。トランジットルーターがこれらのルートを学習すると、そのプロパティを VPC などの他の接続されたネットワークインスタンスに公開します。VPC のルートテーブルには、10.1.1.0/24 へのルートが VBR1 を指していることが示されます。

トランジットルーターは、BGP を介してシステムルートも公開します。したがって、データセンターの BGP ルートテーブルには、トランジットルーターから学習したルートが表示されます。これらのルートのネクストホップは、データセンターと BGP ピアである 2 つの VBR のインターフェイス IP アドレスを指します。

同様に、データセンターから VPC の CIDR ブロック 192.168.20.0/24 へのアクティブ/スタンバイリンクを設定するには、BGP ルート選択属性を使用できます。データセンターで、VBR1 と VBR2 のピアから学習した 192.168.20.0/24 ルートに異なる重みを設定します。これにより、データセンターから Alibaba Cloud へのプライマリパスとスタンバイパスを制御できます。

ステップ 4:ヘルスチェックの設定

アクティブ/スタンバイの Express Connect 回線を使用する場合、ヘルスチェックを設定する必要があります。ヘルスチェックは、指定された間隔でプローブパケットを送信します。指定した数の連続したプローブパケットがすべて失われた場合、CEN は自動的にもう一方の Express Connect 回線にトラフィックを切り替えます。

CEN コンソールにログインします。

左側のナビゲーションウィンドウで、[VBR ヘルスチェック] をクリックします。

[VBR ヘルスチェック] ページで、VBR がデプロイされているリージョンを選択し、[ヘルスチェックの設定] をクリックします。

このトピックでは、VBR1 がデプロイされているリージョンである [中国 (上海)] を使用します。

[ヘルスチェックの設定] ダイアログボックスで、次のパラメーターを設定し、[OK] をクリックします。

パラメーター

説明

インスタンス

VBR がアタッチされている CEN インスタンス。

仮想ボーダールータ (VBR)

監視したい VBR。

この例では、VBR1 が選択されています。

送信元 IP

送信元 IP アドレス。次のいずれかの方法で送信元 IP アドレスを指定できます:

[自動 IP アドレス]:システムは 100.96.0.0/16 CIDR ブロックから IP アドレスを自動的に割り当てます。このオプションを選択することを推奨します。

説明このオプションを選択し、ピアに ACL ポリシーが設定されている場合は、この CIDR ブロックを許可するように ACL ポリシーを変更する必要があります。そうしないと、ヘルスチェックは失敗します。

[カスタム IP アドレス]:10.0.0.0/8、192.168.0.0/16、または 172.16.0.0/12 CIDR ブロック内のアイドル IP アドレスを指定する必要があります。指定された IP アドレスは、通信したい IP アドレス、Alibaba Cloud 側の VBR の IP アドレス、またはユーザー側の VBR の IP アドレスであってはなりません。

宛先 IP

ユーザー側の VBR の IP アドレス。

プローブ間隔 (秒)

ヘルスチェックのためにプローブパケットが送信される間隔。単位:秒。

デフォルト値:2。有効な値:2~3。

プローブパケット

ヘルスチェックのために送信されるプローブパケットの数。単位:パケット。

デフォルト値:8。有効な値:3~8。

ルートの変更

ヘルスチェック機能が冗長ルートに切り替えることを許可するかどうかを指定します。

デフォルトでは、[ルートの変更] はオンになっています。これは、ヘルスチェック機能が冗長ルートに切り替えることができることを示します。CEN インスタンスに冗長ルートが設定されている場合、Express Connect 回線でエラーが検出されると、ヘルスチェック機能はすぐに冗長ルートに切り替えます。

[ルートの変更] をオフにすると、ヘルスチェック機能は冗長ルートに切り替えません。プロービングのみが実行されます。Express Connect 回線でエラーが検出されても、ヘルスチェック機能は冗長ルートに切り替えません。

警告[ルートの変更] をオフにする前に、システムが他のメカニズムを使用して冗長ルートに切り替えられることを確認してください。そうしないと、Express Connect 回線がダウンした場合にネットワーク接続が中断されます。

説明ヘルスチェックは、指定した間隔でプローブパケットを送信します。指定した数の連続したプローブパケットがすべて失われた場合、ヘルスチェックは失敗します。

ステップ 5:VBR での BFD の有効化

VBR で BFD を有効にして、高速なルートコンバージェンスを実現します。

Express Connect コンソールにログインします。

上部のメニューバーでターゲットリージョンを選択します。左側のナビゲーションウィンドウで、[仮想ボーダールータ (VBR)] をクリックします。

[仮想ボーダールータ (VBR)] ページで、管理したい VBR を見つけ、[操作] 列の [編集] をクリックします。

VBR の変更 パネルで、BFD パラメーターを設定し、[OK] をクリックします。

このセクションでは BFD パラメーターのみを説明します。他のパラメーターはデフォルト値のままにします。

パラメーター

説明

送信間隔

BFD パケットが送信される間隔。単位:ms。

このトピックではデフォルト値の 1000 ms を使用します。

受信間隔

BFD パケットが受信される間隔。単位:ms。

このトピックではデフォルト値の 1000 ms を使用します。

検出時間倍率

接続がダウンしたと見なされるまでに失われる可能性のある BFD パケットの最大数。

このトピックではデフォルト値の 3 を使用します。

[仮想ボーダールータ (VBR)] ページに戻り、VBR の ID をクリックします。

VBR 詳細ページで、[BGP ピア] タブをクリックします。

管理したい BGP ピアを見つけ、[操作] 列の [編集] をクリックします。

[BGP ピアの変更] パネルで、[BFD の有効化] チェックボックスを選択し、[BFD ホップ数] を設定してから、[OK] をクリックします。

説明BFD は、カスタムのシングルホップまたはマルチホップセッションをサポートしています。物理リンクに基づいてホップ数を設定できます。

ステップ 6:接続性のテスト

次の手順を実行して、アクティブ/スタンバイの Express Connect 回線の接続性をテストします。

開始する前に、ECS インスタンスのセキュリティルールがオンプレミスのデータセンターからのアクセスを許可していることを確認してください。詳細については、「セキュリティグループルールの表示」をご参照ください。

- オンプレミスのデータセンターにあるコンピューターのコマンドプロンプトウィンドウを開きます。

pingコマンドを実行して、VPC 内の 192.168.0.0/24 CIDR ブロックに属する ECS インスタンスに接続します。ping リクエストが成功した場合、オンプレミスのデータセンターと Alibaba Cloud 間の接続が確立されています。- 専用回線 (例:VBR1 から CPE1) を切断し、

tracertコマンドを実行します。CEN インスタンスがルートを切り替え、Alibaba Cloud からオンプレミスのデータセンターへのすべてのトラフィックが VBR2 経由で転送されることがわかります。