Express Connect回線を使用して、データセンターをVirtual Private Cloud (VPC) に接続できます。 これにより、データセンターのサーバーは、Virtual Private CloudのElastic Compute Service (ECS) インスタンスにアクセスできます。

シナリオ

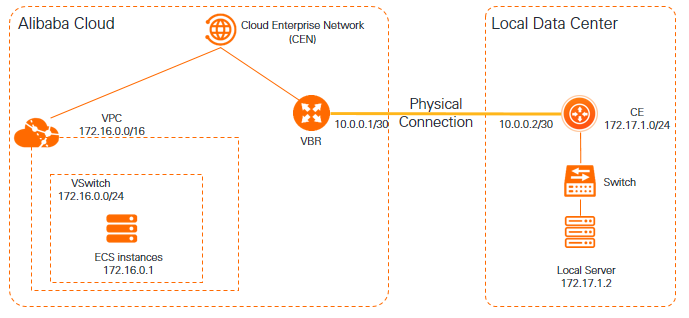

次の図は、データセンターをVPCに接続するためのネットワーク設定の例を示しています。 データセンターは上海にあり、VPCは中国 (上海) リージョンにデプロイされています。 VPCのプライベートCIDRブロックは172.16.0.0/16です。 データセンターのプライベートCIDRブロックは172.17.1.0/24です。 Express connect回路を使用して、データセンターのサーバーをVPCのECSインスタンスに接続します。 オンプレミスサーバーのIPアドレスは172.17.1.2です。 ECSインスタンスのIPアドレスは172.16.0.1です。

設定アイテム | IPアドレス /CIDRブロック |

VPCのCIDRブロック | 172.16.0.0/16 |

vSwitchのCIDRブロック | 172.16.0.0/24 |

ECSインスタンスのIPアドレス | 172.16.0.1 |

データセンターのCIDRブロック | 172.17.1.0/24 |

ピアIPアドレス |

|

オンプレミスサーバーのIPアドレス | 172.17.1.2 |

ヘルスチェックに使用されるIPアドレス |

|

前提条件

中国 (上海) リージョンにVPCが作成され、ビジネスシステムをホストするECSインスタンスなどのクラウドリソースがVPCにデプロイされます。 詳細については、IPv4 CIDR ブロックを持つ VPC を作成するをご参照ください。

説明Enterprise EditionトランジットルーターをVPCに接続する前に、VPCにEnterprise Editionトランジットルーターをサポートするゾーンに少なくとも1つのvSwitchがあることを確認してください。 vSwitchには、少なくとも1つのアイドルIPアドレスが必要です。 この例では、トランジットルーターは中国 (上海) リージョンに作成されます。 上海ゾーンFと上海ゾーンGは、Enterprise Editionトランジットルーターをサポートしています。

仮想プライベートクラウド (VPC) のElastic Compute Service (ECS) インスタンスのセキュリティグループルールを理解しています。 ルールにより、ECSインスタンスがデータセンターと通信できるようにします。 詳細については、セキュリティグループルールの表示とセキュリティグループルールの追加をご参照ください。

Cloud Enterprise Network (CEN) インスタンスが作成されます。 詳細については、「CENインスタンス」トピックの「CENインスタンスの作成」セクションをご参照ください。

Enterprise EditionトランジットルーターでサポートされているゾーンのVPCには、十分なvSwitchがあります。 各vSwitchには、少なくとも1つのアイドルIPアドレスがあります。 vSwitchの作成方法の詳細については、「vSwitch の作成」をご参照ください。

Enterprise Editionトランジットルーターが中国 (南京-ローカルリージョン) など、1つのゾーンのみをサポートするリージョンにデプロイされている場合、VPCにはゾーン内に少なくとも1つのvSwitchが必要です。

Enterprise Editionトランジットルーターが複数のゾーンをサポートするリージョン (中国 (上海) など) にデプロイされている場合、VPCにはゾーン内に少なくとも2つのvSwitchが必要です。 vSwitchは異なるゾーンにある必要があります。

ステップ1: Express Connect回路の作成

Express Connectコンソールで専用のExpress Connect回路を申請することで、Express Connect回路を介した専用接続を作成できます。 Express Connectパートナーが提供する共有Express Connect回線を介してホスト接続を使用することもできます。 詳細については、「クラシックモードを適用する」または「Express Connect 回線を介したホステッド接続の概要」をご参照ください。

次の表に、この例のExpress Connect回路に関連付けられているVBRの設定を示します。

設定アイテム | 値 |

VLAN ID | 1 |

Alibaba CloudサイドIPv4アドレス | 10.0.0.1 |

データセンター側IPv4アドレス | 10.0.0.2 |

IPv4サブネットマスク | 255.255.255.252 |

ステップ2: VBRの作成

Express Connectコンソールにログインします。

上部のナビゲーションバーで、リージョンを選択します。

[物理接続] ページで、VBRを作成するExpress Connect回路のIDをクリックします。 Express Connect回路が有効になっていることを確認します。

Express Connect回路の詳細ページで、VBRの作成をクリックします。

VBRの作成パネルで、次のパラメータを設定し、OKをクリックします。

パラメーター

説明

[アカウント]

VBRを作成するAlibaba Cloudアカウント。

この例では、現在のアカウント が選択されています。

名前

VBR の名前。

エクスプレスコネクト回路

VBRに関連付けられるExpress Connect回路。 [専用物理接続] を選択し、VBRに関連付けるExpress Connect回路を選択します。 Express Connect回路を有効にし、期待どおりに動作する必要があります。

VLAN ID

VBRの仮想ローカルエリアネットワーク (VLAN) ID。

この例では、1が入力されます。

VBR 帯域幅値の設定

VBRの帯域幅。

この例では、200Mbが選択されている。

Alibaba CloudサイドIPv4アドレス

VPCとデータセンター間のネットワークトラフィックをルーティングするためのVBRのIPv4アドレス。

この例では、10.0.0.1が入力されます。

データセンター側IPv4アドレス

データセンターとVPC間でネットワークトラフィックをルーティングするための、データセンター内のゲートウェイデバイスのIPv4アドレス。

この例では、10.0.0.2が入力されます。

IPv4サブネットマスク

データセンターのVBRおよびゲートウェイデバイスに指定したIPv4アドレスのサブネットマスク。

この例では、255.255.255.252が入力されます。

手順3: トランジットルーターをVPCとVBRに接続する

中国 (上海) リージョンのトランジットルーターを、データセンターに接続するVPCに接続します。 次に、トランジットルーターをExpress connect回路に関連付けられているVBRに接続します。 これにより、VPCとデータセンターは互いに通信できます。

CENコンソールにログインします。

インスタンス ページで、管理するCENインスタンスのIDをクリックします。

タブで、管理するトランジットルーターを見つけ、アクション 列の 接続の作成 をクリックします。

On theピアネットワークインスタンスとの接続ページで、以下のパラメーターを設定し、OK.

説明この操作を初めて実行すると、AliyunServiceRoleForCENという名前のサービスにリンクされたロールが自動的に作成されます。 このロールにより、トランジットルーターはVPCのvSwitchにelastic network interface (ENI) を作成できます。 詳細については、「AliyunServiceRoleForCEN」をご参照ください。

パラメーター

説明

[インスタンスタイプ]

ネットワークインスタンスのタイプ。

この例では、VPCが選択されています。

リージョン

VPCがデプロイされているリージョン。

この例では、中国 (上海) が選択されています。

トランジットルーター

選択したリージョンにトランジットルーターが自動的に表示されます。

リソース所有者ID

VPCが属するAlibaba Cloudアカウント。

この例では、[現在のアカウント] が選択されています。

課金方法

デフォルトでは、トランジットルーターは従量課金方式を使用します。

詳細については、「課金ルール」をご参照ください。

添付ファイル名

VPC接続の名前。

この例では、VPCテストが使用されています。

ネットワークインスタンス

VPC の ID です。

この例では、作成したVPCが選択されています。

VSwitch

トランジットルーターをサポートするゾーンのvSwitch。

この例では、対応するゾーンのvSwitchが選択されています。

詳細設定

デフォルトでは、次の高度な機能が有効になっています。トランジットルーターのデフォルトルートテーブルとの関連付け、トランジットルーターのデフォルトルートテーブルへのシステムルートの転送、トランジットルーターへのルートポイントの作成と現在のVPCのすべてのルートテーブルへの追加。

この例では、デフォルト設定を使用します。

On theピアネットワークインスタンスとの接続ページをクリックします。より多くの接続を作成する.

[ピアネットワークインスタンスとの接続] ページで、次のパラメーターを設定し、[OK] をクリックしてVBR1の接続を作成します。

パラメーター

説明

[インスタンスタイプ]

ネットワークインスタンスのタイプ。 この例では、仮想ボーダールーター (VBR) が選択されています。

リージョン

VBRがデプロイされているリージョン。

この例では、中国 (上海) が選択されています。

トランジットルーター

選択したリージョンにトランジットルーターが自動的に表示されます。

リソース所有者ID

VBRが属するAlibaba Cloudアカウント。

この例では、[現在のアカウント] が選択されています。

添付ファイル名

VBR接続の名前。

この例では、VBR-testが使用されます。

ネットワークインスタンス

VBR の ID 。

この例では、VBR1が選択される。

詳細設定

デフォルトでは、次の高度な機能が有効になっています。トランジットルーターのデフォルトルートテーブルに関連付ける、トランジットルーターのデフォルトルートテーブルにシステムルートを転送する、VBRにルートを転送する。

この例では、デフォルト設定を使用します。

接続の作成後、VBR詳細ページの [イントラリージョン接続] タブで接続の詳細を表示できます。 詳細については、「ネットワークインスタンス接続を表示する」をご参照ください。

ステップ4: VBRにルートを追加する

データセンターを指すルートとExpress Connect回路を指すルートをVBRに追加します。 次の手順は、Express Connect回路を指すルートをVBRに追加する方法を示しています。

Express Connectコンソールにログインします。

上部のナビゲーションバーでリージョンを選択し、左側のナビゲーションウィンドウで [仮想ボーダールーター (VBR)] をクリックします。

On the仮想ボーダールーター (VBR)ページで、管理するVBRのIDをクリックします。

VBRの詳細ページで、ルートタブをクリックし、ルートを追加をクリックします。

ルートエントリの追加 パネルで、次のパラメーターを設定し、[OK] をクリックします。

パラメーター

説明

ネクストホップタイプ

ルートが指す次のホップのタイプ。 この例では、物理接続インターフェイスが選択されています。

宛先CIDRブロック

データセンターのCIDRブロック。

この例では、172.17.1.0/24を入力します。

次ホップ

ネクストホップとして機能するExpress Connect回路。

この例では、適用したExpress Connect回路が選択されています。

説明

ルートの説明。

説明デフォルトでは、ECSインスタンスからVBRのIPアドレスをpingすると、VBRにアクセスできません。 VBRに到達する場合は、まずExpress Connect回路を指すルートを追加し、宛先CIDRブロックを10.0.0.1/30に設定する必要があります。

手順 5: ヘルスチェックを設定する

CENは、データセンターへの接続のステータスを監視するためのヘルスチェック機能を提供します。

CENコンソールにログインします。

左側のナビゲーションウィンドウで、ヘルスチェックをクリックします。

[ヘルスチェック] ページで、VBRが存在するリージョンを選択します。 [ヘルスチェックの設定] をクリックします。 この例では、中国 (上海) が選択されています。

ヘルスチェックの設定ダイアログボックスで、以下のパラメーターを設定し、OKをクリックします。

パラメーター

説明

[インスタンス数]

VBRがアタッチされているCENインスタンス。

仮想ボーダールーター (VBR)

監視するVBR。The VBR that you want to monitor.

この例では、VBR1が選択される。

送信元IPアドレス

送信元 IP アドレス。 次のいずれかの方法を選択して、送信元IPアドレスを指定できます。

自動IPアドレス: システムは、100.96.0.0/16 CIDRブロックからIPアドレスを自動的に割り当てます。 このオプションを選択することを推奨します。

説明このオプションを選択し、ピアでACLポリシーが設定されている場合は、このCIDRブロックを許可するようにACLポリシーを変更する必要があります。 そうでなければ、ヘルスチェックは失敗です。

カスタムIPアドレス: 10.0.0.0/8、192.168.0.0/16、または172.16.0.0/12 CIDRブロック内のアイドルIPアドレスを指定する必要があります。 指定されたIPアドレスは、通信するIPアドレス、Alibaba Cloud側のVBRのIPアドレス、またはユーザー側のVBRのIPアドレスではありません。

宛先IP

ユーザー側のVBRのIPアドレス。

プローブ間隔 (秒)

ヘルスチェックのためにプローブパケットが送信される間隔。 単位は秒です。

デフォルト値:2 有効な値: 2 ~ 3。

プローブパケット

ヘルスチェックのために送信されるプローブパケットの数。 単位: パケット。

デフォルト値: 8。 有効な値: 3 ~ 8。

ルート変更

ヘルスチェック機能を冗長ルートに切り替えるかどうかを指定します。

デフォルトでは、Change Routeがオンになっています。 これは、ヘルスチェック機能が冗長ルートに切り替えることができることを示しています。 CENインスタンスで冗長ルートが設定されている場合、Express Connect回路でエラーが検出されると、ヘルスチェック機能はすぐに冗長ルートに切り替わります。

[ルートの変更] をオフにした場合、ヘルスチェック機能は冗長ルートに切り替わりません。 プロービングのみが実行される。 Express Connect回路でエラーが検出されても、ヘルスチェック機能は冗長ルートに切り替わりません。

警告ルートの変更をオフにする前に、システムが他のメカニズムを使用して冗長ルートに切り替えることができることを確認してください。 それ以外の場合、Express Connect回路がダウンしているとネットワーク接続が中断されます。

説明システムは、指定された間隔でプローブパケットを送信します。 連続してドロップされたパケットの数が指定された値に達すると、ヘルスチェックは失敗します。

手順6: データセンターのゲートウェイデバイスでルートを設定する

前の手順を完了したら、データセンターのゲートウェイデバイスにログインし、VPCを指すルートを設定する必要があります。 データセンターからVBRにネットワークトラフィックを転送するために、静的ルートを作成したり、Border Gateway Protocol (BGP) ルーティングを設定したりできます。

静的ルートを作成するか、データセンターのゲートウェイデバイスでBGPルーティングを設定して、トラフィックをVPCにルーティングします。

以下の静的ルートを例として使用します。

説明この例のルートは参考のためだけに提供されています。 ルート構成は、ゲートウェイ装置に基づいて変化し得る。

ip route 172.16.0.0 255.255.0.0 10.0.0.1BGPルーティングを設定します。 詳細については、「BGP の構成と管理」をご参照ください。

アドバタイズされるCIDRブロックは、データセンターに接続されているVPCのCIDRブロックです。 この例では、VPCのCIDRブロックは172.16.0.0/16です。

を実行します。Run thepingコマンドを実行して、ゲートウェイデバイスからVBRのIPアドレスをpingし、ネットワーク接続を確認します。

pingコマンドを実行し、IPアドレス10.0.0.1をpingします。 エコー応答パケットを受信できる場合、データセンターのゲートウェイデバイスはExpress Connect回線を介してAlibaba Cloudに接続されています。

次のコマンドを実行して、データセンターのサーバーにデフォルトルートを設定します。 ルートは、データセンターのゲートウェイデバイスを指します。

route add default gw 172.17.1.1

ステップ7: Express Connect回路の接続性をテストする

Express Connect回路の接続をテストするには、VBRのIPアドレスをpingします。

データセンターのサーバーでCLIを開きます。

pingコマンドを実行して、VBRのIPアドレスであるIPアドレス10.0.0.1をpingします。

エコー応答パケットを受信できる場合、オンプレミスサーバーはExpress Connect回線を介してAlibaba Cloudに接続されています。

ECSインスタンスからVBRのIPアドレスをpingすると、VBRにアクセスできません。

ステップ8: ECSインスタンスへの接続をテストする

ECSインスタンスのIPアドレスをpingして、Alibaba Cloudとデータセンター間の接続をテストできます。 ECSインスタンスのIPアドレスは動的に割り当てられます。 ECSインスタンスのプライベートIPアドレスをpingする必要があります。 この例では、ECSインスタンスのプライベートIPアドレスは172.16.0.1です。

プライベートIPアドレスをpingする前に、ECSインスタンスに設定されたセキュリティグループルールがデータセンターからのネットワークトラフィックを受け入れることを確認してください。 詳細については、「セキュリティグループルールの表示」をご参照ください。

データセンターのサーバーでCLIを開きます。 pingコマンドを実行し、ECSインスタンスのプライベートIPアドレスをpingします。

ping 172.16.0.1ECSインスタンスにログインし、CLIを開きます。

pingコマンドを実行して、データセンターのサーバーのIPアドレスをpingします。 IPアドレスに到達できる場合、データセンターのサーバーはExpress Connect回線を介してAlibaba CloudのECSインスタンスに接続されます。

ping 172.17.1.2