Dynamic Content Delivery Network (DCDN) では、証明書と秘密鍵をPEM形式でのみアップロードできます。また、証明書にはさまざまな認証機関 (CA) によって発行された証明書の要件があります。

ルート CA 発行の証明書

ルートCA証明書は、Apache、IIS、NGINX、TomcatなどのルートCAによって発行されます。 各ルートCA証明書は一意です。 DCDNによって使用されるSSL証明書はNGINXによって発行されます。 各証明書には、名前拡張子を持つ2つのファイルが含まれます。. crtと. キー.

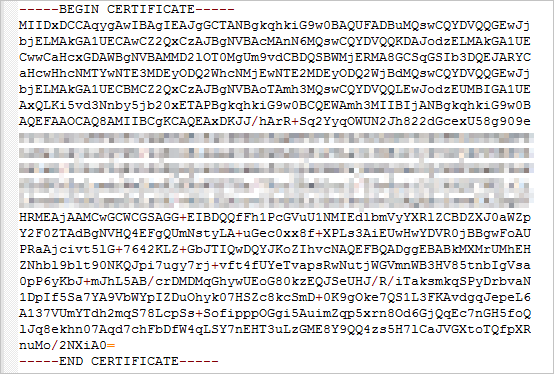

NGINXフォルダーを開き、テキストエディターを使用して. crtファイルを作成します。 次に、次の図に示すように、証明書の内容を表示できます。

図 1. 証明書 (PEM形式 )

)

PEM形式の証明書

証明書は「 ----- BEGIN certificate ---- 」で始まり、「 ----- end CERTIFICATE ---- 」で終わる必要があります。

各行 (最後の行を除く) には64文字を含める必要があります。 最後の行は、64文字未満にすることができます。

証明書アップロードの要件

「 ----- BEGIN certificate ---- 」で始まり、「 ----- END CERTIFICATE ---- 」で終わる証明書のすべてのコンテンツをアップロードする必要があります。

各行 (最後の行を除く) には64文字を含める必要があります。 最後の行は、64文字未満にすることができます。

中間 CA 発行の証明書

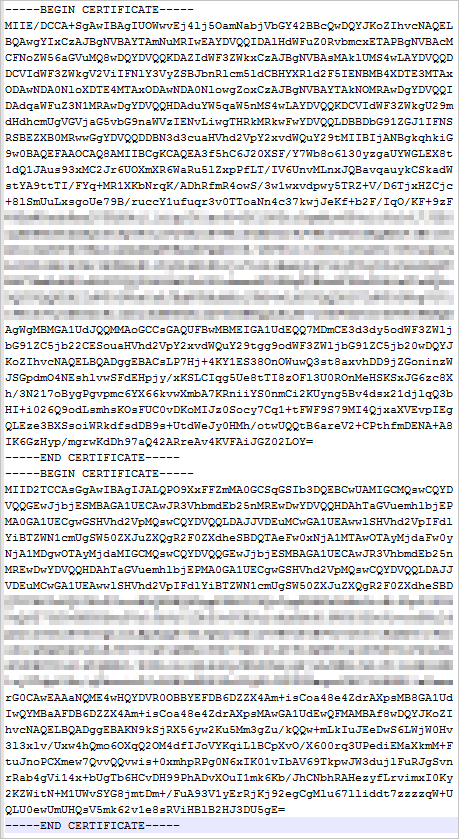

中間CAによって発行される証明書ファイルには、複数の証明書が含まれます。 HTTPSを設定する場合、証明書をアップロードする前に、中間証明書とサーバー証明書を完全な証明書に結合する必要があります。 次の図は、完全な証明書の例を示しています。

図2. PEM形式 の完全な証明書

の完全な証明書

証明書チェーンの形式

中間CAによって発行される証明書は、次の形式です。

-----BEGIN CERTIFICATE-----

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

-----END CERTIFICATE-----

組み合わせルール

テキストエディターを使用して、すべての *.PEM証明書ファイルを開きます。 証明書を組み合わせる場合、最初の証明書はサーバー証明書である必要があり、中間証明書はサーバー証明書に従います。 証明書間にスペース文字を追加しないでください。 証明書を発行するCAはまた、命令を提供し得る。 指示に注意してください。

RSA秘密鍵フォーマット

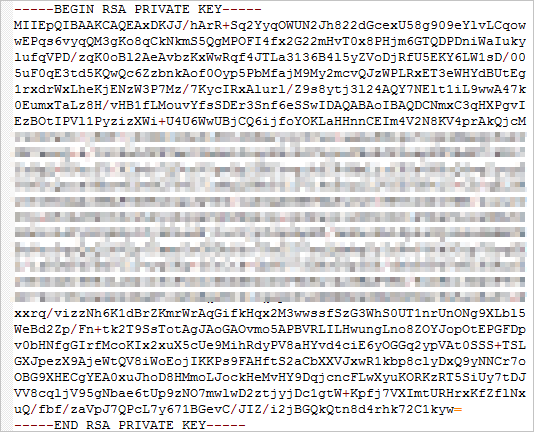

秘密鍵ファイルの拡張子は. pemまたは. キー. テキストエディターを使用して秘密鍵ファイルを開きます。 秘密鍵ファイルの例を次の図に示します。

図3. RSA秘密鍵形式

PEM形式のプライベートキー

秘密鍵は、「 ----- BEGIN RSA private key ----- 」で始まり、「 ----- end RSA PRIVATE KEY ---- 」で終わる必要があります。

各行 (最後の行を除く) には64文字を含める必要があります。 最後の行は、64文字未満にすることができます。

秘密鍵のアップロードの要件

RSA秘密鍵をアップロードする前に、オンプレミスのコンピューターでopenssl genrsa -out privateKey.pem 2048コマンドを実行して、秘密鍵を生成します。 privateKey.pemファイルは秘密鍵ファイルです。

秘密鍵は、「 ----- BEGIN RSA private key ----- 」で始まり、「 ----- end RSA PRIVATE KEY ---- 」で終わる必要があります。

各行 (最後の行を除く) には64文字を含める必要があります。 最後の行は、64文字未満にすることができます。

「 ----- BEGIN private key ----- 」で始まり、「 ----- END PRIVATE KEY ----- 」で終わる秘密鍵を生成する場合は、OpenSSLで次のコマンドを実行して形式を変換します。 次に、new_server_key.pemファイルの内容と証明書をアップロードします。

openssl rsa -in old_server_key.pem -out new_server_key.pem証明書形式の変換

HTTPS機能は、PEM形式の証明書のみをサポートします。 証明書がPEM形式でない場合は、証明書をPEM形式に変換する必要があります。 OpenSSLを使用して証明書形式を変換することを推奨します。 次のセクションでは、証明書をPEM形式に変換する方法について説明します。

CRTファイル名の拡張子は、証明書の略です。 証明書は、PEMまたはDER (Distinguished Encoding Rules) フォーマットであってもよい。 証明書の形式を変換する前に、証明書を他の形式に変換する必要があるかどうかを確認してください。

PEMはテキスト形式です。 「 ----- BEGIN *** ----- 」で始まり、「 ----- END *** ----- 」で終わります。 これらの行間の内容はBase64-encodedです。 証明書と秘密鍵はこの形式で保存できます。 証明書と秘密鍵を区別するために、PEM形式の秘密鍵ファイルの拡張子は

. キー.

DERからPEMへの証明書形式の変換

ほとんどの場合、DER形式はJavaに使用されます。

証明書形式を変換する:

openssl x509 -inform der -in certificate.cer -out certificate.pem秘密鍵形式を変換する:

openssl rsa -inform DER -outform pem -in privatekey.der -out privatekey.pem

証明書形式をP7BからPEMに変換

ほとんどの場合、Windows ServerとTomcatにはP7B形式が使用されます。

証明書形式を変換する:

openssl pkcs7 -print_certs -in incertificat.p7b -out outcertificate.ceroutcertificate.cerファイルを開きます。 次に、「 ----- BEGIN CERTIFICATE ----- 」で始まり、「 ----- END CERTIFICATE ----- 」で終わる部分をコピーしてアップロードします。秘密鍵形式を変換する:

P7B形式の証明書には秘密鍵は含まれません。 DCDNコンソールでSSL証明書を設定する際に、証明書情報を指定します。 秘密鍵情報を指定する必要はありません。

証明書形式をPFXからPEMに変換

ほとんどの場合、PFX形式はWindows Serverで使用されます。

証明書形式を変換する:

openssl pkcs12 -in certname.pfx -nokeys -out cert.pem秘密鍵形式を変換する:

openssl pkcs12 -in certname.pfx -nocerts -out key.pem -nodes