機密データ検出スキャンが完了すると、Data Security Center で結果を表示できます。結果は、データベースインスタンス、OSS バケット、SLS プロジェクト、およびデータテーブル、ファイル、または 5 分間隔で保存されたデータなどの特定のデータオブジェクトで利用できます。このトピックでは、データベースインスタンス、データオブジェクト、およびファイルの機密データ検出結果を表示する方法について説明します。

データベースインスタンスの検出結果の表示

次の手順に従って、データベースインスタンスの機密データ検出結果を表示します。

Data Security Center コンソールにログインします。

左側のナビゲーションウィンドウで、を選択します。

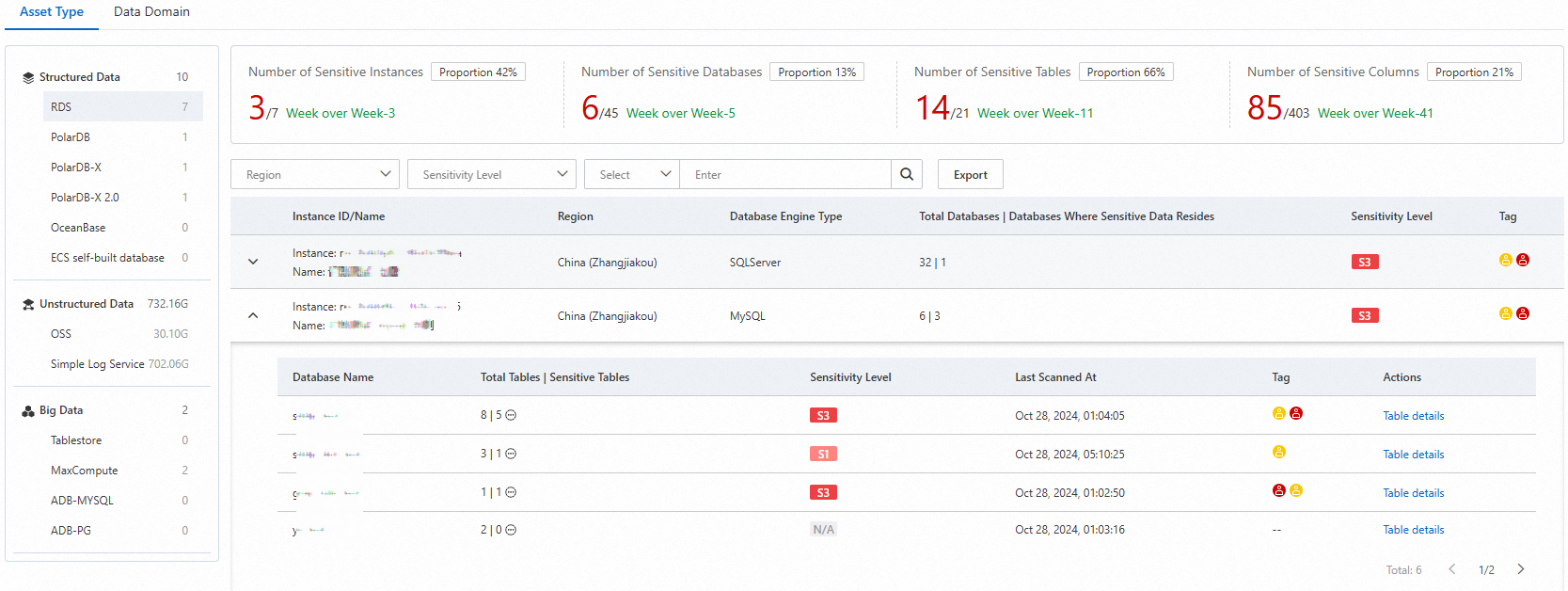

[資産タイプ] タブで、データの型をクリックして、Data Security Center に接続されているすべてのデータベースインスタンスの機密データ検出結果を表示します。

説明[資産タイプ] タブと [データドメイン] タブで、さまざまなディメンションで機密データ検出結果を表示できます。このトピックでは、[資産タイプ] タブを例として使用します。または、[データドメイン] タブでデータドメインを選択して、そのドメイン内の資産インスタンスの検出結果を表示することもできます。

感度レベル

説明

N/A

現在の識別テンプレートに含まれる機密情報は検出されません。

S1

機密性の低いデータ。ほとんどの場合、このタイプのデータが開示されても害はありません。例: 省、市、製品名。

S2

中程度の機密データ。このタイプのデータは開示に適していません。このタイプのデータが開示されると、低レベルの害が発生します。例: 名前、住所。

S3

機密性の高いデータ。このタイプのデータは感度レベルが高いです。このタイプのデータが少量開示されると、深刻な被害が生じます。例: ID ドキュメント、アカウントのパスワード、データベース情報。

S4

コア機密データ。このタイプのデータは、いかなる状況でも開示してはなりません。例: 遺伝子、指紋、虹彩情報。

データ資産インスタンス内の機密データの詳細を表示するには、[アクション] 列で [テーブル詳細] (構造化データおよびビッグデータの場合)、[詳細] (SLS の非構造化データの場合)、または [ファイル詳細] (OSS の非構造化データの場合) をクリックします。

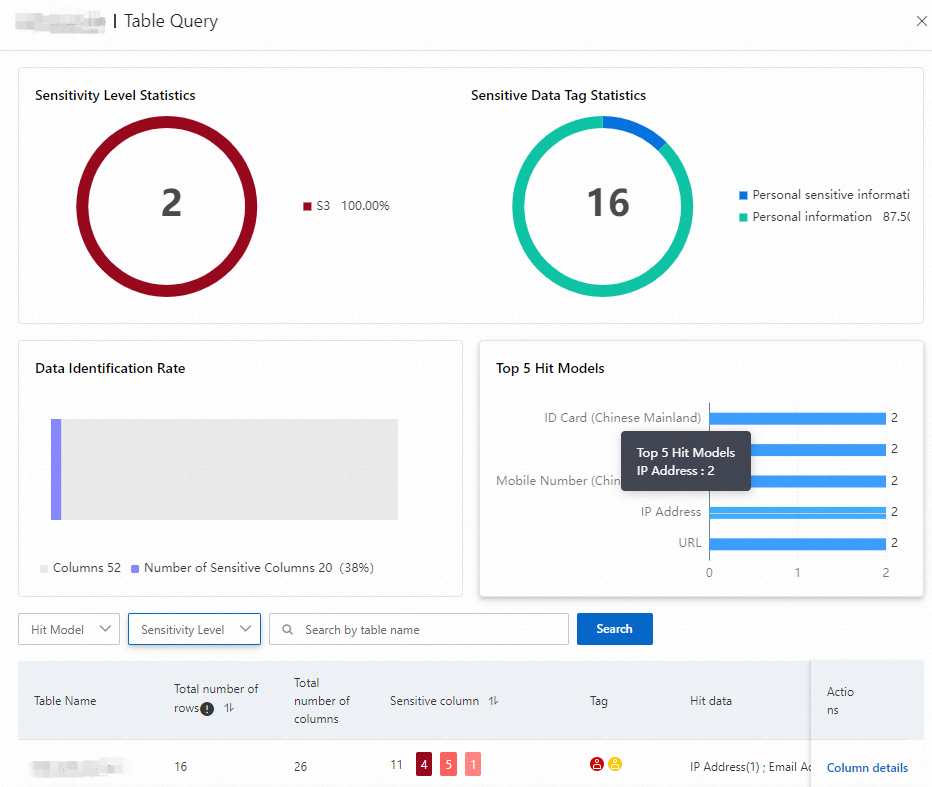

右側に表示される詳細パネルで、次の図に示すように機密データ統計を表示できます。

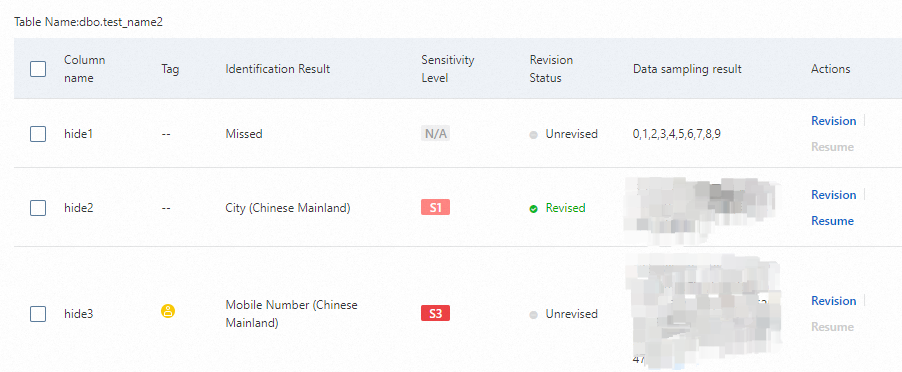

機密データリストで、[アクション] 列の [列の詳細] (構造化データおよびビッグデータの場合) または [ヒット詳細] (非構造化データの場合) をクリックして、各データ列でヒットしたルールの詳細を表示します。

[アクション] 列で [修正] が利用可能な場合は、機密データ検出結果を修正できます。

OSS バケットの検出結果の表示

次の手順に従って、OSS バケットの機密データ検出結果を表示します。

Data Security Center コンソールにログインします。

左側のナビゲーションウィンドウで、を選択します。

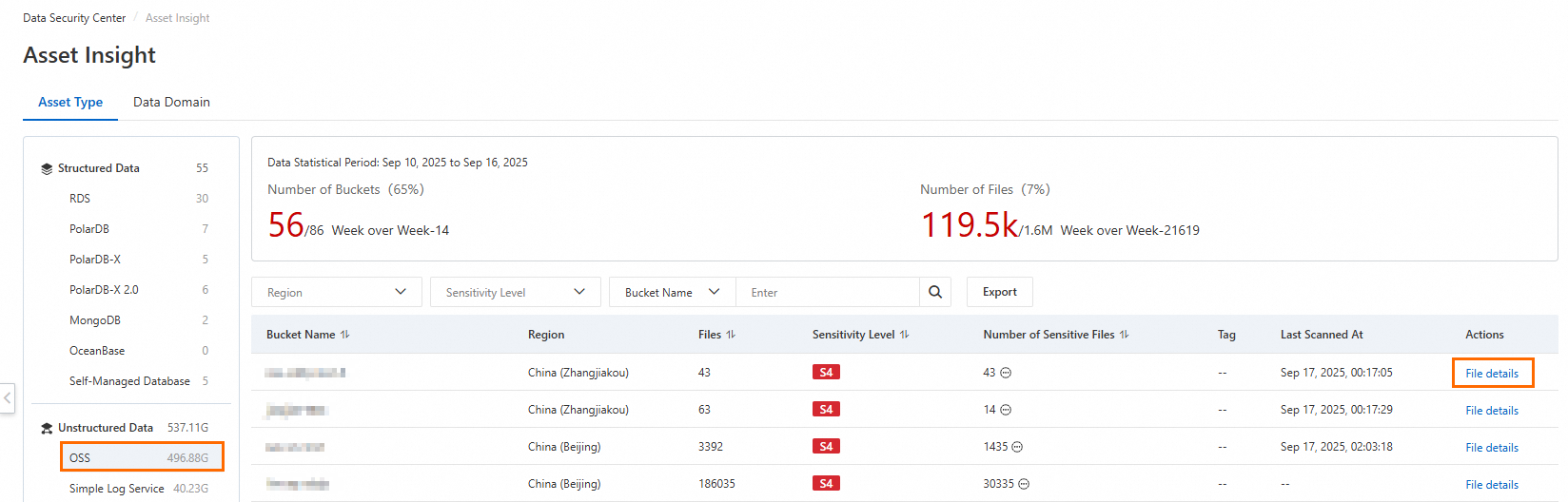

[資産タイプ] タブで、左側のペインの をクリックして、Data Security Center に接続されているすべての OSS バケットの機密データ検出結果を表示します。感度レベルの詳細については、次の表をご参照ください。

感度レベル

説明

N/A

現在の識別テンプレートに含まれる機密情報は検出されません。

S1

機密性の低いデータ。ほとんどの場合、このタイプのデータが開示されても害はありません。例: 省、市、製品名。

S2

中程度の機密データ。このタイプのデータは開示に適していません。このタイプのデータが開示されると、低レベルの害が発生します。例: 名前、住所。

S3

機密性の高いデータ。このタイプのデータは感度レベルが高いです。このタイプのデータが少量開示されると、深刻な被害が生じます。例: ID ドキュメント、アカウントのパスワード、データベース情報。

S4

コア機密データ。このタイプのデータは、いかなる状況でも開示してはなりません。例: 遺伝子、指紋、虹彩情報。

ターゲットバケットの Actions 列で、File details をクリックします。

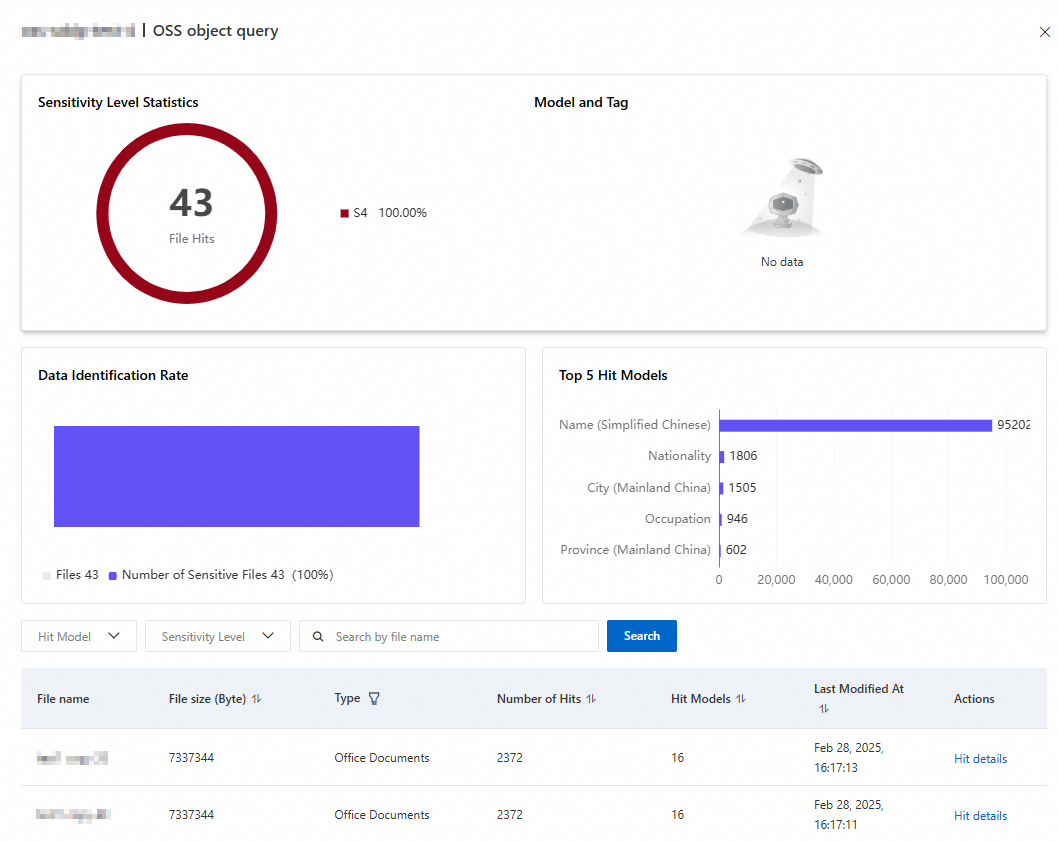

OSS object query パネルで、次の図に示すように機密データ統計を表示できます。

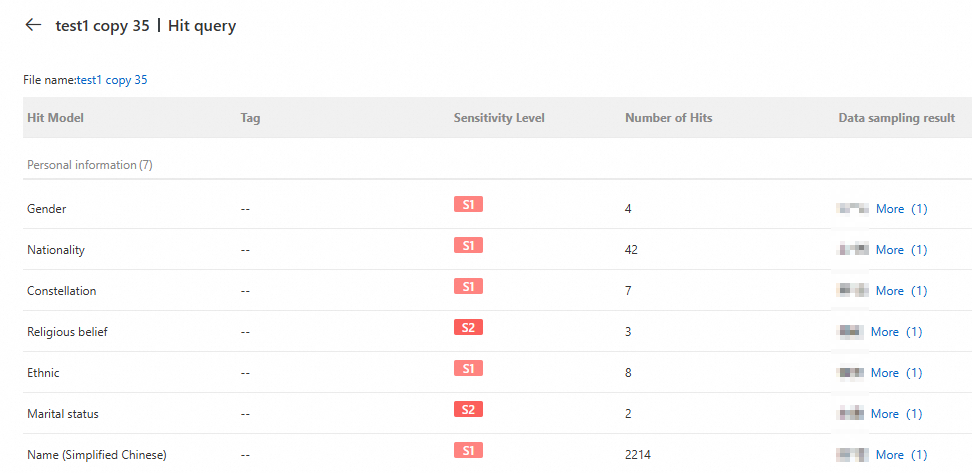

機密ファイルの Actions 列で、Hit details をクリックします。Hit query パネルでは、Hit Model、Sensitivity Level、Number of Hits、Data sampling result など、ファイル内の機密情報の詳細を表示できます。

リストの上にある File name をクリックして OSS コンソールに移動し、ファイルの詳細を表示します。

説明ファイル名をクリックしたときにリダイレクトされるパスは、Data Security Center がスキャン中に取得したファイルパスです。ファイルが移動された場合、このパスは正しくない可能性があります。 タブで検出タスクを再実行できます。

SLS の検出結果の表示

OSS バケットの機密データ検出結果をフォローするには、次の手順を実行します。

Data Security Center コンソールにログインします。

左側のナビゲーションウィンドウで、を選択します。

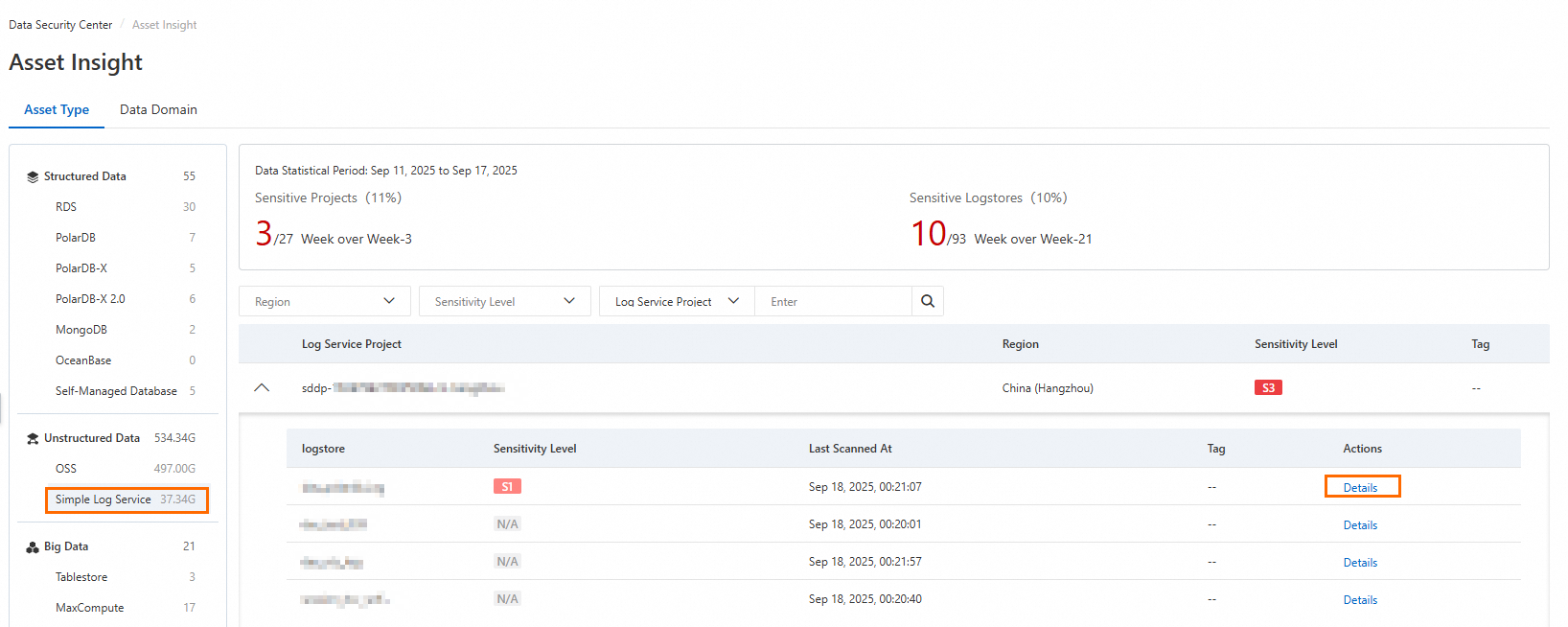

Asset Type タブで、左側のペインの をクリックして、Data Security Center に接続されているすべての SLS プロジェクトの機密データ検出結果を表示します。感度レベルの詳細については、次の表をご参照ください。

感度レベル

説明

N/A

現在の識別テンプレートに含まれる機密情報は検出されません。

S1

機密性の低いデータ。ほとんどの場合、このタイプのデータが開示されても害はありません。例: 省、市、製品名。

S2

中程度の機密データ。このタイプのデータは開示に適していません。このタイプのデータが開示されると、低レベルの害が発生します。例: 名前、住所。

S3

機密性の高いデータ。このタイプのデータは感度レベルが高いです。このタイプのデータが少量開示されると、深刻な被害が生じます。例: ID ドキュメント、アカウントのパスワード、データベース情報。

S4

コア機密データ。このタイプのデータは、いかなる状況でも開示してはなりません。例: 遺伝子、指紋、虹彩情報。

ターゲット Logstore の Actions 列で、Details をクリックします。

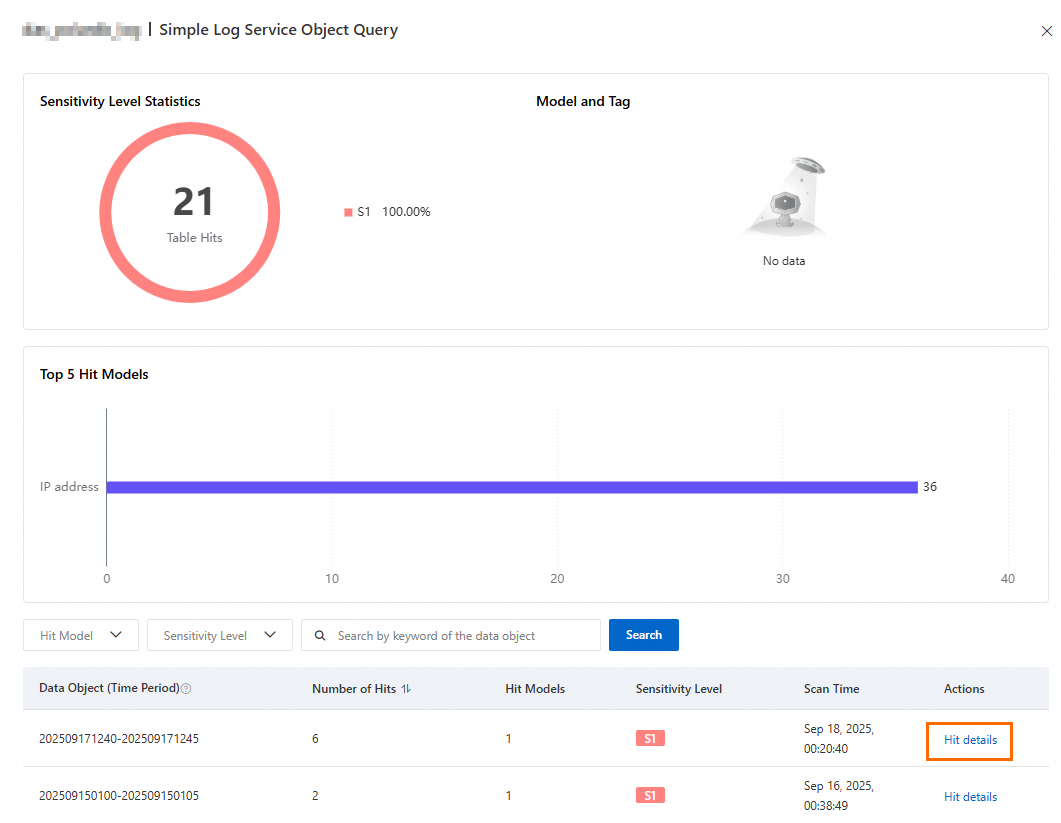

Simple Log Service Object Query パネルで、次の図に示すように機密データ統計を表示できます。

データオブジェクトの Actions 列で、Hit details をクリックして、Hit Model、Sensitivity Level、Number of Hits、Data sampling result などの情報を表示します。

Data sampling result 列の結果をクリックして、SLS の対応する Logstore に移動し、結果に基づいてログをフィルターします。

Simple Log Service の制限

サンプリング結果に基づいて SLS でログをクエリする場合、次の制限が適用されます。

フィールドインデックス

インデックスが作成されていない: インデックスが作成されていない場合、サンプリング結果に基づいてログをフィルターしようとするとエラーが報告されます。

ページの右上隅にある [インデックスを有効にする] をクリックします。[クエリと分析] パネルで、インデックス、トークナイザー、およびその他の設定を構成できます。詳細については、「インデックスを作成する」をご参照ください。

インデックスが作成されている: インデックスが作成されていても、取得するフィールドがカバーされていない場合、クエリは結果を返さないことがあります。必要なフィールドが含まれるように、インデックスのフィールド構成を調整する必要があります。

アカウント権限: Resource Access Management (RAM) ユーザーを使用する場合は、そのユーザーに Simple Log Service の読み取り専用権限 (AliyunLogReadOnlyAccess) があることを確認してください。