問題

Anti-DDoS Proxy インスタンスにサービスを追加すると、応答の遅延、待ち時間の増加、アクセス障害などの問題が発生することがあります。

トラブルシューティング

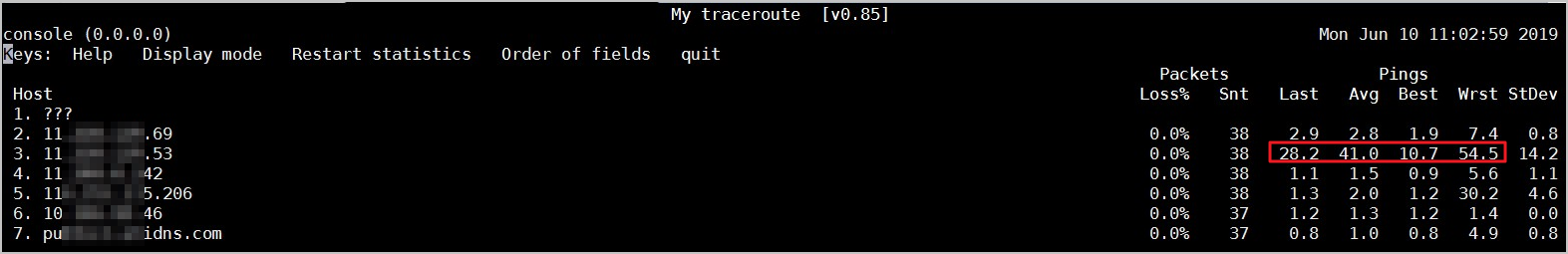

影響を受ける IP アドレスを収集し、traceroute や MTR などのツールを使用して接続性をテストし、原因を特定します。

mtr --no-dns [$IP]

説明 [$IP] は、収集した影響を受ける IP アドレスを示します。

次のコマンド出力は、ノードで待ち時間が発生していることを示しています。

待ち時間が許容範囲内かどうかを判断します。

Anti-DDoS Proxy のトラフィックプロキシとセキュリティ監視により、クライアントの地域や ISP によって異なる一定の待ち時間が発生する可能性があります。次の表は、サービスを Anti-DDoS Proxy インスタンスに追加した後の参照待ち時間値を示しています。

待ち時間が正常範囲内にある場合は、次の方法で待ち時間を短縮することを検討してください。

オリジンサーバーの地理的に近いノードを選択します。これにより、サーバーに近いノードでトラフィックが管理され、データ伝送距離とホップ数が削減され、待ち時間が最小限に抑えられます。Anti-DDoS Proxy は、中国 (北京) や中国 (杭州) などのリージョンでノードを提供しています。ノードを選択するには、アカウントマネージャーにお問い合わせください。詳細については、「Anti-DDoS Proxy インスタンスを購入する」をご参照ください。

Anti-DDoS Proxy の Sec-Traffic Manager 機能を利用して、Alibaba Cloud サービスを保護します。この機能は、攻撃中にのみ Anti-DDoS Proxy 経由でネットワークトラフィックをルーティングし、攻撃がない場合は通常のトラフィックがオリジンサーバーに直接到達できるようにします。詳細については、「Sec-Traffic Manager」をご参照ください。

Alibaba Cloud CDN (CDN)、Dynamic Content Delivery Network (DCDN)、Global Traffic Manager (GTM) などのネットワーク高速化サービスを採用します。Anti-DDoS Proxy は DDoS などのネットワーク脅威から保護しますが、CDN、DCDN、GTM などのサービスは、ネットワークパフォーマンス、アクセス速度、ユーザーエクスペリエンスを向上させ、待ち時間を短縮するように設計されています。これらの高速化サービスは有料オプションとして利用できることに注意してください。

待ち時間が正常範囲を大幅に超えている場合は、待ち時間ノードのホスト値がオリジンサーバーの IP アドレスか、Anti-DDoS Proxy インスタンスの IP アドレスかを確認します。

ソリューション

サービスにすぐにアクセスしたい場合は、Anti-DDoS Proxy をバイパスしてオリジンサーバーに直接アクセスすることをお勧めします。これにより、サービスへの通常のアクセスが保証されます。次に、以下のセクションに基づいて問題のトラブルシューティングを行います。

オリジンサーバーの例外のトラブルシューティング

オリジンサーバーのタイプに基づいて例外のトラブルシューティングを行います。

オリジンサーバーの種類 | トラブルシューティング |

Server Load Balancer (SLB) インスタンス | TCPing ツールを使用して、SLB インスタンスの IP アドレスとポートに ping を実行し、例外が発生するかどうかを確認します。詳細については、「トラフィッククリーニングイベントのトラブルシューティング」をご参照ください。 SLB インスタンスのステータスを確認します。たとえば、インスタンスへの接続数がインスタンスの最大接続仕様を超えているかどうかを確認します。 アクセス制御ポリシーが構成されているかどうかを確認します。 アクセスが拒否された場合は、Anti-DDoS Proxy インスタンスの原点復帰 CIDR ブロックをオリジンサーバーで許可します。詳細については、「原点復帰 IP アドレスがオリジンサーバーにアクセスすることを許可する」をご参照ください。 SLB インスタンスのバックエンドサーバー上のセキュリティソフトウェアまたは IP ブロックポリシーが、Anti-DDoS Proxy インスタンスの原点復帰 CIDR ブロックからのアクセスを誤って拒否しているかどうかを確認します。アクセスが拒否された場合は、Anti-DDoS Proxy インスタンスの原点復帰 CIDR ブロックをオリジンサーバーで許可します。詳細については、「原点復帰 IP アドレスがオリジンサーバーにアクセスすることを許可する」をご参照ください。

説明 バックエンドサーバーが SLB インスタンスに関連付けられている場合、レイヤー 7 ロードバランシングが使用されていないため、バックエンドサーバーはクライアントの送信元 IP アドレスを識別できません。バックエンドサーバーは、すべてのリクエストが Anti-DDoS Proxy インスタンスの原点復帰 CIDR ブロックから開始されたものと見なします。その結果、バックエンドサーバーは、各原点復帰 CIDR ブロックが多数のリクエストを開始したと見なします。この場合、Anti-DDoS Proxy インスタンスの原点復帰 CIDR ブロックがセキュリティソフトウェアによって誤ってブロックされる可能性があります。これらの IP アドレスをオリジンサーバーで許可する必要があります。 SLB インスタンスの IP アドレスが公開されているかどうかを確認します。IP アドレスのステータスを判断できない場合、または IP アドレスが公開されている場合は、別の SLB インスタンスを使用することをお勧めします。そうしないと、攻撃者が Anti-DDoS Proxy をバイパスしてオリジンサーバーを攻撃する可能性があります。

|

Elastic Compute Service (ECS) インスタンス | TCPing ツールを使用して、ECS インスタンスの IP アドレスとポートに ping を実行し、ログに基づいて例外が発生するかどうかを確認します。詳細については、「トラフィッククリーニングイベントのトラブルシューティング」をご参照ください。 ECS インスタンスで例外が発生するかどうかを確認します。例外には、CPU 使用率が高い、データベースリクエストの処理が遅い、アウトバウンドトラフィックの帯域幅が高いなどがあります。また、ブラックホールフィルタリングイベントとトラフィッククリーニングイベントを確認することもできます。 セキュリティグループやセキュリティソフトウェアなどのアクセス制御ポリシーが構成されているかどうかを確認します。アクセスが拒否された場合は、Anti-DDoS Proxy インスタンスの原点復帰 CIDR ブロックをオリジンサーバーで許可します。詳細については、「原点復帰 IP アドレスがオリジンサーバーにアクセスすることを許可する」をご参照ください。 Web サイト以外のサービスの送信元 IP アドレスから ECS インスタンスへのリクエストを許可するセキュリティグループが追加されているかどうかを確認します。 ECS インスタンスの IP アドレスが公開されているかどうかを確認します。IP アドレスのステータスを判断できない場合、または IP アドレスが公開されている場合は、攻撃者が Anti-DDoS Proxy をバイパスしてオリジンサーバーを攻撃する可能性があります。この場合、ECS インスタンスの IP アドレスを変更することをお勧めします。詳細については、「ECS オリジンサーバーのパブリック IP アドレスを変更する」をご参照ください。

|

Alibaba Cloud にデプロイされていないサーバー | TCPing ツールを使用して、サーバーの IP アドレスとポートに ping を実行し、ログに基づいて例外が発生するかどうかを確認します。詳細については、「トラフィッククリーニングイベントのトラブルシューティング」をご参照ください。 サーバーで例外が発生するかどうかを確認します。例外には、CPU 使用率が高い、データベースリクエストの処理が遅い、アウトバウンドトラフィックの帯域幅が高いなどがあります。 ブラックリスト、ホワイトリスト、セキュリティソフトウェアなどのアクセス制御ポリシーが構成されているかどうかを確認します。アクセスが拒否された場合は、Anti-DDoS Proxy インスタンスの原点復帰 CIDR ブロックをオリジンサーバーで許可します。詳細については、「原点復帰 IP アドレスがオリジンサーバーにアクセスすることを許可する」をご参照ください。 サーバーの IP アドレスが公開されているかどうかを確認します。IP アドレスのステータスを判断できない場合、または IP アドレスが公開されている場合は、サーバーの IP アドレスを変更することをお勧めします。そうしないと、攻撃者が Anti-DDoS Proxy をバイパスしてオリジンサーバーを攻撃する可能性があります。

|

Cloud Firewall、WAF、その他のセキュリティサービス | Anti-DDoS Proxy、WAF、Cloud Firewall が同時にデプロイされている場合、ビジネストラフィックは次の 2 つのパスのいずれかをたどります。最初に 原点復帰 IP アドレスがオリジンサーバーにアクセスすることを許可した かどうかを確認し、トラブルシューティングを続行します。 |

Anti-DDoS Proxy インスタンスのトラブルシューティング

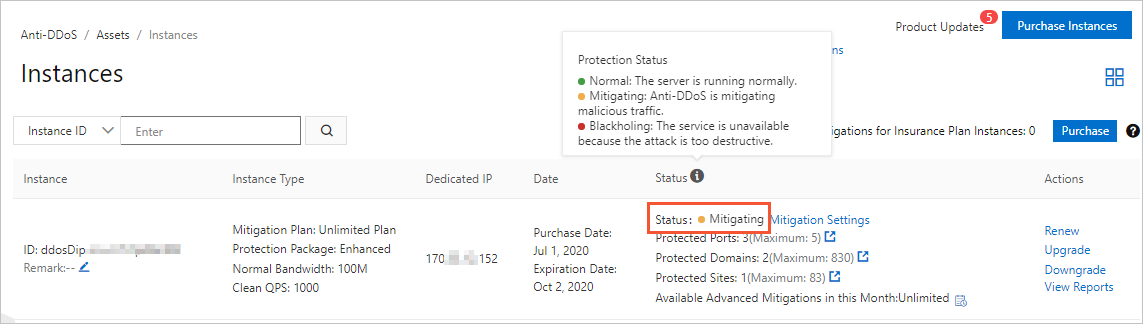

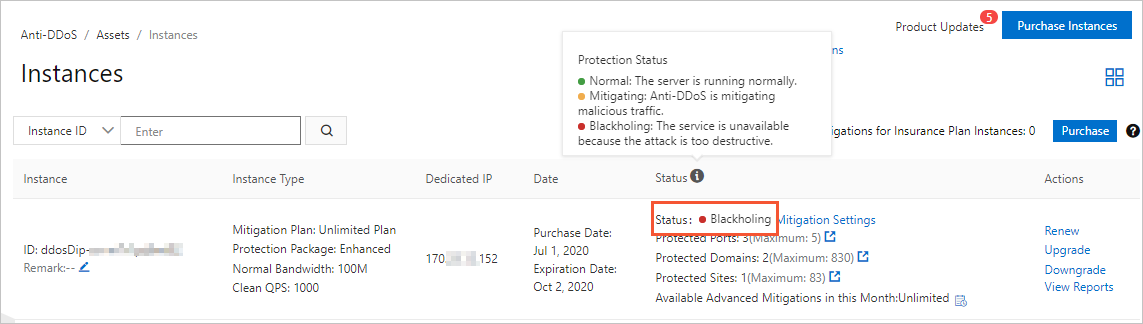

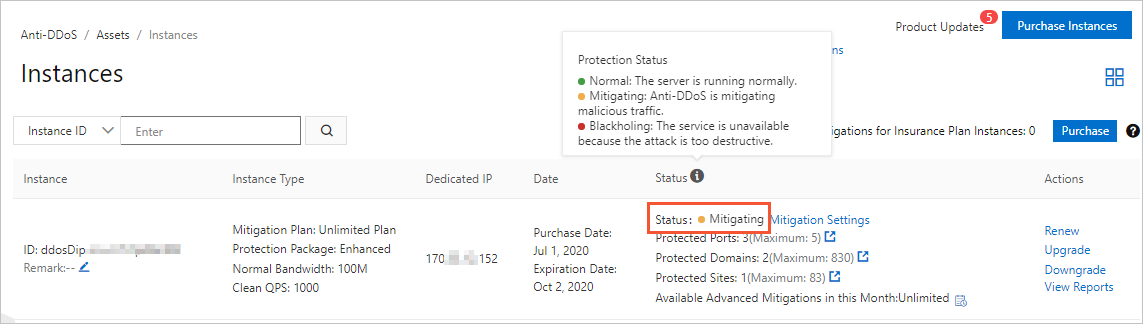

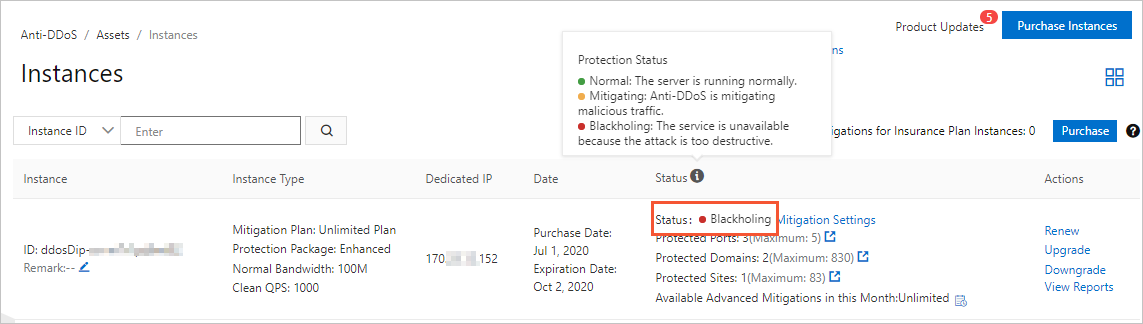

Anti-DDoS Pro コンソール の [インスタンス] ページでインスタンスのステータスを表示します。次に、[ステータス] に基づいて処理方法を決定します。

クリーニング

ネットワークトラフィックがトラフィッククリーニングしきい値を超えると、インスタンスはトラフィックをクリーニングします。トラフィッククリーニングイベントにより、応答の遅延または待ち時間が発生する可能性があります。

ブラックホール化

サーバーに大量攻撃が仕掛けられ、サーバーに対してブラックホールフィルタリングがトリガーされると、サーバーには Alibaba Cloud とサーバーと同じリージョン内のサービスからのみアクセスできます。他のソースからのトラフィックは拒否されます。

トラフィッククリーニングイベントのトラブルシューティング

次の図は、トラフィッククリーニングイベントが発生し、例外が発生したことを示しています。TCPing ツールを使用して、影響を受けるポートと影響を受けないポートに ping を実行し、待ち時間またはパケット損失が発生するかどうかを確認できます。

次の表に基づいて原因を特定し、問題を解決します。

該当ポートにおける遅延とパケット損失 | 影響を受けていないポートでの遅延とパケット損失 | 解決策 |

はい | いいえ | トラフィッククリーニングポリシーは、待ち時間の増加やパケット損失を引き起こしません。 バックエンドサーバーのステータスと攻撃軽減機能を確認することをお勧めします。バックエンドサーバーに攻撃を軽減するのに十分な機能がない場合は、Anti-DDoS Proxy インスタンスの軽減ポリシーを調整して、サーバーのセキュリティを強化します。次の詳細に基づいて、サーバーの攻撃軽減機能を分析し、軽減ポリシーを調整できます。 アクセス統計 サービスインタラクションプロセス パフォーマンスデータ

|

はい | はい | トラフィッククリーニングポリシーは、待ち時間とパケット損失を引き起こします。 |

いいえ | いいえ | トラフィッククリーニングポリシーは、待ち時間またはパケット損失を引き起こしません。 |

いいえ | はい | このケースは存在しません。 |

ブラックホールフィルタリングイベントのトラブルシューティング

次の図は、ブラックホールフィルタリングイベントが発生したことを示しています。この場合、ブラックホール状態にある IP アドレスを確認し、影響を受けるサービスがその IP アドレスを使用していたかどうかを確認します。

ブラックホールフィルタリングを解除することをお勧めします。各 Alibaba Cloud アカウントは、1 日に最大 5 回までブラックホールフィルタリングを解除できます。詳細については、「ブラックホールフィルタリングを解除する」をご参照ください。

解除後にブラックホールフィルタリングが再度トリガーされないようにするには、Anti-DDoS Proxy をアップグレードすることをお勧めします。

詳細情報

このセクションでは、TCPing を使用してポートステータスを確認し、TCP 待ち時間を検出し、TCP 接続を使用して接続情報を表示する方法について説明します。TCPing をクリックして TCPing ツールをダウンロードします。

Windows での TCPing の使用

TCPing ツールを Windows の指定されたディレクトリにコピーし、tcping [$Domain_Name] [$Port] コマンドを実行します。

次の出力が返されます。

Probing 192.168.XX.XX:80/tcp - Port is open - time=19.550ms

Probing 140.XXX.XXX.8:80/tcp - Port is open - time=8.761ms

Probing 192.168.XX.XX:80/tcp - Port is open - time=10.899ms

Probing 192.168.XX.XX:80/tcp - Port is open - time=13.013ms

Ping statistics for 192.168.XX.XX:80

4 probes sent.

4 successful, 0 failed.

Approximate trip times in milliseconds:

Minimum = 8.761ms, Maximum = 19.550ms, Average = 13.056ms

Linux での TCPing の使用

次のコマンドを順番に実行して TCPing をインストールします。

tar zxvf tcping-1.3.5.tar.gz

cd tcping-1.3.5

make tcping.linux

次のコマンドを実行して接続性をテストします。

for ((i=0; i<10; ++i)) ; do ./tcping www.example.com 80;done

次の出力が返されます。

www.example.com port 80 open.

www.example.com port 80 open.

www.example.com port 80 open.

www.example.com port 80 open.

www.example.com port 80 open.

www.example.com port 80 open.

www.example.com port 80 open.

www.example.com port 80 open.

www.example.com port 80 open.

www.example.com port 80 open.