Container Service for Kubernetes (ACK) クラスターを作成すると、内部接続エンドポイントとして API サーバー用に非公開の Classic Load Balancer (CLB) インスタンスが自動的に作成されます。この非公開 CLB インスタンスに Elastic IP Address (EIP) を関連付けることで、パブリックエンドポイントを作成し、API サーバーへのパブリックアクセスを有効にすることができます。API サーバーへの不正アクセスを防ぐために、ホワイトリストまたはブラックリストを設定することで、この非公開 CLB インスタンスのポート 6443 のリスナーにアクセス制御ポリシーを設定できます。

パブリックエンドポイントと内部エンドポイントは同じ非公開 CLB インスタンスを共有するため、この CLB インスタンスに設定されたアクセス制御ポリシーは両方のエンドポイントに適用されます。

CLB インスタンスの各リスナーにアクセス制御を設定できます。リスナーの作成時、または既存のリスナーのアクセス制御設定の変更時に、アクセス制御を設定できます。詳細については、「アクセス制御」をご参照ください。

手順

異なるリスナーに対してホワイトリストまたはブラックリストを設定して、特定の IP アドレスからのアクセスを許可またはブロックできます。

ACK コンソール にログインします。左側のナビゲーションウィンドウで、[クラスター] をクリックします。

[クラスター] ページで、管理するクラスターを見つけ、その名前をクリックします。左側のペインで、[クラスター情報] をクリックします。

[クラスター情報] ページで、[基本情報] タブをクリックします。[ネットワーク] セクションで、[API サーバー内部エンドポイント] の右側にある [アクセス制御の設定] をクリックします。注意事項を読み、[確認] をクリックします。

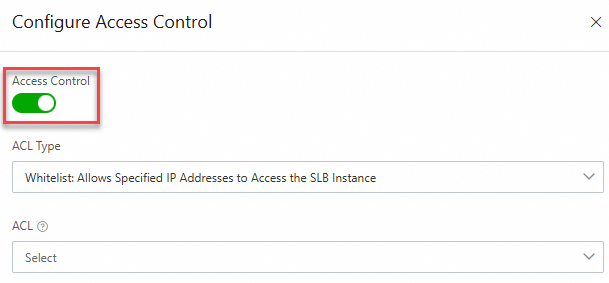

Server Load Balancer (SLB) コンソールの [アクセス制御の設定] パネルで、[アクセス制御] スイッチをオンにし、ACL タイプと ACL パラメーターを設定して、[OK] をクリックします。

アクセス制御を有効にする前に、ACL を作成し、IP エントリを追加する必要があります。CLB アクセス制御の詳細については、「アクセス制御を有効にする」をご参照ください。

重要

重要アクセス制御ポリシーを設定する際は、ユーザー側の指定された IP アドレスが API サーバーに正常にアクセスできることを確認するだけでなく、クラスターコントロールプレーンコンポーネントとコンソール関連サービスの IP アドレス範囲も API サーバーにアクセスできる必要があります。アクセス制御ポリシーのホワイトリストに次の CIDR ブロックを追加する必要があります。クラスター機能の正常な動作と管理操作に影響を与えないように、ブラックリストには追加しないでください。

Container Service for Kubernetes によって管理される CIDR ブロック ( 100.104.0.0/16 )。

クラスター VPC のプライマリ CIDR ブロックと追加 CIDR ブロック (存在する場合)、またはクラスターノードが配置されている vSwitch CIDR ブロック。

ユーザー側で API サーバー接続エンドポイントにアクセスする必要があるクライアントの送信 CIDR ブロック。

上記の CIDR ブロックに加えて、ACK Edge クラスターはエッジノードの送信 CIDR ブロックを許可する必要があります。

上記の CIDR ブロックに加えて、ACK 凌雲クラスターは凌雲 Virtual Private Datacenter (VPD) の CIDR ブロックを許可する必要があります。