阿里雲系統角色AliyunLogDefaultRole具備讀取Logstore資料及將資料投遞到OSS Bucket中的許可權。您可以授予OSS投遞任務(新版)使用AliyunLogDefaultRole角色來讀取源Logstore中的資料並將資料投遞到OSS Bucket中。

同帳號投遞

如果您的Log ServiceLogstore和OSS Bucket屬於同一個帳號,則只需使用該帳號完成雲資源訪問授權。具體操作,請參見雲資源訪問授權。

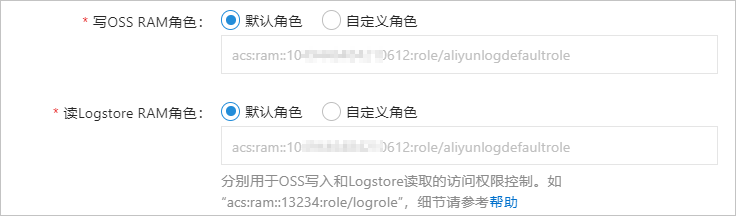

授權完成後,OSS投遞任務(新版)將使用AliyunLogDefaultRole角色來讀取源Logstore中的資料並將資料投遞到OSS Bucket中。即您在建立OSS投遞任務(新版)時,需在寫OSS RAM角色和讀Logstore RAM角色中輸入AliyunLogDefaultRole角色的ARN(例如acs:ram::10****12:role/aliyunlogdefaultrole)。如何擷取,請參見擷取AliyunLogDefaultRole的ARN。

跨帳號投遞

如果Log ServiceLogstore和OSS Bucket不屬於同一個阿里雲帳號,例如Logstore屬於阿里雲帳號A,OSS Bucket屬於帳號B,則兩個帳號分別完成雲資源訪問授權(具體操作,請參見雲資源訪問授權)後,還需進行如下配置。

使用阿里雲帳號B登入RAM 控制台。

在左側導覽列中,選擇。

修改AliyunLogDefaultRole角色的信任策略。

在RAM角色列表中,單擊AliyunLogDefaultRole。

在信任策略頁簽中,單擊編輯信任策略。

將原有的信任策略替換為如下內容,然後單擊儲存信任策略。

在Service配置項中添加阿里雲帳號A的ID@log.aliyuncs.com,並根據實際情況替換該值。您可以在帳號中心中查看阿里雲帳號ID。

該策略表示帳號A有許可權通過Log Service擷取臨時Token來操作帳號B中的資源。

{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "Service": [ "帳號A對應的阿里雲帳號ID@log.aliyuncs.com", "log.aliyuncs.com" ] } } ], "Version": "1" }

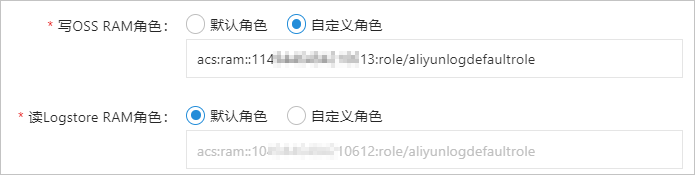

授權完成後,OSS投遞任務(新版)將使用帳號A下的AliyunLogDefaultRole角色來讀取源Logstore中的資料,使用帳號B下的AliyunLogDefaultRole角色將資料投遞到OSS Bucket中。即您在建立OSS投遞任務(新版)時,需在寫OSS RAM角色中輸入帳號B的AliyunLogDefaultRole角色的ARN(例如acs:ram::11****13:role/aliyunlogdefaultrole),在讀Logstore RAM角色中輸入帳號A的AliyunLogDefaultRole角色的ARN(例如acs:ram::10****12:role/aliyunlogdefaultrole)。如何擷取,請參見擷取AliyunLogDefaultRole的ARN。

擷取AliyunLogDefaultRole的ARN

登入RAM 控制台。

在左側導覽列中,選擇。

在RAM角色列表中,單擊AliyunLogDefaultRole。

在基本資料地區,擷取ARN。

請記錄該資訊,如果您在建立OSS投遞任務時使用的是預設角色,則需要輸入該資訊。