當您的資料庫中有資料需要被保護時,可以使用RDS MySQL全密態資料庫功能,該功能提供的加密解決方案能夠在遵守資料保護法規的前提下保障您的資料安全,使被保護資料免受未授權訪問。本文介紹全密態資料庫的概念、應用情境和安全分級。更多資料庫加密技術介紹和對比,請參見不同資料庫加密技術對比。

什麼是全密態資料庫

全密態資料庫採用機密計算能力,支援所有的資料庫事務、查詢、分析等操作,並對查詢結果在返回前進行加密,使得資料在除了應用用戶端以及資料庫內的外部流動中全程以密文形式存在。該功能可以避免雲平台軟體、管理員(如DBA)以及其他非授權人員接觸到明文資料,防止研發和營運人員竊取資料。結合阿里雲強大的安全防護體系,全密態資料庫能夠有效防禦來自雲平台外部和內部的安全威脅,時刻保護使用者資料,讓雲上資料成為使用者的私人資產。

應用情境

全密態資料庫的目標是設計和研發以資料機密性為原生能力的新型資料庫結構描述及系統產品。通過相應的設計最佳化和架構調整,在引入安全能力的同時,仍然保障資料庫系統的高效能、高穩定和低成本。

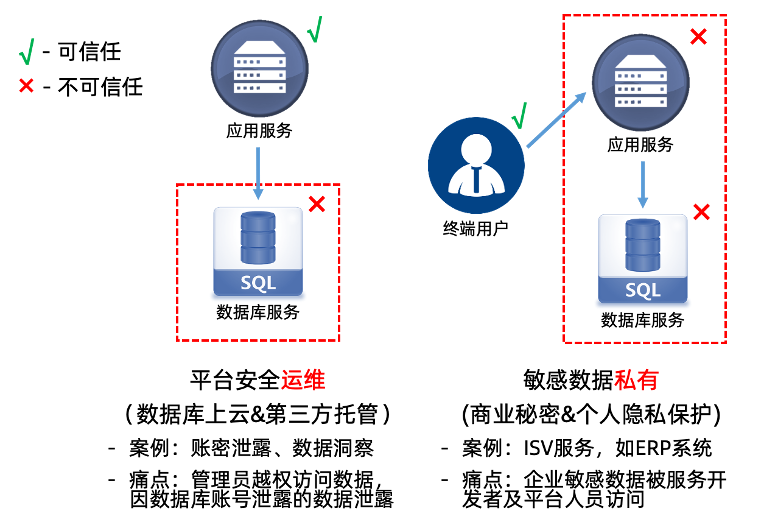

針對不同業務情境所面臨的不同資料安全問題,以下列舉了一些全密態資料庫適用的典型情境:

平台安全營運:該情境主要針對在不可信環境(如第三方平台)下提供的資料庫服務的安全防護,保證使用者資料在營運過程中的安全。在一般的應用情境中,資料的擁有者即為應用服務方。他們希望防止資料庫服務及其營運人員接觸到任何應用資料,同時保證資料庫的正常運作。

例如:

業務將應用程式資料庫遷移到雲上,需要應對雲平台以及營運人員越權訪問資料的潛在威脅。

資料應用需要將資料庫整體線下部署到客戶線下環境,需要防止資料被客戶營運非授權擷取。

被保護資料合規:該情境主要針對在不可信環境(如第三方平台)下提供的應用服務的安全防護,保證終端使用者被保護資料的安全。在面向終端使用者的應用情境中,部分資料(如健康資料、財務資料等)的擁有者為客戶本人。他們希望應用服務只提供資料管理和處理的能力,不能接觸私人明文資料。

例如:

企業使用第三方服務管理其商業資料時,需要應對商業秘密被服務商擷取的潛在威脅。

個人識別資料(PII)、基因等隱私資料在被第三方管理過程中,要滿足全程加密的合規要求。

全密態資料庫安全分級

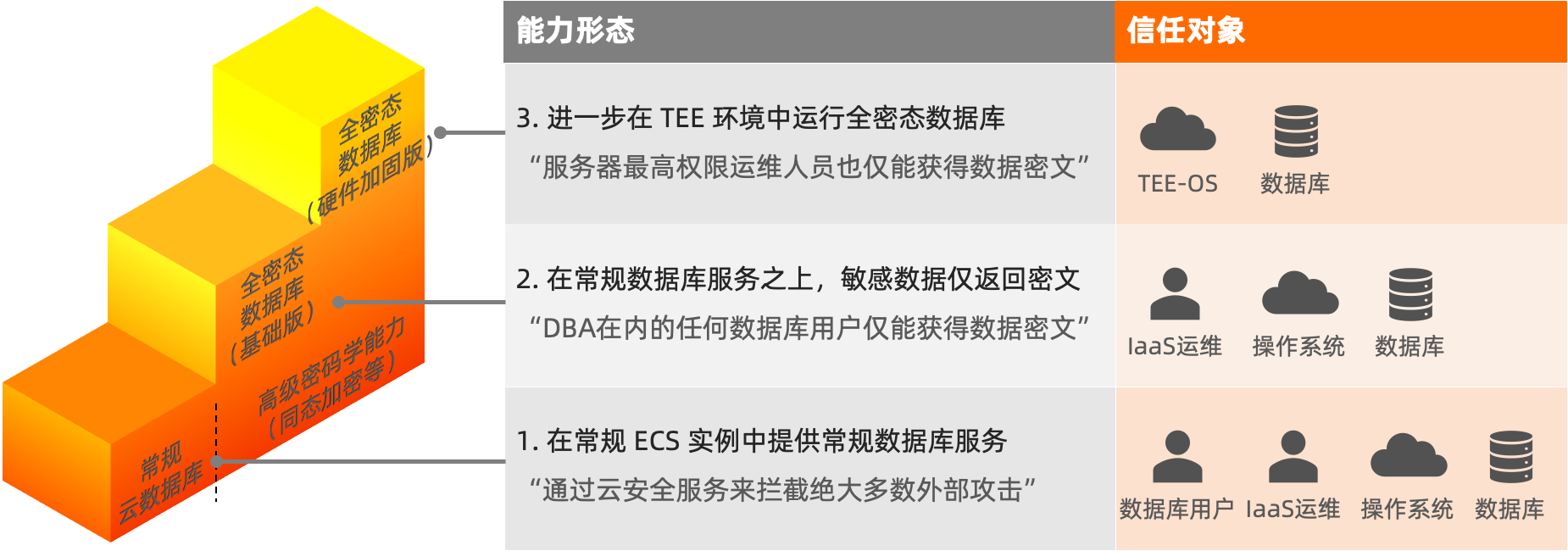

從安全視角來看,雲資料庫能防護安全威脅,其安全性由弱到強可分為以下幾個階梯(階梯越高,安全性越強):

常規雲資料庫服務:雲端式安全服務,能夠攔截絕大部分外部攻擊,但仍然需要信任資料庫執行個體內的作業系統、資料庫軟體、IaaS營運人員以及資料庫使用者。

全密態資料庫(基礎版):推薦使用。結合全密態存取控制模組,限制資料庫內資料庫使用者對資料操作的存取控制,避免非授權訪問,可以確保資料對包括DBA在內的任何資料庫使用者是可用不可見的,實現資料私人化。僅需信任資料庫執行個體內的作業系統、資料庫軟體以及IaaS營運人員。

全密態資料庫(硬體加固版):在全密態資料庫(基礎版)的基礎上,進一步基於TEE技術(例如Intel SGX/TDX、ARM TrustZone、AMD SEV/海光CSV、機密容器等),使得整個全密態資料庫(基礎版)服務運行在可信地區內,隔絕任何資料庫執行個體外部的安全威脅。僅需信任資料庫執行個體內的作業系統、資料庫軟體。

全密態資料庫的所有安全分級版本具備一致的功能,且所有版本均具備進階密碼學能力(例如全同態加密、保屬性加密等)。全密態基礎版已在所有規格產品正式發布。全密態硬體加固版暫未正式發布,基於Intel TDX的全密態硬體加固版已完成預研,如需瞭解詳情可申請試用諮詢。