CloudOps Orchestration Service (OOS)在執行不同模板時所需的雲產品OpenAPI許可權各不相同。您可以通過OOS的OpenAPI GenerateExecutionPolicy來擷取待執行模板所需的具體許可權,然後按照模板所需的最小許可權集原則為角色賦權,或者為OOS管理角色賦予其他雲產品的FullAccess許可權。本文介紹如何為OOS服務設定訪問其他雲產品的許可權。

背景資訊

說明

如果您需要為RAM使用者(子帳號)設定訪問OOS的許可權,請參見賬戶存取控制。

OOS內部基於STS(Security Token Service)臨時憑證來訪問其他雲產品的API,您需要授權OOS一個RAM角色,以RamRole的身份訪問您資源。

如果在模板中未配置RamRole,則OOS預設使用執行帳號的已有許可權。

如果模板配置了RamRole參數,OOS將使用您配置的參數扮演角色。

操作步驟

步驟一:建立OOS扮演的RAM角色

在彈出的對話方塊中,設定角色名稱,單擊確定。

步驟二:為OOS扮演的RAM角色授權

建立成功的RAM角色預設沒有任何許可權,您需要為該RAM角色授權。

進入RAM存取控制台>身份管理>角色頁面。

在角色列表中,找到已建立的OOS角色(例如 OOSServiceRole),單擊對應操作列的新增授權。

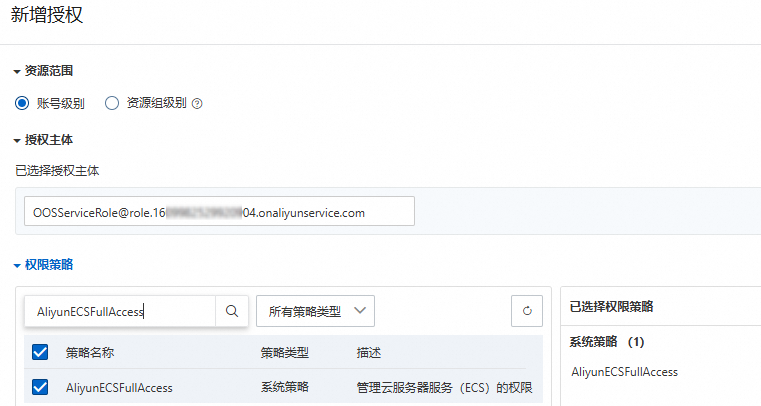

在新增授權面板,配置相關參數為RAM角色添加權限原則,然後單擊確認新增授權。

主要參數說明:

授權主體:系統會自動預設選擇當前的RAM角色(即OOS服務角色)。

權限原則:根據CloudOps Orchestration Service執行模板的實際需要,選擇不同的許可權。例如AliyunECSFullAccess系統許可權可支撐ECS API相關任務的執行。

OOS角色新增授權成功後,單擊關閉。