このトピックでは、データセンターと Virtual Private Cloud (VPC) の間でインターネット経由で複数の IPsec 接続を作成する方法について説明します。これらの接続は、データセンターと VPC 間のトラフィックを負荷分散するための等価コストマルチパスルーティング (ECMP) リンクを形成します。

シナリオ

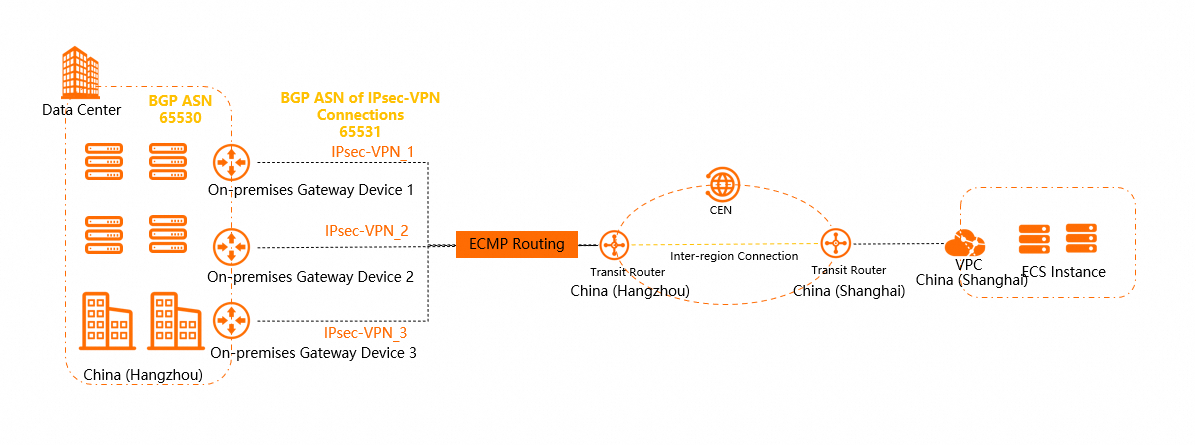

このトピックでは、上の図のシナリオを例として使用します。ある企業が中国 (杭州) リージョンにデータセンターを、中国 (上海) リージョンに VPC を持っています。アプリケーションは VPC 内の Elastic Compute Service (ECS) インスタンスにデプロイされています。この企業は、VPN Gateway を使用して Alibaba Cloud への暗号化された接続を確立し、VPC と通信したいと考えています。また、データセンターと VPC の間に複数の暗号化トンネルを作成したいと考えています。これらのトンネルは、トラフィックを負荷分散するための ECMP リンクを形成します。

この企業は、データセンターと Alibaba Cloud の間に複数の IPsec 接続を作成して、暗号化された接続を確立できます。その後、Cloud Enterprise Network (CEN) を使用して IPsec 接続と VPC を接続します。IPsec 接続が CEN インスタンスに追加されると、自動的に ECMP リンクが形成されます。これにより、データセンターと VPC 間の通信とトラフィックの負荷分散が可能になります。

ネットワーク計画

ネットワークの特徴

このシナリオでは、以下のネットワーク機能が使用されます。

データセンターと Alibaba Cloud の間でインターネット経由で IPsec 接続を確立します。このシナリオでは、IPsec 接続の ゲートウェイタイプ は [パブリック] に設定されます。

IPsec 接続にアタッチされるリソースタイプは CEN です。これにより、複数の IPsec 接続が ECMP リンクを形成できます。

IPsec 接続とデータセンターの間でボーダーゲートウェイプロトコル (BGP) 動的ルーティングを使用します。

CIDR ブロックの計画

CIDR ブロックを計画する際は、データセンターと VPC の CIDR ブロックが重複しないようにしてください。

リソース | CIDR ブロックと IP アドレス |

VPC | プライマリ CIDR ブロック: 10.0.0.0/16

|

IPsec 接続 | BGP 設定:

|

オンプレミスゲートウェイデバイス | オンプレミスゲートウェイデバイスのパブリック IP アドレス:

|

オンプレミスゲートウェイデバイスの BGP 設定:

| |

データセンター | VPC と通信するための CIDR ブロック:

|

準備

開始する前に、以下の操作が完了していることを確認してください。

中国 (上海) リージョンに VPC を作成し、VPC 内の ECS インスタンスにアプリケーションをデプロイしていること。詳細については、「IPv4 CIDR ブロックを持つ VPC を作成する」をご参照ください。

CEN インスタンスを作成し、中国 (杭州) と中国 (上海) の両リージョンに Enterprise Edition トランジットルーターを作成していること。詳細については、「CEN インスタンスの作成」および「トランジットルーターの作成」をご参照ください。

重要トランジットルーターを作成する際、トランジットルーターに CIDR ブロックを設定する必要があります。そうしないと、IPsec 接続をトランジットルーターに関連付けることができません。

すでにトランジットルーターを作成している場合は、トランジットルーターに CIDR ブロックを設定できます。詳細については、「トランジットルーターの CIDR ブロック」をご参照ください。

VPC 内の ECS インスタンスに適用されるセキュリティグループルールを熟知していること。セキュリティグループルールがデータセンターと ECS インスタンス間の通信を許可していることを確認してください。詳細については、「セキュリティグループルールのクエリ」および「セキュリティグループルールの追加」をご参照ください。

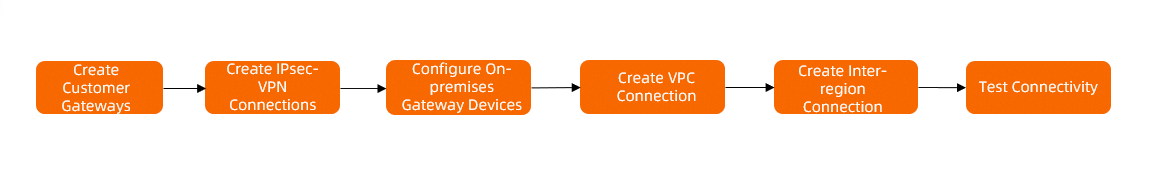

設定手順

ステップ 1: カスタマーゲートウェイの作成

IPsec 接続を作成する前に、オンプレミスゲートウェイデバイスを Alibaba Cloud に登録するためにカスタマーゲートウェイを作成する必要があります。

VPN Gateway コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

トップナビゲーションバーで、カスタマーゲートウェイを作成するリージョンを選択します。

データセンターに最も近いリージョンを選択します。このトピックでは、[中国 (杭州)] が選択されています。

カスタマーゲートウェイ ページで、カスタマーゲートウェイの作成 をクリックします。

カスタマーゲートウェイの作成 パネルで、パラメーターを設定し、OK をクリックします。

中国 (杭州) リージョンに、以下の設定で 3 つのカスタマーゲートウェイを作成します。他のパラメーターはデフォルト値のままにします。詳細については、「カスタマーゲートウェイの作成と管理」をご参照ください。

パラメーター

説明

カスタマーゲートウェイ 1

カスタマーゲートウェイ 2

カスタマーゲートウェイ 3

名前

カスタマーゲートウェイの名前を入力します。

Customer-Gateway1 と入力します。

Customer-Gateway2 と入力します。

Customer-Gateway3 と入力します。

IP アドレス

オンプレミスゲートウェイデバイスのパブリック IP アドレスを入力します。

オンプレミスゲートウェイデバイス 1 のパブリック IP アドレスを入力します: 11.XX.XX.1。

オンプレミスゲートウェイデバイス 2 のパブリック IP アドレスを入力します: 11.XX.XX.2。

オンプレミスゲートウェイデバイス 3 のパブリック IP アドレスを入力します: 11.XX.XX.3。

ASN

オンプレミスゲートウェイデバイスの BGP 自律システム番号 (ASN) を入力します。

65530 と入力します。

ステップ 2: IPsec 接続の作成

カスタマーゲートウェイを作成した後、Alibaba Cloud 側で IPsec 接続を作成します。

VPN Gateway コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

IPsec 接続 ページで、[CEN のバインド] をクリックします。

[IPsec 接続の作成 (CEN)] ページで、IPsec 接続を設定し、OK をクリックします。

中国 (杭州) リージョンに、以下の設定で 3 つの IPsec 接続を作成します。他のパラメーターはデフォルト値のままにします。詳細については、「シングル トンネル IPsec 接続の管理」をご参照ください。

パラメーター

説明

IPsec 接続 1

IPsec 接続 2

IPsec 接続 3

IPsec 接続名

IPsec 接続の名前を入力します。

IPsec-VPN Connection 1 と入力します。

IPsec-VPN Connection 2 と入力します。

IPsec-VPN Connection 3 と入力します。

リージョン

アタッチするトランジットルーターのリージョンを選択します。

IPsec 接続は、トランジットルーターと同じリージョンに作成されます。

[中国 (杭州)] を選択します。

ゲートウェイタイプ

IPsec 接続のネットワークタイプを選択します。

パブリック を選択します。

CEN にアタッチ

トランジットルーターを所有するアカウントを選択します。

[現在のアカウントにアタッチ] を選択します。

CEN インスタンス ID

CEN インスタンスを選択します。

「準備」セクションで作成した CEN インスタンスを選択します。

システムは、現在のリージョンで CEN インスタンスによって作成されたトランジットルーターのインスタンス ID と CIDR ブロックを表示します。IPsec 接続は、このトランジットルーターにアタッチされます。

ゾーン

IPsec 接続をデプロイするゾーンを選択します。ゾーンはトランジットルーターでサポートされている必要があります。

[杭州ゾーン H] を選択します。

ルーティングモード

ルーティングモードを選択します。

[宛先ベースルート] を選択します。

説明BGP 動的ルーティングを使用する場合、[宛先ベースルート] を選択することをお勧めします。

今すぐ有効化

IPsec 接続の設定をすぐに有効にするかどうかを選択します。有効な値:

はい: 設定完了後、すぐにネゴシエーションが開始されます。

いいえ: トラフィックが入ったときにネゴシエーションが発生します。

[はい] を選択します。

カスタマーゲートウェイ

IPsec 接続に関連付けるカスタマーゲートウェイを選択します。

Customer-Gateway1 を選択します。

Customer-Gateway2 を選択します。

Customer-Gateway3 を選択します。

事前共有鍵

IPsec 接続の認証キーを入力します。このキーは、オンプレミスゲートウェイデバイスと IPsec 接続間の ID 認証に使用されます。

キーは 1~100 文字の長さでなければなりません。数字、文字、および次の特殊文字を含めることができます:

~`!@#$%^&*()_-+={}[]\|;:',.<>/?。キーにスペースを含めることはできません。事前共有キーを指定しない場合、システムはランダムな 16 文字の文字列を生成します。IPsec 接続が作成された後、トンネルの [編集] をクリックして、システムが生成した事前共有キーを表示できます。

重要IPsec 接続とピアゲートウェイデバイスは同じ事前共有キーを使用する必要があります。そうしないと、システムは IPsec 接続を確立できません。

fddsFF123**** と入力します。

fddsFF456**** と入力します。

fddsFF789**** と入力します。

BGP を有効にする

BGP を有効にするかどうかを選択します。BGP はデフォルトで無効になっています。

BGP を有効にします。

ローカル ASN

IPsec 接続の ASN を入力します。

65531 と入力します。

65531 と入力します。

65531 と入力します。

暗号化設定

IKE や IPsec の設定など、暗号化設定を指定します。

以下のパラメーターを除き、すべてのパラメーターでデフォルト値を保持します。

[IKE 設定] セクションで、[DH グループ] を [group14] に設定します。

[IPsec 設定] セクションで、[DH グループ] を [group14] に設定します。

説明IPsec 接続の暗号化設定がオンプレミスゲートウェイデバイスの暗号化設定と同じであることを確認するために、オンプレミスゲートウェイデバイスに基づいて暗号化パラメーターを選択する必要があります。

BGP 設定

トンネル CIDR ブロック

暗号化トンネルの CIDR ブロックを入力します。

トンネル CIDR ブロックは 169.254.0.0/16 内の /30 サブネットでなければなりません。169.254.0.0/30、169.254.1.0/30、169.254.2.0/30、169.254.3.0/30、169.254.4.0/30、169.254.5.0/30、169.254.6.0/30、または 169.254.169.252/30 にすることはできません。

169.254.10.0/30 と入力します。

169.254.11.0/30 と入力します。

169.254.12.0/30 と入力します。

ローカル BGP IP アドレス

IPsec 接続の BGP IP アドレスを入力します。

このアドレスは、トンネル CIDR ブロック内の IP アドレスでなければなりません。

169.254.10.1 と入力します。

169.254.11.1 と入力します。

169.254.12.1 と入力します。

詳細設定

IPsec 接続のルートを自動的に配布および学習するための詳細設定を有効にするかどうかを選択します。詳細設定はデフォルトで有効になっています。

デフォルト値を保持します。すべての詳細設定が有効になります。

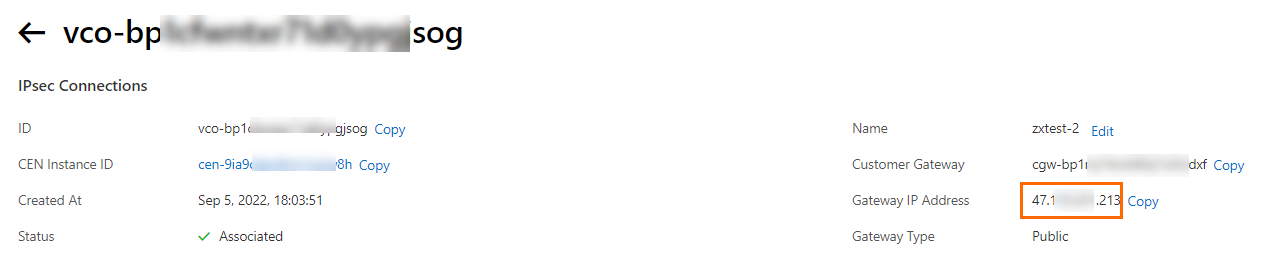

IPsec 接続が作成されると、システムは各接続にゲートウェイ IP アドレスを自動的に割り当てます。このアドレスは、オンプレミスゲートウェイデバイスとの接続を確立するために使用されます。ゲートウェイ IP アドレスは、次の図に示すように、IPsec 接続の詳細ページで表示できます。

このトピックでは、システムは次の表に示すゲートウェイ IP アドレスを 3 つの IPsec 接続に割り当てます。

IPsec 接続

ゲートウェイ IP アドレス

IPsec 接続 1

120.XX.XX.191

IPsec 接続 2

47.XX.XX.213

IPsec 接続 3

47.XX.XX.161

説明システムは、IPsec 接続がトランジットルーターにアタッチされた後にのみ、ゲートウェイ IP アドレスを IPsec 接続に割り当てます。

IPsec-VPN 接続 ページに戻ります。作成した IPsec 接続を見つけます。操作 列で、ピア設定の生成 を選択します。

3 つの IPsec 接続の設定をダウンロードし、コンピューターに保存します。これらの設定を使用して、オンプレミスゲートウェイデバイスを設定します。

ステップ 3: オンプレミスゲートウェイデバイスの設定

IPsec 接続を作成した後、ダウンロードした設定を使用して、3 つのオンプレミスゲートウェイデバイスに VPN と BGP の設定を追加します。これにより、データセンターと Alibaba Cloud の間に IPsec 接続が確立されます。

この例では、Cisco ファイアウォールの設定方法を説明するために、ソフトウェア Adaptive Security Appliance (ASA) 9.19.1 を使用しています。コマンドはソフトウェアのバージョンによって異なる場合があります。操作中は、実際の環境に基づいてドキュメントまたはベンダーに相談してください。詳細については、「ローカルゲートウェイの設定」をご参照ください。

以下の内容はサードパーティ製品の情報を含んでおり、参照のみを目的としています。Alibaba Cloud は、サードパーティ製品のパフォーマンスと信頼性、またはこれらの製品を使用した操作によって生じる潜在的な影響について、保証またはその他の形式のコミットメントを行いません。

オンプレミスゲートウェイデバイスを設定します。

オンプレミスゲートウェイデバイス 1 の設定例

Cisco ファイアウォールの CLI にログインし、設定モードに入ります。

ciscoasa> enable Password: ******** # enable モードに入るためのパスワードを入力します。 ciscoasa# configure terminal # 設定モードに入ります。 ciscoasa(config)#インターフェイス設定を表示します。

Cisco ファイアウォールに完全なインターフェイス設定があり、インターフェイスが有効になっていることを確認してください。以下は、このトピックで使用されるインターフェイス設定の例です。

# オンプレミスゲートウェイデバイス 1 のインターフェイス設定を表示します。 ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 # インターネットに接続するインターフェイス。 nameif outside1 # GigabitEthernet0/0 インターフェイスの名前。 security-level 0 ip address 11.XX.XX.1 255.255.255.255 # GigabitEthernet0/0 インターフェイスに設定されたパブリック IP アドレス。 ! interface GigabitEthernet0/1 # データセンターに接続するインターフェイス。 nameif private # GigabitEthernet0/1 インターフェイスの名前。 security-level 100 # データセンターに接続されたプライベートインターフェイスのセキュリティレベルがパブリックインターフェイスよりも低いことを指定します。 ip address 192.168.50.216 255.255.255.0 # GigabitEthernet0/1 インターフェイスに設定された IP アドレス。 !パブリックインターフェイスで IKEv2 機能を有効にします。

# オンプレミスゲートウェイデバイス 1 に次の設定を追加します。 crypto ikev2 enable outside1 # オンプレミスゲートウェイデバイス 1 の outside1 インターフェイス (パブリックインターフェイス) で IKEv2 機能を有効にします。IKEv2 ポリシーを作成します。IKE フェーズの認証アルゴリズム、暗号化アルゴリズム、DH グループ、SA ライフタイムを指定します。これらは Alibaba Cloud 側の設定と一致している必要があります。

# オンプレミスゲートウェイデバイス 1 に次の設定を追加します。 crypto ikev2 policy 10 encryption aes # 暗号化アルゴリズムを指定します。 integrity sha # 認証アルゴリズムを指定します。 group 14 # DH グループを指定します。 prf sha # prf は integrity と一致している必要があります。Alibaba Cloud 側では、prf はデフォルトで認証アルゴリズムと一致します。 lifetime seconds 86400 # SA ライフタイムを指定します。IPsec プロポーザルとプロファイルを作成します。Cisco ファイアウォール上の IPsec フェーズの暗号化アルゴリズム、認証アルゴリズム、DH グループ、SA ライフタイムを指定します。これらは Alibaba Cloud 側の設定と一致している必要があります。

# オンプレミスゲートウェイデバイス 1 に次の設定を追加します。 crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL # IPsec プロポーザルを作成します。 protocol esp encryption aes # 暗号化アルゴリズムを指定します。プロトコルは ESP です。Alibaba Cloud 側ではデフォルトで ESP プロトコルを使用します。 protocol esp integrity sha-1 # 認証アルゴリズムを指定します。プロトコルは ESP です。Alibaba Cloud 側ではデフォルトで ESP プロトコルを使用します。 crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL # IPsec プロファイルを作成し、作成したプロポーザルを適用します。 set ikev2 local-identity address # ローカル ID が IP アドレス形式を使用することを指定します。これは Alibaba Cloud 側の RemoteId 形式と一致している必要があります。 set pfs group14 # PFS と DH グループを指定します。 set security-association lifetime seconds 86400 # 時間ベースの SA ライフタイムを指定します。 set security-association lifetime kilobytes unlimited # トラフィックベースの SA ライフタイムを無効にします。トンネルグループを作成します。トンネルの事前共有キーを指定します。これは Alibaba Cloud 側のキーと一致している必要があります。

# オンプレミスゲートウェイデバイス 1 に次の設定を追加します。 tunnel-group 120.XX.XX.191 type ipsec-l2l # トンネルのカプセル化モードを l2l として指定します。 tunnel-group 120.XX.XX.191 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF123**** # トンネルピアの事前共有キーを指定します。これは Alibaba Cloud 側の事前共有キーです。 ikev2 local-authentication pre-shared-key fddsFF123**** # トンネルのローカル事前共有キーを指定します。これは Alibaba Cloud 側のキーと一致している必要があります。 !トンネルインターフェイスを作成します。

# オンプレミスゲートウェイデバイス 1 に次の設定を追加します。 interface Tunnel1 # トンネルインターフェイスを作成します。 nameif ALIYUN1 ip address 169.254.10.2 255.255.255.252 # インターフェイスの IP アドレスを指定します。 tunnel source interface outside1 # トンネルのソースアドレスをパブリックインターフェイス GigabitEthernet0/0 として指定します。 tunnel destination 120.XX.XX.191 # トンネルの宛先アドレスを Alibaba Cloud 側の IPsec 接続 1 のパブリック IP アドレスとして指定します。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE # IPsec プロファイル ALIYUN-PROFILE をトンネルに適用します。 no shutdown # トンネルインターフェイスを有効にします。 !ルートを設定します。

# オンプレミスゲートウェイデバイス 1 に次の設定を追加します。 route outside1 120.XX.XX.191 255.255.255.255 192.XX.XX.172 # Alibaba Cloud 側の IPsec 接続 1 のパブリック IP アドレスにアクセスするためのルートを設定します。ネクストホップは外部 IP アドレスです。 route private 192.168.0.0 255.255.255.0 192.168.50.215 # データセンターへのルートを設定します。 route private 192.168.1.0 255.255.255.0 192.168.50.215 route private 192.168.2.0 255.255.255.0 192.168.50.215 router bgp 65530 address-family ipv4 unicast neighbor 169.254.10.1 remote-as 65531 # BGP ピアを指定します。これは Alibaba Cloud 側の IPsec 接続 1 の BGP IP アドレスです。 neighbor 169.254.10.1 ebgp-multihop 255 neighbor 169.254.10.1 activate # BGP ピアをアクティブ化します。 network 192.168.0.0 mask 255.255.255.0 # データセンターの CIDR ブロックをアドバタイズします。 network 192.168.1.0 mask 255.255.255.0 network 192.168.2.0 mask 255.255.255.0 exit-address-family

オンプレミスゲートウェイデバイス 2 の設定例

Cisco ファイアウォールの CLI にログインし、設定モードに入ります。

ciscoasa> enable Password: ******** # enable モードに入るためのパスワードを入力します。 ciscoasa# configure terminal # 設定モードに入ります。 ciscoasa(config)#インターフェイス設定を表示します。

Cisco ファイアウォールに完全なインターフェイス設定があり、インターフェイスが有効になっていることを確認してください。以下は、このトピックで使用されるインターフェイス設定の例です。

# オンプレミスゲートウェイデバイス 2 のインターフェイス設定を表示します。 ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 # インターネットに接続するインターフェイス。 nameif outside1 # GigabitEthernet0/0 インターフェイスの名前。 security-level 0 ip address 11.XX.XX.2 255.255.255.255 # GigabitEthernet0/0 インターフェイスに設定されたパブリック IP アドレス。 ! interface GigabitEthernet0/1 # データセンターに接続するインターフェイス。 nameif private # GigabitEthernet0/1 インターフェイスの名前。 security-level 100 # データセンターに接続されたプライベートインターフェイスのセキュリティレベルがパブリックインターフェイスよりも低いことを指定します。 ip address 192.168.50.218 255.255.255.0 # GigabitEthernet0/1 インターフェイスに設定された IP アドレス。 !パブリックインターフェイスで IKEv2 機能を有効にします。

# オンプレミスゲートウェイデバイス 2 に次の設定を追加します。 crypto ikev2 enable outside1 # オンプレミスゲートウェイデバイス 2 の outside1 インターフェイス (パブリックインターフェイス) で IKEv2 機能を有効にします。IKEv2 ポリシーを作成します。IKE フェーズの認証アルゴリズム、暗号化アルゴリズム、DH グループ、SA ライフタイムを指定します。これらは Alibaba Cloud 側の設定と一致している必要があります。

# オンプレミスゲートウェイデバイス 2 に次の設定を追加します。 crypto ikev2 policy 10 encryption aes # 暗号化アルゴリズムを指定します。 integrity sha # 認証アルゴリズムを指定します。 group 14 # DH グループを指定します。 prf sha # prf は integrity と一致している必要があります。Alibaba Cloud 側では、prf はデフォルトで認証アルゴリズムと一致します。 lifetime seconds 86400 # SA ライフタイムを指定します。IPsec プロポーザルとプロファイルを作成します。Cisco ファイアウォール上の IPsec フェーズの暗号化アルゴリズム、認証アルゴリズム、DH グループ、SA ライフタイムを指定します。これらは Alibaba Cloud 側の設定と一致している必要があります。

# オンプレミスゲートウェイデバイス 2 に次の設定を追加します。 crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL # IPsec プロポーザルを作成します。 protocol esp encryption aes # 暗号化アルゴリズムを指定します。プロトコルは ESP です。Alibaba Cloud 側ではデフォルトで ESP プロトコルを使用します。 protocol esp integrity sha-1 # 認証アルゴリズムを指定します。プロトコルは ESP です。Alibaba Cloud 側ではデフォルトで ESP プロトコルを使用します。 crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL # IPsec プロファイルを作成し、作成したプロポーザルを適用します。 set ikev2 local-identity address # ローカル ID が IP アドレス形式を使用することを指定します。これは Alibaba Cloud 側の RemoteId 形式と一致している必要があります。 set pfs group14 # PFS と DH グループを指定します。 set security-association lifetime seconds 86400 # 時間ベースの SA ライフタイムを指定します。 set security-association lifetime kilobytes unlimited # トラフィックベースの SA ライフタイムを無効にします。トンネルグループを作成します。トンネルの事前共有キーを指定します。これは Alibaba Cloud 側のキーと一致している必要があります。

# オンプレミスゲートウェイデバイス 2 に次の設定を追加します。 tunnel-group 47.XX.XX.213 type ipsec-l2l # トンネルのカプセル化モードを l2l として指定します。 tunnel-group 47.XX.XX.213 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF456**** # トンネルピアの事前共有キーを指定します。これは Alibaba Cloud 側の事前共有キーです。 ikev2 local-authentication pre-shared-key fddsFF456**** # トンネルのローカル事前共有キーを指定します。これは Alibaba Cloud 側のキーと一致している必要があります。 !トンネルインターフェイスを作成します。

# オンプレミスゲートウェイデバイス 2 に次の設定を追加します。 interface Tunnel1 # トンネルインターフェイスを作成します。 nameif ALIYUN1 ip address 169.254.11.2 255.255.255.252 # インターフェイスの IP アドレスを指定します。 tunnel source interface outside1 # トンネルのソースアドレスをパブリックインターフェイス GigabitEthernet0/0 として指定します。 tunnel destination 47.XX.XX.213 # トンネルの宛先アドレスを Alibaba Cloud 側の IPsec 接続 2 のパブリック IP アドレスとして指定します。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE # IPsec プロファイル ALIYUN-PROFILE をトンネルに適用します。 no shutdown # トンネルインターフェイスを有効にします。 !ルートを設定します。

# オンプレミスゲートウェイデバイス 2 に次の設定を追加します。 route outside1 47.XX.XX.213 255.255.255.255 192.XX.XX.173 # Alibaba Cloud 側の IPsec 接続 2 のパブリック IP アドレスにアクセスするためのルートを設定します。ネクストホップは外部 IP アドレスです。 route private 192.168.0.0 255.255.255.0 192.168.50.217 # データセンターへのルートを設定します。 route private 192.168.1.0 255.255.255.0 192.168.50.217 route private 192.168.2.0 255.255.255.0 192.168.50.217 router bgp 65530 address-family ipv4 unicast neighbor 169.254.11.1 remote-as 65531 # BGP ピアを指定します。これは Alibaba Cloud 側の IPsec 接続 2 の BGP IP アドレスです。 neighbor 169.254.11.1 ebgp-multihop 255 neighbor 169.254.11.1 activate # BGP ピアをアクティブ化します。 network 192.168.0.0 mask 255.255.255.0 # データセンターの CIDR ブロックをアドバタイズします。 network 192.168.1.0 mask 255.255.255.0 network 192.168.2.0 mask 255.255.255.0 exit-address-family

オンプレミスゲートウェイデバイス 3 の設定例

Cisco ファイアウォールの CLI にログインし、設定モードに入ります。

ciscoasa> enable Password: ******** # enable モードに入るためのパスワードを入力します。 ciscoasa# configure terminal # 設定モードに入ります。 ciscoasa(config)#インターフェイス設定を表示します。

Cisco ファイアウォールに完全なインターフェイス設定があり、インターフェイスが有効になっていることを確認してください。以下は、このトピックで使用されるインターフェイス設定の例です。

# オンプレミスゲートウェイデバイス 3 のインターフェイス設定を表示します。 ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 # インターネットに接続するインターフェイス。 nameif outside1 # GigabitEthernet0/0 インターフェイスの名前。 security-level 0 ip address 11.XX.XX.3 255.255.255.255 # GigabitEthernet0/0 インターフェイスに設定されたパブリック IP アドレス。 ! interface GigabitEthernet0/1 # データセンターに接続するインターフェイス。 nameif private # GigabitEthernet0/1 インターフェイスの名前。 security-level 100 # データセンターに接続されたプライベートインターフェイスのセキュリティレベルがパブリックインターフェイスよりも低いことを指定します。 ip address 192.168.50.213 255.255.255.0 # GigabitEthernet0/1 インターフェイスに設定された IP アドレス。 !パブリックインターフェイスで IKEv2 機能を有効にします。

# オンプレミスゲートウェイデバイス 3 に次の設定を追加します。 crypto ikev2 enable outside1 # オンプレミスゲートウェイデバイス 3 の outside1 インターフェイス (パブリックインターフェイス) で IKEv2 機能を有効にします。IKEv2 ポリシーを作成します。IKE フェーズの認証アルゴリズム、暗号化アルゴリズム、DH グループ、SA ライフタイムを指定します。これらは Alibaba Cloud 側の設定と一致している必要があります。

# オンプレミスゲートウェイデバイス 3 に次の設定を追加します。 crypto ikev2 policy 10 encryption aes # 暗号化アルゴリズムを指定します。 integrity sha # 認証アルゴリズムを指定します。 group 14 # DH グループを指定します。 prf sha # prf は integrity と一致している必要があります。Alibaba Cloud 側では、prf はデフォルトで認証アルゴリズムと一致します。 lifetime seconds 86400 # SA ライフタイムを指定します。IPsec プロポーザルとプロファイルを作成します。Cisco ファイアウォール上の IPsec フェーズの暗号化アルゴリズム、認証アルゴリズム、DH グループ、SA ライフタイムを指定します。これらは Alibaba Cloud 側の設定と一致している必要があります。

# オンプレミスゲートウェイデバイス 3 に次の設定を追加します。 crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL # IPsec プロポーザルを作成します。 protocol esp encryption aes # 暗号化アルゴリズムを指定します。プロトコルは ESP です。Alibaba Cloud 側ではデフォルトで ESP プロトコルを使用します。 protocol esp integrity sha-1 # 認証アルゴリズムを指定します。プロトコルは ESP です。Alibaba Cloud 側ではデフォルトで ESP プロトコルを使用します。 crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL # IPsec プロファイルを作成し、作成したプロポーザルを適用します。 set ikev2 local-identity address # ローカル ID が IP アドレス形式を使用することを指定します。これは Alibaba Cloud 側の RemoteId 形式と一致している必要があります。 set pfs group14 # PFS と DH グループを指定します。 set security-association lifetime seconds 86400 # 時間ベースの SA ライフタイムを指定します。 set security-association lifetime kilobytes unlimited # トラフィックベースの SA ライフタイムを無効にします。トンネルグループを作成します。トンネルの事前共有キーを指定します。これは Alibaba Cloud 側のキーと一致している必要があります。

# オンプレミスゲートウェイデバイス 3 に次の設定を追加します。 tunnel-group 47.XX.XX.161 type ipsec-l2l # トンネルのカプセル化モードを l2l として指定します。 tunnel-group 47.XX.XX.161 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF789**** # トンネルピアの事前共有キーを指定します。これは Alibaba Cloud 側の事前共有キーです。 ikev2 local-authentication pre-shared-key fddsFF789**** # トンネルのローカル事前共有キーを指定します。これは Alibaba Cloud 側のキーと一致している必要があります。 !トンネルインターフェイスを作成します。

# オンプレミスゲートウェイデバイス 3 に次の設定を追加します。 interface Tunnel1 # トンネルインターフェイスを作成します。 nameif ALIYUN1 ip address 169.254.12.2 255.255.255.252 # インターフェイスの IP アドレスを指定します。 tunnel source interface outside1 # トンネルのソースアドレスをパブリックインターフェイス GigabitEthernet0/0 として指定します。 tunnel destination 47.XX.XX.161 # トンネルの宛先アドレスを Alibaba Cloud 側の IPsec 接続 3 のパブリック IP アドレスとして指定します。 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE # IPsec プロファイル ALIYUN-PROFILE をトンネルに適用します。 no shutdown # トンネルインターフェイスを有効にします。 !ルートを設定します。

# オンプレミスゲートウェイデバイス 3 に次の設定を追加します。 route outside1 47.XX.XX.161 255.255.255.255 192.XX.XX.174 # Alibaba Cloud 側の IPsec 接続 3 のパブリック IP アドレスにアクセスするためのルートを設定します。ネクストホップは外部 IP アドレスです。 route private 192.168.0.0 255.255.255.0 192.168.50.214 # データセンターへのルートを設定します。 route private 192.168.1.0 255.255.255.0 192.168.50.214 route private 192.168.2.0 255.255.255.0 192.168.50.214 router bgp 65530 address-family ipv4 unicast neighbor 169.254.12.1 remote-as 65531 # BGP ピアを指定します。これは Alibaba Cloud 側の IPsec 接続 3 の BGP IP アドレスです。 neighbor 169.254.12.1 ebgp-multihop 255 neighbor 169.254.12.1 activate # BGP ピアをアクティブ化します。 network 192.168.0.0 mask 255.255.255.0 # データセンターの CIDR ブロックをアドバタイズします。 network 192.168.1.0 mask 255.255.255.0 network 192.168.2.0 mask 255.255.255.0 exit-address-family

これらの設定を完了すると、データセンターと Alibaba Cloud の間に IPsec 接続が確立されます。データセンターからのルートは、BGP 動的ルーティングを通じて IPsec 接続の [BGP ルートテーブル] に伝播されます。

ネットワーク環境に応じて、データセンターにルート設定を追加します。これにより、データセンター内のクライアントから VPC へのトラフィックが、3 つすべてのオンプレミスゲートウェイデバイスを同時に通過できるようになります。具体的なコマンドについては、デバイスのベンダーにお問い合わせください。

ステップ 4: VPC 接続の作成

IPsec 接続は作成後に自動的にトランジットルーターにアタッチされます。データセンターと VPC 間の通信を可能にするには、CEN コンソールで VPC 接続を作成して VPC をトランジットルーターにアタッチする必要もあります。

CEN コンソールにログインします。

インスタンス ページで、管理したい CEN インスタンスの ID をクリックします。

タブで、中国 (上海) リージョンのトランジットルーターを見つけます。[アクション] 列で、[ネットワークインスタンス接続の作成] をクリックします。

[ネットワークインスタンスの接続] ページで、パラメーターを設定し、[OK] をクリックします。

中国 (上海) リージョンの VPC を、以下の設定でトランジットルーターに接続します。他のパラメーターはデフォルト値のままにします。詳細については、「VPC 接続の作成」をご参照ください。

パラメーター

説明

VPC 接続

インスタンスタイプ

ネットワークインスタンスタイプを選択します。

[Virtual Private Cloud (VPC)] を選択します。

リージョン

ネットワークインスタンスがデプロイされているリージョンを選択します。

[中国 (上海)] を選択します。

トランジットルーター

システムは現在のリージョンのトランジットルーターの ID を自動的に表示します。

リソースの所有権

ネットワークインスタンスが現在の Alibaba Cloud アカウントに属しているかどうかを選択します。

[現在のアカウント] を選択します。

課金方法

VPC 接続の課金方法。デフォルト値は [従量課金] です。トランジットルーターの課金ルールに関する詳細については、「課金」をご参照ください。

接続名

VPC 接続の名前を入力します。

VPC-connection と入力します。

ネットワークインスタンス

ネットワークインスタンスを選択します。

中国 (上海) リージョンの VPC を選択します。

VSwitch

トランジットルーターがサポートするゾーンの vSwitch を選択します。

トランジットルーターが現在のリージョンで 1 つのゾーンのみをサポートする場合、そのゾーンの vSwitch を選択する必要があります。

トランジットルーターが現在のリージョンで複数のゾーンをサポートする場合、異なるゾーンに存在する少なくとも 2 つの vSwitch を選択する必要があります。VPC とトランジットルーターが通信する際、これら 2 つの vSwitch はゾーンレベルのディザスタリカバリを実装できます。

データはより短い距離で転送できるため、ネットワーク遅延を減らし、ネットワークパフォーマンスを向上させるために、各ゾーンに vSwitch を選択することをお勧めします。

選択した各 vSwitch にアイドル状態の IP アドレスがあることを確認してください。VPC がトランジットルーターでサポートされているゾーンに vSwitch を持っていない場合、または vSwitch にアイドル状態の IP アドレスがない場合は、新しい vSwitch を作成する必要があります。詳細については、「vSwitch の作成と管理」をご参照ください。

ゾーン F の vSwitch 1 とゾーン G の vSwitch 2 を選択します。

詳細設定

すべての詳細設定オプションを有効にするかどうかを選択します。デフォルトでは、すべての詳細設定オプションが有効になっています。

デフォルト設定を保持します。すべての詳細設定オプションが有効になります。

ステップ 5: リージョン間接続の作成

IPsec 接続にアタッチされたトランジットルーターと VPC にアタッチされたトランジットルーターは異なるリージョンにあります。デフォルトでは、データセンターは VPC と通信できません。クロスリージョン通信を可能にするには、中国 (杭州) リージョンのトランジットルーターと中国 (上海) リージョンのトランジットルーターの間にリージョン間接続を作成する必要があります。

[CEN インスタンス] ページで、目的の CEN インスタンスを見つけてその ID をクリックします。

タブで、[リージョン接続の設定] をクリックします。

[ネットワークインスタンスの接続] ページで、リージョン間接続を設定し、[OK] をクリックします。

以下の設定でリージョン間接続を作成します。他のパラメーターはデフォルト値のままにします。詳細については、「リージョン間接続の作成」をご参照ください。

パラメーター

説明

インスタンスタイプ

[リージョン間接続] を選択します。

リージョン

接続するリージョンを選択します。

[中国 (杭州)] を選択します。

トランジットルーター

システムは現在のリージョンのトランジットルーターの ID を自動的に表示します。

接続名

リージョン間接続の名前を入力します。

Inter-region-connection と入力します。

ピアリージョン

接続するピアリージョンを選択します。

[中国 (上海)] を選択します。

トランジットルーター

システムは現在のリージョンのトランジットルーターの ID を自動的に表示します。

帯域幅割り当てモード

リージョン間接続は、次の帯域幅割り当てモードをサポートしています。

帯域幅プランから割り当て: 帯域幅は購入した帯域幅プランから割り当てられます。

従量課金: リージョン間接続での実際のデータ転送に対して課金されます。

[従量課金] を選択します。

帯域幅

リージョン間接続の帯域幅の値を入力します。単位: Mbit/s。

デフォルトのリンクタイプ

デフォルトのリンクタイプを使用します。

詳細設定

デフォルト設定を保持します。すべての詳細設定オプションが選択されています。

リージョン間接続を作成すると、システムは自動的にルートを配布および学習します。IPsec 接続は BGP 動的ルーティングを使用して VPC ルートをデータセンターに伝播し、データセンタールートをトランジットルーターに伝播します。これにより、データセンターと VPC 間のネットワーク通信が可能になります。ルートの詳細については、このトピックの最後にある「ルーティングの説明」をご参照ください。

ステップ 6: 接続性のテスト

リージョン間接続を作成した後、データセンターと VPC は 3 つの IPsec 接続を使用してトラフィックを負荷分散できます。このセクションでは、ネットワーク接続をテストし、トラフィックが接続間で負荷分散されていることを確認する方法について説明します。

ネットワーク接続をテストします。

VPC 内の ECS インスタンスにログインします。詳細については、「ECS インスタンスへの接続」をご参照ください。

ECS インスタンスで、ping コマンドを実行してデータセンター内のクライアントにアクセスします。

ping <データセンター内のクライアントの IP アドレス>応答メッセージを受信した場合、データセンターと VPC の間にネットワーク接続が確立され、互いのリソースにアクセスできます。

トラフィックの負荷分散を確認します。

データセンター内の複数のクライアントから ECS インスタンスへのアクセスリクエストを継続的に送信します。3 つすべての IPsec 接続の詳細ページでトラフィックモニタリングデータを確認できる場合、データセンターと VPC 間のトラフィックは接続間で負荷分散されています。

VPN Gateway コンソールにログインします。

トップナビゲーションバーで、IPsec 接続がデプロイされているリージョンを選択します。

左側のナビゲーションウィンドウで、 を選択します。

IPsec 接続 ページで、目的の IPsec 接続を見つけてその ID をクリックします。

IPsec 接続の詳細ページに移動し、モニター タブでトラフィックモニタリングデータを表示します。

ルーティングの説明

このトピックでは、IPsec 接続、VPC 接続、およびリージョン間接続が作成される際にデフォルトのルート設定が使用されます。デフォルト設定では、CEN は自動的にルートを配布および学習して、データセンターと VPC 間の通信を可能にします。デフォルトのルート設定は次のように説明されます。

IPsec 接続

IPsec 接続を作成する際、それを直接トランジットルーターにアタッチし、すべての詳細設定を有効にします。システムは自動的に以下のルート設定を IPsec 接続に適用します。

デフォルトでは、IPsec 接続はトランジットルーターのデフォルトルートテーブルに関連付けられます。トランジットルーターは、デフォルトルートテーブルを検索して IPsec 接続からのトラフィックを転送します。

IPsec 接続に対して追加した宛先ベースルート、または BGP 動的ルーティングを通じて IPsec 接続が学習したオンプレミスルートは、自動的にトランジットルーターのデフォルトルートテーブルに伝播されます。

トランジットルーターは、そのデフォルトルートテーブル内の他のルートを自動的に IPsec 接続の BGP ルートテーブルに伝播します。

IPsec 接続は、学習したクラウドルートを BGP 動的ルーティングを通じてデータセンターに自動的に伝播します。

VPC インスタンス

VPC 接続を作成する際にすべての詳細設定を有効にすると、システムは自動的に以下のルート設定を VPC に適用します。

[トランジットルーターのデフォルトルートテーブルに自動的に関連付ける]

この機能が有効になると、VPC 接続は自動的にトランジットルーターのデフォルトルートテーブルに関連付けられます。トランジットルーターは、デフォルトルートテーブルを検索して VPC からのトラフィックを転送します。

[システムルートをトランジットルーターのデフォルトルートテーブルに自動的に伝播する]

この機能が有効になると、VPC はそのシステムルートをトランジットルーターのデフォルトルートテーブルに伝播します。これにより、ネットワークインスタンス間の通信が可能になります。

[VPC のすべてのルートテーブルにトランジットルーターを指すルートを自動的に設定する]

この機能が有効になると、システムは自動的に 3 つのルート (10.0.0.0/8、172.16.0.0/12、および 192.168.0.0/16) を VPC のすべてのルートテーブルに追加します。これらのルートのネクストホップは VPC 接続を指します。

重要宛先 CIDR ブロックが 10.0.0.0/8、172.16.0.0/12、または 192.168.0.0/16 のルートが VPC のルートテーブルに既に存在する場合、システムはそのルートを再度自動的に追加することはできません。VPC とトランジットルーター間のトラフィックを有効にするには、VPC ルートテーブルに VPC 接続を指すルートを手動で追加する必要があります。

[ルートチェックの開始] をクリックして、これらのルートがネットワークインスタンスに存在するかどうかを確認できます。

リージョン間接続

リージョン間接続を作成する際にすべての詳細設定を有効にすると、システムは自動的に以下のルート設定をリージョン間接続に適用します。

トランジットルーターのデフォルトルートテーブルに関連付ける

この機能が有効になると、リージョン間接続は自動的に トランジットルーター のデフォルトルートテーブルに関連付けられます。トランジットルーターは、デフォルトルートテーブルを使用してリージョン間でネットワークトラフィックを転送します。

システムルートをトランジットルーターのデフォルトルートテーブルに伝播する

この機能が有効になると、リージョン間接続は接続されたリージョン内のトランジットルーターのデフォルトルートテーブルに関連付けられます。

ピアリージョンへルートを自動的にアドバタイズする

この機能が有効になると、現在のリージョンの トランジットルーター のルートテーブル内のルートが、クロスリージョン通信のためにピア トランジットルーター のルートテーブルに自動的にアドバタイズされます。トランジットルーターのルートテーブルは、リージョン間接続に関連付けられたルートテーブルを指します。

ルートエントリ

以下の表は、このトピックにおけるトランジットルーター、IPsec 接続、VPC、およびオンプレミスゲートウェイデバイスのルートエントリを示しています。Alibaba Cloud コンソールで対応するインスタンスのルートエントリを表示できます。

トランジットルーターのルートエントリを表示するには、「Enterprise Edition トランジットルーターのルートの表示」をご参照ください。

VPC のルートエントリを表示するには、「ルートテーブルの作成と管理」をご参照ください。

IPsec 接続のルートエントリを表示するには、その詳細ページに移動します。

VPN Gateway コンソールにログインします。

トップナビゲーションバーで、IPsec 接続がデプロイされているリージョンを選択します。

左側のナビゲーションウィンドウで、 を選択します。

IPsec 接続 ページで、目的の IPsec 接続を見つけてその ID をクリックします。

IPsec 接続の詳細ページに移動し、BGP ルートテーブル タブでルートエントリを表示します。