Virtual Private Cloud (VPC) のフローログは、Elastic Network Interface (ENI) のインバウンドおよびアウトバウンドトラフィックを収集および記録します。フローログは、パフォーマンスモニタリング、トラブルシューティング、コスト最適化に使用します。

仕組み

フローログは、ENI、vSwitch、VPC の 3 つのレベルでのトラフィック収集をサポートしています。VPC または vSwitch のフローログを作成すると、システムは、フローログ作成後に作成された ENI を含め、VPC または vSwitch 内の関連するすべての ENI からトラフィックを収集します。

システムは、各キャプチャウィンドウ (デフォルトでは 10 分) 内でトラフィック情報をフローログエントリに集約し、そのエントリを Simple Log Service (SLS) に配信します。

各フローログエントリは、特定のキャプチャウィンドウ内の 5 タプルネットワークストリームを記録します。これには、送信元と宛先の IP アドレス、送信元と宛先のポート、およびプロトコルが含まれます。以下に例を示します。

eni-id | direction | srcaddr | srcport | protocol | dstaddr | dstport | ... |

eni-xxx | in | 10.0.0.1 | 53870 | 6 | 10.0.0.2 | 80 | ... |

eni-xxx | out | 10.0.0.2 | 80 | 6 | 10.0.0.1 | 53870 | ... |

すべてのフィールドとその説明については、「フローログのフィールド説明」をご参照ください。

コストを削減するために、特定のパスからのトラフィックのみを収集します。利用可能なパスは次のとおりです。

IPv4 ゲートウェイを介したインターネットへのトラフィック

NAT Gateway を介したトラフィック

VPN Gateway を介したトラフィック

トランジットルーター (TR) を介したトラフィック

ゲートウェイエンドポイントを介した Alibaba Cloud サービスへのトラフィック

仮想ボーダールーター (VBR) を介した Express Connect 回線へのトラフィック

Express Connect Router (ECR) を介したトラフィック

Gateway Load Balancer (GWLB) エンドポイントを介したトラフィック

インターネットへのトラフィック

インターネット向けの Classic Load Balancer (CLB) はサポートされていません。

フローログの一般的なユースケースは次のとおりです。

ネットワークモニタリング:VPC のスループットとパフォーマンスを監視し、VPC 内のリソースのトラフィックと傾向を分析し、問題をトラブルシューティングし、セキュリティグループまたはネットワーク ACL の有効性を確認します。

トラフィックコストの削減:転送データを分析してトラフィックコストを最適化します。たとえば、VPC から他のリージョン、パブリック IP アドレス、またはオンプレミスデータセンターや他のクラウドネットワークへのトラフィックデータを取得できます。また、VPC 内で大量のトラフィックを生成する Elastic Compute Service (ECS) インスタンスを特定することもできます。

ネットワークセキュリティ分析:セキュリティインシデントが発生した場合、インバウンドおよびアウトバウンドのトラフィック情報を分析して、不審な IP アドレスを特定したり、侵入記録を調査したりします。

制限事項

初めてフローログ機能を使用する前に、次の操作を実行してください。

[フローログ] ページで、今すぐ有効化 をクリックします。パブリックプレビュー中にフローログインスタンスを作成した場合でも、これらのインスタンスを表示および管理するには、今すぐ有効化 をクリックする必要があります。

[フローログ] ページで、今すぐ権限付与 をクリックし、次に [承認] をクリックします。この操作により、

AliyunVPCLogArchiveRoleという名前の Resource Access Management (RAM) ロールとAliyunVPCLogArchiveRolePolicyという名前の RAM ポリシーが自動的に作成されます。VPC は、デフォルトでこのロールとポリシーを使用して SLS にアクセスし、フローログがサービスに書き込まれるようにします。Simple Log Service 製品ページで Simple Log Service を有効化します。

フローログを有効にした後、新しく作成された ENI の最初のトラフィックキャプチャが遅れることがあり、通常は 10 分未満です。

フローログは、マルチキャストトラフィックの収集をサポートしていません。

フローログの管理

コンソール

フローログの作成

VPC コンソールの [フローログ] ページに移動します。[フローログの作成] をクリックします。[フローログの作成] パネルで、次のパラメーターを設定します。

収集設定:

[リージョン]:監視するリソースのリージョンを選択します。

[リソースタイプ] と [リソースインスタンス]:収集タイプを [ENI]、[vSwitch]、または [VPC] に設定します。VPC または vSwitch を選択した場合、システムは選択したリソース内のすべての ENI のトラフィックを監視します。

[データ転送タイプ]:セキュリティグループやネットワーク ACL ルールなどのアクセス制御ルールによって許可または拒否されたトラフィックをキャプチャするかどうかを選択します。

[IP バージョン]:IPv4 トラフィックのみをキャプチャするには [IPv4] を選択し、IPv4 と IPv6 の両方のトラフィックをキャプチャするには [デュアルスタック] を選択します。次のリージョンが IPv6 をサポートしています:中国 (杭州)、中国 (上海)、中国 (青島)、中国 (北京)、中国 (フフホト)、中国 (深セン)、シンガポール、米国 (シリコンバレー)、および 米国 (バージニア)。

[サンプリング間隔 (分)]:トラフィック情報を集約するためのキャプチャウィンドウの期間。間隔を 1、5、または 10 分に設定します。間隔が短いほどフローログが頻繁に生成され、問題の特定が早くなります。間隔が長いほど、データの適時性は低下しますが、ログエントリの数が減り、コストが削減されます。

たとえば、持続的接続を維持する TCP セッションの場合、1 分のウィンドウでは 1 時間あたり 60 のログレコードが生成されますが、10 分のウィンドウでは 6 つのログレコードしか生成されません。

VPC 内の複数のフローログインスタンスが同じ ENI からトラフィックを収集する場合、すべてのインスタンスの中で最も短いサンプリング間隔が実際のキャプチャウィンドウとして使用されます。

[サンプリングパス]:特定の収集シナリオを選択して、使用コストを削減します。最初にデフォルトの [すべてのシナリオ] オプションの選択を解除してください。

次のネットワーク要素を通過するトラフィックを選択できます:IPv4 ゲートウェイ、NAT Gateway、VPN Gateway、トランジットルーター (TR)、ゲートウェイエンドポイント、仮想ボーダールーター (VBR)、Express Connect Router (ECR)、Gateway Load Balancer (GWLB) エンドポイント、およびインターネットへのトラフィック。

分析と配信:1 つ以上の宛先を選択します。

[Log Service に配信]:

プロジェクトと Logstore を選択します。最初のフローログでは、データを分離するために [プロジェクトの作成] と [Logstore の作成] をクリックすることを推奨します。集中分析のために複数のフローログを統合するには、同じ Logstore を選択します。

[ログ分析レポートを有効にする]:この機能は、フローログを含む Logstore の インデックスを自動的に作成し、ダッシュボードを作成します。これにより、SQL および可視化分析を実行できます。有効にすると、この機能は SLS 製品の 料金が発生します。

NIS トラフィック分析の有効化(まだ利用できません)。

フローログを作成すると、トラフィック収集が自動的に開始されます。その後、フローログを分析できます。

フローログの開始または停止

VPC コンソールの [フローログ] ページで、対象のフローログを見つけ、[操作] 列の [開始] または [停止] をクリックします。

フローログを停止すると、VPC はフローログ生成料金を請求しなくなります。ただし、SLS は既存のフローログのストレージに対して引き続き 課金します。

フローログの削除

VPC コンソールの [フローログ] ページで、対象のフローログを見つけ、[操作] 列の [削除] をクリックします。

フローログを削除すると、VPC はフローログ生成料金を請求しなくなります。ただし、SLS は既存のフローログのストレージに対して引き続き 課金します。すべての課金を停止するには、SLS コンソールで Logstore を削除する必要があります。

API

フローログを作成する前に、フローログ機能を有効にし、SLS でプロジェクトと Logstore を作成していることを確認してください。

OpenFlowLogService を呼び出してフローログ機能を有効にします。

CreateProject を呼び出してプロジェクトを作成し、CreateLogStore を呼び出して Logstore を作成します。

これらの前提条件を満たした後、次の操作を実行できます。

CreateFlowLog を呼び出してフローログを作成し、オプションで CreateIndex を呼び出してインデックスを作成します。

DeactiveFlowLog を呼び出してフローログを停止します。

ActiveFlowLog を呼び出してフローログを開始します。

DeleteFlowLog を呼び出してフローログを削除します。

Terraform

リソース:alicloud_log_project、alicloud_log_store、alicloud_vpc_flow_log

# フローログを作成するリージョンを指定します。

provider "alicloud" {

region = "cn-hangzhou"

}

# プロジェクトの説明、Logstore とフローログの名前を指定します。

variable "name" {

default = "vpc-flowlog-example"

}

# プロジェクト名を作成するために乱数を生成します。

resource "random_uuid" "example" {

}

# Simple Log Service プロジェクトを作成します。

resource "alicloud_log_project" "example" {

project_name = substr("tf-example-${replace(random_uuid.example.result, "-", "")}", 0, 16)

description = var.name

}

# Simple Log Service Logstore を作成します。

resource "alicloud_log_store" "example" {

project_name = alicloud_log_project.example.project_name

logstore_name = var.name

shard_count = 3

auto_split = true

max_split_shard_count = 60

append_meta = true

}

# VPC フローログを作成します。

resource "alicloud_vpc_flow_log" "example" {

flow_log_name = var.name

log_store_name = alicloud_log_store.example.logstore_name

description = var.name

traffic_path = ["all"] # すべてのシナリオからトラフィックを収集します。

project_name = alicloud_log_project.example.project_name

resource_type = "VPC" # リソースタイプは VPC です。

resource_id = "vpc-bp1ekmgzch0bo3hxXXXXXX" # VPC の ID です。

aggregation_interval = "1" # キャプチャウィンドウは 1 分です。

traffic_type = "All" # アクセス制御によって許可または拒否されたかに関わらず、すべてのトラフィックを収集します。

}フローログの分析

フローログを分析することで、ネットワークパフォーマンスの監視、問題のトラブルシューティング、トラフィックコストの最適化、ネットワークセキュリティ分析を行うことができます。

コンソール

Logstore を介したカスタム分析

VPC コンソールの [フローログ] ページに移動します。対象のフローログの [Simple Log Service] 列で、Logstore をクリックして詳細ページを開きます。このページでは、次のことができます。

フローログエントリの詳細は、[生ログ]で確認できます。

文を入力して、フローログをクエリおよび分析します。

フローログセンターのテンプレートを使用した分析

フローログセンターは、VPC フローログの分析に役立つ一連の可視化テンプレートを提供します。テンプレートは、VPC ポリシー統計、ENI トラフィック統計、および CIDR ブロック間のトラフィック統計をサポートしています。

[フローログセンター] に移動し、右上隅の [追加] をクリックします。

[インスタンスの作成] パネルで、[インスタンス名] を入力し、既存のフローログを含む [プロジェクト] と [Logstore] を選択し、[OK] をクリックします。

インスタンスを作成した後、[フローログセンター] でそのインスタンス ID をクリックします。[フローログ詳細] ページで、フローログ情報を表示および分析できます。

[モニタリングセンター] は、次のダッシュボードとカスタムクエリ機能を提供します。

[概要]:許可および拒否されたフローログの傾向、インバウンドおよびアウトバウンドトラフィックの傾向、各 VPC および ENI のパケットとバイトの総数、送信元および宛先 IP アドレスの地理的分布を表示します。

[ポリシー統計]:許可および拒否された接続の傾向、5 タプル (送信元 IP、送信元ポート、プロトコルタイプ、宛先 IP、宛先ポートのコレクション) に基づく許可および拒否された接続の統計を表示します。

Accept:セキュリティグループおよびネットワーク ACL によって許可されたトラフィック。

Reject:セキュリティグループおよびネットワーク ACL によって拒否されたトラフィック。

[ENI トラフィック]:ENI のインバウンドおよびアウトバウンドトラフィックを表示します。

[ECS 間トラフィック]:ECS インスタンス間のトラフィック。

[カスタムクエリ]:詳細については、「ログのクエリと分析の開始」をご参照ください。

ドメイン間分析を有効にする (オプション):[フローログ詳細] ページで、[CIDR ブロック設定] をクリックします。次に、[CIDR ブロック設定] タブで、[ドメイン間分析] スイッチをオンにします。

ドメイン間分析機能を有効にすると、システムは自動的にデータ変換タスクを作成します。このタスクは、CIDR ブロック間のトラフィックを分析するための CIDR ブロック詳細を含む VPC フローログを生成します。データ変換機能は 料金が発生します。

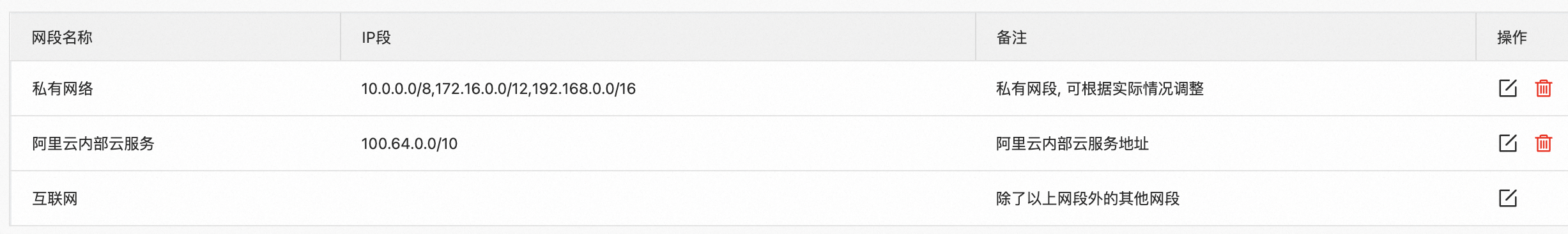

SLS には、次の図に示すように、複数の事前定義された CIDR ブロックがあります。CIDR ブロック間のトラフィックを分析するには、ドメイン間分析機能を有効にします。必要に応じて、カスタム CIDR ブロックを追加することもできます。

[ドメイン間分析] 機能は、次のダッシュボードおよびカスタムクエリを提供します。

[ドメイン間トラフィック]:CIDR ブロック間のトラフィック。

[ECS からドメインへのトラフィック]:ECS インスタンスから宛先 CIDR ブロックへのトラフィック。

[脅威インテリジェンス]:送信元および宛先 IP アドレスに関する脅威インテリジェンスを表示します。

[カスタムクエリ]:VPC フローログのセグメント情報をクエリおよび分析します。

API

GetLogsV2 を呼び出して、フローログをクエリおよび分析します。

例

以下に 4 つの典型的なユースケースを示します。

送信元 IP

図に示すように、ポート 80 を介してインターネットからアクセス可能な Web サーバーを作成し、セキュリティグループルールを使用して送信元 IP からのアクセスを制限したとします。

フローログを作成して、ポート 80 にアクセスする送信元 IP をクエリし、セキュリティグループによって許可または拒否されたアクセスリクエストをカウントできます。

フローログの作成

[リソースインスタンス] で、Web サーバーの [ENI] を選択します。

[データ転送タイプ] を [すべてのトラフィック] に設定します。

配信を設定するには、[Log Service に配信] と [ログ分析レポートを有効にする] を選択します。

他のパラメーターはデフォルト値のままにします。

フローログの分析

クエリおよび分析文

10.0.0.1 のポート 80 にアクセスする送信元 IP をフィルタリングし、各 IP がセキュリティグループによって許可および拒否された回数を表示します。

dstaddr:10.0.0.1 AND dstport:80 | SELECT -- 宛先 IP アドレスが 10.0.0.1 で、宛先ポートが 80 のログをフィルタリングします。 srcaddr, SUM(CASE WHEN action = 'ACCEPT' THEN 1 ELSE 0 END) AS accept_count, -- 各 ACCEPT (許可) アクションに対して 1 をカウントします。 SUM(CASE WHEN action = 'REJECT' THEN 1 ELSE 0 END) AS reject_count -- 各 REJECT (拒否) アクションに対して 1 をカウントします。 FROM log GROUP BY srcaddr -- 送信元 IP アドレスでグループ化します。 ORDER BY accept_count + reject_count DESC -- 許可および拒否されたアクションの合計数に基づいて結果を降順にソートします。プレビュー

図に示すように、

srcaddr列にはポート 80 にアクセスした送信元 IP が表示されます。accept_countおよびreject_count列には、クエリ時間範囲内でセキュリティグループによって許可および拒否された各送信元 IP のフローログエントリが表示されます。5 つの送信元 IP がポート 80 にアクセスしました:120.26.XX.XX、121.43.XX.XX、154.212.XX.XX、176.65.XX.XX、および 198.235.XX.XX。

120.26.XX.XX からのすべてのリクエストは許可されましたが、他のパブリック IP アドレスからのすべてのリクエストは拒否されました。

ECS インスタンス間のトラフィック

項目 | VPC 内の ECS インスタンス | 異なる VPC 内の ECS インスタンス |

図 | ||

説明 | 1 つの VPC に 3 つの ECS インスタンスをデプロイし、ECS インスタンス間にトラフィックがあるとします。 フローログ機能を使用して、ECS インスタンス間のトラフィックレートと傾向を分析します。 | 異なるリージョンに 2 つの VPC があり、各 VPC には複数の ECS インスタンスがあります。2 つの VPC は VPC ピアリング接続を使用して接続されています。ピアリング接続は、Cloud Data Transfer (CDT) の従量課金で課金されます。 リージョン間のデータ転送料金が大幅に増加したことに気づきました。フローログを使用して、大量のトラフィックを生成する ECS インスタンスを特定し、トラフィックコストを削減します。 |

フローログ設定 |

|

|

クエリと文 | ECS1 と他の ECS インスタンス間のトラフィックレートの傾向をクエリします。 | 2 つの VPC 間のセッショントラフィックレートの傾向をクエリします。 |

プレビュー |

10.0.0.1 から 10.0.0.2 へのトラフィックレートが最も高く、約 1.4 Mbps です。10.0.0.1 から 10.0.0.3 へのトラフィックレートが 2 番目に高く、約 700 Kbps です。他のトラフィックはごくわずかです。 |

図に示すように、10.0.0.1 から 172.16.0.1 へのトラフィックは、約 6 Mbps のトラフィックスパイクです。 |

インターネット NAT ゲートウェイトラフィック

あるリージョンに複数の ECS インスタンスがあります。すべてのインスタンスは同じ vSwitch にデプロイされ、インターネット NAT ゲートウェイの SNAT 機能を通じてインターネットにアクセスします。

インターネットへの NAT トラフィック量が大幅に増加し、サーバーの応答が遅くなっていることに気づきました。フローログを使用して、トラフィックの大部分を生成している ECS インスタンスを特定します。

フローログの作成

[リソースインスタンス] で、インターネット NAT ゲートウェイの vSwitch である

vSwitch 2を選択します。配信設定で、[Log Service に配信] と [ログ分析レポートを有効にする] を選択します。

他のパラメーターはデフォルト値のままにします。

特定のトラフィックパスのフィルタリング

特定のパスのトラフィックをフィルタリングするには、クエリ文で条件を指定する必要があります。

図

No.

フィルタリング方法

1

ECS インスタンスから NAT ゲートウェイへのトラフィックをフィルタリングする:

directionを in に設定し、srcaddrを ECS インスタンスのプライベート IP アドレスに設定します。2

NAT ゲートウェイからインターネットへのトラフィックをフィルタリングする:

directionを out に設定し、srcaddrを NAT ゲートウェイのプライベート IP アドレスに設定します。3

インターネットから NAT ゲートウェイへのトラフィックをフィルタリングする:

directionを in に設定し、dstaddrを NAT ゲートウェイのプライベート IP アドレスに設定します。4

NAT ゲートウェイから ECS インスタンスへのトラフィックをフィルタリングする:

directionを out に設定し、dstaddrを ECS インスタンスのプライベート IP アドレスに設定します。フローログの分析

クエリおよび分析文

ECS インスタンスから NAT ゲートウェイへのパスで、特定のパブリック IP アドレスへのトラフィックを分析します。

direction: 'in' and srcaddr: 10.0.0.* and dstaddr: 120.26.XX.XX | select -- 特定のパブリック IP アドレスにアクセスする ECS インスタンスのログをフィルタリングします。 date_format(from_unixtime(__time__ - __time__% 60), '%H:%i:%S') as time, srcaddr, -- UNIX タイムスタンプを読み取り可能な時間形式に変換します。 sum(bytes*8/60) as bandwidth -- バイトをビットに変換し、1 分のキャプチャウィンドウで除算します。 group by time,srcaddr -- 時間と送信元 IP アドレスでグループ化します。 order by time asc -- 時間を昇順にソートします。 limit 100 -- 最初の 100 件の結果を表示します。プレビュー

図に示すように、ECS インスタンスから NAT ゲートウェイへのパスで、10.0.0.1 (ECS1) からパブリック IP アドレス 120.26.XX.XX へのトラフィックレートが最も高く、約 12 Kbps です。

Express Connect 回線内のトラフィック

ある企業は、Alibaba Cloud リージョン内の 2 つの VPC を使用して異なるサービスをデプロイしています。オンプレミスのデータセンターを、Express Connect 回線と Cloud Enterprise Network (CEN) を使用して Alibaba Cloud に接続しています。

IT 部門は、フローログを使用して、VPC 内のさまざまなサービスからのトラフィックが Express Connect 回線をどのように使用しているかを監視および分析する予定です。この分析は、ネットワークリソースの計画とパフォーマンスの向上に役立ちます。

フローログの作成

同じ Logstore にデータを配信する 2 つのフローログを作成します。各フローログの主要なパラメーターは次のとおりです。

[リソースインスタンス] では、[VPC] で、 VPC1 と VPC2 を選択します。

[サンプリングパス] を [トランジットルーター経由のトラフィック] に設定します。

配信設定で、[Log Service に配信] を選択し、両方のフローログに同じ Logstore を選択し、[ログ分析レポートを有効にする] を選択します。

他のパラメーターはデフォルト値のままにします。

フローログの分析

クエリおよび分析文

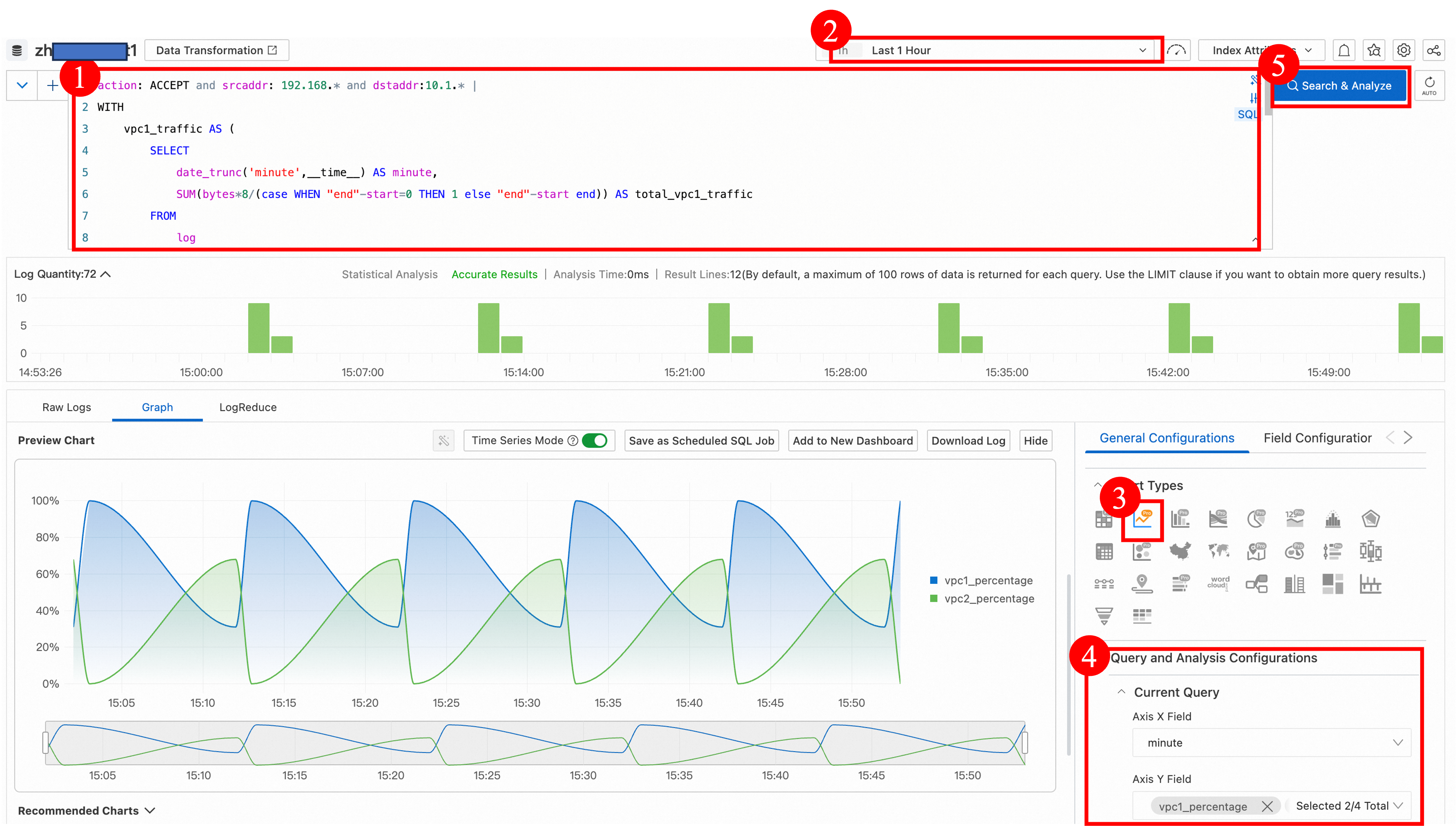

オンプレミスデータセンターに流れるトラフィックの割合を分析します。

action: ACCEPT and srcaddr: 192.168.* and dstaddr:10.1.* | WITH vpc1_traffic AS ( SELECT date_trunc('minute',__time__) AS minute, SUM(bytes*8/(case WHEN "end"-start=0 THEN 1 else "end"-start end)) AS total_vpc1_traffic FROM log WHERE srcaddr LIKE '192.168.20.%' GROUP BY date_trunc('minute',__time__) ), vpc2_traffic AS ( SELECT date_trunc('minute',__time__) AS minute, SUM(bytes*8/(case WHEN "end"-start=0 THEN 1 else "end"-start end)) AS total_vpc2_traffic FROM log WHERE srcaddr LIKE '192.168.10.%' GROUP BY date_trunc('minute',__time__) ) SELECT COALESCE(vpc1_traffic.minute, vpc2_traffic.minute) AS minute, (COALESCE(vpc1_traffic.total_vpc1_traffic, 0) * 100/ NULLIF((COALESCE(vpc1_traffic.total_vpc1_traffic, 0) + COALESCE(vpc2_traffic.total_vpc2_traffic, 0)), 0)) AS vpc1_percentage, (COALESCE(vpc2_traffic.total_vpc2_traffic, 0) * 100/ NULLIF((COALESCE(vpc1_traffic.total_vpc1_traffic, 0) + COALESCE(vpc2_traffic.total_vpc2_traffic, 0)), 0)) AS vpc2_percentage FROM vpc1_traffic FULL OUTER JOIN vpc2_traffic ON vpc1_traffic.minute = vpc2_traffic.minute ORDER BY minuteプレビュー

14:50 から 15:50 の期間中、VPC1 からオンプレミスデータセンターに流れるトラフィックの割合が高くなっています。

詳細情報

ログフィールド

次の表に、エントリのフィールドを示します。

適用できないフィールドの値は - として表示されます。フィールド | 説明 |

version | フローログのバージョン。すべてのログエントリのバージョンは |

account-id | Alibaba Cloud アカウントの ID。 |

eni-id | ENI の ID。 |

vm-id | ENI がアタッチされている ECS インスタンスの ID。 |

vswitch-id | ENI が属する vSwitch の ID。 |

vpc-id | ENI が属する VPC の ID。 |

type | トラフィックタイプ。有効な値:IPv4 および IPv6。 次のリージョンは [デュアルスタック] トラフィックの収集をサポートしています:中国 (杭州)、中国 (上海)、中国 (青島)、中国 (北京)、中国 (フフホト)、中国 (深セン)、シンガポール、米国 (シリコンバレー)、および 米国 (バージニア)。 |

protocol | トラフィックの IANA プロトコル番号。一般的なプロトコル番号の例:ICMP は 1、TCP は 6、UDP は 17。 |

srcaddr | 送信元 IP アドレス。 |

srcport | 送信元ポート。 |

dstaddr | 宛先 IP アドレス。 |

dstport | 宛先ポート。 |

direction | トラフィックの方向:

|

action | セキュリティグループまたはネットワーク ACL によってアクセスが許可されているかどうか:

|

packets | パケット数。 |

bytes | バイト数。 |

start | キャプチャウィンドウで最初のパケットが受信された時刻。形式は UNIX タイムスタンプです。 |

end | 持続的接続の場合、これはキャプチャウィンドウが終了する時刻です。短命な接続の場合、これは接続が閉じられた時刻です。形式は UNIX タイムスタンプです。 |

tcp-flags | 10 進数で表される TCP フラグ。TCP プロトコルの SYN、ACK、FIN などのフラグの組み合わせを反映します。 キャプチャウィンドウ内のフローログエントリは、複数の TCP パケットに対応する場合があります。この値は、関連するすべてのパケットのフラグフィールドに対する たとえば、TCP セッションに SYN (2) と SYN-ACK (18) フラグを持つ 2 つのパケットがキャプチャウィンドウ内にある場合、ログに記録される TCP フラグフィールドは 18 (2 | 18 = 18) です。 以下は、いくつかの TCP フラグとその 10 進値です。

SYN、FIN、ACK、RST フラグの意味など、TCP フラグの詳細については、「RFC: 793」をご参照ください。 |

log-status | ログレコードのステータス:

|

traffic_path | トラフィックが発生するシナリオ:

|

以下にフローログエントリの例を示します。

許可されたトラフィック

この例では、Alibaba Cloud アカウント ID は 1210123456****** で、VPC フローログのバージョンは 1 です。2024 年 7 月 12 日の 17:10:20 から 17:11:20 までの 1 分間に、ENI eni-bp166tg9uk1ryf****** は次のアウトバウンドトラフィックを許可しました。

送信元アドレス 172.31.16.139 とポート 1332 は、TCP (6 は TCP を示す) を介して宛先アドレス 172.31.16.21 とポート 80 に 10 パケットを送信しました。パケットの合計サイズは 2,048 バイトです。ログのステータスは正常で、例外は発生しませんでした。

{

"account-id": "1210123456******",

"action": "ACCEPT",

"bytes": "2048",

"direction": "out",

"dstaddr": "172.31.16.21",

"dstport": "80",

"end": "1720775480",

"eni-id": "eni-bp166tg9uk1ryf******",

"log-status": "OK",

"packets": "10",

"protocol": "6",

"srcaddr": "172.31.16.139",

"srcport": "1332",

"start": "1720775420",

"tcp-flags": "22",

"traffic_path": "-",

"version": "-",

"vm-id": "1",

"vpc-id": "-",

"vswitch-id": "vpc-bp1qf0c43jb3maz******"

}拒否されたトラフィック

この例では、Alibaba Cloud アカウント ID は 1210123456****** で、VPC フローログのバージョンは 1 です。2024 年 7 月 15 日の 10:20:00 から 10:30:00 までの 10 分間に、ENI eni-bp1ftp5sm9oszt****** は次のインバウンドトラフィックを拒否しました。

送信元アドレス 172.31.16.139 とポート 1332 は、TCP (6 は TCP を示す) を介して宛先アドレス 172.31.16.21 とポート 80 に 20 パケットを送信しました。パケットの合計サイズは 4,208 バイトです。ログのステータスは正常で、例外は発生しませんでした。

{

"account-id": "1210123456******",

"action": "REJECT",

"bytes": "4208",

"direction": "in",

"dstaddr": "172.31.16.21",

"dstport": "80",

"end": "1721010600",

"eni-id": "eni-bp1ftp5sm9oszt******",

"log-status": "OK",

"packets": "20",

"protocol": "6",

"srcaddr": "172.31.16.139",

"srcport": "1332",

"start": "1721010000",

"tcp-flags": "22",

"traffic_path": "-",

"version": "-",

"vm-id": "1",

"vpc-id": "-",

"vswitch-id": "vpc-bp1qf0c43jb3maz******"

}データなし

この例では、Alibaba Cloud アカウント ID は 1210123456****** で、VPC フローログのバージョンは 1 です。2024 年 7 月 15 日の 10:52:20 から 10:55:20 までの 3 分間に、ENI eni-bp1j7mmp34jlve****** のトラフィックデータ (NODATA) は記録されませんでした。

{

"account-id": "1210123456******",

"action": "-",

"bytes": "-",

"direction": "-",

"dstaddr": "-",

"dstport": "-",

"end": "1721012120",

"eni-id": "eni-bp1j7mmp34jlve******",

"log-status": "NODATA",

"packets": "-",

"protocol": "-",

"srcaddr": "-",

"srcport": "-",

"start": "1721011940",

"tcp-flags": "-",

"traffic_path": "-",

"version": "-",

"vm-id": "1",

"vpc-id": "-",

"vswitch-id": "vpc-bp1qf0c43jb3maz******"

}スキップされたレコード

この例では、Alibaba Cloud アカウント ID は 1210123456****** で、VPC フローログのバージョンは 1 です。2024 年 7 月 12 日の 16:20:30 から 16:23:30 までの 3 分間に、ENI eni-bp1dfm4xnlpruv****** のデータレコードがスキップされました (SKIPDATA)。

{

"account-id": "1210123456******",

"action": "-",

"bytes": "-",

"direction": "-",

"dstaddr": "-",

"dstport": "-",

"end": "1720772610",

"eni-id": "eni-bp1dfm4xnlpruv******",

"log-status": "SKIPDATA",

"packets": "-",

"protocol": "-",

"srcaddr": "-",

"srcport": "-",

"start": "1720772430",

"tcp-flags": "-",

"traffic_path": "-",

"version": "-",

"vm-id": "1",

"vpc-id": "-",

"vswitch-id": "vpc-bp1qf0c43jb3maz******"

}課金

課金項目

フローログ料金 = フローログ生成料金 + Simple Log Service 料金。

フローログ生成料金:フローログが SLS に配信される前に発生し、VPC によって請求されます。この料金は、各リージョンで収集された月間のログ量に基づいて請求され、段階的価格設定モデルを使用します。各 Alibaba Cloud アカウントは、各リージョンで月間 5 GB の無料クォータを受け取ります。

月間ログ量

価格 (USD/GB)

0 TB ~ 10 TB (含む)

0.37

10 TB ~ 30 TB (含む)

0.185

30 TB ~ 50 TB (含む)

0.074

50 TB 超

0.037

課金サイクルと請求書生成サイクルはともに 1 時間です。請求書は通常、課金サイクルの終了後 3 ~ 4 時間で生成されます。請求書が発行される正確な時間は、システムによって決定されます。

Simple Log Service 使用料金:フローログが配信された後、SLS によって請求されます。この料金には、データ書き込みとストレージの料金が含まれます。

2 つの課金方法が利用可能です:データ量による支払いと機能による支払い。VPC コンソールでフローログを作成し、新しい Logstore を作成することを選択した場合、デフォルトで機能による支払いの課金方法が使用されます。

課金例

例 1

あるリージョンで 2022 年 9 月 1 日 00:00:00 にフローログ機能を有効にしたとします。2022 年 9 月 1 日 00:00:00 から 2022 年 10 月 1 日 00:00:00 までに、合計 3 GB のログが SLS に配信されます。

各 Alibaba Cloud アカウントには、フローログ生成料金に対して月間 5 GB の無料クォータがあります。したがって、その月の合計フローログ料金は SLS 料金と等しくなります。

例 2

中国 (上海) リージョンで 2022 年 9 月 1 日 00:00:00 にフローログ機能を有効にします。2022 年 9 月 1 日 00:00:00 から 2022 年 10 月 1 日 00:00:00 までに、100 GB のログが SLS に配信されます。

その月のフローログ生成料金は (100 - 5) × 0.37 = 35.15 米ドルです。その月の合計フローログ料金は 35.15 米ドル + SLS 料金です。

例 3

中国 (北京) リージョンで 2022 年 9 月 1 日 00:00:00 にフローログ機能を有効にします。2022 年 9 月 1 日 00:00:00 から 2022 年 10 月 1 日 00:00:00 までに、60 TB のログが SLS に配信されます。

フローログ生成料金は、段階的価格設定モデルに基づいて計算されます。

0 TB ~ 10 TB (含む):(10 × 1024 - 5) × 0.37 = 3,786.95 米ドル

10 TB ~ 30 TB (含む):20 × 1024 × 0.185 = 3,788.8 米ドル

30 TB ~ 50 TB (含む):20 × 1024 × 0.074 = 1,515.52 米ドル

50 TB 超:10 × 1024 × 0.037 = 378.88 米ドル

その月の合計フローログ生成料金は 3,786.95 + 3,788.8 + 1,515.52 + 378.88 = 9,470.15 米ドルです。その月の合計料金は 9,470.15 米ドル + SLS 料金です。

支払い遅延とチャージ

サポート対象リージョン

エリア | リージョン |

アジア太平洋 - 中国 | 中国 (杭州)、中国 (上海)、中国 (青島)、中国 (北京)、中国 (張家口)、中国 (フフホト)、中国 (ウランチャブ)、中国 (深セン)、中国 (河源)、中国 (広州)、中国 (成都)、中国 (香港)、および 中国 (福州-ローカルリージョン、閉鎖予定) |

アジア太平洋 - その他 | 日本 (東京)、韓国 (ソウル)、シンガポール、マレーシア (クアラルンプール)、インドネシア (ジャカルタ)、フィリピン (マニラ)、および タイ (バンコク) |

ヨーロッパ & アメリカ | ドイツ (フランクフルト)、イギリス (ロンドン)、米国 (シリコンバレー)、および 米国 (バージニア) |

中東 | UAE (ドバイ) および サウジアラビア (リヤド - パートナー運営) |

クォータ

クォータ名 | 説明 | デフォルトの制限 | クォータの引き上げ |

vpc_quota_flowlog_inst_nums_per_user | ユーザーが作成できるフローログインスタンスの数。 | 10 | [クォータ管理] ページまたは [Quota Center] に移動して、クォータの引き上げをリクエストします。 |

よくある質問

VPC フローログはどのくらいの期間保持されますか?

VPC フローログは自動的に SLS に配信され、そのデータ保持ポリシーに従います。

VPC フローログを作成する際に FlowLog レポート分析機能の有効化 を選択した場合、Logstore のデフォルトのデータ保持期間は 7 日です。それ以外の場合、デフォルトの保持期間は 300 日です。

SLS コンソールで 既存の Logstore のデータ保持期間を確認し、必要に応じて変更できます。