Elastic Algorithm Service (EAS) サービスがパブリック API の呼び出し、インターネットからのファイルのダウンロード、データベースへの接続、またはその他の外部サービスへのアクセスを可能にするには、ネットワーク接続のために Virtual Private Cloud (VPC) を設定します。

仕組み

EAS サービスに VPC を設定すると、システムは各サービスインスタンスに対して Elastic Network Interface (ENI) を作成します。各 ENI は、指定された vSwitch からプライベート IP アドレスを 1 つ消費します。このプロセスにより、サービスインスタンスは VPC 内でネットワーク ID を取得し、VPC 内の他のリソースとのプライベートネットワーク通信や、NAT Gateway を介したインターネットアクセスが可能になります。

課金

EAS サービスへの VPC の設定は無料です。ただし、インターネットアクセスに使用される NAT Gateway および Elastic IP Address (EIP) は課金対象となります。詳細については、「NAT Gateway の課金」および「EIP の課金の概要」をご参照ください。

事前準備:ネットワーク計画と準備

ネットワーク接続方法を計画し、必要な VPC、vSwitch、およびセキュリティグループを準備します。これらのリソースを作成するには、「VPC と vSwitch の作成」および「セキュリティグループの使用」をご参照ください。

EAS サービスからのすべてのアウトバウンドトラフィックは、セキュリティグループルールの対象となります。ご利用のセキュリティグループのアウトバウンドルールで、EAS サービスがターゲットサービスにアクセスできることを確認してください。

プライベートネットワーク通信の場合、最も直接的な方法は、EAS サービスとターゲットサービスを同じ VPC にデプロイすることです。ターゲットサービスが異なる VPC にある場合は、VPC Peering Connection や Cloud Enterprise Network (CEN) などのプロダクトを使用してネットワーク接続を確立する必要もあります。

操作手順

ステップ 1:EAS サービスの VPC 設定

プライベートネットワーク通信またはインターネットアクセスを有効にするには、EAS サービスに VPC を設定する必要があります。EAS は、サービスレベルとリソースグループレベルでの VPC 設定をサポートしています:

サービスレベル:単一のサービスに対して VPC を指定します。これが最も高い優先度を持ちます。

リソースグループレベル:専用のリソースグループを使用してデプロイされたサービスのデフォルト VPC を設定します。サービスレベルとリソースグループレベルの両方の設定が存在する場合、サービスレベルの設定が優先されます。

サービスレベルの設定

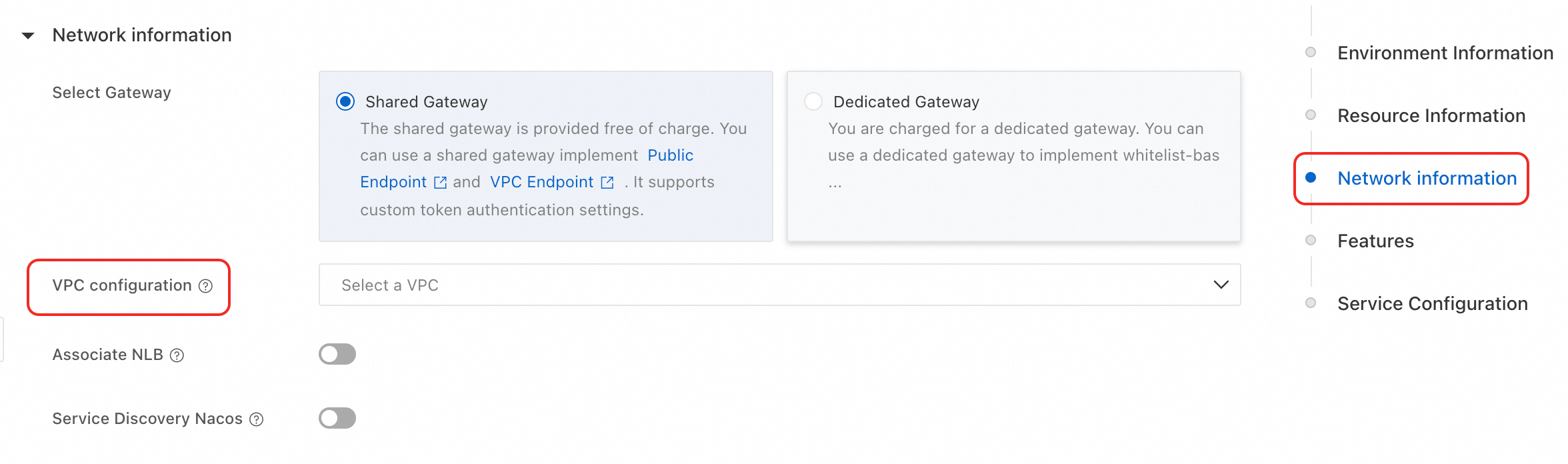

コンソールでの設定

サービスの作成または更新時に、Network Information セクションで VPC を設定します。ドロップダウンリストから VPC を選択し、vSwitch とセキュリティグループを設定します。

eascmd クライアントを使用した設定

サービスの JSON 設定ファイルで、ご利用の VPC、vSwitch、およびセキュリティグループの ID を使用して

cloud.networkingフィールドを追加または変更します。以下の例は、ネットワーク関連のフィールドを示しています:{ "cloud": { "networking": { "vpc_id": "your-vpc-id", "vswitch_id": "your-switch-id", "security_group_id": "your-security-group-id" } } }ID は VPC コンソール の VPC および vSwitch ページ、および ECS コンソールのセキュリティグループページ で確認できます。

詳細については、「コマンドリファレンス」をご参照ください。

createまたはmodifyコマンドを使用して、新しい設定を適用します。

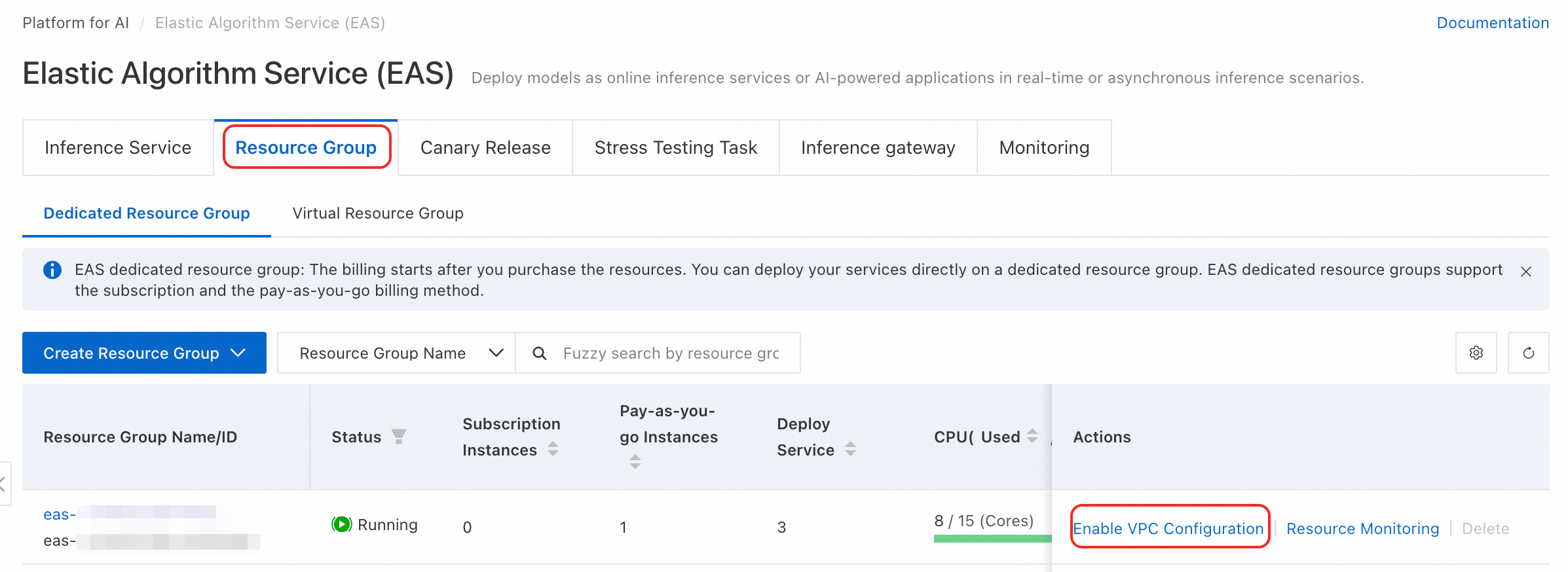

リソースグループレベルの設定

コンソール:[リソースグループ] ページで、リソースグループ全体に対する VPC 情報を設定します。ターゲットのリソースグループを選択し、[操作] 列の [VPC 設定を有効にする] をクリックします。

eascmd クライアント:詳細については、「リソースグループの VPC 設定」をご参照ください。

ステップ 2:インターネット NAT Gateway と SNAT エントリの設定 (パブリックネットワークアクセスのみ)

EAS サービスがインターネットにアクセスする必要がある場合は、NAT Gateway と EIP を使用する必要があります。詳細については、「インターネット NAT Gateway の SNAT 機能を使用したインターネットアクセス」をご参照ください。

インターネット NAT Gateway の作成と EIP のバインド:インターネット NAT Gateway 購入ページ に移動します。ご利用の EAS サービスが配置されているリージョンと VPC を選択し、EIP をバインドします。この EIP が、ご利用の EAS サービスがインターネットアクセスに使用する単一のパブリック IP アドレスになります。

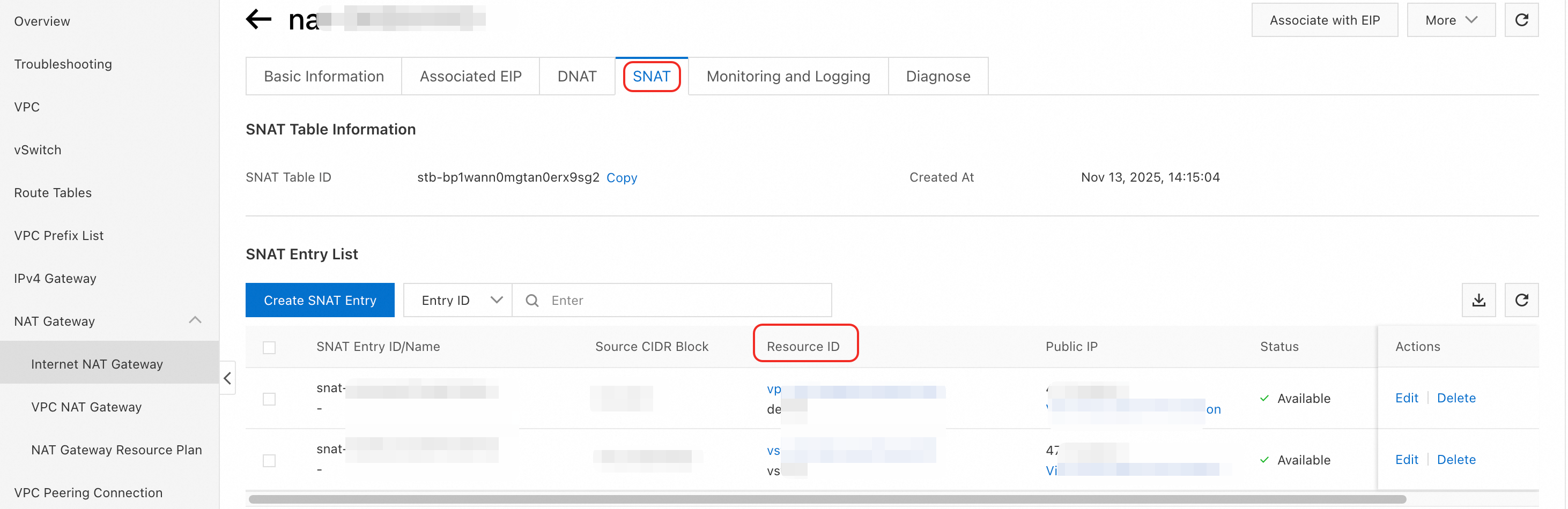

SNAT エントリの設定:作成した NAT Gateway で、SNAT エントリを作成します。SNAT エントリ を [VPC] に設定します。この設定により、VPC からのすべてのトラフィックが NAT Gateway を経由してインターネットに転送されます。

ステップ 3:ホワイトリストの設定 (任意)

IP アドレスまたはセキュリティグループのホワイトリスト制限があるターゲットサービスに接続するには、EAS サービスのアドレス範囲またはセキュリティグループ ID をターゲットサービスのホワイトリストに追加します。以下のセクションでは、EAS サービスのプライベート IP アドレスとパブリック IP アドレスを取得する方法について説明します。

プライベート IP アドレスの取得

EAS インスタンスは動的にスケジュールされます。再起動または更新後、新しいインスタンスが新しい物理ノード上に作成され、vSwitch のアドレスプールから新しいプライベート IP アドレスが割り当てられることがあります。したがって、IP アドレスに依存するアクセスの制御ポリシーでは、単一インスタンスのハードコードされた IP アドレスではなく、vSwitch の CIDR ブロックを使用する必要があります。

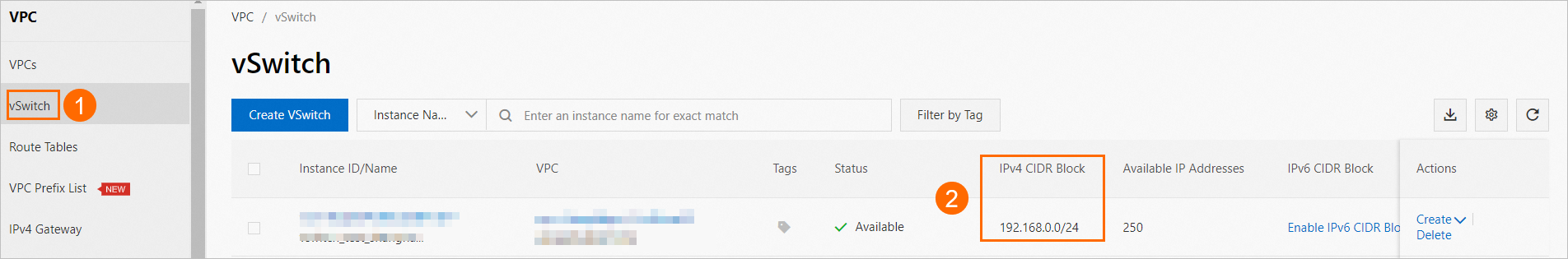

VPC コンソールにログインし、vSwitch ページで IPv4 CIDR ブロックを確認します。

パブリック IP アドレスの取得

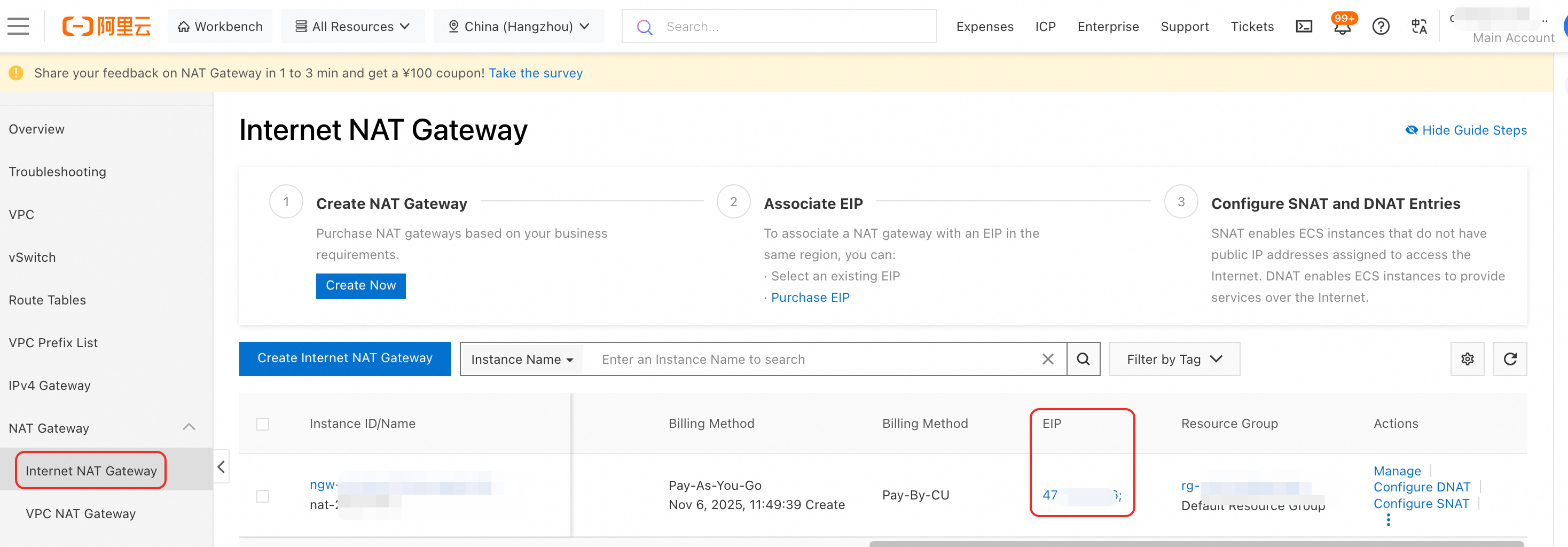

VPC コンソールにログインします。 ページで、EAS 用に設定されたゲートウェイを見つけます。バインドされた EIP は、EIP 列に表示されます。

本番運用時の注意点

IP アドレス計画:ご利用の EAS サービス用に、十分な数の IP アドレスを持つ専用の vSwitch を計画します。必要な IP アドレスの最小数は

安定インスタンス数 + ローリングアップデート用の追加インスタンス数 + 予約バッファー IP 数です。IP アドレスが不足すると、サービスの作成またはスケーリングが失敗します。セキュリティグループの隔離:異なるサービスや環境 (例:開発、テスト、本番) には、別々のセキュリティグループを使用します。必要なポートとアクセスソースのみを開放することで、最小権限の原則に従います。

コストの最適化:コストを最適化するために、ご利用の EAS サービスがモデルやファイルをダウンロードするためにインターネットにアクセスする必要がある場合は、リソースを同一リージョン内の Object Storage Service (OSS) にアップロードし、デプロイ時に OSS ボリュームをマウントします。これにより、パブリックネットワークトラフィックに関連するコストを回避できます。

よくある質問

Q:EAS サービスがデフォルトでインターネットにアクセスできないのはなぜですか?

EAS サービスは、セキュリティと安定性を確保するために、デフォルトでパブリックインターネットから隔離されています。共有環境では、制御されていないインターネットアクセスは予測不能な帯域幅の競合を引き起こし、サービスのパフォーマンスと可用性に影響を与える可能性があります。インターネットアクセスを有効にするには、サービスが VPC 内で実行されるように設定し、NAT Gateway をセットアップする必要があります。

Q:EAS サービスのインターネット接続をテストするにはどうすればよいですか?

サービスの起動設定にテストコマンドを追加できます。[コマンド] フィールドに、curl -I -A "Mozilla/5.0 (Windows NT 10.0; Win64; x64) Chrome/120.0.0.0" --connect-timeout 5 https://www.aliyun.com のようなネットワークユーティリティを含めます。

デプロイ後、インスタンスのリアルタイムログを確認します。200 OK のようなステータスコードを含む応答があれば、インターネット接続が機能していることが確認できます。タイムアウトまたは接続エラーは、設定に問題があることを示します。

Q:同じ VPC 内の他のクラウドサービス (例:RDS データベース) に EAS サービスが接続できないのはなぜですか?

これは通常、ネットワーク設定の誤りを示しています。問題を解決するには、以下の項目を確認してください:

VPC 設定:ご利用の EAS サービスとターゲットサービス (例:ご利用の RDS インスタンス) が同じ VPC にデプロイされていることを確認します。

セキュリティグループルール:ご利用の EAS サービスにアタッチされたセキュリティグループのアウトバウンドルールが、ターゲットサービスのプライベート IP アドレスとポートへのトラフィックを許可していることを確認します。

宛先クラウドプロダクトのアクセス制限:ターゲットサービスがアクセスの制御に IP ホワイトリストまたはセキュリティグループを使用している場合、ご利用の EAS サービスの vSwitch CIDR ブロックまたはセキュリティグループ ID からのインバウンド接続を許可していることを確認します。インスタンスのプライベート IP アドレスは動的であり、再起動後に変更される可能性があるため、vSwitch の CIDR ブロックを使用することを推奨します。

Q:NAT Gateway を設定した後も EAS サービスがインターネットにアクセスできないのはなぜですか?

NAT Gateway をセットアップした後に EAS サービスがインターネットにアクセスできない場合、問題は SNAT エントリ、VPC ルートテーブル、またはセキュリティグループルールにある可能性が高いです。以下の設定を確認してください:

SNAT エントリの確認:ご利用の NAT Gateway コンソールで、SNAT エントリが正しい vSwitch (ご利用の EAS サービスのデプロイに使用されているもの) からのトラフィックを処理するように設定されていることを確認します。

VPC ルートテーブルの確認:VPC コンソールに移動し、ご利用の vSwitch に関連付けられているルートテーブルを検査します。宛先 CIDR ブロックが

0.0.0.0/0に設定され、そのネクストホップがご利用の NAT Gateway を指しているルートが存在することを確認します。セキュリティグループのアウトバウンドルールの検査:ご利用の EAS サービスにアタッチされたセキュリティグループのアウトバウンドルールが、すべての送信トラフィックを許可していることを確認します。

0.0.0.0/0へのトラフィックを許可するデフォルトのルールは、インターネットアクセスに十分です。