Elastic Compute Service (ECS) インスタンスの作成時にログインパスワードを設定しなかった場合、またはECSインスタンスのログインパスワードを忘れた場合は、パスワードリセット機能を使用できます。 このトピックでは、ECSコンソールでECSインスタンスのログインパスワードをリセットする方法について説明します。

方法1: ECSコンソールでオンラインのECSインスタンスのログインパスワードをリセットする

ECSコンソールでECSインスタンスのログインパスワードをオンラインでリセットすることができます。 新しいログインパスワードは1分以内に有効になります。 この方法を使用して、ECSインスタンスで作成したユーザーのログインパスワードを変更することもできます。 ただし、この方法はバッチ操作をサポートしておらず、Cloud Assistant AgentがECSインスタンスにインストールされ、インスタンスが [実行中] 状態である必要があります。 Cloud Assistant Agentのバージョンとインストール操作の要件については、「ECSインスタンスのログインパスワードのリセット方法の比較」をご参照ください。

この方法では、Cloud Assistantを使用してパスワードテキストを暗号化および転送し、解読を防ぎ、パスワードのセキュリティを確保します。

ECSコンソールにログインし、[インスタンス] ページに移動します。

上部のナビゲーションバーで、リソースが属するリージョンとリソースグループを選択します。

管理するECSインスタンスを見つけ、[操作] 列の を選択します。

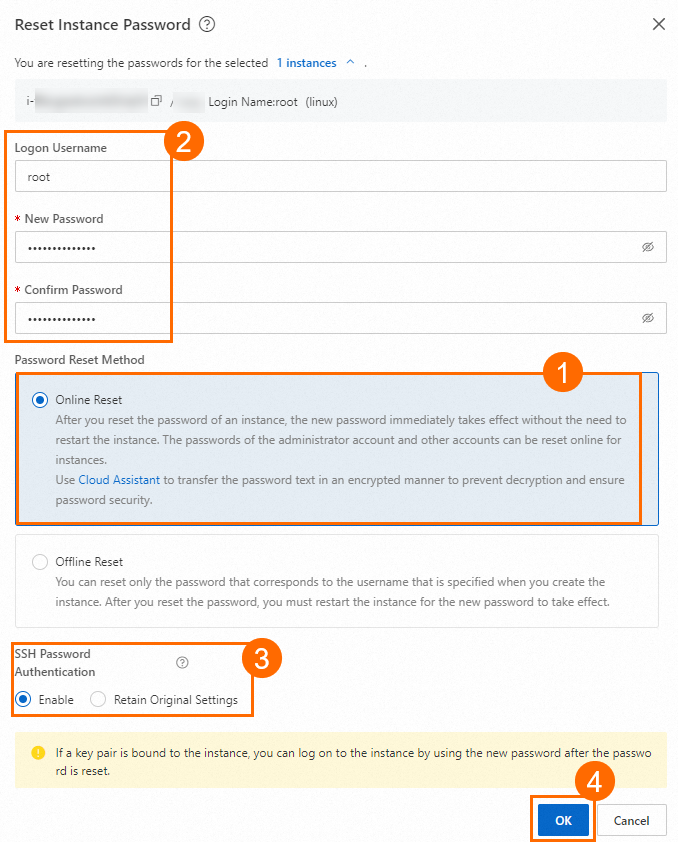

[インスタンスパスワードのリセット] ダイアログボックスで、[オンラインリセット] を選択してパラメーターを設定し、[OK] をクリックします。 下表に、各パラメーターを説明します。

パラメーター

説明

ログインユーザー名

パスワードをオンラインでリセットすると、ECSインスタンスの作成時に指定したログインユーザー名、またはインスタンスで作成したカスタムユーザーのログインユーザー名を入力できます。 指定されたログオンユーザー名に対応するパスワードがリセットされます。

[新しいパスワード] と [パスワードの確認]

パスワードの長さは8〜30文字で、次の文字タイプのうち少なくとも3つを含める必要があります。

大文字 (AからZ)

小文字 (aからz)

桁 (0〜9)

特殊文字:

( ) '~! @ # $ % ^ & * - _ + = | { } [ ] : ; ' < > , . ? /

説明Windowsインスタンスの場合、ログインパスワードはスラッシュ (/) で始めることはできません。

パスワードリセット方法

[オンラインリセット] を選択します。

SSHパスワード認証

このパラメーターは、パスワードリセット方法パラメーターをオンラインリセットに設定した場合にのみ使用できます。

有効: SSHパスワード認証を有効にすると、

/etc/ssh/sshd_configファイルでPasswordAuthenticationパラメーターが自動的にyesに設定されます。 これにより、SSHを使用してインスタンスに接続するときに、指定されたパスワードを認証に使用できます。説明ECSインスタンスが元々パスワードベースの認証を使用している場合、キーペアがインスタンスにバインドされると、パスワードベースの認証は自動的に無効になります。 パスワードベースの認証を再度有効にする場合は、オンラインリセットを使用してSSHパスワード認証を有効にし、ECSインスタンスのログインパスワードをリセットします。 ログインパスワードをリセットした後、新しいパスワードを使用してインスタンスにログインできます。

元の設定を保持する: このオプションを選択すると、インスタンスのログインパスワードのみを変更できます。

/etc/ssh/sshd_configファイルのPasswordAuthenticationパラメーターの値は変更されません。

(オプション) 新しいパスワードを使用してECSインスタンスにログインします。

詳細については、「インスタンスへの接続」をご参照ください。

方法2: ECSコンソールでECSインスタンスのログインパスワードをオフラインでリセットする

ECSコンソールでECSインスタンスのログインパスワードをオフラインでリセットした後、新しいログインパスワードを有効にするには、ECSインスタンスを再起動または起動する必要があります。 インスタンスにCloud Assistant Agentをインストールすることなく、複数のECSインスタンスのパスワードをオフラインで一括リセットできます。 ECSインスタンスのステータスが [実行中] または [停止済み] であることを確認します。 この方法を使用すると、ECSインスタンスの作成時に指定したログインユーザー名のパスワードのみを変更できます。

ECSコンソールにログインし、[インスタンス] ページに移動します。

上部のナビゲーションバーで、リソースが属するリージョンとリソースグループを選択します。

ログインパスワードを一度にリセットするインスタンスの数に基づいて、次のいずれかの操作を実行します。

1つのインスタンスのログインパスワードをリセットするには、インスタンスを見つけ、[操作] 列の を選択します。

複数のインスタンスのログインパスワードを一度にリセットするには、インスタンスを選択し、インスタンスページの下部にある を選択します。

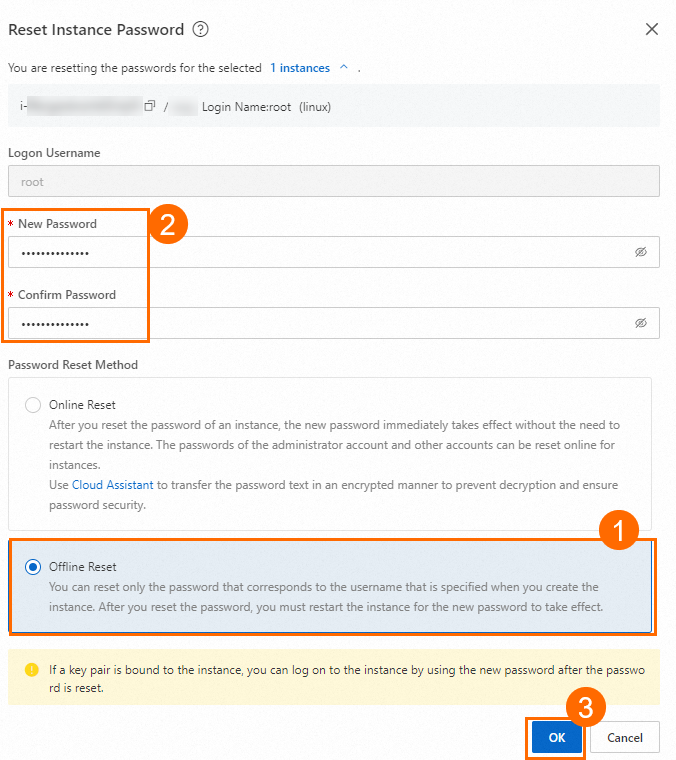

[インスタンスパスワードのリセット] ダイアログボックスで、[オフラインリセット] を選択してパラメーターを設定し、[OK] をクリックします。 下表に、各パラメーターを説明します。

パラメーター

説明

ログインユーザー名

パスワードをオフラインにリセットすると、ECSインスタンスの作成時に指定したログインユーザー名が使用され、変更できません。 オフラインリセット方法を選択した場合、ECSインスタンスの作成時に指定したログインユーザー名に対してのみパスワードを変更できます。

[新しいパスワード] と [パスワードの確認]

パスワードの長さは8〜30文字で、次の文字タイプのうち少なくとも3つを含める必要があります。

大文字 (AからZ)

小文字 (aからz)

桁 (0〜9)

特殊文字:

( ) '~! @ # $ % ^ & * - _ + = | { } [ ] : ; ' < > , . ? /

説明Windowsインスタンスの場合、ログインパスワードはスラッシュ (/) で始めることはできません。

パスワードリセット方法

[オフラインリセット] を選択します。

インスタンスが [実行中] 状態の場合、[今すぐ再起動] をクリックします。

警告再起動操作により、インスタンスが短時間停止し、インスタンスで実行されているサービスが中断される可能性があります。 オフピーク時にインスタンスを再起動することを推奨します。

インスタンスが [停止済み] 状態の場合、インスタンスの起動時に新しいパスワードが有効になります。

(オプション) 新しいパスワードを使用してECSインスタンスにログインします。

詳細については、「インスタンスへの接続」をご参照ください。

方法3: Cloud Assistantを使用してECSインスタンスのログインパスワードをオンラインでリセットする

Cloud Assistantを使用してECSインスタンスのパスワードをリセットする場合、インスタンスにログインしたり、インスタンスを再起動したりする必要はありません。 Cloud Assistantコマンドを実行するスケジュールを設定するか、すぐに実行してインスタンスのパスワードをリセットできます。

ECSコンソールにログインし、[インスタンス] ページに移動します。

上部のナビゲーションバーで、リソースが属するリージョンとリソースグループを選択します。

Cloud Assistantコマンドを実行するインスタンスのIDをクリックして、[インスタンスの詳細] ページに移動します。

[リモートコマンド /ファイル] タブをクリックし、[リモートコマンドの送信] をクリックします。

パラメーターを設定して、ログインパスワードをリセットします。 下表に、各パラメーターを説明します。

他のパラメーターについてはデフォルト値を使用します。

パラメーター

説明

実行プラン

[即時実行] を選択します。

コマンドタイプ

コマンドタイプを選択します。

Linux ECSインスタンスの場合、[シェル] を選択します。

Windows ECSインスタンスの場合、[Bat] または [PowerShell] を選択します。

コマンドの内容

コマンドの内容。 [コマンドの内容] フィールドに、インスタンスのオペレーティングシステムに基づいて次のいずれかのコマンドを入力し、ログインパスワードを変更します。

Linux ECSインスタンス:

echo "root:<yourPassword>"|chpasswdWindows ECSインスタンス:

net user "Administrator" "<yourPassword>"

説明<yourPassword> を新しいパスワードに置き換えます。

パスワードの長さは 8~30 文字です。 パスワードには、大文字、小文字、数字、特殊文字の中から少なくとも 3 種類の文字を使用する必要があります。 Windows ECSインスタンスのパスワードをスラッシュ (/) で始めることはできません。

クリック実行.

方法4: インスタンス内からECSインスタンスのログインパスワードをリセットする

ECSインスタンスのオペレーティングシステムで操作を実行する場合、ECSコンソールにログインしなくても、ビジネス要件に基づいてインスタンスのログインパスワードをリセットできます。 パスワードをリセットすると、インスタンスを再起動することなく、新しいパスワードがすぐに有効になります。

Linux ECSインスタンスのログインパスワードのリセット

この例では、Alibaba Cloud Linux 3.2104 LTS 64ビットを実行するECSインスタンスが使用されています。 Linux ECSインスタンスのログインパスワードをリセットするには、次の手順を実行します。

Linux ECSインスタンスに接続します。

詳細については、「パスワードまたはキーを使用したLinuxインスタンスへの接続」をご参照ください。

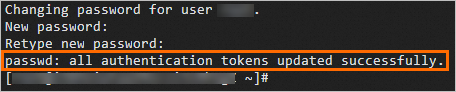

次のコマンドを実行して、ログインパスワードをリセットします。

sudo passwd <Username>新しいパスワードを入力し、

Enterキーを押します。新しいパスワードを再入力し、

enterキーを押します。次のコマンド出力は、Linux ECSインスタンスのログインパスワードがリセットされたことを示しています。

説明

説明キーペアを使用してECSインスタンスにログインし、インスタンスのログインパスワードをリセットする場合は、次の項目に注意してください。

キーペアをECSインスタンスにバインドすると、パスワードベースの認証が自動的に無効になります。 ログインパスワードを使用してECSインスタンスにログインすることはできません。 パスワードベースの認証を再度有効にするには、

/etc/ssh/sshd_configファイルのPasswordAuthenticationパラメーターをyesに設定し、sshdサービスを再起動して設定を有効にします。 その後、ログインパスワードを使用してECSインスタンスにログインできます。 詳細については、「」をご参照ください。パスワードを使用してLinux ECSインスタンスに接続できない場合はどうすればよいですか。

Windows ECSインスタンスのログインパスワードのリセット

この例では、Windows Server 2019を実行するECSインスタンスが使用されています。 Windows ECSインスタンスのログインパスワードをリセットするには、次の手順を実行します。

Windows ECSインスタンスに接続します。

詳細については、「パスワードまたはキーを使用したWindowsインスタンスへの接続」をご参照ください。

Windowsデスクトップで、

アイコンを右クリックし、[実行] を選択します。 [実行] ウィンドウで、

アイコンを右クリックし、[実行] を選択します。 [実行] ウィンドウで、compmgmt.mscと入力し、enterキーを押します。[コンピューターの管理] ウィンドウで、 を選択します。

[Administrator] などのユーザー名を右クリックし、[パスワードの設定] を選択します。

[管理者のパスワードの設定] ウィンドウで、[続行] をクリックします。 [新しいパスワード] フィールドに新しいパスワードを入力します。 次に、[パスワードの確認] フィールドに新しいパスワードを再入力します。

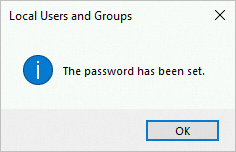

[OK] をクリックします。

次のウィンドウが表示されると、Windows ECSインスタンスのログインパスワードがリセットされます。

> インスタンス属性] > [インスタンスパスワードのリセット]

> インスタンス属性] > [インスタンスパスワードのリセット]