仮想プライベートクラウド (VPC) ファイアウォールを使用して、cloud Enterprise network (CEN) インスタンスまたはExpress Connect回路のトランジットルーターを使用して接続されているネットワークインスタンス間のトラフィックを監視および制御できます。 デフォルトでは、VPCファイアウォールはすべてのトラフィックを許可します。 アクセス制御ポリシーを作成して、疑わしいソースまたは悪意のあるソースからのトラフィックを拒否し、信頼できるソースからのトラフィックを許可できます。 このトピックでは、VPCファイアウォールのアクセス制御ポリシーを作成する方法について説明します。

前提条件

仮想プライベートクラウド (VPC) ファイアウォールが作成され、有効になります。 詳細については、「Enterprise Editionトランジットルーター用のVPCファイアウォールの設定」をご参照ください。

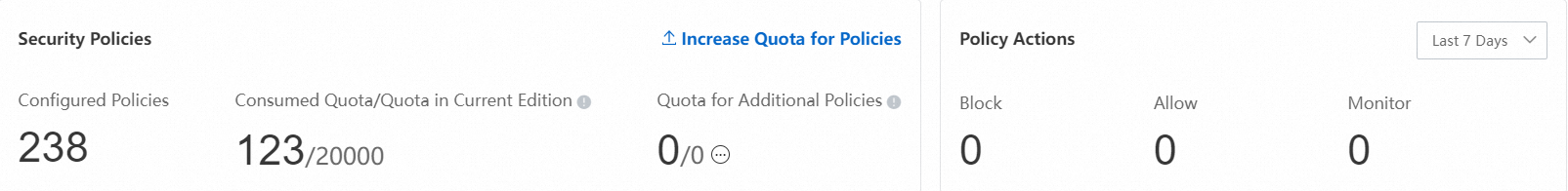

アクセス制御ポリシーのクォータは十分です。 を選択すると、アクセス制御ポリシーのクォータの使用状況を表示できます。 アクセス制御ポリシーによって消費されるクォータを計算する方法の詳細については、「アクセス制御ポリシーの概要」をご参照ください。

クォータが不十分な場合は、仕様のアップグレードをクリックして追加ポリシーのクォータの値を増加させます。 詳細については、「Cloud Firewallの購入」をご参照ください。

手順

2つのVPC間のトラフィックを管理するには、ブラックリストモードまたはホワイトリストモードを使用できます。 ブラックリストモードでは、信頼されていない、またはワークロードで不要なトラフィックを拒否するポリシーと、他のトラフィックを許可するポリシーを構成する必要があります。 ホワイトリストモードでは、ワークロードで信頼されている、または必要なトラフィックを許可するポリシーと、他のトラフィックを拒否するポリシーを構成する必要があります。 VPCファイアウォールのアクセス制御ポリシーの設定例の詳細については、「アクセス制御ポリシーの設定」をご参照ください。

Cloud Firewall コンソール にログインします。

左側のナビゲーションウィンドウで、を選択します。

VPC Border ページで、[Switchover] をクリックして、ポリシーを設定するネットワークインスタンスを選択します。

Create Policy をクリックします。 次に、次の表に基づいてポリシーパラメーターを設定し、[OK] をクリックします。

パラメーター

説明

ソースタイプ

ネットワーク接続の開始者。 ソースタイプを選択し、選択したソースタイプに基づいてネットワークトラフィックを開始するソースアドレスを入力する必要があります。

ソースタイプをIPに設定する場合は、192.168.0.0/16など、1つ以上のCIDRブロックを指定します。 最大2,000個のCIDRブロックを指定できます。 カンマ (,) で複数の CIDR ブロックを区切ります。

一度に複数のCIDRブロックを入力すると、Cloud Firewallは入力されたCIDRブロックを含むアドレス帳を自動的に作成します。 アクセス制御ポリシーを保存すると、Cloud Firewallはこのアドレス帳の名前を指定するように求めます。

ソースタイプをアドレス帳に設定した場合は、IPアドレス帳が設定されていることを確認してください。 アドレス帳の作成方法の詳細については、「アドレス帳の管理」をご参照ください。

ソース

宛先タイプ

ネットワークトラフィックの受信者。 宛先タイプを選択し、選択した宛先タイプに基づいてネットワークトラフィックが送信される宛先アドレスを入力する必要があります。

ソースタイプをIPに設定する場合は、192.168.0.0/16など、1つ以上のCIDRブロックを指定します。 最大2,000個のCIDRブロックを指定できます。 カンマ (,) で複数の CIDR ブロックを区切ります。

一度に複数のCIDRブロックを入力すると、Cloud Firewallは入力されたCIDRブロックを含むアドレス帳を自動的に作成します。 アクセス制御ポリシーを保存すると、Cloud Firewallはこのアドレス帳の名前を指定するように求めます。

ソースタイプをアドレス帳に設定した場合、作成したIPv4またはドメインのアドレス帳を選択できます。

アドレス帳を作成していない場合は、[アドレス帳の作成] をクリックしてIPv4またはドメインのアドレス帳を作成します。 アドレス帳の詳細については、「アドレス帳の管理」をご参照ください。

宛先タイプを [ドメイン名] に設定した場合、宛先にドメイン名を入力します。 ワイルドカードドメイン名を入力できます。 例: * .aliyun.com。

目的地

プロトコルタイプ

トランスポート層プロトコル。 有効な値: TCP、UDP、ICMP、ANY。 プロトコルタイプがわからない場合は、ANYを選択します。

ポートタイプ

宛先のポートタイプとポート番号。

ポートタイプをポートに設定した場合は、ポート範囲を入力します。 ポート番号 /ポート番号の形式でポート範囲を指定します。 例: 22/22または80/88。 複数のポート範囲はコンマ (,) で区切ります。 最大2,000のポート範囲を入力できます。

複数のポート範囲を入力すると、Cloud Firewallは入力されたポート範囲を含むアドレス帳を自動的に作成します。 アクセス制御ポリシーを保存すると、Cloud Firewallはこのアドレス帳の名前を指定するように求めます。

ポートタイプをアドレス帳に設定した場合は、ポートアドレス帳が設定されていることを確認してください。 アドレス帳の作成方法の詳細については、「アドレス帳の管理」をご参照ください。

ポート

アプリケーション

トラフィックのアプリケーションタイプ。 複数のアプリケーションタイプを選択できます。

[プロトコルタイプ] を [TCP] に設定した場合、アプリケーション用にHTTP、HTTPS、SMTP、SMTPS、SSL、およびFTPを選択できます。

[プロトコルタイプ] を [UDP] 、[ICMP] 、または [ANY] に設定した場合、[アプリケーション] には [ANY] のみを選択できます。

[宛先タイプ] に [ドメイン名] または [アドレス帳] を選択した場合、アプリケーションにはHTTP、HTTPS、SMTP、またはSMTPSのみを選択できます。

説明Cloud Firewallは、ポート番号ではなくパケット特性に基づいてアプリケーションタイプを識別します。 Cloud Firewallがパケット内のアプリケーションタイプを識別できない場合、Cloud Firewallはパケットを許可します。 アプリケーションタイプが不明なトラフィックをブロックする場合は、インターネットファイアウォールのstrictモードを有効にすることを推奨します。 詳細については、「インターネットファイアウォールのstrictモードの設定」をご参照ください。

Action

トラフィックがアクセス制御ポリシーに指定した上記の条件を満たしている場合のトラフィックに対するアクション。 有効な値:

許可: トラフィックは許可されています。

拒否: トラフィックは拒否され、通知は送信されません。

Monitor: トラフィックが記録され、許可されます。 一定期間トラフィックを監視し、ビジネス要件に基づいてポリシーアクションを [許可] または [拒否] に変更できます。

説明

アクセス制御ポリシーの説明です。 ポリシーの識別に役立つ説明を入力します。

優先度

アクセス制御ポリシーの優先度。 デフォルト値: Lowest 有効な値:

最高: アクセス制御ポリシーの優先度が最も高い。

最低: アクセス制御ポリシーの優先度が最も低い。

ポリシー有効期間

アクセス制御ポリシーの有効期間。 ポリシーは、有効期間内にのみトラフィックを照合するために使用できます。

アクセス制御ポリシーのヒット詳細の表示

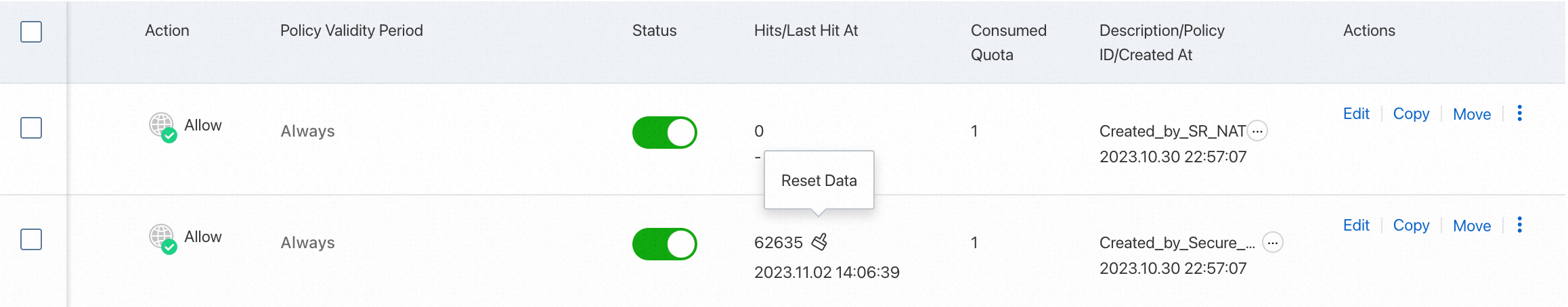

サービスが一定期間実行されると、アクセス制御ポリシーのリストの ヒットカウント /直近のヒット時間 列で、アクセス制御ポリシーに関するヒットの詳細を表示できます。

ヒット数をクリックすると、[ログ監査] ページに移動してトラフィックログを表示できます。 詳細については、「ログ監査」をご参照ください。

関連する API

アクセス制御ポリシーを作成したら、ポリシーの [操作] 列で [変更] 、[削除] 、または [コピー] をクリックします。 [移動] をクリックして、ポリシーの優先順位を変更することもできます。 ポリシーの優先度を変更すると、優先度の低いアクセス制御ポリシーの優先度が低下します。

有効な優先度の値は、1から既存のポリシーの数までの範囲です。 数字が小さいほど、優先度が高くなります。 ポリシーの優先度を変更すると、優先度の低いアクセス制御ポリシーの優先度が低下します。

ポリシーを削除すると、Cloud Firewallはポリシーが元々有効なトラフィックを管理しなくなります。 作業は慎重に行ってください。

関連ドキュメント

アクセス制御ポリシーを設定する方法の詳細については、アクセス制御ポリシーの設定.

アクセス制御ポリシーの仕組みの詳細については、アクセス制御ポリシーの概要.

アクセス制御ポリシーでIPアドレスブック、ポートアドレスブック、およびドメインアドレスブックを表示および管理する方法の詳細については、アドレス帳の管理.

アクセス制御ポリシーを設定および使用する方法の詳細については、アクセス制御ポリシーに関するFAQ.